在网络环境中,保护网络安全是至关重要的任务。而华为防火墙作为一种广泛应用的安全设备,扮演着关键的角色。为了有效地保护网络资源和敏感数据,合理的防火墙区域特性与划分是至关重要的。

防火墙的区域特性与划分是建立在安全原则和访问控制需求的基础上的。通过将网络划分为不同的安全区域,可以实现对不同区域的流量和访问行为进行精细化的控制和监控。常见的安全区域包括 非受信区(Untrust)、非军事化区(DMZ)、受信区(Trust)、本地区域(Local)等。

通过配置合适的安全区域,可以实现网络的安全隔离、流量过滤、访问控制和威胁防护等功能。防火墙的安全区域特性允许网络管理员根据网络环境的安全策略和需求,定制并优化网络的安全性能。

本实验旨在通过对华为防火墙的区域特性与划分,通过实际配置与操作,了解不同区域的功能与特点,并通过实验结果验证其在网络安全中的作用。以帮助网络管理员更好地理解和应用防火墙的区域特性,从而建立高效、安全的网络环境。

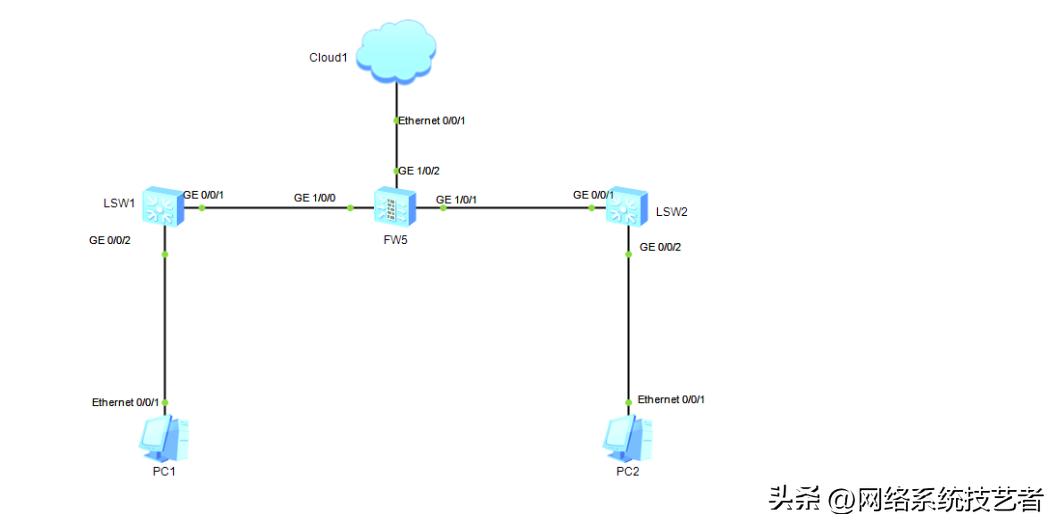

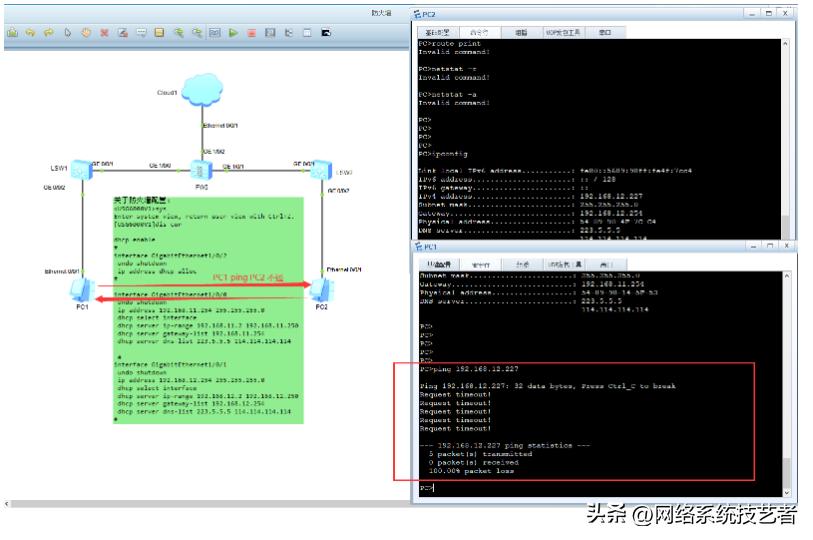

网络拓扑图:

出口为防火墙的网络拓扑

华为防火墙的默认安全区域

华为防火墙系统默认有四个安全区域,它们的优先级不能更改。

这四个区域分别是:

1)非受信区(Untrust)优先级5,

2)非军事化区(DMZ)优先级50,

3)受信区(Trust)优先级85,

4)本地区域(Local)优先级100。

注意:

如果不满足组网需求,可以自行创建安全区域,最多可以创建16个(包括默认的4个),但是优先级不能与现有区域优先级相同。

防火墙的区域的安全等级

1、在华为防火墙中,不同的安全区域具有不同的信任程度,这些程度用安全等级来表示,范围为1到100。

2、安全等级数字越大,表示该区域的网络越可信。在默认的四个内置区域中,每个区域都有对应的安全等级。本地区域(Local)的安全等级为100,受信区域(Trust)为85,非军事化区域(DMZ)为50,非受信区域(Untrust)为5。

注意:

1、区域必须有一个安全等级,系统已经为默认区域规定了等级。

2、如果我们要新建一个区域,它默认是没有安全等级的,因此需要为该区域定义一个等级,并与相应的接口关联。

3、华为防火墙将从低等级安全区域发送到高等级安全区域的数据包称为入方向(inbound),而从高等级安全区域发送到低等级安全区域的数据包称为出方向(outbound)。

通过了解这些安全区域的安全等级和数据包流向,我们可以更好地规划和配置防火墙,确保网络的安全性和可信度。

关于防火墙配置案例:

<USG6000V1>sys

Enter system view, return user view with Ctrl+Z.

[USG6000V1]dis cur

dhcp enable

#

interface GigabitEthernet1/0/2

undo shutdown

ip address dhcp-alloc

#

interface GigabitEthernet1/0/0

undo shutdown

ip address 192.168.11.254 255.255.255.0

dhcp select interface

dhcp server ip-range 192.168.11.2 192.168.11.250

dhcp server gateway-list 192.168.11.254

dhcp server dns-list 223.5.5.5 114.114.114.114

#

interface GigabitEthernet1/0/1

undo shutdown

ip address 192.168.12.254 255.255.255.0

dhcp select interface

dhcp server ip-range 192.168.12.2 192.168.12.250

dhcp server gateway-list 192.168.12.254

dhcp server dns-list 223.5.5.5 114.114.114.114

#

注意:

LSW1和LSW2作为傻瓜式交换机来使用,不用作任何设置。

在实际网络环境中,当购买交换机后直接连上电源就可以使用。因为华文交换机初始状态默认所有端口都在同一个vlan里面。vlan1是交换机默认的vlan是不可以被删除的,对他不做任何配置就可以当做一台普通的交换机使用。

测试:

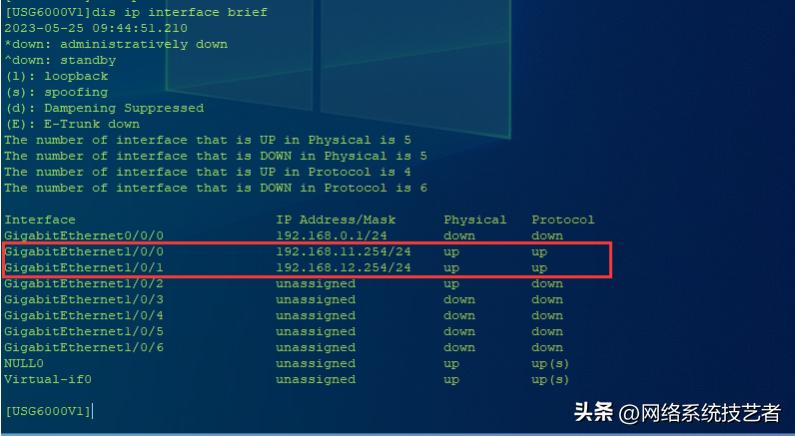

查看防火墙接口信息:

PC机:

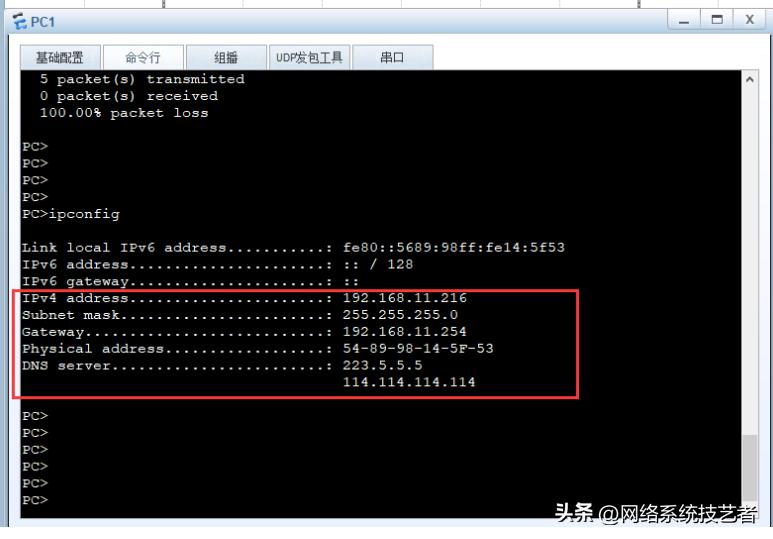

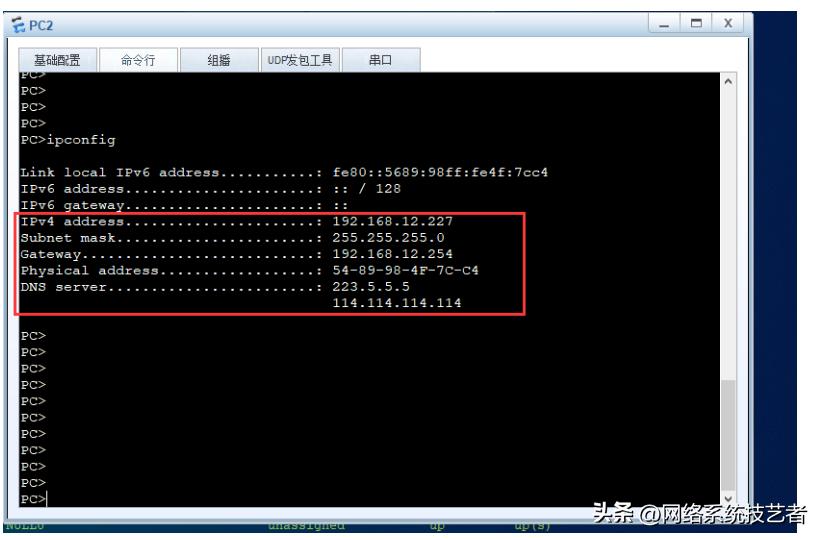

两台PC机,已经获取到了IP,如下:

PC1pingPC2 :

结果不通。。。。

那如何处理呢?我们来查看一下 防火墙默认的安全区域。

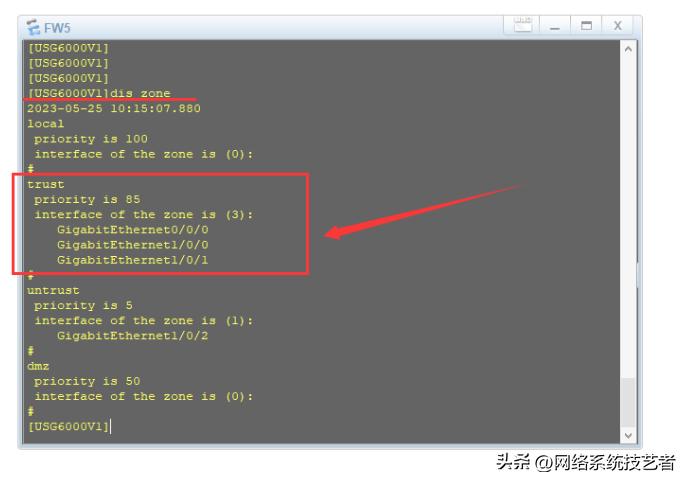

#查看区域

[USG6000V1]dis zone

2026-03-17T04:17:53+00:00.600

local

priority is 100

interface of the zone is (0):

#

trust

priority is 85

interface of the zone is (1):

GigabitEthernet0/0/0

#

untrust

priority is 5

interface of the zone is (0):

#

dmz

priority is 50

interface of the zone is (0):

#

发现我们没有配置安全区域,那么我们开始配置安全区域:

[USG6000V1]firewall zone trust

[USG6000V1-zone-trust]add interface GigabitEthernet 1/0/0

[USG6000V1-zone-trust]add interface GigabitEthernet 1/0/1

[USG6000V1-zone-trust]

[USG6000V1-zone-trust]quit

[USG6000V1]firewall zone untrust

[USG6000V1-zone-untrust]add interface GigabitEthernet 1/0/2

[USG6000V1-zone-untrust]quit

[USG6000V1]

[USG6000V1]

配置好以后,我们 查看区域:

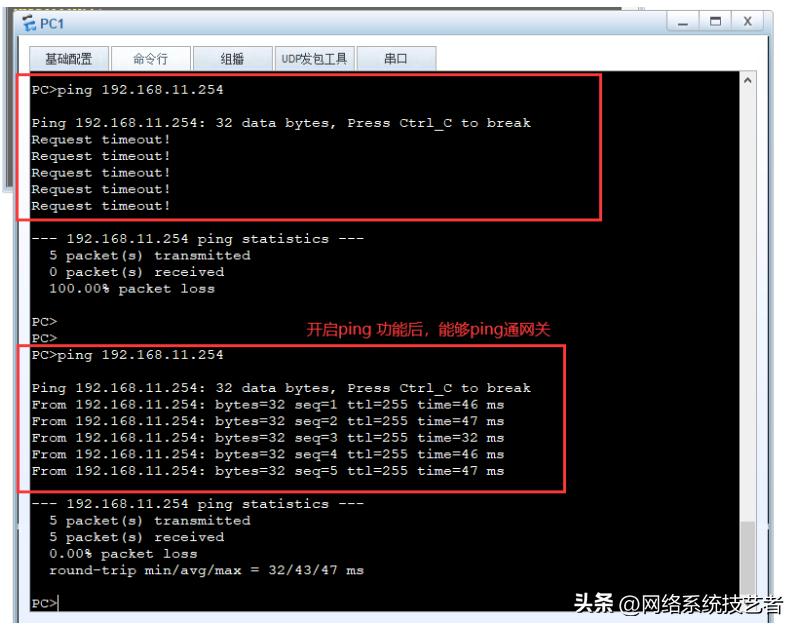

开启允许ping 功能:

[USG6000V1]

[USG6000V1]interface GigabitEthernet 1/0/0

[USG6000V1-GigabitEthernet1/0/0]service-manage ping permit

[USG6000V1-GigabitEthernet1/0/0]quit

[USG6000V1]

[USG6000V1]interface GigabitEthernet 1/0/1

[USG6000V1-GigabitEthernet1/0/1]service-manage ping permit

[USG6000V1-GigabitEthernet1/0/1]

[USG6000V1-GigabitEthernet1/0/1]quit

[USG6000V1]

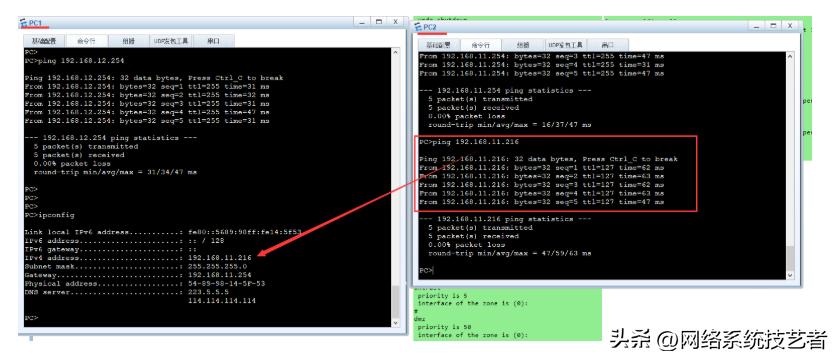

测试:

测试结果为:两台模拟终端PC 均能够相互通信,同时也能够与各自网关通信。

写在最后:

自我设限,固步自封,唯有突破极限,才能发掘潜能。以上就是本期整理的《华为防火墙配置实验:防火墙的区域特性与划分》,自己经历过的风雨,所以知道你也会坚强。你的【评论】+【点赞】+【关注】,我会自动解读为认可。

作者简介:

我是“网络系统技艺者”,系统运维工程师一枚,持续分享【网络技术+系统运维技术】干货。如果您觉得文章还可以,就点赞+关注+收藏吧,也许在以后的某个时间能够用的到。