组网需求

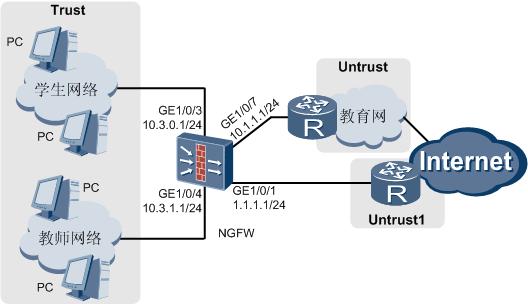

如下图所示,某企业在网络边界处部署了NGFW作为安全网关,并分别从运营商ISP1和ISP2处购买了宽带上网服务,实现内部网络接入Internet的需求。

具体需求如下:

- 研发部门和市场部门中的PC可以通过运营商ISP1和ISP2访问Internet,要求去往特定目的地址的流量必须经由相应的运营商来转发。

- 当一条链路出现故障时,流量可以被及时切换到另一条链路上,避免业务中断。

配置思路

- 配置接口的地址,并将接口加入相应的安全区域。在配置接口GigabitEthernet 1/0/1和GigabitEthernet 1/0/7的地址时,分别指定默认网关为1.1.1.254和2.2.2.254。

- 配置多条静态路由,使去往特定目的地址的流量经由相应的运营商来转发。

- 配置安全策略,允许内部网络中的PC访问Internet。

- 配置NAT策略,提供源地址转换功能。

- 在运营商ISP1和ISP2网络的设备上配置回程路由,该配置由运营商完成,本举例中不作介绍。

- 规划内部网络中PC的地址,并将内部网络中PC的网关设置为10.3.0.1、DNS服务器地址设置为9.9.9.9和11.11.11.11,该配置由网络管理员完成,本举例中不作介绍。

操作步骤

1、配置接口IP地址和安全区域,完成网络基本参数配置。

# 配置接口GigabitEthernet 1/0/1的IP地址。

<NGFW> system-view [NGFW] interface GigabitEthernet 1/0/1 [NGFW-GigabitEthernet1/0/1] ip address 1.1.1.1 24 [NGFW-GigabitEthernet1/0/1] quit

# 将接口GigabitEthernet 1/0/1加入isp1区域。

[NGFW] firewall zone name isp1 [NGFW-zone-isp1] set priority 10 [NGFW-zone-isp1] add interface GigabitEthernet 1/0/1 [NGFW-zone-isp1] quit

# 配置接口GigabitEthernet 1/0/7的IP地址。

[NGFW] interface GigabitEthernet 1/0/7 [NGFW-GigabitEthernet1/0/7] ip address 2.2.2.2 24 [NGFW-GigabitEthernet1/0/7] quit

# 将接口GigabitEthernet 1/0/7加入isp2区域。

[NGFW] firewall zone name isp2 [NGFW-zone-isp2] set priority 20 [NGFW-zone-isp2] add interface GigabitEthernet 1/0/7 [NGFW-zone-isp2] quit

# 配置接口GigabitEthernet 1/0/3的IP地址。

[NGFW] interface GigabitEthernet 1/0/3 [NGFW-GigabitEthernet1/0/3] ip address 10.3.0.1 24 [NGFW-GigabitEthernet1/0/3] quit

# 将接口GigabitEthernet 1/0/3加入trust区域。

[NGFW] firewall zone trust [NGFW-zone-trust] add interface GigabitEthernet 1/0/3 [NGFW-zone-trust] quit

2、配置静态路由。

[NGFW] ip route-static 0.0.0.0 0.0.0.0 GigabitEthernet1/0/1 1.1.1.254 [NGFW] ip route-static 0.0.0.0 0.0.0.0 GigabitEthernet1/0/7 2.2.2.254

3、配置安全策略,允许内部网络中的PC访问Internet。

[NGFW] security-policy [NGFW-policy-security] rule name policy_sec_1 [NGFW-policy-security-rule-policy_sec_1] source-zone trust [NGFW-policy-security-rule-policy_sec_1] destination-zone isp1 [NGFW-policy-security-rule-policy_sec_1] source-address 10.3.0.0 24 [NGFW-policy-security-rule-policy_sec_1] action permit [NGFW-policy-security-rule-policy_sec_1] quit [NGFW-policy-security] rule name policy_sec_2 [NGFW-policy-security-rule-policy_sec_2] source-zone trust [NGFW-policy-security-rule-policy_sec_2] destination-zone isp2 [NGFW-policy-security-rule-policy_sec_2] source-address 10.3.0.0 24 [NGFW-policy-security-rule-policy_sec_2] action permit [NGFW-policy-security-rule-policy_sec_2] quit [NGFW-policy-security] quit

4、配置NAT策略,当内部网络中的PC经过ISP1访问Internet时进行地址转换。

# 配置地址池。

[NGFW] nat address-group address_1 [NGFW-address-group-address_1] section 0 1.1.1.20 1.1.1.22 [NGFW-address-group-address_1] quit

# 配置NAT策略。

[NGFW] nat-policy [NGFW-policy-nat] rule name policy_nat_1 [NGFW-policy-nat-rule-policy_nat_1] source-zone trust [NGFW-policy-nat-rule-policy_nat_1] destination-zone isp1 [NGFW-policy-nat-rule-policy_nat_1] source-address 10.3.0.0 24 [NGFW-policy-nat-rule-policy_nat_1] action nat address-group address_1 [NGFW-policy-nat-rule-policy_nat_1] quit [NGFW-policy-nat] quit

5、配置NAT策略,当内部网络中的PC经过ISP2访问Internet时进行地址转换。

# 配置地址池。

[NGFW] nat address-group address_2 [NGFW-address-group-address_2] section 0 2.2.2.10 2.2.2.12 [NGFW-address-group-address_2] quit

# 配置NAT策略。

[NGFW] nat-policy [NGFW-policy-nat] rule name policy_nat_2 [NGFW-policy-nat-rule-policy_nat_2] source-zone trust [NGFW-policy-nat-rule-policy_nat_2] destination-zone isp2 [NGFW-policy-nat-rule-policy_nat_2] source-address 10.3.0.0 24 [NGFW-policy-nat-rule-policy_nat_2] action nat address-group address_2 [NGFW-policy-nat-rule-policy_nat_2] quit [NGFW-policy-nat] quit