因篇幅所限,本文接续上一篇《某校园无线Wi-Fi网络全覆盖初期规划方案(一)》。

本方案是壹云互联-小壹团队为某校园WiFi网络项目进行的初期规划设计,在此分享给大家,有不妥之处,敬请批评指正。特别说明:本文个别内容来自互联网整理。

第3章 Wi-Fi无线网络

3.1 系统概述

无线网络系统依托综合布线的物理链路,为现代化校园构建高速、可靠的数据传输、承载平台,是现代化校园里最基础也是极其重要的组成部分。我们在充分了解了本项目现有实际需求和将来系统整体发展需求的基础上,采用先进、可靠、安全、经济的技术和设备,依据层次化、结构化的设计原则,坚持“针对性与差异化并举”的设计理念,力图为学院规划设计一套高性能、高可靠、高安全、高效率、易用的无线网络系统。

3.2 设计目标

本项目的网络设计目标是,确保网络设计成果可以在后续的实施执行过程中可以顺利实现,以达到以下目标:

- 建设稳定可靠、灵活易管理的网络环境

详细设计中将从网络整体架构、网络技术实现、网络安全保障以及网络管理等层面,深入设计网络,为数据系统提供稳定可靠、安全合规、灵活易管理的的网络环境。

- 细化网络服务基础技术设计,规范网络环境,指导后续实施。

从实施的视角,梳理各网络组件需要部署的技术项(地址,命名,路由,QOS,交换技术,安全,连接服务等),指导实施配置。全面支撑数据网络环境的建设、维护及扩展需求。

- 协助设备选型

定义网络部署架构中, 各网络组件(结点)的功能及非功能性要求。

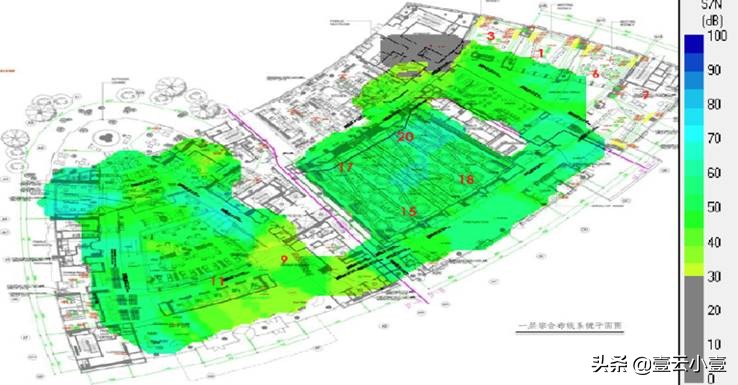

3.3 物理拓扑方案

本项目交换网络将采用核心层和接入层的二层物理结构设计,每个无线接入点AP以千兆链路与千兆POE接入交换机互联,而这些接入交换机再通过万兆链路与核心交换机之间互联,如果预算充足,可配备双链路万兆互联;而无线网络则采用最新的无控制器架构即-“云管理平台+无线接入点AP”的架构,无线接入点AP可以实现本地转发,并与本网络内的其他同品牌型号的AP可以自行通信自行组网,以实现低延时高效率的无缝漫游切换,而云管理平台的作用主要用于对AP的日常管理,监测和策略发放等, 其中云平台有两种部署方式:一是由壹云互联提供的公有云平台,软件,硬件及服务在合同约定期限内免费使用,二是由学校自行采购硬件服务器设备,用于搭建私有云平台,壹云互联免费提供云服务平台软件及技术服务。 物理线路/布线设计方案详见综合布线系统章节的内容。

无线网络将采用目前主流标准的802.11ac的产品,支持2.4GHz+5GHz同时双频,同时支持802.11a/g/n/ac协议;3x3 MIMO, 三个空间流; 双频情况下最大理论传输速率可达1.75Gbps。

根据各区域的AP点位的分布数量,接入层一般采用24口或48口POE千兆接入交换机连接AP设备。每个上联接入交换机分别均通过万兆光口核心交换机互连。因为客户预算有限,所有接入交换机包括POE接入交换机全部采用某品牌低端系列的交换机。

网络拓扑结构

以下是基于AP点位预估的AP设备数量和设计原则:

AP点位/设备预估统计表

3.4 逻辑规划方案

3.4.1出口路由及策略

A. 链路负载均衡

为了规避运营商出口故障带来的网络可用性风险,和解决网络带宽不足带来的网络访问问题,企业往往会租用两个或多个运营商出口。但如何合理运用多个运营商出口,既不造成资源浪费,又能很好地服务于企业成为企业关注的问题。传统的策略路由可以在一定程度上解决该问题,但是策略路由配置不方便,而且不够灵活,无法动态适应网络结构变化,且策略路由无法根据带宽进行报文分发,造成高吞吐量的链路无法得到充分利用。

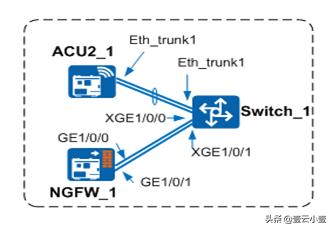

出口链路负载均衡技术通过动态均衡算法,能够在多条出口链路中进行负载均衡,算法配置简单,且具有自适应能力,能解决上述问题。出口链路负载均衡的典型组网如下图所示。

B. 路由及流策略

内部用户访问外网的路由及流量转发路径:当内部用户访问外网的流量到达核心交换机时,流量根据核心交换机上的静态路由(下一跳设置为防火墙下行网关IP地址)被转发到防火墙。

防火墙完成对流量的安全检测后,会根据静态路由将流量转发到外网上,再转发到指定外部线路。

外部用户访问内网的路由及流量转发路径:

当外部用户访问内网的流量到防火墙上时,防火墙完成对流量的安全检测后,会根据静态路由表将流量转发到核心交换机,再根据核心交换机上的OSPF动态路由转到接入交换机或子网。

在交换机上各个接口配置流策略,以保证终端能够正常上线。

3.4.2 IP地址及子网划分

IP地址是网络设计工作中重要的一环,使用IP地址不当会造成路由表庞大、难以部署安全控制、地址重叠问题、地址空间耗尽等问题,会给网络运行带来很*麻大**烦。

VLAN及子网的规划,可以按照学校部门及业务进行VLAN和子网划分,既要考虑目前的网络规模及容量,也要预留未来扩展的空间。

以下表格仅为示例的本学校无线网络及设备互联网络的VLAN及子网分配表,最终的VLAN及子网划分待中标后与IT部门充分沟通后再作详细规划。

IP地址及VLAN子网规划示意表

3.4.3 其他逻辑规划

在详细需求尚未明确之前,以下仅举例部分常用配置的思路和原则:

- 部署总部及分支网

总部:部署堆叠、链路聚合,配置各VLAN及IP地址、部署DHCP Server,实现局域内网互通。部门内部通过接入层交换机进行二层互通,部门间通过核心交换机CORE上的VLANIF进行三层互通。

分支: 配置接入层交换机及出口路由器的各接口VLAN及IP地址, 部署DHCP Server,实现分支区内网互通。

- 部署VRRP(无双出口路由器,暂可不设置)

为了保证总部核心交换机与两个出口路由器之间的可靠性,在两个出口路由器之间部署VRRP,VRRP的心跳报文经过核心交换机进行交互。

为了防止总部主Router上行链路故障的时候业务断流,将VRRP状态与主Router的上行口进行联动,保证上行链路故障时VRRP进行快速倒换。

- 部署路由

为了引导各设备的上行流量,在总部核心交换机上配置一条缺省路由,下一跳指向VRRP的虚地址,在总部及分支的出口路由器上各配置一条缺省路由,下一跳指向运营商网络设备的对接地址(公网网关)。

为了引导总部两个出口路由器或防火墙的回程流量,在两个出口路由器和核心交换机之间部署OSPF,核心交换机上将所有用户网段发布到OSPF里面,通告给两个出口路由器。

为了引导外网用户访问Web服务器的流量,需要在总部的运营商路由器上配置两条目的地址为服务器公网地址的静态路由,下一跳分别指向两个出口路由器的上行口IP地址。并且为了保证路由和VRRP同步切换,设置下一跳为主Router的这条路由优先,当这条路由失效的时候下一跳指向备Router的路由生效。

- 部署NAT Outbound

为了使内网用户访问Internet,在两台出口路由器的上行口配置NAT,实现私网地址和公网地址之间的转换。通过ACL匹配经授权部门的源IP地址,从而实现经授权部门的用户可以访问Internet,而未经授权的部门用户不能访问Internet。

- NAT Server

为了实现外网用户访问内网服务器,在出口防火墙或路由器的上行口上配置NAT Server,实现服务器公网地址和私网地址之间的映射。

- 部署IPSec VPN

为了实现总部和分支之间进行私网VPN互通,在总部出口路由器或防火墙和分支出口路由器/防火墙之间部署IPSec VPN,通过Internet构建IPSec VPN,实现总部和分支之间的安全通信。

3.4.4 QoS质量保证

- 基于VLAN限速的配置(详情-略)

- 基于流量整形的配置(详情-略)

- 基于拥塞管理和避免的配置(详情-略)

- 优先级标记和队列调度配置(详情-略)

因本篇幅过长,其他章节内容请参考《某校园无线Wi-Fi网络全覆盖初期规划方案(二)》和《某校园无线Wi-Fi网络全覆盖初期规划方案(一)》