本视频演示步骤如下:

·1)运行顽固病毒并产生外连行为,AF产生告警,联动aES一键遏制、阻断通信。

·2)一键根除,遏制后将aES定位到的恶意域名相关的文件注册表全部根除,恶意文件无法再被运行。

·3)一键回滚,恢复遏制、根除删除的文件与注册表等,防止用户误操作。

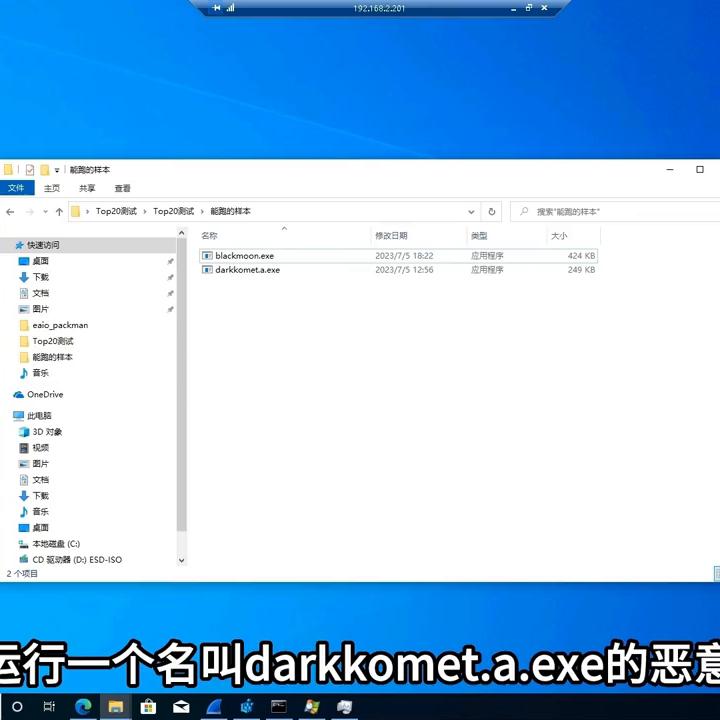

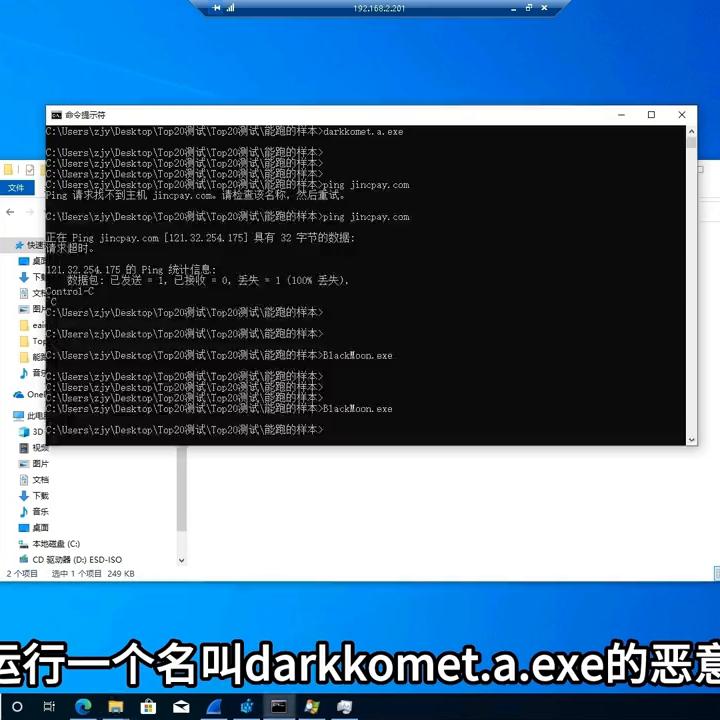

→我们先运行一个名为darkkomet.a*ex.e**的恶意文件样本,再看防火墙日志显示运行该恶意软件的终端已实现。

→选中e.googlex.me的恶意地址,对该恶意地址进行一键遏制。

→刷新后我们看到该恶意文件的所有相关进程都已被拦截。

→通过再次点击该恶意文件,发现已无法运行,其关联文件micc*ex.e**也无法运行。

→用ping命令测试该恶意域名的连通性,发现该域名请求已被拦截。

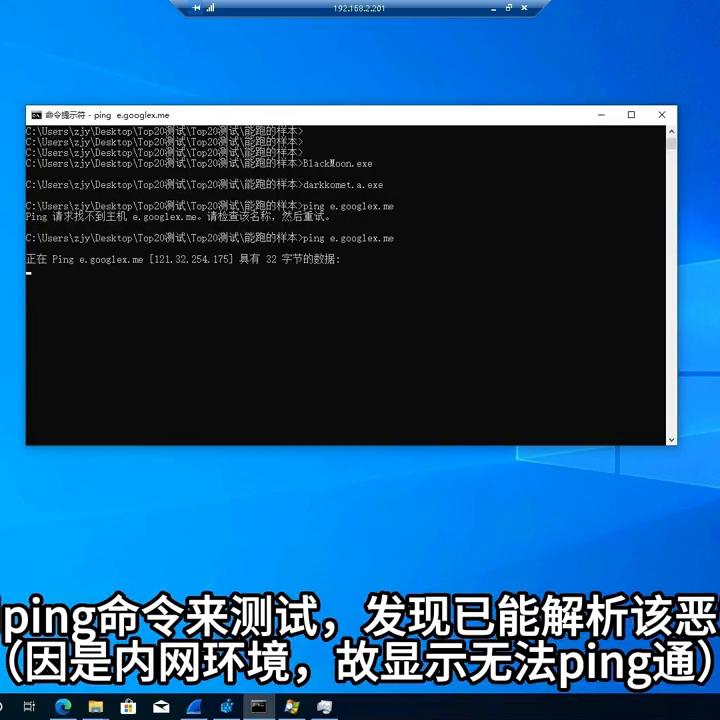

让我们解除遏制再来看看效果(标签显示已解除)。

→再使用ping命令来测试,发现已能解析该恶意域名(因是内网环境,故显示无法ping通)。

我们再来试试根除的效果。

同样针对该恶意域名我们执行根除操作,刷新后发现显示该恶意地址已被根除,同时我们可以看到相关的文件和注册表等都已被删除。(结束进程失败是因为该原始文件已被删除,故显示结束进程失败)。再回看当时的文件夹,可以发现恶意文件已被删除,查看注册表项,发现注册表名称为Userlnit的项目已被删除。

让我们一键回滚对恶意域名的根除来看看效果。刷新后我们可以看到相关被删除的文件和注册表等都已被恢复。