本文不再对SD-Branch概念、场景、市场做延展解读。如欲了解,敬请查阅前文《致云原生企业:传统网络过时了,你需要的是SD-Branch》。

谢邀。之前我已经详细分析过Fortinet的SD-WAN方案。简单回顾一下,FortiGate本身内置了比较全面SD-WAN功能集,适用于小规模组网环境;如果分支很多、企业网络规模较大,可以选择部署FortiManager统一管理平台,并开启编排器模块,获得WAN层面的网络、安全一体化编排能力。

Fortinet的SD-Branch方案,只需在此基础上增加少量组件,即可达成。

云网一体的全管道方案

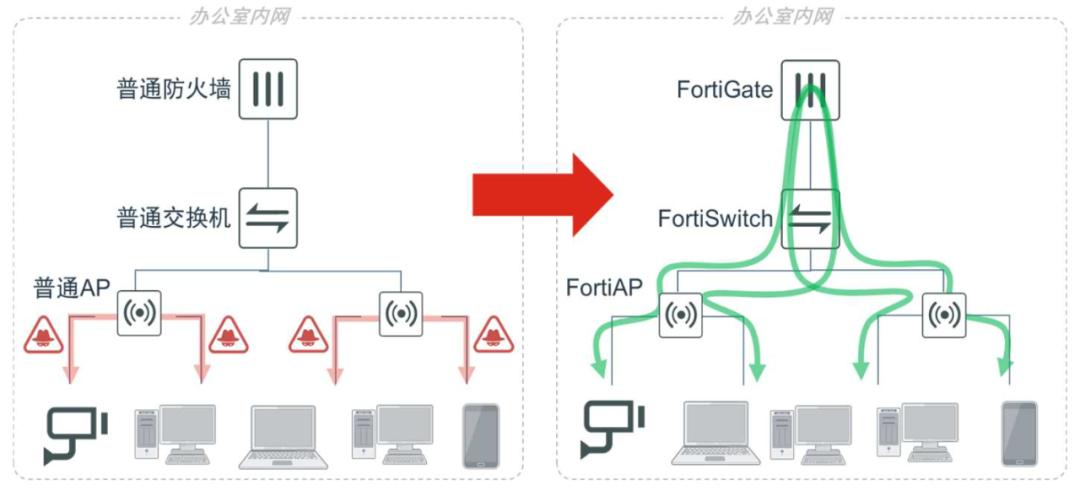

SD-Branch和传统企业组网方案在结构方面的最大区别,是必须提供从AP、接入交换机到云边缘的完整组网方案,满足云原生场景的全管道组网需求。

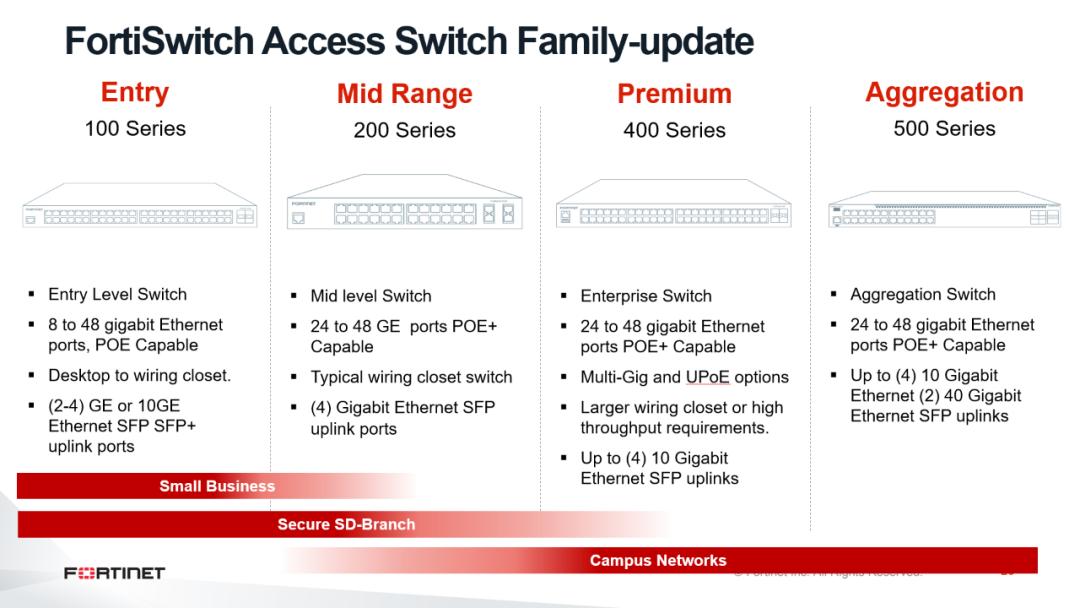

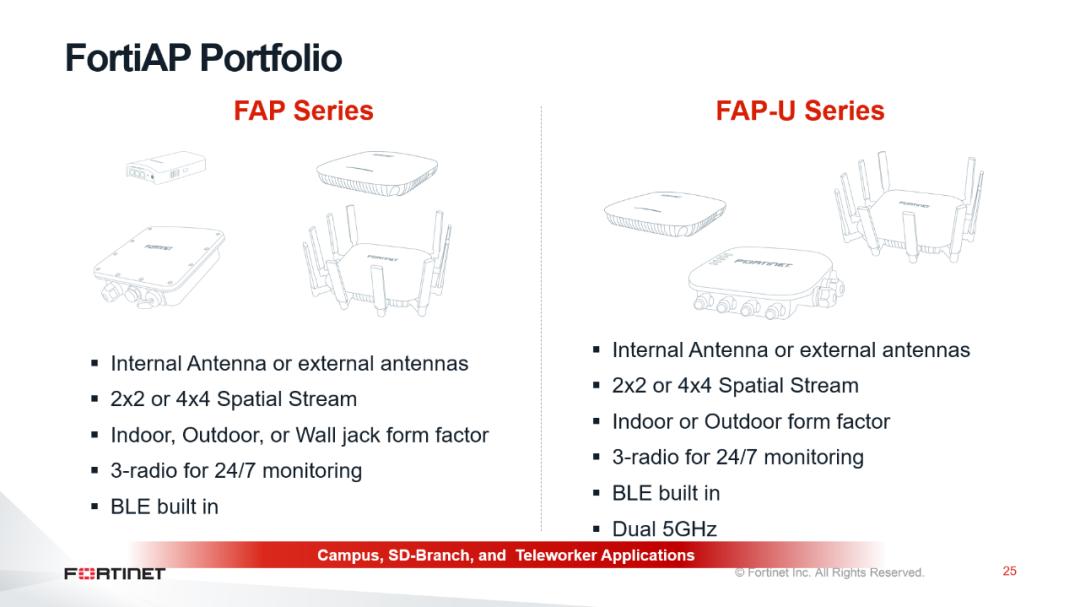

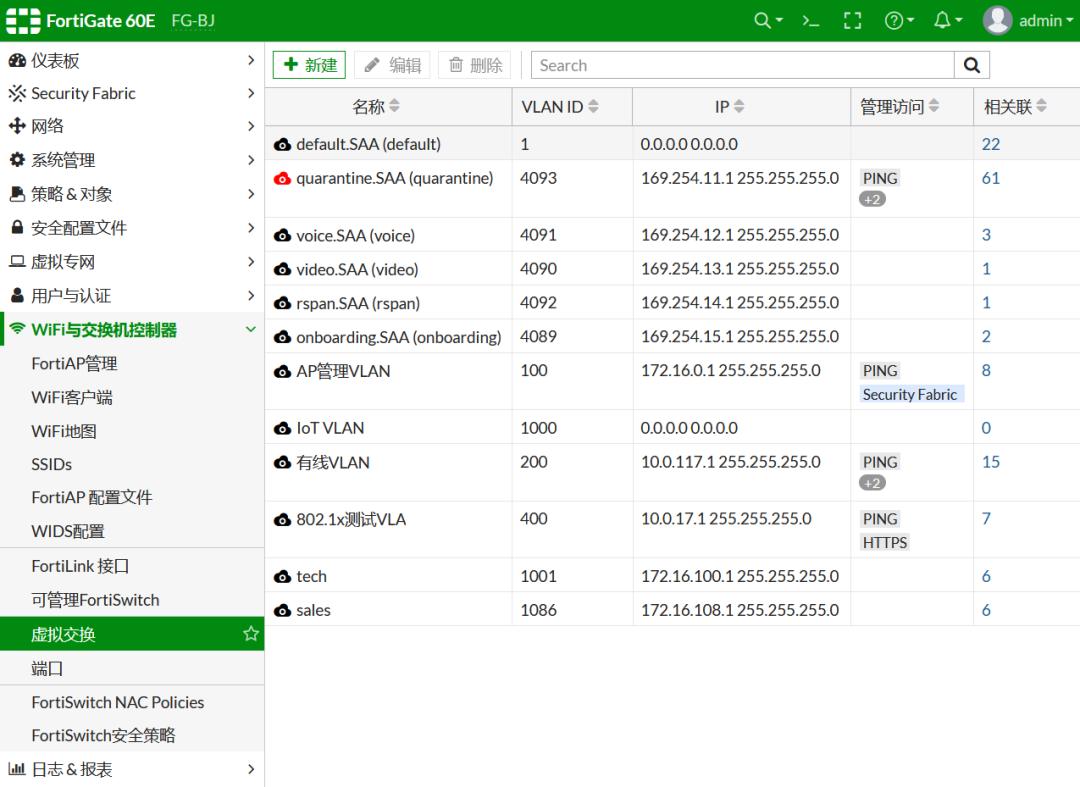

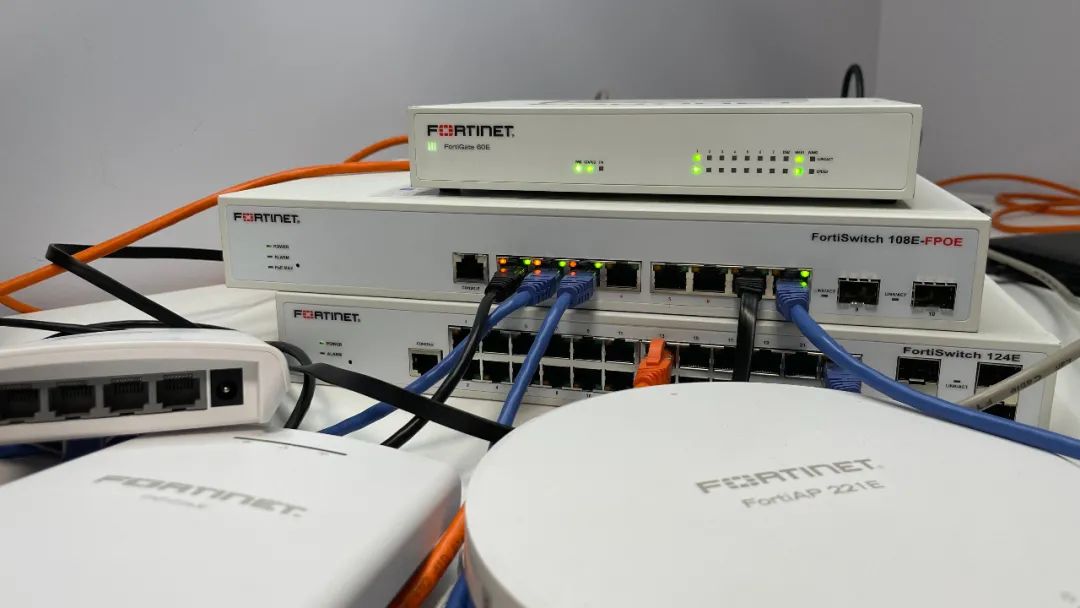

对此,Fortinet向下提供了FortiSwitch系列交换机产品和FortiAP系列AP,它们搭配FortiGate,可以满足大部分企业线下环境的组网要求。这三件套的方案,Fortinet称之为Secure Access Architecture,简称SAA。

交换机和AP的具体规格我就不细说了,感兴趣可以去官网查。总之主流规格全覆盖,从1G到40G,从WiFi 5到WiFi 6,该有的都有,放眼业界绝不落伍。而FortiGate本身产品规格跨度就极大,这意味着无论是几十人的小场景,还是几千人的大园区,都可以自由搭配得到合适的方案。

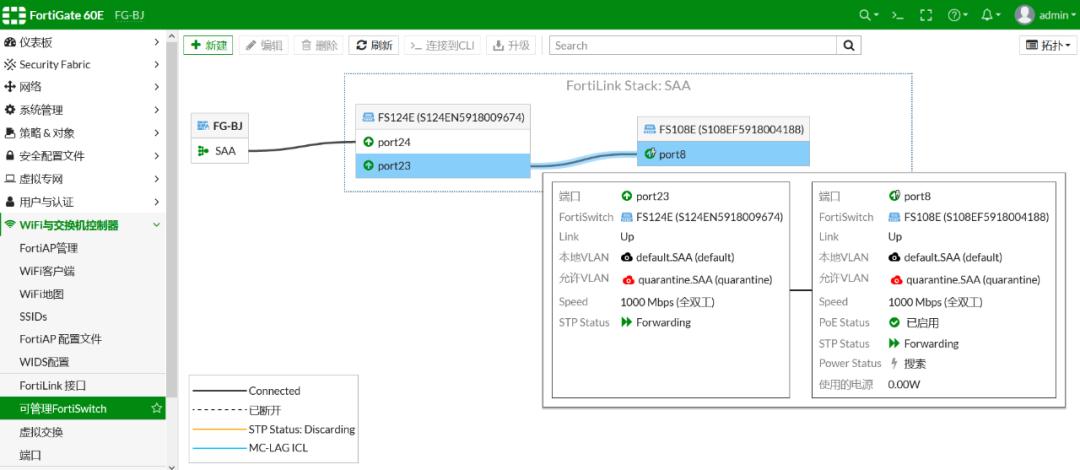

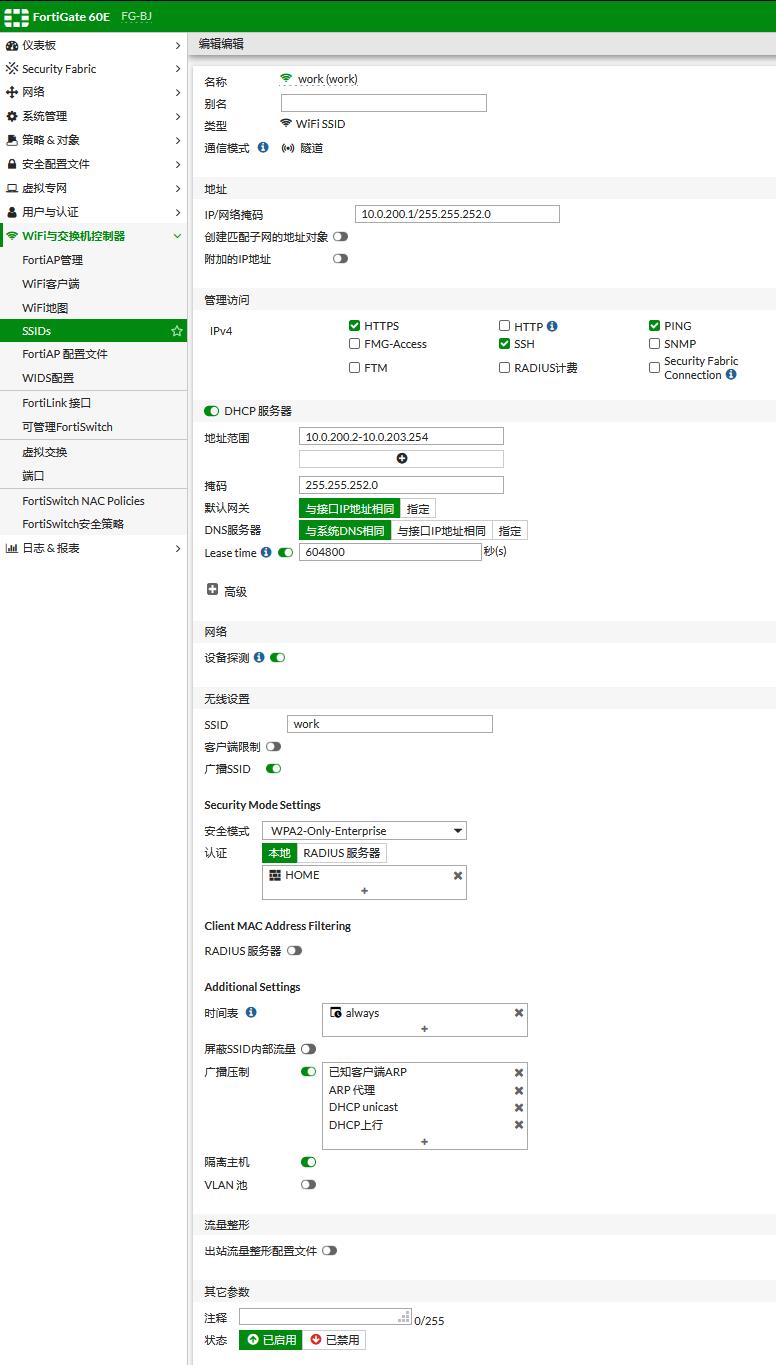

你可能已经注意到了,SAA中并没有提供单独的无线控制器。FortiGate集成了无线控制器功能,可以直接管理FortiAP组建无线办公网。此外,你可以认为FortiGate上还做了一个“有线控制器”,能像管AP一样对FortiSwitch进行集中管理。这样一来,网络中的所有设备就都被FortiGate统一接管了,给部署、管理、运维、排障带来全新的体验。

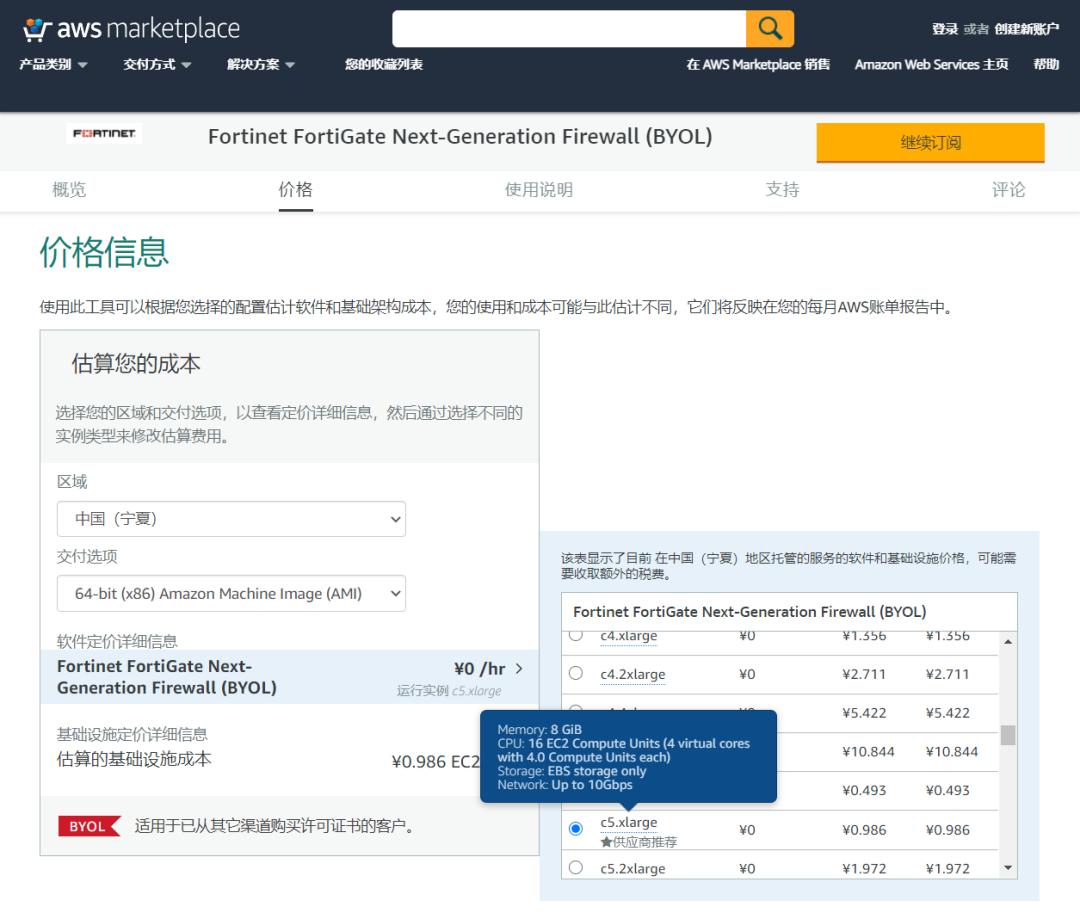

在云边缘,Fortinet很早就提供了虚拟化形态交付的FortiGate,满足了SD-Branch在组网方案对于云网一体的要求。基本上云原生企业常用的那些IaaS,都可以从应用商店里直接一键部署,非常方便。这种和IaaS深度合作的模式往往有着比较好的可靠性,我用IaaS上的FortiGate比实体设备多,还从没遇到过不稳定的情况。

利用IaaS相对优秀的网络接入品质,结合FortiGate比较完善的SD-WAN能力,可以很方便地拉通云原生企业的线下分支和云上的业务平台,以及构建企业自己的虚拟骨干网。IaaS上的FortiGate功能完全没有阉割,我甚至试过把FortiAP直接对接上去统一管理,这种玩法对教育培训等分支很多又很小的场景来说非常合适。

至于性能,如果只起防火墙和应用识别等功能(SD-WAN模式),单核主机就能有几百兆吞吐。不过在大吞吐量的生产环境,一定选择“网络增强型”主机进行部署,才能让性能最大化地发挥出来。此外,弹性是云计算的天生优势,你可以随时根据需要调整云上FortiGate的性能,在保护IT投资方面比硬件做得更好。

全网安全是怎样炼成的

数字资产是云原生企业的核心价值,故而SD-Branch要求产品方案中集成安全能力,满足企业网络在安全防护层面的内生需求。

从SAA的命名中就能看出,安全本身是其差异化的重要体现。作为业界知名的下一代防火墙产品,FortiGate本身具有全面、强大的安全防护能力。SAA则将这种能力下沉到有线、无线接入层,覆盖了完整办公网(或者说是“LAN”)的范畴。

空口无凭,举个大家都关心的例子吧。

这几年勒索病毒很嚣张,我隔三差五就能在各种群里看到企业IT人员的求助。你碰上有道之盗还好说,花钱消灾;有的完全不讲武德,或者根本就是趁你病要你命,收钱就玩消失,让你赔了夫人又折兵。

勒索病毒的传播,通过防火墙直接渗透主机的案例很少,大部分都是用各种办法(如钓鱼邮件)先登陆企业内网,然后再在几乎不设防的内网环境中大肆传播。不设防不是不想防,而是交换和无线设备本身几乎就没有安全防护能力;防火墙的部署位置又在网络边缘,不管防护能力有多高,如果流量不经防火墙就被转发,那还是白瞎。

老一辈IT人非常喜欢用路由器或防火墙做企业网络的三层网关,让其成为内网所有跨域流量的核心枢纽,就是因为它们有着比交换机、AP更强大、更灵活的管控能力。但随着互联网应用的高速发展,内网流量显著增加,这种结构很快触及到路由器或防火墙性能的天花板,三层网关才逐渐下移。此外,这种结构对于同一个广播域中的点对点流量依然无效,勒索病毒不幸就在此列。

Fortinet祭出SAA,可以看作是一次彻彻底底的拨乱反正。

还记得前面提过的FortiGate上集成的“有线控制器”吧?那不止是为了管理方便,更在底层重构了交换机的组网逻辑。你可以认为SAA中的交换机工作模式可以和AP一样,也可以做集中转发和二层隔离。再搭配无线层面的集中转发加二层隔离,SAA实现了内网所有流量到FortiGate的归集和彻底隔离。

在全新的组网结构中,任何接入SAA的终端能且只能和FortiGate通信(即便是目的MAC明确的二层流量)。至于从哪到哪的什么流量能通、什么不能通,在且尽在防火墙策略中控制。而FortiGate豪横的访问控制和安全防护能力本身就横跨2-7层,这意味着企业IT运维的技术管理手段空前强大,你不必再因为封445端口防勒索病毒而失去文件共享和打印,也不必再因为要减少空口广播而牺牲AirPlay投屏。

简单粗暴有效,必须高呼芜湖起飞。

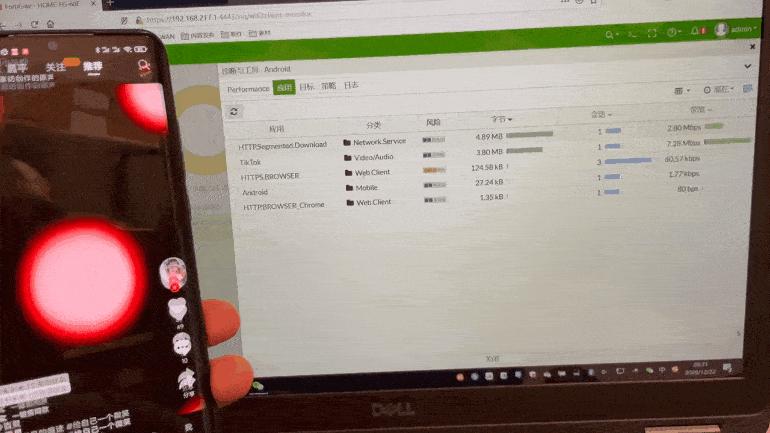

除了统一管理的便捷和访问控制细粒度的加强,我在和云原生企业IT运维沟通过程中发现,他们更感兴趣的是流量在FortiGate归集后带来的附加价值——全网流量回溯分析。

云原生企业中,数字资产除了要安全,往往还需要防泄露,但这两件事都很难做到100%的成功率,所以事后回溯非常重要。传统方案是直接上网络回溯分析系统,打通整网设备,对全网流量进行收集分析。这东西很强大,但也很贵,一般六位数起,门槛相当高。

SAA起了集中转发加二层隔离后,FortiGate吐出来的日志就是全网流量日志,可以做到2-7层全景回溯。客观来说分析能力方面不能与前者相提并论,比如原始的流量内容就没有本地保存,但胜在成本为零,帮有这方面需求的初创及成长型企业解决了有无问题。

功能如此美好,性能呢?

这里不能不提一个圈里的老梗。早些年就经常听到“Fortinet被国内厂商带坏了”的说法,很多人不理解为什么FortiGate一个防火墙性能要做那么高、接口要做那么多,只能认为是为了控标。懂了SAA的新玩法,相信就都明白了。FortiGate的一力降十会,不是为了WAN,更多是为了LAN。

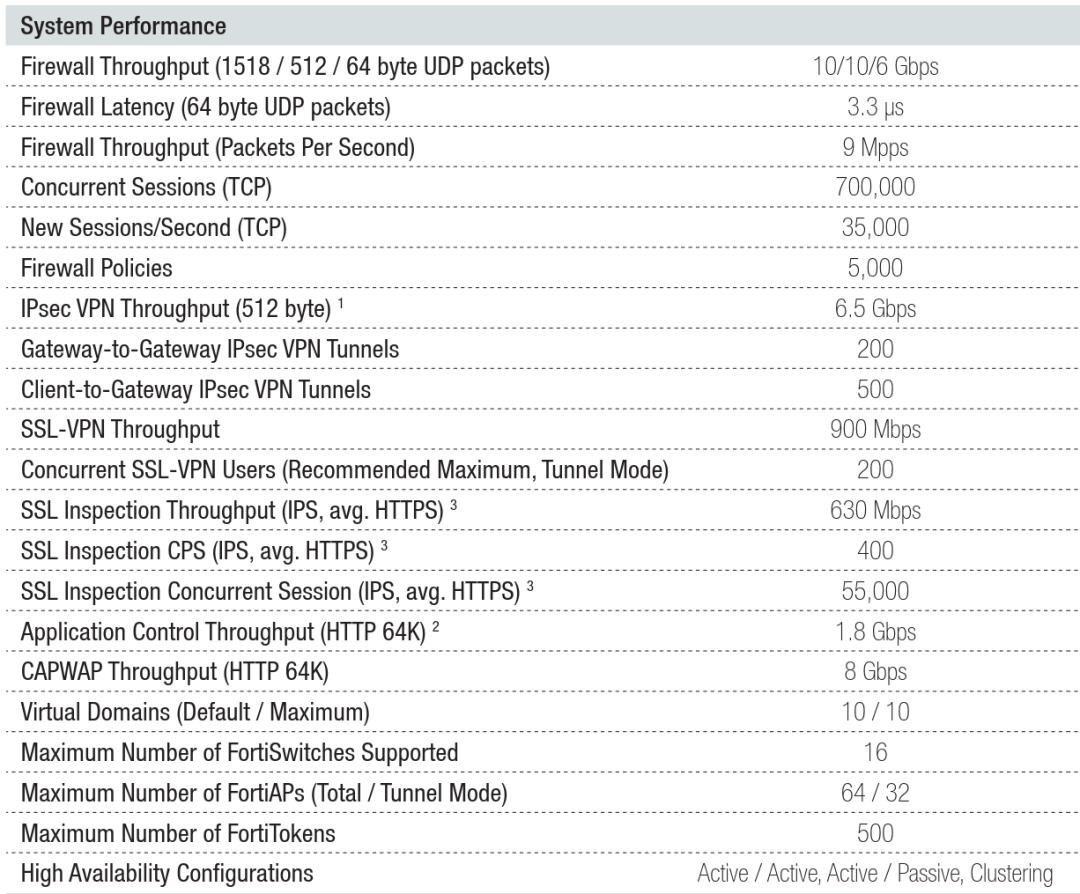

就以渠道常见的FortiGate 60F为例,这个小盒子只卖几千块,使用场景定位于几十人的办公网。你看它的性能,4层防火墙吞吐量10Gbps,7层防火墙吞吐量1.8Gbps,像是几十人的场景用的东西么?

但如果是SAA组网同时启用集中转发加二层隔离,这些性能指标就很容易理解了。如果只用4层的访问控制,那么8Gbps的CAPWAP吞吐决定了内网有线、无线的最大性能;如果想用7层访问控制,那么整机性能也有1.8Gbps——就算内网有台NAS也够用了。

单一界面下的极简体验

为应对云原生环境中IT管理运维复杂度的提升,SD-Branch要求所有的交互作业都要在单一界面下进行,尽量提升IT人效比。

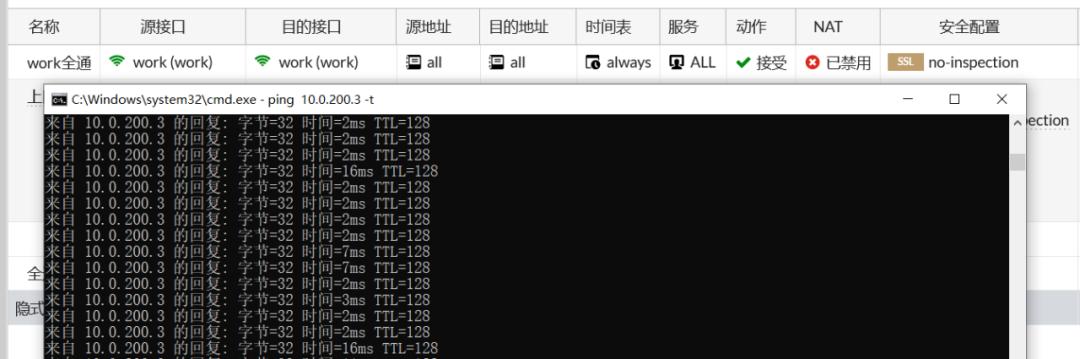

对SAA来说,既然所有交换机和AP的管理权都已经收到FortiGate,那天然就是单一界面操作。原来仅存在于防火墙上的接口、角色、地址等对象模版,现在也直接延展到SAA,大幅简化了和业务无关的冗余流程。再加上优秀的交互设计,无论有线还是无线,配置过程都不超过2个页面。

上面这段文字不好脑补画面,唯有实战才能说明。

我找了个每天奋斗在一线的小兄弟,他对主流网络设备的熟悉程度远胜于我,配置手法也炉火纯青。我让他用传统方案,自己用SAA,同时搭建一个适合一千平面积办公室使用的办公网。最终他用了45分钟完成了基本搭建工作,而我只用了20分钟,其中还包括了所有设备升级到最新版本的时间。

我和他一起做了复盘,发现他已经用上了自己工作中积累下来的场景化配置脚本,配设备时只是修改变量后直接通过串口贴到命令行,已经是效率的极限了。但仔细看脚本,其实大部分命令的意义只是为了能和其它设备保持同步及互通,对需求而言毫无价值。

比如说我们模拟环境中有10个VLAN,他就需要在所有设备上起10个VLAN,每配完一台设备都要拔插一次串口线;而我只需要在FortiGate上配置一次即可,无论交换、无线还是安全功能的设置中都能直接调用。

同样道理,将来不管是加个VLAN还是减个VLAN,或者其它什么配置修改,他都要登到每台设备处理,而我依然只需在FortiGate做一次操作。这就引申出一个恐怖的事实:网络规模越大、设备越多,他的重复工作量就越多,耗费的时间也就越多;而我花的时间是不变的,所有重复劳动已经被自动化取代了。

如果你的网络扩容没那么频繁,或者建好后策略基本不会再做变动,那统一部署管理的价值可能体现不出来;但对云原生企业来说,即便网络规模不大,也时不时要配合业务做各种调整。对着设备一台一台敲命令?干不过来啊。

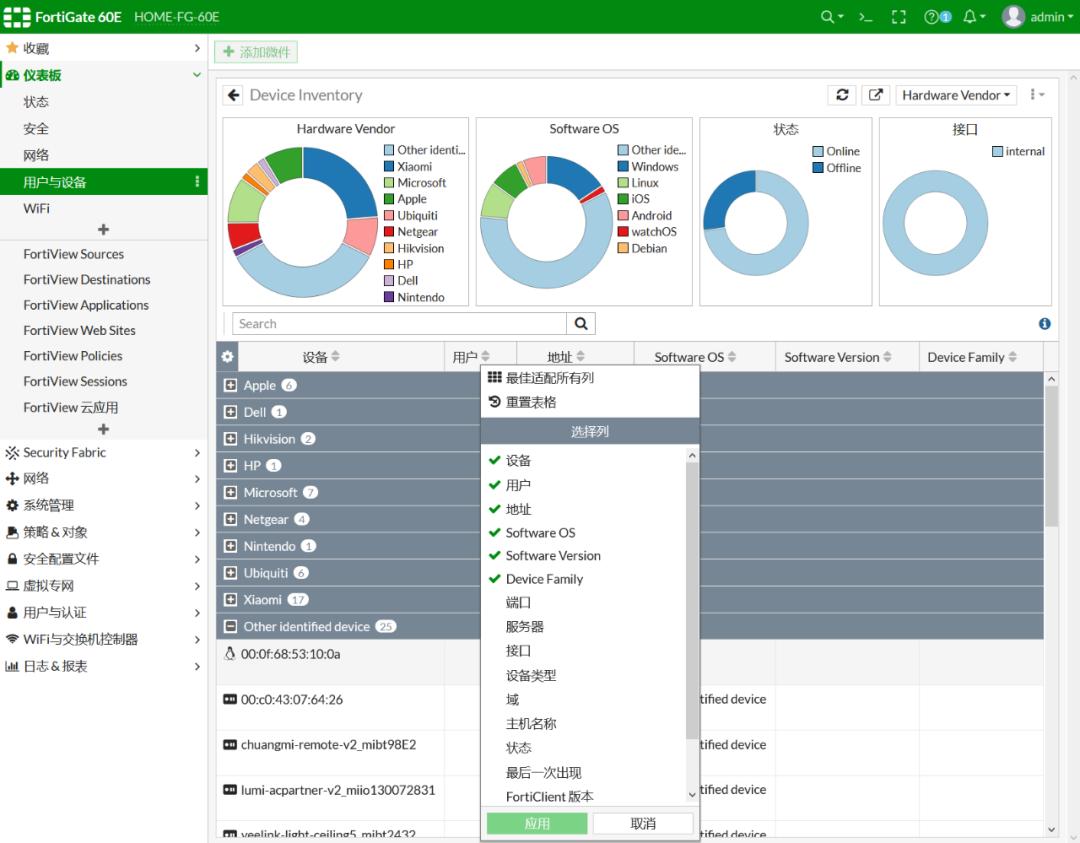

运维排障方面也是一样,效果和效率提升主要还是来自于统一平台上的数据打通。

我只举一个例子:现在,我们假设有人报障说“WiFi掉线”,而你已经排除了全网故障的可能,要针对终端进行排查。

如果用的是传统企业组网方案,你就要先登录无线控制器或者WiFi智能运维平台(如果有),确认是不是物理层或者链路层的问题;如果不是,你得再登录交换机,看网络层或者传输层有没有问题;假如还是毫无发现,你肯定要登录流控或者防火墙,看是不是流控或者安全策略触发了丢包……

这个排障流程没有任何问题,但是效率太低了。

但如果用SAA组网,你可以在1分钟内完成故障定位,因为它丧心病狂地在一个界面下集中显示了终端1-7层的所有信息,外加认证、策略匹配等排障可能用到的外部关联数据。

虽然我现在已经很少做一线运维工作了,但看到这样的排障赋能,还是感到无比兴奋,以及“头些年为什么没有”的失落。这才是符合运维思维逻辑的设计,这才是运维的极致效率。

不接受反驳,凡质疑者一定远离一线很久了。

在国内成长型云原生企业中,一个网络运维工程师平均要对800-1000名员工的网络使用体验负责,更何况在业务发展势头良好的情况下,还要拿出大量精力放在分支建设等工作上。没有来自产品方案的管理运维赋能,就算把自己活活累死,也依然要面对KPI和收入的双降。

我听某企业HR和IT说过一句话,印象特别深:“你那么多报障工单没close,我想帮你把分打高点都没法帮啊。”

可管的前提是可视,这个大家都知道,但又有多少产品方案做到了呢?就算做到了,又有多少产品方案是从使用角度出发对数据做深加工,复杂了自己,方便了用户呢?就算还有,又有几个把这一切装到一个小盒子里,让中小规模组网就能享用呢?

Fabric:不止SD-Branch,还要连接一切

也许你已经意识到,一套SAA加IaaS部署的FortiGate,就已经满足了SD-Branch定义中的所有要求。但这个组网规模太小了,对于线下分支很多的成长型企业来说,管理运维和网络安全编排的功能决策点需要再次集中。

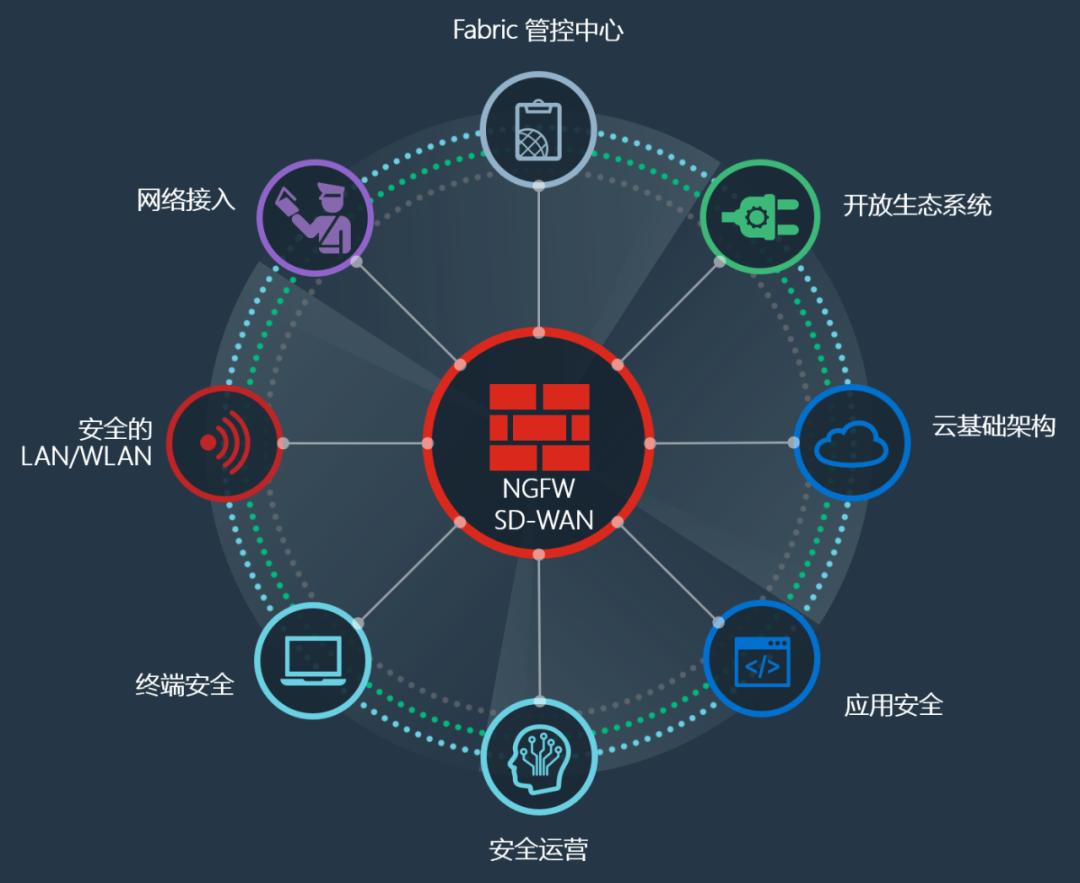

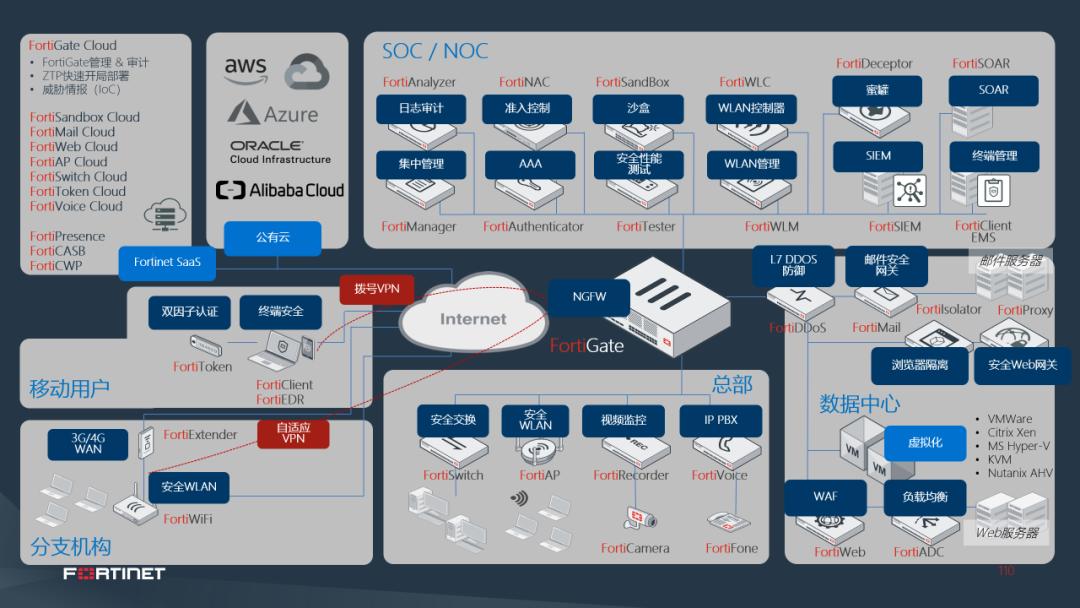

这就不能不提Fabric这个概念了。在Fortinet看来,FortiGate不只是SAA的核心,更是企业网络的枢纽,要负责整合一切纵向与横向资源,形成所谓的Fabric结构。我们说了这么半天SAA,其实只是Fabric中FortiGate连接的一个资源维度罢了。

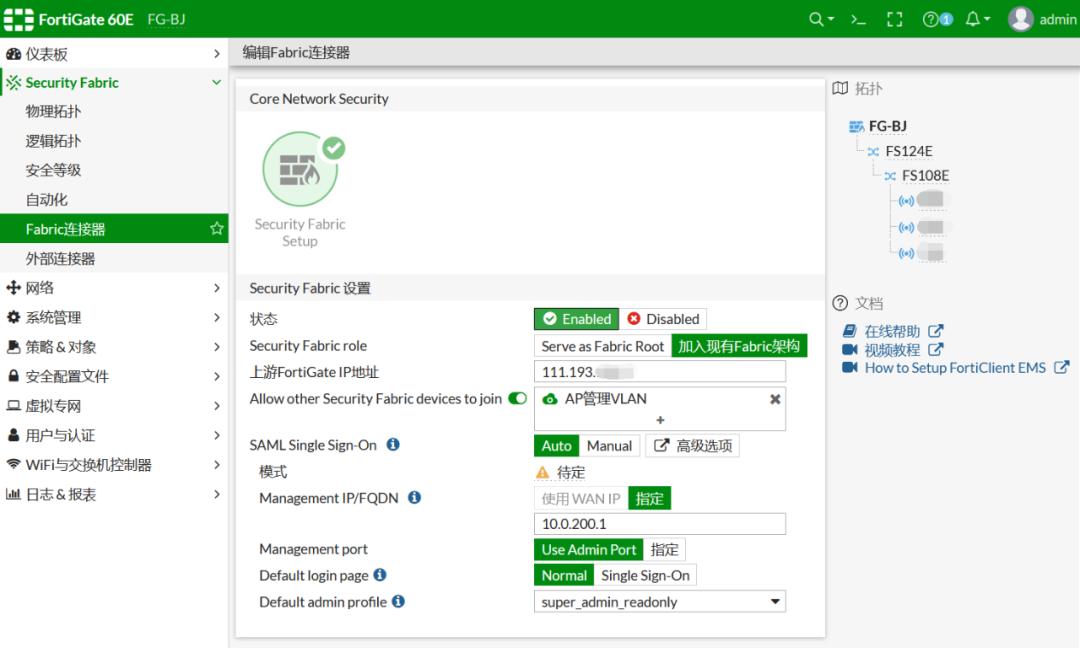

在Fabric结构中,管控中心才是最常用到的组件,其具体落地的形态是FortiManager统一管理平台和FortiAnalyzer日志收集分析平台。之前SD-WAN方案解读中就提到过,Fortinet的SD-WAN编排器只是FortiManager上的一个模块,对CPE的管控能力继承自FortiManager,选路决策的数据支撑则来源于FortiAnalyzer,所以显得很轻。

对于Fortinet的SD-Branch方案来说,正统的管理运维和网络安全编排功能决策点其实也是FortiManager。它的逻辑实现和SD-WAN一样,都是统管每台FortiGate,只不过在效果上,因为交换和无线设备的存在,FortiManager的管理能力自然拓展到云端FortiGate加每个分支的SAA。

也就是说,无论开局还是日常运维,你对着FortiManager一个界面就足够了。

刚才用一个小标题说SAA的统一管理运维,其实只是小规模组网方案中附赠的彩蛋罢了。但Fabric结构赋予它更大的价值——假如你的分支数量还不多,买FortiManager还不划算,也可以选择让不同SAA中的FortiGate互相连接,实现一定程度的统一管控。

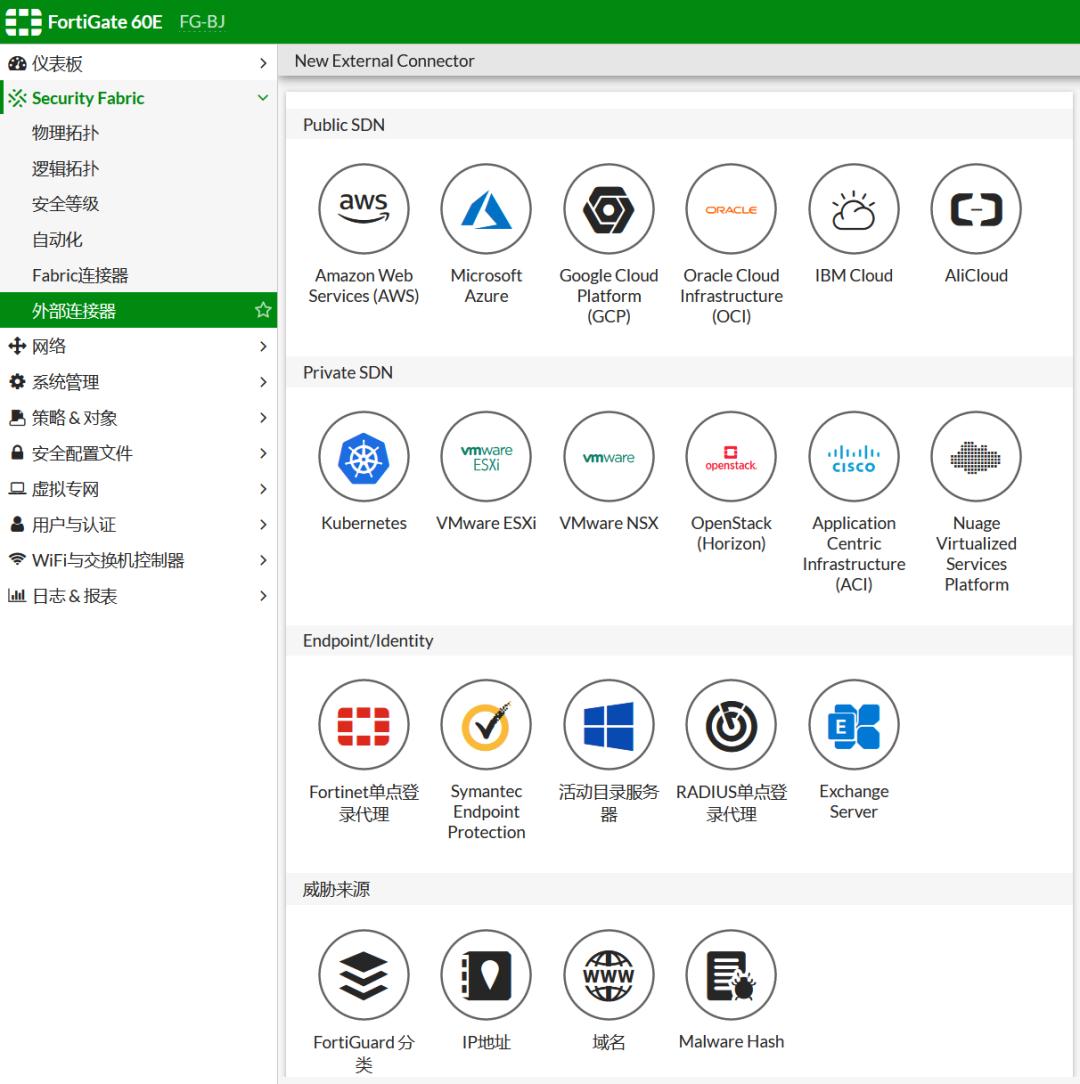

除了自家产品,Fabric中还包括很多外部资源。和SD-Branch无关的这里就不提了,我们只看云基础架构。FortiGate可以主动连接到主流IaaS和虚拟化平台,动态感知基础架构层面的变化,从而实现了真正的云网一体化。

这才是绝对的重头戏,是云原生企业IT运维真正急需的功能。

一个云原生企业,其线上环境变化会非常频繁。今天上新业务加了一组虚机,明天关停个业务删几台虚机,后天做维护业务要漂移,这都是常见操作。但这种变化频率会让企业IT运维很难配合,一来天天改策略太麻烦,二来线上环境一般不归企业IT负责。没人通知你变了,你怎会想到去调整?一般都是接到报障,才发现正常访问被阻断了,莫名其妙背个锅。

而FortiGate连接到云基础架构后,可以动态获得线上环境的变化。线上运维人员增加了虚机和子网,设备上的地址组自动同步增加;删除了虚机和子网,设备上的地址组自动同步删除;虚机漂移了,设备上的地址对象会自动用新的IP代替旧的……这意味着你的策略配置永远不用调整,该放行的、该阻断的流量也不再会出现误放和误阻断。

无缝衔接,一统云网,这才是云原生企业IT运维最看重的价值。

在我看来,“主动连接”里的主动二字也非常非常重要。我见过其它一些产品,也声称对能接外部资源,但做法只是提供API。什么叫API?API就是不主动、不拒绝。我提供了接口,对端也提供了接口,理论上确实可以打通,但中间件你要自己做。

这让我想起企业在写字楼装宽带/专线时常见的窘境:你想装运营商A,物业说对不起这个楼只有BC两家运营商有资源。你跑去找A,A说我可以装啊,你搞定物业就行。

我搞得定物业我还找你?WTF!!

通过Fabric结构,Fortinet构建了一个相当完善的生态,并于功能上实现了紧耦合。“主动”在这里体现了巨大价值,Fabric连接的外部资源甚至可以被一体化编排,形成自动化任务流。这一点,企业组网方案中还比较少见。

云原生企业网络的正确打开方式

也许你已经发现了,Fortinet以FortiGate为枢纽的Fabric结构,天然又是个产品松耦合的形态,让其长期以来保护客户IT投资的优良传统得以延续。

对云原生企业来说,无论你处于哪个发展阶段,Fortinet都有适合你的SD-Branch交付形态,以搭积木式的扩展方式伴你一同成长。说得更直白点,就是用什么买什么、能租就不买,而不是让你在业务仍然存在不确定性时,就付出全家桶的代价。

我和一些正在使用这个方案的云原生企业的IT工程师聊了聊,总结了增加每一块“积木”的合适节点,仅供参考。

假如你处于初创阶段,一套SAA就能满足你对办公网的全部需求,简单易用的统一管理甚至可以让你暂时节省专职IT工程师的人工成本。实际上,在一些十几个人、几十个人的创业公司里,SAA就是线上运维工程师顺带管一管——其实也只是在需要主动改变配置的时候才人工介入。

假如你已经发展到了几百人规模,那办公网肯定需要精细化管理,至少应用层流量控制和访问控制策略都该上了,这些FortiGate都擅长;一般这个时候SaaS加速需求也没法再“凑合”了,一个合规的跨境加速服务搭配FortiGate上的应用白名单分流,目前对云原生企业来说是性价比最高的方案,从此不会再有人抱怨Microsoft 365、GitHub慢和ZOOM开会掉线。

远程办公此时也应该是刚需了。如果你的业务在办公网,就直接把FortiGate上的SSL VPN打开,配置极为简单,并且支持所有主流OS;不过很多云原生企业的生产和开发环境都在云上,那就没必要回连办公网了,可以直接在IaaS上拉起一个FortiGate做为SSL VPN的接入点,同时和办公网的FortiGate起SD-WAN互联,实现设备级上云加速。

如果现在已经有了分支机构,那数量一般也不会很多,可以把分支机构的SAA挂到总部的FortiGate下统一管理,将IT运维复杂度和成本都控制在一个比较低的水平;分支间和上云的SD-WAN也有必要做起来,让所有分支互联及上云保持最佳品质。

假如你赶上风口,企业规模伴随业务同时爆发性增长,那IT运维就必须借助更多、更强的技术手段来部署、管理企业网络,否则人就将成为效率瓶颈。FortiManager解决的就是这个阶段的问题,当具备零配置部署能力并且一切配置都模版化后,SAA的交付都会非常简单。不管有多少分支,也不管同时几个分支在建,对IT工程师来说工作量都是基本不变的。

此外,如果分支规模十分庞大,或涉及跨境等复杂场景,那也不可能再靠人来运维及保证品质。这个时候可以在FortiManager上启用编排器,对企业网络做统一的网络、安全自动化编排。此时企业肯定也有了比较完善的信息安全要求,可以考虑启用FortiGate上更多的安全防护功能并将全量日志吐到FortiAnalyzer平台留存分析。

除了上面这些宝贵经验,受访者也提到一些Fortinet SD-Branch方案的问题。

第一个问题就是在组网规模较小的时候成本比传统方案高。如果只是一个办公网的建设项目,把防火墙、交换机、AP的价格做横向对比,SAA绝对是没有优势的。

这是个事实,Fortinet SD-Branch方案的商务优势更多体现在OPEX方面,是需要时间来验证的。比如过几个月你办公室面积增加了,那增加AP的时候不用再额外付费;比如你需要解决远程办公需求了,那SSL VPN的功能和隧道数量也没有所谓的授权限制;再比如统一管理运维降低了IT使用成本,可以让你晚点再考虑招个专职IT工程师等等。

但如果你的企业规模长期没有变化,你的IT需求没有发展,那就享受不到这些红利。

第二问题是方案中的价值点有时反而会对传统IT部署和运维理念造成冲击。比如因为功能的高度集成,SAA中隧道模式的SSID根本就不再需要借助VLAN去打通有线基础架构,直接变成了防火墙上一个三层接口。如果是对这套方案不熟悉的IT工程师,他的专业能力越强、经验越丰富,上手管理、运维就越别扭。

这真没什么好办法。在之前SD-Branch概念分析中我就提到过,这东西在落地过程中不可避免地要经历这种阵痛。新产品技术方案都是如此,不管是SD-WAN、零信任还是SD-Branch、SASE,谁都逃不过。

这就是发展的代价。

任何处于市场培育期的新产品技术方案,都只有对其价值高度认同的客户,才会为之买单。所以为什么我一直在强调“云原生企业”?为什么我用“问题”这俩字而不是“缺点”?就是因为SD-Branch原本就为云原生场景而生,方方面面都很匹配。

云原生企业,无论大小,拼的都是速度。一切阻碍业务拓展速度的因素都要被排除,所以只要能支撑起速度,IT成本并不是绝对的重要。另一方面,这种企业规模变化太快,IT工程师年龄又普遍偏低,本身就没那么多传统IT的包袱,直接就是轻装上阵的理想状态。咱不说主动走捷径,至少没人愿意走弯路。

就算从财务角度看也很合拍。云原生企业本身就是轻资产,它们更喜欢把成本算做费用,而不是固定资产——不管一飞冲天还是黯然退场,资产都是包袱,只有费用才是能实时体现价值的存在。

淮南为橘,淮北为枳。我不能说Fortinet的SD-Branch方案适合所有企业,也不敢说SD-Branch适合所有企业。但对云原生企业来说,你现在就需要SD-Branch,Fortinet的SD-Branch方案就是个很好的选择。

关于Fortinet SD-Branch方案的更多信息欢迎后台留言讨论。