2018年9月21日

4GEE WiFi调制解调器

在移动运营商EE销售的基于4G的无线4GEE Mini调制解调器中发现了一个高严重性漏洞,该漏洞可能允许攻击者在具有系统最高级别权限的目标计算机上运行恶意程序。

该漏洞被20岁的Osanda Malith(ZeroDayLab的斯里兰卡安全研究员)发现,可被低权限用户帐户利用,以升级曾经通过USB连接到EE Mini调制解调器的任何Windows计算机上的权限。

反过来,这将允许攻击者获得对目标远程计算机的完全系统访问,从而执行任何恶意操作,例如安装恶意软件,rootkit,键盘记录程序或窃取个人信息。

4G Mini WiFi调制解调器由阿尔卡特制造,由英国最大的数字通信公司BT集团旗下的移动运营商EE出售,该公司在其移动,固定和批发网络上提供超过3100万个连接。

攻击如何工作?

CVE-2018-14327的本地权限升级缺陷驻留在Windows系统上由EE 4G Mini WiFi调制解调器安装的驱动程序文件中,并且由于文件夹权限而产生,允许任何低权限用户“读取,写入,执行,创建,删除该文件夹内的任何内容及其子文件夹。“

为了成功利用此漏洞,攻击者或恶意软件只需要将驱动程序文件夹中的“ServiceManager*ex.e**”文件替换为恶意文件,以便在重新启动后欺骗易受攻击的驱动程序以更高的SYSTEM权限执行它。

https://youtu.be/hOjMMOiYMzs

Malith还发布了一个视频演示,显示攻击者如何利用此漏洞升级他们在Windows机器上的权限以获得反向shell。

“攻击者可以从低权限用户帐户中植入反向shell,通过重新启动计算机,恶意服务将作为”NT AUTHORITY \ SYSTEM“启动,为攻击者提供对远程PC的完整系统访问权限,”他在他的解释中说道。

研究人员在7月份报告了EE和阿尔卡特的漏洞,该公司承认了这个问题并在本月早些时候推出了一个固件补丁来解决这个漏洞。

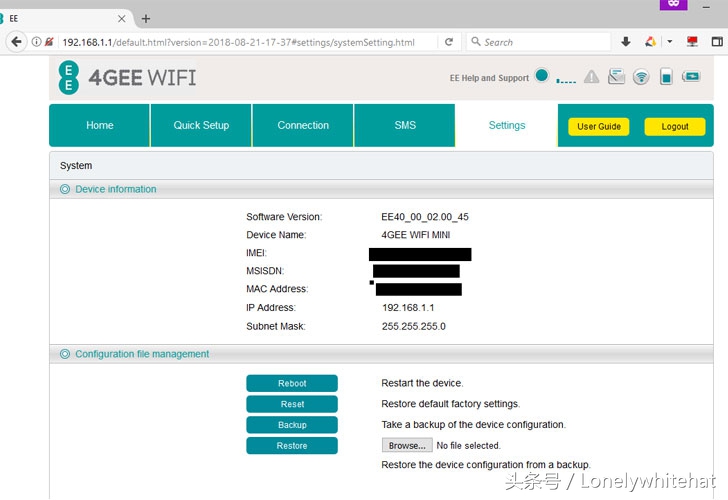

如果您拥有EE的基于G的无线4GEE Mini调制解调器,建议您将固件调制解调器更新为最新的“EE40_00_02.00_45”版本,并删除以前易受攻击的版本。

按照以下简单步骤将4GEE Mini调制解调器更新为最新的补丁更新:

- 转到路由器的默认网关:http://192.168.1.1。

- 单击“检查更新”以更新固件。

- 更新到已修补的软件版本EE40_00_02.00_45后,从计算机中删除以前安装的软件版本。

有关漏洞的更多详细信息,您可以访问Malith的博客以及ZeroDayLab发布的详细建议。

原文: