虽然WanaCrypt0r利用了的漏洞工具「永恒之蓝」,抓住Windows的漏洞来进行入侵,造成灾情相当惨重。而且,对于这种系统漏洞,就算是反病毒软件也不一定能够阻挡这些攻击,不过,所谓养兵千日,用在一时,相信很多人还是很疑惑,到底装了反病毒软件是否能对付WanaCrypt0r呢?

这名网友在卡饭论坛的安全区发表了以下内容,大意如下:

根据这名网友的说明,大部分的反病毒软件主要都是用2016年12月12日的病毒更新,也就是旧的病毒库,并且采用断网的方式,将反病毒软件放在虚拟机器里头的Windows 7 SP1英文版环境,然后直接在虚拟环境中执行病毒。

为什么要用旧的病毒库?事实上这是有原因的,主要就是希望测试这些反病毒软件,在未知病毒的情况下,来看看到底能不能挡得下来这些未知的攻击,也就是说,测试的是一般反病毒软件所谓「主动式防御」、「启发式杀毒」等的技术。

根据这名网友的测试,在19款软体中,有7款能够成功拦截。虽然说一半都不到,不过其实以这次利用系统漏洞的问题来说,这个结果其实已经算是不错了。以下是通过测试的软件(有些安装的反病毒软件名称、版本与国内可能不大一样):

在这结果中,最让人惊讶的应该就是Bitdefender Free(Bitdefender Antivirus Free Edition )了吧!以一套免费的反病毒软件来说,竟然也能有效的防御成功,谁说便宜没好货呢?

不过,有人成功,当然就会有人失败。不过,在这位网友的测试中,其实失败的原因不见得是反病毒软件不好,毕竟变因还很多,目前很多反病毒软件都有不同的版本,像是有些有所谓的「单机版」、「云端版」的区别:所谓的单机版,就是把病毒库放在本机端,然后什么包山包海的功能可能都在电脑端上,但是缺点就是会影响电脑效能。而云端版则是把大多数的功能都放在云端上,减轻电脑的负担,但是一离线就没有用。

因此,在这位网友的测试中,当然引来了许多厂商的不满,抗议声最大的就是国内某数字卫士了:

断网+旧库就是测试杀毒软件在未知条件下遇到新病毒的处理能力,如果都联网升级最新病毒库,谁不能杀?测试就没意义了

不论如何,这个测试在拦截成功的部分,这些反病毒软件还是有相当的参考价值

防御成功的:

BDF:

KIS:

FSCS:

DrWeb AV:

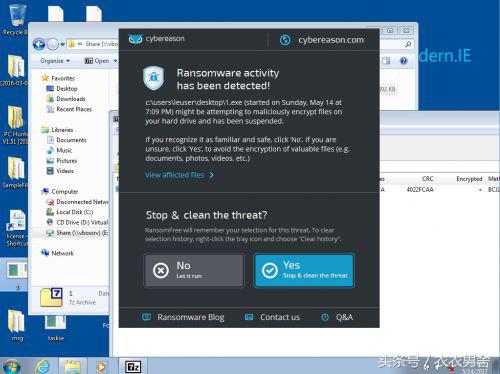

Cybereason RansomFree:

Emsisoft IS:

SBie:

在部分场景能够防御的:

HMPA:

只在桌面有个人文件——防御失败

在桌面和我的文档都有个人文件——防御成功

后知后觉的:

TrendMicro:

GDATA:

防御失败的:

360杀毒+卫士:

360TS:

火绒:

费尔:

AVAST旧版:

AVAST新版:

AVG:

MES:

SEP:

AVIRA:

ESET: