更多互联网精彩资讯、工作效率提升关注【飞鱼在浪屿】(日更新)

几周前,针对Cloudfare网络的最大攻击,以每秒千兆位 (Gbps) 的数量衡量。在过去的三周里,一名持续攻击者每天二十四小时发送至少 20Gbps 的数据,作为对一位客户的攻击。

如此规模的攻击足以瘫痪大型网络主机。对于 CloudFlare,网络的性质意味着攻击在全球数据中心被稀释,不会对我们造成伤害。即使从成本的角度来看,由于批发带宽收费的方式,攻击最终不会增加带宽费用。

鉴于最新的攻击没有影响,决定让它运行一段时间,看看我们能学到什么。

放大攻击

DNS 放大攻击是攻击者放大他们可以针对潜在受害者的带宽量的一种方式。想象一下,您是一名攻击者,您控制着一个能够发送 100Mbps 流量的僵尸网络。虽然这可能足以使某些站点脱机,但在 DDoS 世界中,这只是一个相对微不足道的流量。为了增加攻击量,您可以尝试向僵尸网络添加更多受感染的机器。这变得越来越困难。

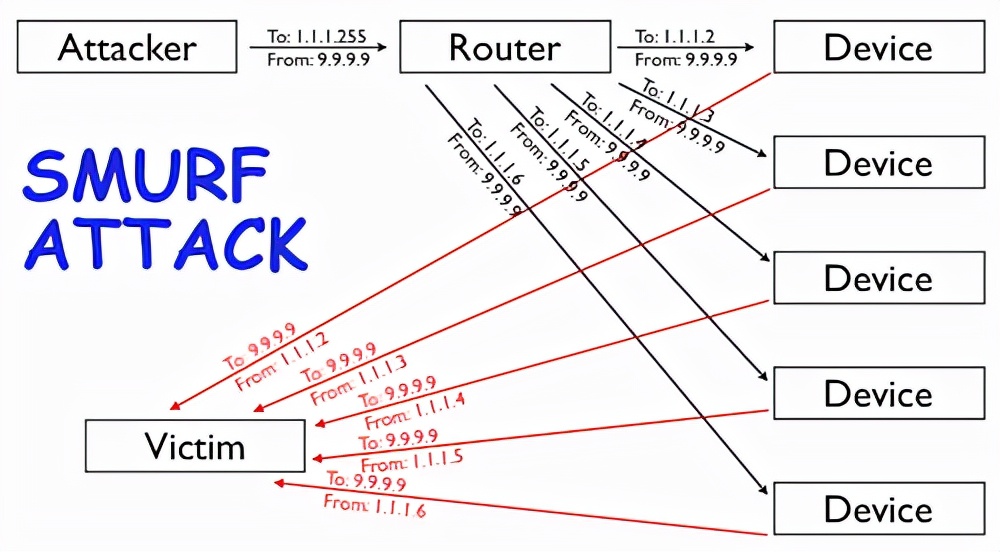

最初的放大攻击被称为SMURF 攻击. SMURF 攻击涉及攻击者向路由器的网络广播地址(即 XXX255)发送 ICMP 请求(即 ping 请求),该路由器配置为将 ICMP 中继到路由器后面的所有设备。攻击者将 ICMP 请求的来源伪装成目标受害者的 IP 地址。由于 ICMP 不包括握手,因此目的地无法验证源 IP 是否合法。路由器接收请求并将其传递给位于其后面的所有设备。然后所有这些设备都会响应 ping。攻击者能够以路由器后面设备数量的倍数放大攻击(即,如果路由器后面有 5 个设备,那么攻击者能够将攻击放大 5 倍,见下图)。

SMURF 攻击在很大程度上已成为过去。大多数情况下,网络运营商已将其路由器配置为不中继发送到网络广播地址的 ICMP 请求。然而,即使放大攻击向量已经关闭,其他攻击仍然敞开着。

DNS 放大

一个好的放大攻击向量有两个标准:1) 可以使用欺骗性的源地址设置查询(例如,通过不需要握手的 ICMP 或 UDP 等协议);2) 对查询的响应明显大于查询本身。DNS 是满足这些标准的核心. 无处不在的互联网平台,因此已成为放大攻击的最大来源。

DNS 查询通常通过 UDP 传输,这意味着,就像 SMURF 攻击中使用的 ICMP 查询一样,它们是一劳永逸的。它们的源地址可能欺骗,并且接收者在响应之前无法确定其真实性。DNS 还能够生成比查询大得多的响应。例如,可以发送以下(微小的)查询(其中 xxxx 是开放 DNS 解析器的 IP):

dig ANY isc.org @x.x.x.x

并得到以下(巨大的)响应:

; <<>> DiG 9.7.3 <<>> ANY isc.org @x.x.x.x

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 5147

;; flags: qr rd ra; QUERY: 1, ANSWER: 27, AUTHORITY: 4, ADDITIONAL: 5

;; QUESTION SECTION:

;isc.org. IN ANY

;; ANSWER SECTION:

isc.org. 4084 IN SOA ns-int.isc.org. hostmaster.isc.org. 2012102700 7200 3600 24796800 3600

isc.org. 4084 IN A 149.20.64.42

isc.org. 4084 IN MX 10 mx.pao1.isc.org.

isc.org. 4084 IN MX 10 mx.ams1.isc.org.

isc.org. 4084 IN TXT "v=spf1 a mx ip4:204.152.184.0/21 ip4:149.20.0.0/16 ip6:2001:04F8::0/32 ip6:2001:500:60::65/128 ~all"

isc.org. 4084 IN TXT "$Id: isc.org,v 1.1724 2026-03-16T06:39:28+00:00 bind Exp #34;

isc.org. 4084 IN AAAA 2001:4f8:0:2::d

isc.org. 4084 IN NAPTR 20 0 "S" "SIP+D2U" "" _sip._udp.isc.org.

isc.org. 484 IN NSEC _kerberos.isc.org. A NS SOA MX TXT AAAA NAPTR RRSIG NSEC DNSKEY SPF

isc.org. 4084 IN DNSKEY 256 3 5 BQEAAAAB2F1v2HWzCCE9vNsKfk0K8vd4EBwizNT9KO6WYXj0oxEL4eOJ aXbax/BzPFx+3qO8B8pu8E/JjkWH0oaYz4guUyTVmT5Eelg44Vb1kssy q8W27oQ+9qNiP8Jv6zdOj0uCB/N0fxfVL3371xbednFqoECfSFDZa6Hw jU1qzveSsW0=

isc.org. 4084 IN DNSKEY 257 3 5 BEAAAAOhHQDBrhQbtphgq2wQUpEQ5t4DtUHxoMVFu2hWLDMvoOMRXjGr hhCeFvAZih7yJHf8ZGfW6hd38hXG/xylYCO6Krpbdojwx8YMXLA5/kA+ u50WIL8ZR1R6KTbsYVMf/Qx5RiNbPClw+vT+U8eXEJmO20jIS1ULgqy3 47cBB1zMnnz/4LJpA0da9CbKj3A254T515sNIMcwsB8/2+2E63/zZrQz Bkj0BrN/9Bexjpiks3jRhZatEsXn3dTy47R09Uix5WcJt+xzqZ7+ysyL KOOedS39Z7SDmsn2eA0FKtQpwA6LXeG2w+jxmw3oA8lVUgEf/rzeC/bB yBNsO70aEFTd

isc.org. 4084 IN SPF "v=spf1 a mx ip4:204.152.184.0/21 ip4:149.20.0.0/16 ip6:2001:04F8::0/32 ip6:2001:500:60::65/128 ~all"

isc.org. 484 IN RRSIG NS 5 2 7200 20121125230752 20121026230752 4442 isc.org. oFeNy69Pn+/JnnltGPUZQnYzo1YGglMhS/SZKnlgyMbz+tT2r/2v+X1j AkUl9GRW9JAZU+x0oEj5oNAkRiQqK+D6DC+PGdM2/JHa0X41LnMIE2NX UHDAKMmbqk529fUy3MvA/ZwR9FXurcfYQ5fnpEEaawNS0bKxomw48dcp Aco=

isc.org. 484 IN RRSIG SOA 5 2 7200 20121125230752 20121026230752 4442 isc.org. S+DLHzE/8WQbnSl70geMYoKvGlIuKARVlxmssce+MX6DO/J1xdK9xGac XCuAhRpTMKElKq2dIhKp8vnS2e+JTZLrGl4q/bnrrmhQ9eBS7IFmrQ6s 0cKEEyuijumOPlKCCN9QX7ds4siiTIrEOGhCaamEgRJqVxqCsg1dBUrR hKk=

isc.org. 484 IN RRSIG MX 5 2 7200 20121125230752 20121026230752 4442 isc.org. VFqFWRPyulIT8VsIdXKMpMRJTYpdggoGgOjKJzKJs/6ZrxmbJtmAxgEu /rkwD6Q9JwsUCepNC74EYxzXFvDaNnKp/Qdmt2139h/xoZsw0JVA4Z+b zNQ3kNiDjdV6zl6ELtCVDqj3SiWDZhYB/CR9pNno1FAF2joIjYSwiwbS Lcw=

isc.org. 484 IN RRSIG TXT 5 2 7200 20121125230752 20121026230752 4442 isc.org. Ojj8YCZf3jYL9eO8w4Tl9HjWKP3CKXQRFed8s9xeh5TR3KI3tQTKsSeI JRQaCXkADiRwHt0j7VaJ3xUHa5LCkzetcVgJNPmhovVa1w87Hz4DU6q9 k9bbshvbYtxOF8xny/FCiR5c6NVeLmvvu4xeOqSwIpoo2zvIEfFP9deR UhA=

isc.org. 484 IN RRSIG AAAA 5 2 7200 20121125230752 20121026230752 4442 isc.org. hutAcro0NBMvKU/m+2lF8sgIYyIVWORTp/utIn8KsF1WOwwM2QMGa5C9 /rH/ZQBQgN46ZMmiEm4LxH6mtaKxMsBGZwgzUEdfsvVtr+fS5NUoA1rF wg92eBbInNdCvT0if8m1Sldx5/hSqKn8EAscKfg5BMQp5YDFsllsTauA 8Y4=

isc.org. 484 IN RRSIG NAPTR 5 2 7200 20121125230752 20121026230752 4442 isc.org. ZD14qEHR7jVXn5uJUn6XR9Lvt5Pa7YTEW94hNAn9Lm3Tlnkg11AeZiOU 3woQ1pg+esCQepKCiBlplPLcag3LHlQ19OdACrHGUzzM+rnHY50Rn/H4 XQTqUWHBF2Cs0CvfqRxLvAl5AY6P2bb/iUQ6hV8Go0OFvmMEkJOnxPPw 5i4=

isc.org. 484 IN RRSIG NSEC 5 2 3600 20121125230752 20121026230752 4442 isc.org. rY1hqZAryM045vv3bMY0wgJhxHJQofkXLeRLk20LaU1mVTyu7uair7jb MwDVCVhxF7gfRdgu8x7LPSvJKUl6sn731Y80CnGwszXBp6tVpgw6oOcr Pi0rsnzC6lIarXLwNBFmLZg2Aza6SSirzOPObnmK6PLQCdmaVAPrVJQs FHY=

isc.org. 484 IN RRSIG DNSKEY 5 2 7200 20121125230126 20121026230126 4442 isc.org. i0S2MFqvHB3wOhv2IPozE/IQABM/eDDCV2D7dJ3AuOwi1A3sbYQ29XUd BK82+mxxsET2U6hv64crpbGTNJP3OsMxNOAFA0QYphoMnt0jg3OYg+AC L2j92kx8ZdEhxKiE6pm+cFVBHLLLmXGKLDaVnffLv1GQIl5YrIyy4jiw h0A=

isc.org. 484 IN RRSIG DNSKEY 5 2 7200 20121125230126 20121026230126 12892 isc.org. j1kgWw+wFFw01E2z2kXq+biTG1rrnG1XoP17pIOToZHElgpy7F6kEgyj fN6e2C+gvXxOAABQ+qr76o+P+ZUHrLUEI0ewtC3v4HziMEl0Z2/NE0MH qAEdmEemezKn9O1EAOC7gZ4nU5psmuYlqxcCkUDbW0qhLd+u/8+d6L1S nlrD/vEi4R1SLl2bD5VBtaxczOz+2BEQLveUt/UusS1qhYcFjdCYbHqF JGQziTJv9ssbEDHT7COc05gG+A1Av5tNN5ag7QHWa0VE+Ux0nH7JUy0N ch1kVecPbXJVHRF97CEH5wCDEgcFKAyyhaXXh02fqBGfON8R5mIcgO/F DRdXjA==

isc.org. 484 IN RRSIG SPF 5 2 7200 20121125230752 20121026230752 4442 isc.org. IB/bo9HPjr6aZqPRkzf9bXyK8TpBFj3HNQloqhrguMSBfcMfmJqHxKyD ZoLKZkQk9kPeztau6hj2YnyBoTd0zIVJ5fVSqJPuNqxwm2h9HMs140r3 9HmbnkO7Fe+Lu5AD0s6+E9qayi3wOOwunBgUkkFsC8BjiiGrRKcY8GhC kak=

isc.org. 484 IN RRSIG A 5 2 7200 20121125230752 20121026230752 4442 isc.org. ViS+qg95DibkkZ5kbL8vCBpRUqI2/M9UwthPVCXl8ciglLftiMC9WUzq Ul3FBbri5CKD/YNXqyvjxyvmZfkQLDUmffjDB+ZGqBxSpG8j1fDwK6n1 hWbKf7QSe4LuJZyEgXFEkP16CmVyZCTITUh2TNDmRgsoxrvrOqOePWhp 8+E=

isc.org. 4084 IN NS ns.isc.afilias-nst.info.

isc.org. 4084 IN NS ams.sns-pb.isc.org.

isc.org. 4084 IN NS ord.sns-pb.isc.org.

isc.org. 4084 IN NS sfba.sns-pb.isc.org.

;; AUTHORITY SECTION:

isc.org. 4084 IN NS ns.isc.afilias-nst.info.

isc.org. 4084 IN NS ams.sns-pb.isc.org.

isc.org. 4084 IN NS ord.sns-pb.isc.org.

isc.org. 4084 IN NS sfba.sns-pb.isc.org.

;; ADDITIONAL SECTION:

mx.ams1.isc.org. 484 IN A 199.6.1.65

mx.ams1.isc.org. 484 IN AAAA 2001:500:60::65

mx.pao1.isc.org. 484 IN A 149.20.64.53

mx.pao1.isc.org. 484 IN AAAA 2001:4f8:0:2::2b

_sip._udp.isc.org. 4084 IN SRV 0 1 5060 asterisk.isc.org.

;; Query time: 176 msec

;;SERVER: x.x.x.x#53(x.x.x.x)

;; WHEN: Tue Oct 30 01:14:32 2012

;; MSG SIZE rcvd: 3223

这是一个 64 字节的查询,结果是 3,223 字节的响应。换句话说,攻击者能够对他们可以启动到开放 DNS 解析器的任何流量实现 50 倍的放大。请注意,具有讽刺意味的是,基于响应大小的攻击的因包含巨大的 DNSSEC 密钥而变得更糟——这是一种旨在使 DNS 系统更安全的协议。

开放式 DNS 解析器:互联网的祸根

到目前为止,关键术语是“开放 DNS 解析器”。如果您正在运行递归 DNS 解析器,最佳做法是确保它仅响应来自授权客户端的查询。换句话说,如果您的公司运行递归 DNS 服务器并且您公司的 IP 空间是 5.5.5.0/24(即 5.5.5.0 - 5.5.5.255),那么它应该只响应该范围内的查询。如果查询来自 9.9.9.9,则不应响应。

问题是,许多运行 DNS 解析器的人让它们保持开放状态,并愿意响应查询它们的任何 IP 地址。这是一个至少存在 10 年的已知问题。最近发生的事情是,许多不同的僵尸网络似乎已经枚举了 Internet 的 IP 空间,以便发现开放的解析器。一旦发现,它们可用于发起重大的 DNS 放大攻击。

如果查看有关攻击来源的地理数据,就会发现美国在列表中占主导地位,但这在很大程度上受到该国网络数量的影响。按人均计算,最糟糕的地方是中国台湾,该地区的 HINET 是世界上任何网络的第二大开放解析器来源。以下是前十名最严重被滥用的开放 DNS 解析器。

|

开放解析器的数量 |

AS 编号 |

网络名称 |

|

3359 |

45595 |

PKTELECOM-AS-PK 巴基斯坦电信有限公司 |

|

2992 |

3462 |

HINET数据通信事业群 |

|

1431 |

9394 |

CRNET中铁互联网(CRNET) |

|

1403 |

21844 |

THEPLANET-AS - ThePlanet.com Internet Services, Inc. |

|

1323 |

4134 |

CHINANET-BACKBONE 金荣街31号 |

|

1120 |

36351 |

SOFTLAYER - SoftLayer Technologies Inc. |

|

1112 |

4713 |

OCN NTT 通讯公司 |

|

1039 |

26496 |

AS-26496-GO-DADDY-COM-LLC - GoDaddy.com, LLC |

|

980 |

7018 |

ATT-INTERNET4 - AT&T 服务公司 |

|

852 |

32613 |

IWEB-AS - iWeb Technologies Inc. |

|

-------------------------- |

--------------- |

-------------------------------------------------- ---- |

想知道为什么大型 DDoS 攻击有所增加?这在很大程度上是因为上面列出的网络运营商继续允许开放解析器在他们的网络上运行,而攻击者已经开始滥用它们。

如果您正在运行一个开放的递归器,您现在应该关闭它。让它保持打开状态意味着您将继续协助这些攻击。如果您正在运行 BIND,您可以在配置文件中包含以下一项或多项内容,以限制攻击者滥用您的网络:

// Disable recursion for the DNS service

//options { recursion no;};

// Permit DNS queries for DNS messages with source addresses

// in the 192.168.1.0/24 netblock. The 'allow-query-cache'

// options configuration can also be used to limit the IP

// addresses permitted to obtain answers from the cache of

// the DNS server. Substitute with your own network range.

//options { allow-query {192.168.1.0/24;};};