生成支付口令红包

明明口令还未给到对方

红包内钱款就被取走?

网上进行支付

明明输入金额无误

被扣款金额却远远

高于输入金额?

……

近日,上海警方经过缜密侦查,连续成功破获2个利用“暗雷”手段、实施诈骗的犯罪团伙,抓获犯罪嫌疑人12名。这也是本市近年来首次侦破此类案件。

01

什么是“暗雷”

“暗雷”是网络黑产技术不断变种升级的又一衍生物,不法分子以色情交友、色情视频、虚假购物、网络刷单等为诱饵,诱骗被害人*载下**含有木马病毒的APP,通过“超限采集”“虚假链接”,“虚假平台”等手段骗取被害人钱财。

02

真实案例

支付口令还在手中

红包钱款却已被取

2021年3月,上海市公安局网安总队在工作中发现,有人在网上利用内嵌“暗雷”的手机应用软件实施诈骗犯罪,即会同奉贤分局成立专案组展开案件侦查,并很快锁定了犯罪嫌疑人王某益和苏某。

经查,王某益、苏某从非法渠道获得“暗雷”源码及技术后,开发制作了10余个隐藏“超限采集暗雷”的手机APP,又招揽张某才、历某哲等人在微信、QQ群中传播这些手机APP。团伙成员在诱骗被害人*载下**APP时,往往会打着线下交友、*情交色易**的幌子,以显示诚意为由,让被害人先准备好支付口令红包并提供截图。被害人本以为只要口令在自己手中,红包就不会支付成功,所以轻易就提供了截图。

殊不知,犯罪团伙开发的手机APP,在被害人*载下**安装时就已经在不知不觉中进行了各种授权,比如授权该APP可以访问手机相册、通讯录等内容,而口令红包在生成时,支付平台会在相册里自动保存含有支付口令的截图。此时,即使被害人未将口令给予对方,但犯罪团伙可以利用已经授权的超限采集将口令截图窃取,最终达到获得红包内钱款的目的。

4月15日,专案组在本市奉贤区及黑龙江、广东、福建、江苏等地同步收网,抓获王某益、苏某等9名犯罪嫌疑人,初步查证涉案金额40余万。

支付界面无异常

钱款居然数倍被扣

同样在3月,专案组在工作中还发现有另一伙以蒋某旺为首的团伙也存在利用内嵌“暗雷”的手机APP实施诈骗的犯罪行为。

经查,蒋某旺团伙在犯罪嫌疑人刘某健的技术支持下,制作开发了隐藏“虚假链接暗雷”的色情视频点播APP,招揽金某清等人在QQ群、微信群、贴吧等进行传播,吸引被害人*载下**。被害人安装之后,在点播时发现需要付费观看,根据提示输入较小的付费金额(一般为1元)后,却被收取了百元至近千元不等的款项。

实际上,被害人安装的APP跳转的支付界面,并不是真实的支付界面。犯罪团伙成员可在后台暗中修改支付金额,致使被害人支付金额远高于输入金额。

03

案件侦查

4月14日,专案组在本市奉贤区及黑龙江、江西等地开展集中抓捕,一举抓获蒋某旺、刘某健、金某清等3人,初步查证涉案金额3万余元。

目前,两个犯罪团伙中6名犯罪嫌疑人已被检察机关依法批准逮捕,另6名犯罪嫌疑人也已被依法采取刑事强制措施,案件正在进一步侦查中。

目前高发的“暗雷”手法:

#1

使用最多的一种为 “虚假链接雷” ,这种“雷”以网络色情、网络刷单等内容为诱饵,诱导被害人*载下**不法APP,待被害*欲人**获取相关物品或者内容,点击支付页面为1至2元不等的支付链接时,实则支出了百元至千元不等的交易金额。

#2

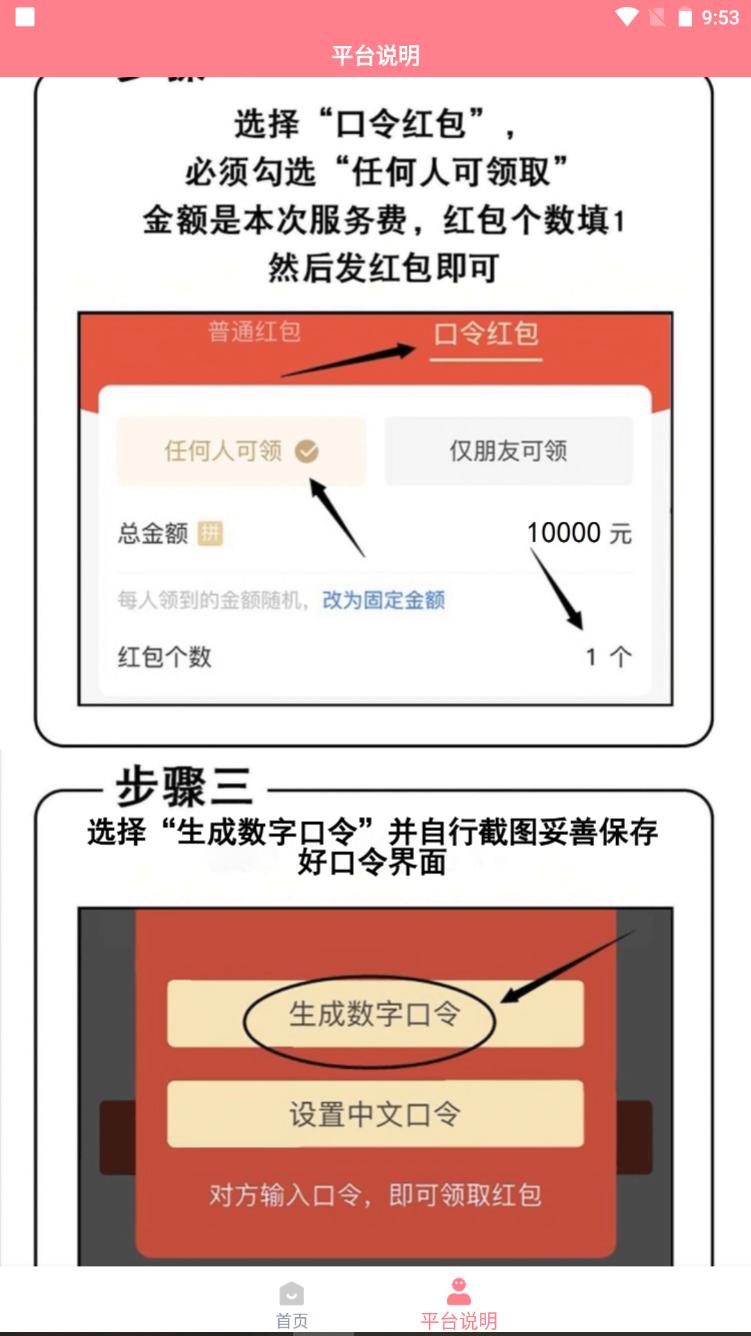

其次,叫 “口令红包雷” ,不法分子以色情图片、低价游戏充值等为诱饵,诱导被害人*载下**不法APP,悄悄获取被害人手机的相册权限,引诱被害人生成支付宝口令时,同时窃取了口令截图,没等被害人反应过来,已经输入口令拿走红包。

#3

还有一种叫 “购物平台雷” ,不法分子通过搭建仿真知名购物网站,让受害人*载下**后误以为自己在使用真实网站,在购物付款过程中,钱财实际却支付进不法分子提前搭建的支付通道中。

04

警方提示

“暗雷”类APP表面上与一般APP无异,但被害人在*载下**安装APP后,由于犯罪团伙的事先设置,被害1人往往会掉入“超限采集”、“虚假链接”等陷阱,且犯罪分子在后台操作时,无论是*取盗**红包、修改金额等,手机界面上都不会有跳转页面等反应,毫无痕迹,极具迷惑性。被害人发现时,往往只有一条扣款短信。