基于订阅的犯罪软件即服务(Caas)解决方案与Cobalt Strike的破解副本之间已经建立了潜在的联系,研究人员怀疑这是作为其客户进行开发后活动的工具。

Prometheus,正如该服务所称,于2021年8月首次曝光,当时网络安全公司Group-IB披露了网络犯罪集团为在比利时和美国分发Campo Loader,Hancitor,IcedID,QBot,Buer Loader和SocGholish而进行的恶意软件分发活动的详细信息。

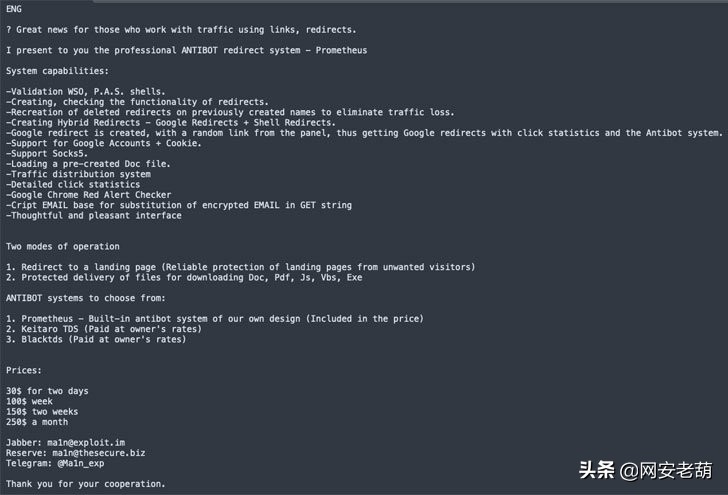

每月花费250美元,在俄罗斯地下论坛上作为流量定向系统(TDS)进行销售,以实现大规模的网络钓鱼重定向到旨在在目标系统上部署恶意软件有效负载的流氓登录页面。

"Prometheus可以被认为是一个全面的服务/平台,允许威胁组织轻松传播其恶意软件或网络钓鱼操作,"黑莓研究和情报团队在与黑客新闻分享的一份报告中说。"Prometheus的主要组成部分包括恶意基础设施网络,恶意电子邮件分发,通过合法服务非法文件托管,流量重定向以及传递恶意文件的能力。

通常,重定向来自两个主要来源之一,即在合法网站上的恶意广告(也称为恶意广告)的帮助下,或通过被篡改以插入恶意代码的网站。

在Prometheus的情况下,攻击链从包含HTML文件或Google Docs页面的垃圾邮件开始,在交互时,将受害者重定向到托管PHP后门的受感染网站,该网站对机器进行指纹识别,以确定是否"为受害者提供恶意软件或将其重定向到可能包含网络钓鱼诈骗的另一个页面"。

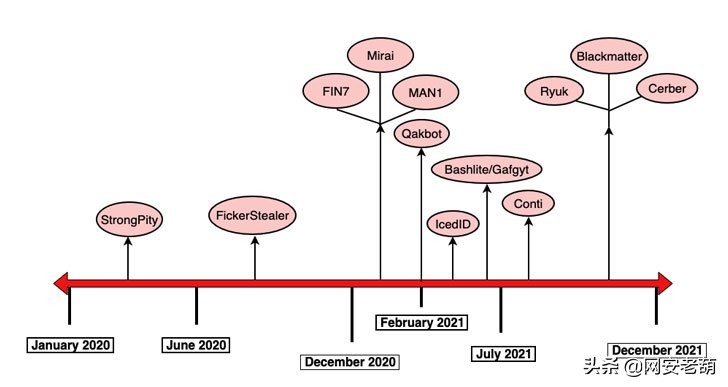

据说,与该服务运营商有关的最早活动始于2018年10月,这些活动在黑客论坛上以"Ma1n"的名义开始,作者链接到其他非法工具,提供高质量的重定向和PowerMTA工具包,用于邮寄到公司邮箱,然后在9月22日将Prometheus TDS出售, 2020.

这还不是全部。黑莓还发现,与普罗米修斯相关的活动与非法版本的Cobalt Strike对手模拟和威胁仿真软件之间存在重叠,这增加了该副本"被普罗米修斯运营商自己扩散"的可能性。

"有可能与Prometheus TDS有关的人正在维护这个破解的副本,并在购买时提供,"研究人员说。"这种破解的安装也可能作为标准行动手册或虚拟机(VM)安装的一部分提供。

包括DarkCrystal RAT,FickerStealer,FIN7,Qakbot和IceID在内的许多威胁参与者,以及REvil,Ryuk(Wizard Spider),BlackMatter和Cerber等勒索软件卡特尔在过去两年中都使用了有问题的破解副本。这一事实证实了这一点。

最重要的是,还观察到了相同的钴*工罢**信标与与跟踪为Zebra2104的初始访问代理相关的活动,其服务已被StrongPity,MountLocker和Phobos等组织用于他们自己的活动。

"虽然TDS'es不是一个新概念,但复杂性,支持和低财务成本的水平为这一理论增加了可信度,即这是一种趋势,在不久的将来可能会上升,"研究人员指出。

"使用Prometheus TDS等产品的团体数量说明了这些非法租赁服务基础设施的成功和有效性,这些基础设施本质上是成熟的企业,支持团体的恶意活动,无论其规模,资源水平或动机如何。