作者/王一钧

前言

registry默认配置下是没有认证授权的,在没有认证的情况下用户可以在registry中为所欲为,需要认证授权则需要额外配置。基于token认证的方式可以很好地将registry和认证中心解耦,并能具有很高的安全性。harbor也是基于token的认证方式。

Docker login

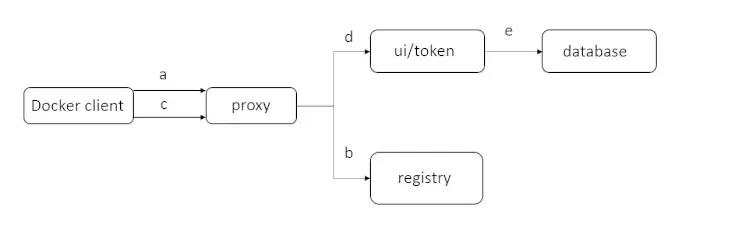

Docker login的流程具体流程如下:

假设registry部署在 192.168.1.10 上。用户使用docker login命令请求registry:

$ docker login 192.168.1.10

在用户输入用户名密码后,docker client将会发送一个Get请求到 192.168.1.10/v2/ 。将会按照以下步骤进行:

1.首先请求被proxy容器监听的80端口接收,nginx在这个容器中将请求转发到Registry容器中。

2.Registry容器配置了基于token的权限认证,因此会返回一个401的状态码,提示docker client去指定的url获取一个有效的token。在harbor中这个url指向了Core Services提供的token service。

3.当docker client接收到错误码,重新发送一个根据Http规范的基本认证并在header中嵌入了用户名密码的请求。

4.此请求通过转发80端口后,nginx根据预先配置的规则再次将该请求转发到UI容器,token service在UI容器中接收请求,并获取用户名密码。

5.获取用户名密码后,token service进行权限认证(内部数据库/LDAP),若认证通过 则会在HttpResponse的body中返回一个由私钥生成的token。

至此docker login流程结束docker会将用户名密码编码后存储到隐藏文件中。

配置

启动基于token认证的registry创建配置文件 config.yml 挂载到 /etc/registry/config.yml 。

HTTP/1.1 401 Unauthorized

Content-Type: application/json

Docker-Distribution-Api-Version: registry/2.0

Www-Authenticate: Bearer realm="http://192.168.79.1/archer/auth",service="harbor-registry",scope="repository:hello-world:pull,push"

Date: Thu, 10 Sep 2019 19:32:31 GMT

Content-Length: 235

Strict-Transport-Security: max-age=31536000

{"errors":[{"code":"UNAUTHORIZED","message":"access to the requested resource is not authorized","detail":[{"Type":"repository","Name":"hello-world","Action":"pull"},{"Type":"repository","Name":"hello-world","Action":"push"}]}]}

如何去认证

客户端首先去访问registry,若registry需要认证则会返回 401 Unauthorized 并且在 header 中的 WWW-Authenticate 会返回认证地址,告诉客户端去哪儿认证。

例如一个用户想去push一个名为hello-world:1.0的镜像到registry。用户就需要有一个hello-world仓库push的权限。由于没有认证registry会返回以下内容:

HTTP/1.1 401 Unauthorized

Content-Type: application/json

Docker-Distribution-Api-Version: registry/2.0

Www-Authenticate: Bearer realm="http://192.168.79.1/archer/auth",service="harbor-registry",scope="repository:hello-world:pull,push"

Date: Thu, 10 Sep 2019 19:32:31 GMT

Content-Length: 235

Strict-Transport-Security: max-age=31536000

{"errors":[{"code":"UNAUTHORIZED","message":"access to the requested resource is not authorized","detail":[{"Type":"repository","Name":"hello-world","Action":"pull"},{"Type":"repository","Name":"hello-world","Action":"push"}]}]}

基于registry的要求client就需要去 http://192.168.79.1/archer/auth (上面配置的地址)获取token。

服务端如何生成一个registry需要的客户端

认证服务端需要返回一个基于jwt范式的token,json web token包含以下3个部分:

1. Header

JWT的header是一个标准的JOSE header。 typ 字段是 JWT , alg 字段为识别签名所要使用的算法,kid表示用于对token进行签名的密钥的ID。

{

"typ": "JWT",

"alg": "RS256",

"kid": "PYYO:TEWU:V7JH:26JV:AQTZ:LJC3:SXVJ:XGHA:34F2:2LAQ:ZRMK:Z7Q6"

}

2. Claim Set

iss (Issuer):token的发布者,该项必须与配置时的issuer相同。

sub (Subject):标记token给那个用户,通常是用户名或id,若请求未携带用户信息时该字段应为空字符串。

aud (Audience):标记token给哪个服务,该项与上面配置文件中的service的值对应。

exp (Expiration):token应该只在指定的日期和时间内有效。

nbf (Not Before):在指定日期之前使用,则该token无效。

iat (Issued At):该token的发布时间。

jti (JWT ID):唯一的JWT ID。

Example:

{

"iss":"harbor-token-issuer",

"sub":"user",

"aud":"harbor-registry",

"exp":1576148010,

"nbf":1576040010,

"iat":1576040010,

"jti":"wodUfng6C9aEriQ2",

"access":null

}

3.签名(Signature)

该字段需要使用到前两个 header 和 claim set 的json字符串base64编码:

header:eyJ0eXAiOiJKV1QiLCJraWQiOiJCS0VEOlpNS1A6TTZOTTpDTEEzOk5NNUQ6SUJNUjpLSlZROlpWNE86RU0zQzpIQk02OkhWNlM6QU8zUiIsImFsZyI6IlJTMjU2In0

Claim Set:

eyJpc3MiOiJoYXJib3ItdG9rZW4taXNzdWVyIiwic3ViIjoidXNlciIsImF1ZCI6ImhhcmJvci1yZWdpc3RyeSIsImV4cCI6MTU3NjE1OTM2MiwibmJmIjoxNTc2MDUxMzYyLCJpYXQiOjE1NzYwNTEzNjIsImp0aSI6IjQwTEY2eHZVaDBsNUxjV3QiLCJhY2Nlc3MiOm51bGx9

将以上字符串通过,拼接组成payload,加入私钥进行签名得到后再base64编码:

uPR3KCFi09BLd2DBn3i36jlx6QxNSTXyl4PKDfbyDa1Wzx310kA62Mo7O-8-S9eZ36icLhJofJaqg5r8wgFVdD56utSPmOr2rLNTHyuxxyjodqm-Kdp9GS4Gkj9Cp1wx0vH-z95CeQUrPYggGnJx_arUfN94UP7hf2Y5VCokoWhjpXm639XBPjcZCu5EcA17qHVHGwoeyhoEnQaUNgbb_PxdgK1ILPkKwjdjUXmtu-WceY4fttgjvJ6aU7Ll75_VfsxGQUpJqXbOGk_fLK513WTBx5IiKlnbNZpyR0BHxAYQUJOyquw9yzmiZy883uVLy26CCgyLDdLm4FqwByLJyQVv3-O2Tp_3hgBWfF7ivVH0fva_ss7NEzjAktKrj_hUUE2d_5FbD7r7kWuECYXOQaN2jUtDBFeFM3g9PPr0chBiR0Q2WISg8dsOduQ4RUKdC2iFdyZsWTPHZs_6I_6EAlzodZqF9YiyYfNekxxCS82JGoylkXCY54dNX9eJDEeX4nREIkrJpSuslLT7Ncsa_7qA30LoDW0EpozJK4fR_c4ZRvDk4hUwWehcNuoBjXWXvhou7eb9fI2xMHpZIH1wKSvq_XaQq8jTv3SJ3kCwcb7q9aW0QY8EOkrBMG8hfeH-Z7HUownpzjErCMiCNWibJ8DNsVV11vOR6eGM1oA6YYA

将以上三个字符串通过,拼接就得到了token。

{

"token":"eyJ0eXAiOiJKV1QiLCJraWQiOiJCS0VEOlpNS1A6TTZOTTpDTEEzOk5NNUQ6SUJNUjpLSlZROlpWNE86RU0zQzpIQk02OkhWNlM6QU8zUiIsImFsZyI6IlJTMjU2In0.eyJpc3MiOiJoYXJib3ItdG9rZW4taXNzdWVyIiwic3ViIjoidXNlciIsImF1ZCI6ImhhcmJvci1yZWdpc3RyeSIsImV4cCI6MTU3NjE1OTM2MiwibmJmIjoxNTc2MDUxMzYyLCJpYXQiOjE1NzYwNTEzNjIsImp0aSI6IjQwTEY2eHZVaDBsNUxjV3QiLCJhY2Nlc3MiOm51bGx9.uPR3KCFi09BLd2DBn3i36jlx6QxNSTXyl4PKDfbyDa1Wzx310kA62Mo7O-8-S9eZ36icLhJofJaqg5r8wgFVdD56utSPmOr2rLNTHyuxxyjodqm-Kdp9GS4Gkj9Cp1wx0vH-z95CeQUrPYggGnJx_arUfN94UP7hf2Y5VCokoWhjpXm639XBPjcZCu5EcA17qHVHGwoeyhoEnQaUNgbb_PxdgK1ILPkKwjdjUXmtu-WceY4fttgjvJ6aU7Ll75_VfsxGQUpJqXbOGk_fLK513WTBx5IiKlnbNZpyR0BHxAYQUJOyquw9yzmiZy883uVLy26CCgyLDdLm4FqwByLJyQVv3-O2Tp_3hgBWfF7ivVH0fva_ss7NEzjAktKrj_hUUE2d_5FbD7r7kWuECYXOQaN2jUtDBFeFM3g9PPr0chBiR0Q2WISg8dsOduQ4RUKdC2iFdyZsWTPHZs_6I_6EAlzodZqF9YiyYfNekxxCS82JGoylkXCY54dNX9eJDEeX4nREIkrJpSuslLT7Ncsa_7qA30LoDW0EpozJK4fR_c4ZRvDk4hUwWehcNuoBjXWXvhou7eb9fI2xMHpZIH1wKSvq_XaQq8jTv3SJ3kCwcb7q9aW0QY8EOkrBMG8hfeH-Z7HUownpzjErCMiCNWibJ8DNsVV11vOR6eGM1oA6YYA",

"expires_in":1800,

"issued_at":"2019-12-11T08:02:42Z"

}

简单的认证服务器demo

基于Go语言写的一个demo,使用的是beego框架github地址:

https://github.com/Archer1A/docker-registry-auth

-End-