研究人员近日发现一起网络钓鱼攻击活动,攻击者使用源代码混淆和域名受损或错误的名誉,通过伪造成真实的网站窃取用户信用卡等个人信息。然后,将窃取的信息传递到应用程序。

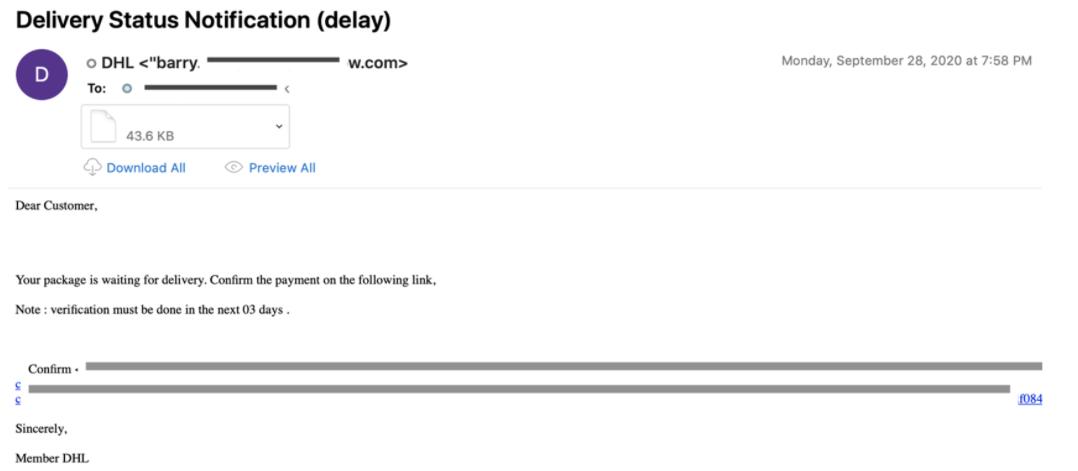

攻击始于模仿DHL的电子邮件,该电子邮件试图欺骗收件人单击链接,这会将他们带到虚假的DHL网站。

DHL网络钓鱼电子邮件

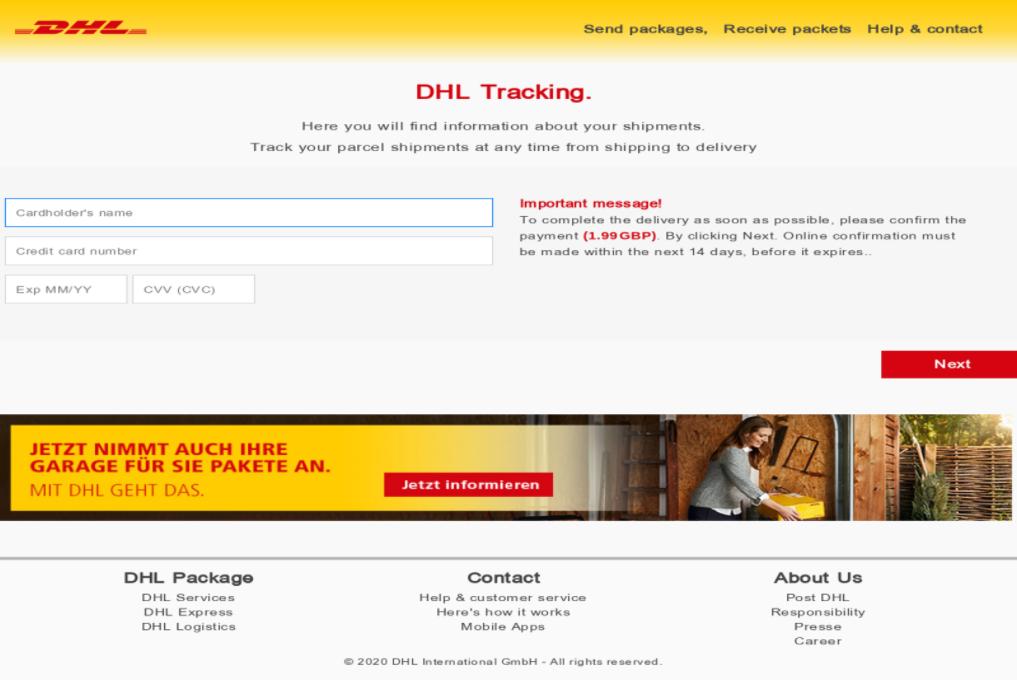

单击链接后,将跳转模仿DHL的虚假网站,该页面要求提供信用卡的详细信息,提交了信用卡详细信息以后,后台将输入的信用卡数据与攻击者共享。

模仿DHL的虚假网站

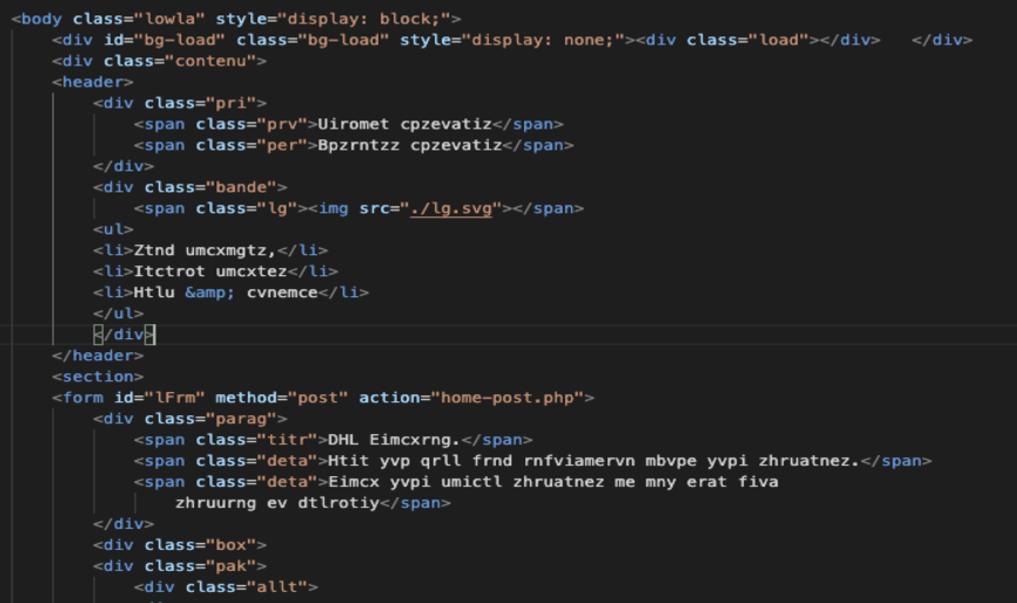

此DHL网络钓鱼活动使用一种罕见的技术来混淆其源页面。页面源包含正确的字符串,有效的标签和适当的格式,但是包含编码的文本,这些文本将在加载页面之前呈现出乱码而无需解码,通常,对此类文本进行解码是通过在代码中包含脚本函数来完成的,但是在这种情况下,脚本中不包含解码功能。

页面源中的文本代码片段

解码由Web开放字体格式(WOFF)字体文件完成,该文件将在页面加载到浏览器中时发生,并且页面内容不可见。攻击者这样做是为了逃避安全厂商的检测。许多安全厂商使用基于静态或正则表达式签名的规则,因此此方法可以有效绕过相关检测。

加载用于解码文本的自定义字体是在级联样式表(CSS)中完成的。由于JavaScript函数通常用于加密和解密HTML文本,因此这种技术很少见。

攻击者一直在寻找逃避安全产品检测的新方法,通过使用即时消息传递应用程序,攻击者可以实时获取用户数据