很多工业企业会遇到采用的同样配置PLC等内网工业设备无法更改IP地址等参数配置,这些设备的出厂IP都是一模一样,而且没有设置网关,自己无法修改(没有权限,或花费很大)。现场又需要对这些设备进行统一管理,十分为难。

前次我们提供一种利用HUAWEI路由器 NAT技术来解决这个问题的一个方案。参见《内网工业设备地址相同无网关统一管理——HUAWEI NAT的特殊应用》

本次我们利用华为防火墙的虚拟防火墙结合NAT实现此需求,用虚拟防火墙的好处是节省设备,简化拓扑。

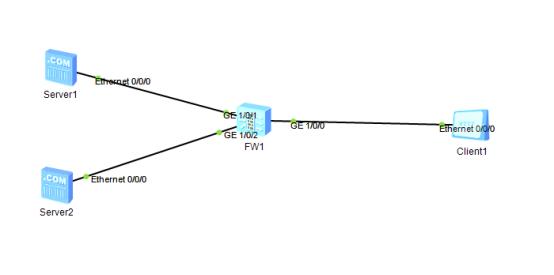

拓扑说明

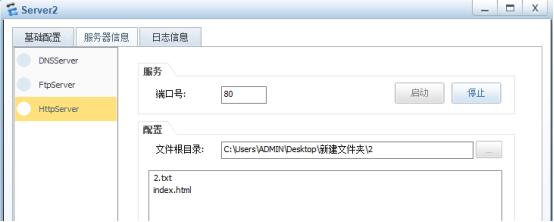

Server1 Server2 模拟同样设置的PLC工业设备,远程管理通过80端口web管理

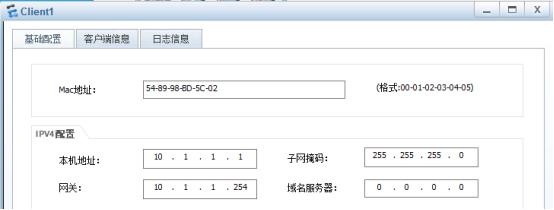

Client模拟远程管理主机。

FW与各设备相连。

基础配置:

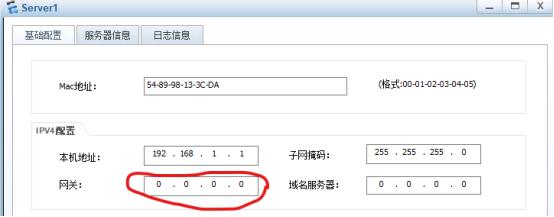

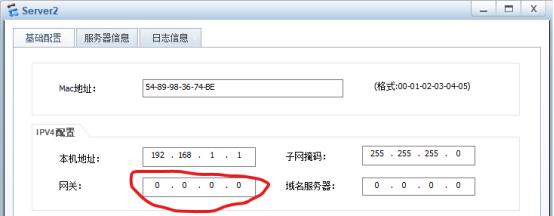

SERVER统一配置为192.168.1.1 /24 注意无网关,开启HTTP服务

Client配置

防火墙配置

sysname FW1

vsys enable

resource-class plc

resource-item-limit session reserved-number 30 maximum 5000

resource-item-limit policy reserved-number 20

resource-item-limit user reserved-number 10

//开始虚拟防火墙,配置资源类

vsys name vfw1 1

assign interface GigabitEthernet1/0/1

assign resource-class plc

assign global-ip 172.16.1.10 172.16.1.10 free

assign global-ip 192.168.1.10 192.168.1.10 free

///分配虚拟防火墙资源,注意的是虚拟防火墙上接口,地址池IP,VIF接口IP都是资源,需要预先分配,否则无法配置

vsys name vfw2 2

assign interface GigabitEthernet1/0/2

assign resource-class plc

assign global-ip 192.168.1.10 192.168.1.10 free

assign global-ip 172.16.1.11 172.16.1.11 free

interface GigabitEthernet1/0/0

ip address 10.1.1.254 255.255.255.0

interface Virtual-if0

ip address 172.16.1.1 255.255.255.0

firewall zone dmz

add interface Virtual-if0

firewall zone untrust

add interface GigabitEthernet1/0/0

//根墙接口IP设置,区域设置

ip route-static 172.16.1.10 255.255.255.255 vpn-instance vfw1

ip route-static 172.16.1.11 255.255.255.255 vpn-instance vfw2

//配置根墙与虚拟防火墙的互通路由

security-policy

default action permit

//这里为了简化配置放通所有策略,实际操作按具体情况来做

虚拟防火墙1配置

[FW1]switch vsys vfw1

//进入虚拟防火墙VFW1

<FW1-vfw1>system-view

interface GigabitEthernet1/0/1

ip address 192.168.1.254 255.255.255.0

interface Virtual-if1

ip address 172.16.1.10 255.255.255.0

firewall zone trust

add interface GigabitEthernet1/0/1

firewall zone dmz

add interface Virtual-if1

//配置接口IP及安全区域

nat address-group 1 0

mode no-pat global

section 0 192.168.1.10 192.168.1.10

//配置内网NAT地址池,注意模式为NO-PAT

ip route-static 0.0.0.0 0.0.0.0 public

//配置出口默认路由

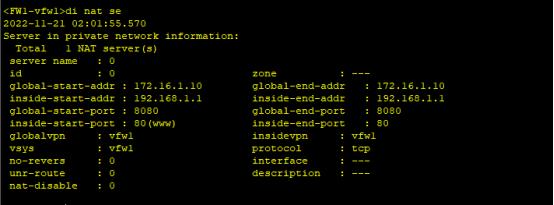

nat server 0 protocol tcp global 172.16.1.10 8080 inside 192.168.1.1 www

//配置NAT SERVER 转换server1的WWW服务

nat-policy

rule name d2t

source-zone dmz

destination-zone trust

action source-nat address-group 1

//配置DMZ--TRUST方向的源NAT

security-policy

default action permit

//这里为了简化配置放通所有策略,实际操作按具体情况来做

虚拟防火墙2的配置参见1的说明

switch vsys vfw2

Sys

interface GigabitEthernet1/0/2

ip address 192.168.1.254 255.255.255.0

interface Virtual-if1

ip address 172.16.1.11 255.255.255.0

firewall zone trust

add interface GigabitEthernet1/0/2

firewall zone dmz

add interface Virtual-if2

nat address-group 1 0

mode no-pat global

section 0 192.168.1.10 192.168.1.10

ip route-static 0.0.0.0 0.0.0.0 public

nat server 0 protocol tcp global 172.16.1.11 8080 inside 192.168.1.1 www

nat-policy

rule name d2t

source-zone dmz

destination-zone trust

action source-nat address-group 1

security-policy

default action permit

重点需要理解的是华为的虚拟防火墙与根墙的关系,类似路由器的vpn-instance ,一个虚拟防火墙接口绑定相关实例,和预先分配的资源;配置与外部网络互通的思路是先考虑路由互 通,再考虑策略放行。

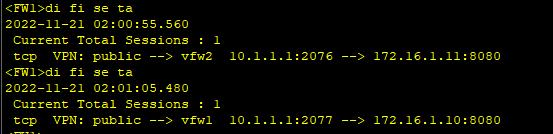

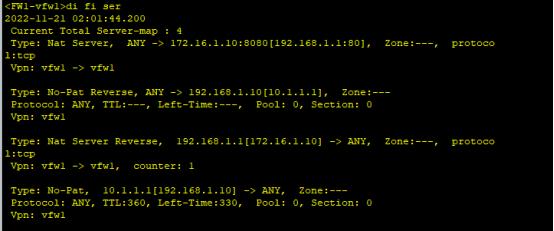

配置完成后,在虚拟防火墙上检查servermap表和NAT session表,可以看到对应的端口IP转换结果

CLIENT访问SERVER1和SERVER2的HTTP服务正常,在根墙上也能看到相应的会话表。