11.3.4VLAN 接入层(AS):用户接入、接入安全、访问控制汇聚层(GS):流量汇聚、链路冗余、设备冗余、路由选择核心层(CO):高速转发、服务器接入、路由选择出口层(OR):广域网接入、出口策略、带宽控制交换机的主要功能(第二层):address learning 地址学习forward/fliter decision 转发和过滤策略loop avoidance 环路避免VLAN概述分段性灵活性安全性模式:静态动态语音工具:mybasetrunk的概念协议:ISL(思科)、Dotiq 802.1Q2-100范围可以使用VTP(Vlan Trunking Protocol)VLAN的基本配置创建VLAN信息valn 2name vlan2将端口划入特定的VLANinterface fa 0/1switchport mode accessswitchport access [valn vlan#/dynamic]trunk的基本配置配置trunk的封装方式interface f 0/15switchport trunk encapsulation {isdot1q|negotine}switchport mode{dynamic{atuto|desirable}|trunk}VTP的基本配置configure terminalvtp mode[server|client|transpearent]vtp domain domain -namevtp password passwordvtp pruning11.4STP生成树协议技术背景网络存在单点/电线路故障二层链路没有冗余二层环路环路带来的问题广播风暴MAC表紊乱STP生成树协议作用:在网络中部署生成树后,交换机之间会进行协议报文的交互并进行计算,最终将网络中的某接口进行阻塞(Block),从而打破环路。标准:802.1D、Pvst+(思科)STP计算:每个交换网络选举一个根桥RB(Root Bridge)(最小BID伟根桥)每个非根桥上选举一个根端口RP(Root Port)每个段选举一个指定端口DP(Dsignated Port)阻塞非指定端口NDP比较顺序(均比小):根桥ID到根桥的路径开销(带宽)网桥ID端口ID网络环路也分为第二层环路和第三层环路。所有环路的形成都是由于目的路径不明确导致混乱而造成的。快速检测方法:将核心交换机上的所有网线都拔下来,一根一根插入一台手提电脑,在电脑上用ping -t命令一直ping,每根网线等待20秒,等到某根网线插入后,ping命令无法到达,或者中断,就是这根网线下面的交换机的问题。然后再次向下检测,一直到故障点。 11.5ACL配置 Access Control List两大功能:流量控制匹配感兴趣的流量 11.6NAT配置 Network Address Translation私有地址空间10.0.0.0-10.255.255.255172.16.0.0-172.31.255.255192.168.0.0-192.168.255.255NAT的三种类型:静态NAT1对1动态NAT(池)1对1端口复用PAT静态NAT配置ip nat inside source static local-ip global-ipip nat inside 内网接口ip nat outside 外网接口show ip nat translations动态NAT配置ip port name star-ip end-ipaccess-list access-list-number permit source [source-wildcard]ip nat inside source list access-list-number poolnameshow ip nat translationsPAT配置access-list access-list-number permitip nat inside source listaccess-list-number interface Interface overloadshow ip nat translations清除NATclear ip nat translation * 11.7WAN PPP(point to point) 11.8帧中继 Relay 11.9路由重发布 在大型的企业中,可能在同一网内使用到多种路由协议,为了实现多种路由协议的协同工作,路由器可以使用路由重分发(route redistribution)将其学习到的一种路由协议的路由通过另一种路由协议广播出去,这样网络的所有部分都可以连通了。 为了实现重分发,路由器必须同时运行多种路由协议,这样,每种路由协议才可以取路由表中的所有或部分其他协议的路由来进行广播 11.10路由策略 路由策略是为了改变网络流量所经过的途径而修改路由信息的技术,主要通过改变路由属性(包括可达性)来实现。 11.11路径控制 路由控制表根据所收到的数据包中目标主机的IP地址与路由控制表的比较得出下一个应该接收的路由器。路由控制范围接入互联网的各种组织机构互联网连接着世界各地的组织机构,不仅包括语言不相通的,甚至包括宗教信仰全然不同的组织。 自治系统与路由协议制定自己的路由策略,并以此为准在一个或多个网络群体中采用的小型单位叫做自治系统 (AS: Autonomous System) 或路由选择域 (Routing Domain) 。 11.12BGP配置 Border Gateway protocol公认属性well-known公认强制属性;公认自由决定属性可选属性optional:可选传递的、可选非传递的

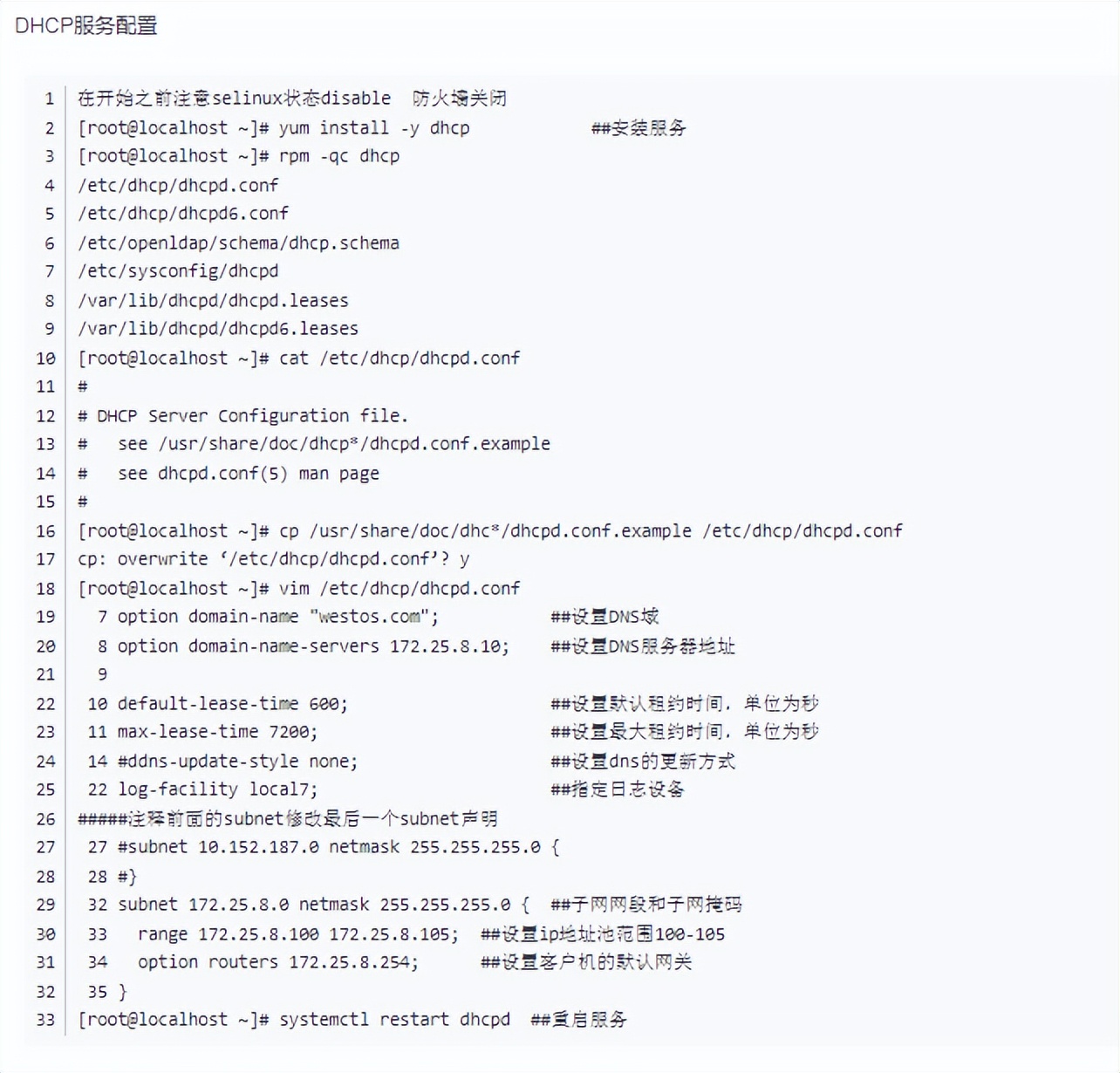

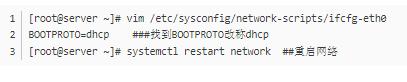

11.13DHCP配置

服务器的配置到此结束,下面进行客户机的配置

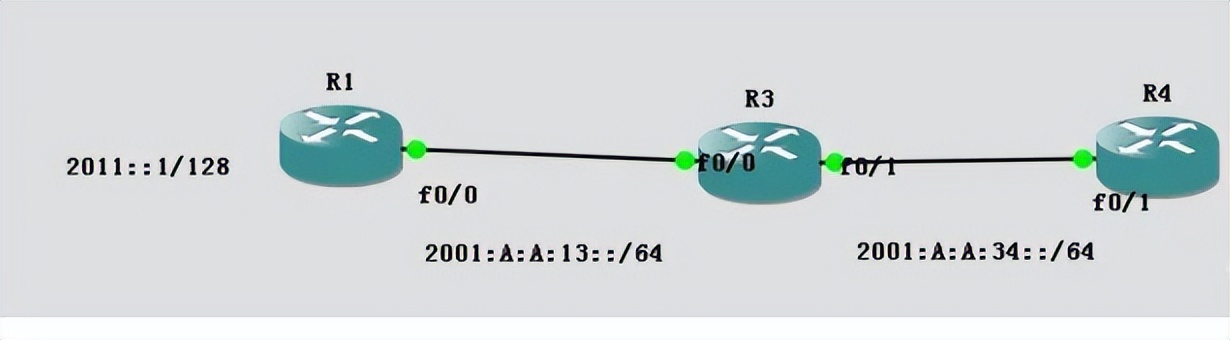

11.14HSRP配置 Hot Standby Router Protocol 11.15MPLS知识及配置 1.路由器运行IGP路由协议,维护RIB表及CEF表。2.路由器运行标签分发协议(LDP),维护LIB表。3.路由器更新CEF表。 11.16VPN配置 VPN作为一项成熟的技术,广泛应用于组织总部和分支机构之间的组网互联,其利用组织已有的互联网出口,虚拟出一条"专线",将组织的分支机构和总部连接起来,组成一个大的局域网。 VPN用户访问内网资源还需为拔入到UTM25的用户分配一个虚拟的私有IP,使SSL VPN客户端的用户可以像局域网用户一样能正常访问局域网内的资源。 11.17IPV6配置 IPv6ACL规则如下: 1只能使用命名的ACL 2ACL序号匹配由小到大 3默认情况下,隐含permit icmp any any nd-na 和permit icmp anyany nd-ns 用于邻居发现协议的邻居通告和邻居请求,允许接口发送和接收IPv6邻居发现包。 3结尾默认隐含 deny ipv6 any any 4使用命令ipv6 traffic-filter应用于接口的in or out方向

需求:在R1配置ACL,禁止R1的环回接口访问R4的环回接口地址; ACL配置如下,其它配置略: R1(config)#ipv6 access-list Mao R1(config-ipv6-acl)#deny 2011::1/1282044::4/128 R1(config-ipv6-acl)#permit any any R1(config)#int fa0/0 R1(config-if)#ipv6 traffic-filter Mao out R1#show ipv6 access-list IPv6 access list Mao deny ipv6 host 2011::1 host 2044::4 sequence 10 permit ipv6 anyany sequence 20 R1#ping 2044::4 source 2011::1 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 2044::4,timeout is 2 seconds: Packet sent with a source address of2011::1 !!!!! Success rate is 100 percent (5/5),round-trip min/avg/max = 24/36/52 ms 为什么会ping通呢?是因为命令ipv6 traffic-filter的作用是过滤路由器转发的流量,但不过滤源自本路由器的流量; 现在将ACL进行修改如下,拒绝从R4环回接口发回来的数据包,并将ACL应用至fa0/0的入接口方向上; R1(config)#ipv6access-list Mao R1(config-ipv6-acl)#no deny ipv6 host 2011::1 host 2044::4 R1(config-ipv6-acl)#deny ipv6 2044::4/128 2011::1/128 R1(config-ipv6-acl)#permit any any R1(config-if)#no ipv6 traffic-filter Mao out R1(config-if)#ipv6 traffic-filter Mao in R1#ping2044::4 source 2011::1 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 2044::4,timeout is 2 seconds: Packet sent with a source address of2011::1 Success rate is 0 percent (0/5) R1#show access-lists IPv6 access list Mao deny ipv6 host 2044::4 host 2011::1 (5 matches) sequence 30 //匹配了5个数据包 permit ipv6 anyany (4 matches) sequence 40 总结:命令ipv6traffic-filter不过滤源自本路由器的流量,因此在配置IPv6 ACL时需要注意流量的起源是否来至本路由器。 以上例子也可以在R3上配置,如下: R3(config)#ipv6access-list Mao R3(config-ipv6-acl)#deny ipv6 2011::1/128 2044::4/128 R3(config-ipv6-acl)#permit any any R3(config)#int fa0/1 R3(config-if)#ipv6 traffic-filter Mao out R1#ping 2044::4 source 2011::1 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 2044::4,timeout is 2 seconds: Packet sent with a source address of2011::1 SSSSS Success rate is 0 percent (0/5)