DDoS全名:Distributed denial of service attack(分布式拒绝服务攻击)

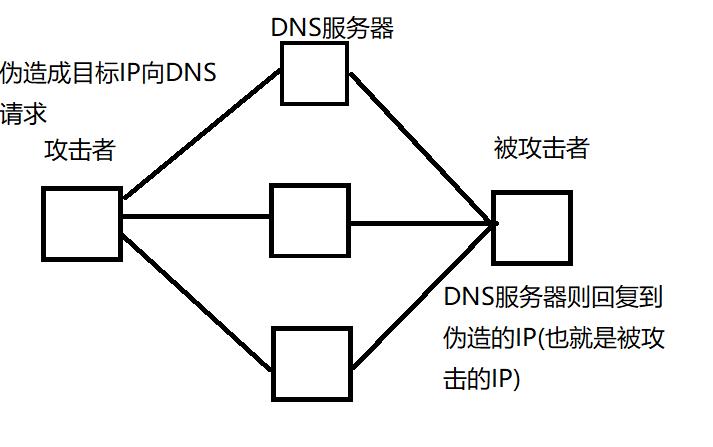

1、DNS反射攻击

首先先说下DNS服务器,DNS服务器只要有请求就会响应,所以这也为DNS反射攻击创造了条件。

大致DNS反射攻击的流程:攻击者只需要将向DNS服务器发送请求包的IP地址伪造成要攻击的目标IP,这样DNS服务器的回复包就会发送给目标IP地址。

其主要是利用回复包比请求包要大的特点,通过小的消耗获得大的攻击流量。一个回复包的大小可能是微乎其微的,但是十台、百台、千台肉鸡同时循环发送DNS请求呢。那流量也是能到达一个恐怖的数量!

应对方法:

(1)、在DNS服务器上做好响应限制,内网的DNS服务器不应响应外网的域名解析。

(2)、限制DNS响应数据包的时间和大小阈值,应当直接丢弃过大的数据包

DNS反射攻击

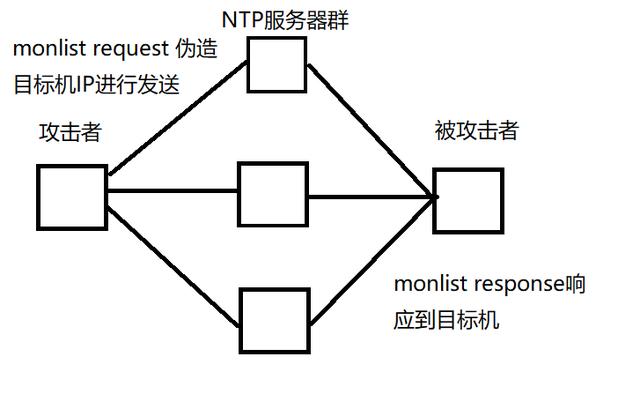

2、NTP反射攻击

网络时间协议(NTP)是一种通过因特网服务于计算机时钟的同步时间协议。其使用不可靠网络连接(UDP)。

大致NTP反射攻击流程:与DNS反射流程大致相同的,但是这个是向互联网上多个NTP服务器利用伪造IP(被攻击者的IP)发送monlist请求包。然后NTP服务器会响应一个很大的回复包。从而导致目标机或目标网络拥塞或瘫痪。

NTP反射攻击也是利用回复包比请求包要大的特点,通过小的消耗获取大的攻击流量。

应对方法:

(1)、升级NTP服务器

(2)、关闭BTP服务的monlist功能

NTP反射攻击

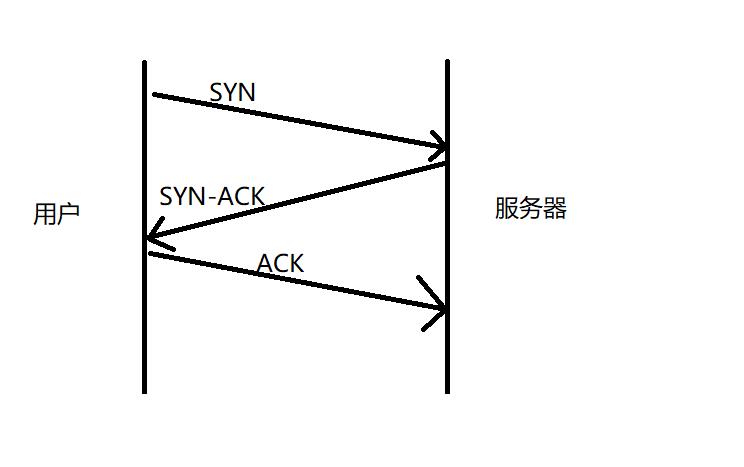

3、SYNFlood攻击

其使用的是可靠网络连接(TCP),TCP连接是有限的,TCP每次连接会有三次握手,而SYNFlood攻击只实现前两个步骤。

大致SYNFlood攻击流程:攻击者利用伪造IP向目标IP(被攻击者)发起TCP连接,目标IP主机响应,但是目标主机相应的是伪造的IP的主机而没有响应攻击者的主机然后目标主机等待响应,但是此时攻击者在伪造不同的IP地址向目标主机发送连接请求,此时这个请求在上一个请求没有处理完成前都在队列里,直到前一个请求超时后开始处理下一个请求,然后重复之前的动作,而此时攻击者还在持续发送请求,最后导致目标主机TCP连接上限。

其利用了TCP协议实现上的一个缺陷而实现攻击行为。

应对方法:

(1)、cookie源的认证,向目标发送验证连接(相当于三次握手),真实的客户端会响应而伪造的客户端不会。

正常用户与服务器TCP连接

攻击者利用伪造IP向服务器申请连接

验证方法

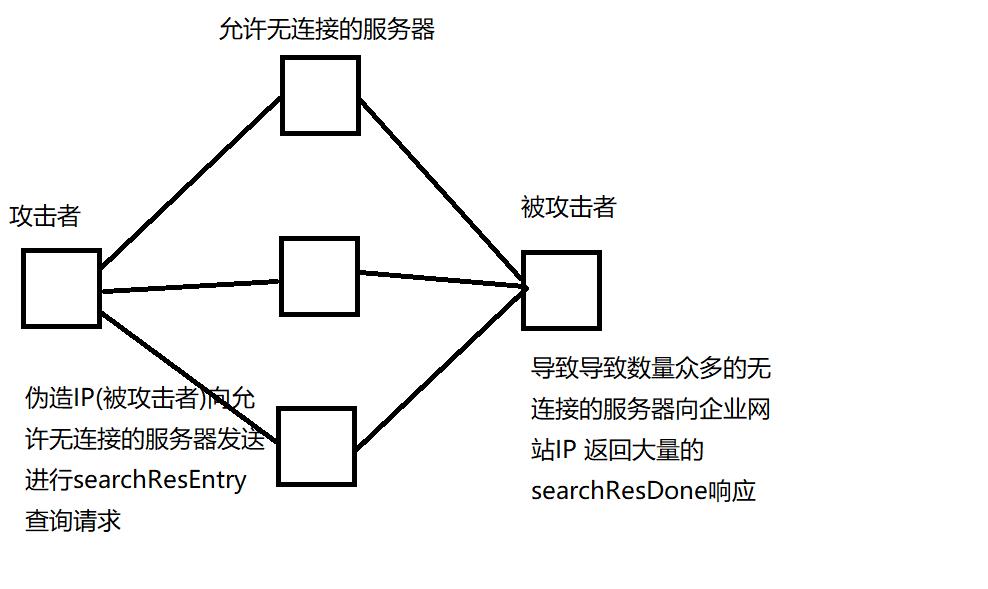

4、LDAP攻击

利用的是一种轻量目录访问协议(Lightweight Directory Access Protocol,LDAP)的放大攻击。

大致LDAP攻击流程:攻击者利用伪造IP(被攻击者)利用协议的Reflection缺陷,向很多允许无连接的服务器发起请求,进行searchResEntry查询,导致数量众多的无连接服务器向目标IP(被攻击者)返回大量的searchResDone响应。

LDAP反射攻击同样是利用回复包比请求包要大的特点,通过小的消耗获取大的攻击流量。

应对方法:

(1)、将用户与服务器有关输入的东西过滤掉就好