2017年第26期(2017.12.18-2017.12.24)

一、本周漏洞基本态势

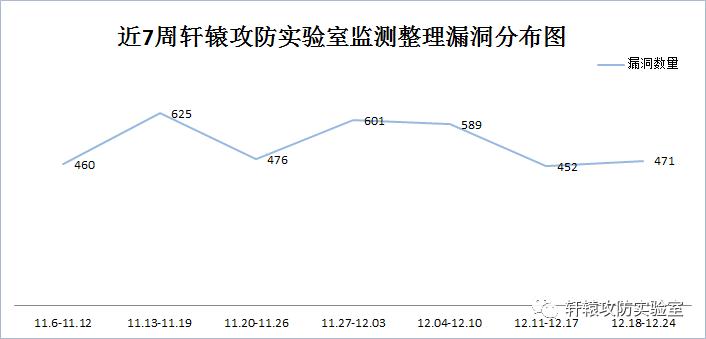

本周轩辕攻防实验室共收集、整理信息安全漏洞471个,其中高危漏洞274个、中危漏洞159个、低危漏洞38个,较上周相比较增加19个,同比增加4%。据统计发现SQL注入漏洞是本周占比最大的漏洞,也是据统计以来,除第7期以外,每周漏洞数量都占比最大的漏洞。

图1 轩辕攻防实验室收录漏洞近7周漏洞数量分布图

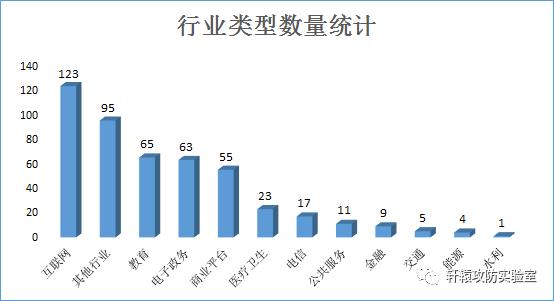

根据监测结果,本周轩辕攻防实验室共整理漏洞471个,其中互联网行业123个、其它行业95个、教育行业65个、电子政务行业63个、商业平台行业55个、医疗卫生行业为23个、电信行业为17个、公共服务行业11个、金融行业9个、交通行业5个、能源行业4个、水利行业1个,分布统计图如下所示:

图2 行业类型数量统计

本周漏洞类型分布统计

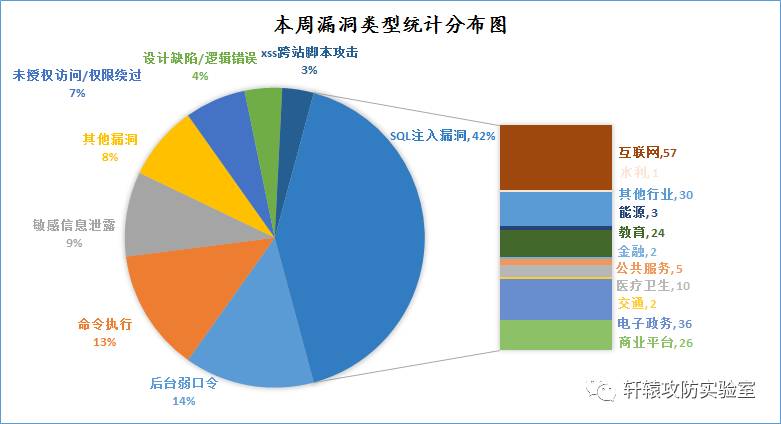

本周监测共有漏洞471个,其中,漏洞数量位居首位的是SQL注入漏洞,占比为42%,漏洞数量位居第二的是后台弱口令漏洞占比为14%,漏洞数量位居第三的是命令执行漏洞占比为13%,这三种漏洞数量就占总数69%,与上周相比较,发现这三种漏洞中,SQL注入漏洞数量与后台弱口令漏洞漏洞数量占比均减少,占比减少分别为11%和4%,命令执行漏洞数量占比增加,占比增加6%;其他几种漏洞仅占总数的31%,这几种漏洞中,敏感信息泄露漏洞占比为9%、其它漏洞占比为8%、未授权访问/权限绕过占比7%、设计缺陷/逻辑错误漏洞占比4%、xss跨站脚本攻击漏洞占比为3%。

经统计,SQL注入漏洞在互联网行业存在较为明显,后台弱口令漏洞与命令执行漏洞在教育行业存在较为明显。同时SQL注入漏洞也是本周漏洞类型统计中占比最多的漏洞,广大用户应加强对SQL注入漏洞的防范。漏洞类型分布统计图如下:

图3 漏洞类型分布统计

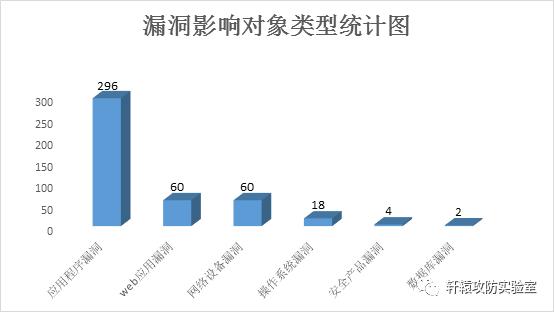

本周通用型漏洞按影响对象类型统计

应用程序漏洞296个,web应用漏洞60个,网络设备漏洞60个,操作系统漏洞18个,安全产品漏洞4个,数据库漏洞2个。

图4 漏洞影响对象类型统计图

二、本周通用型产品公告

1、IBM产品安全漏洞

IBM Sterling File Gateway是美国IBM公司的一套文件传输软件,IBM Atlas eDiscovery ProcessManagement是一款信息生命周期治理解决方案中的产品,IBM Tivoli Monitoring是系统监控软件,IBM Jazz for Service Management是一款提供对服务管理环境可见性的集成服务管理产品。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞获取数据库敏感信息、执行任意代码或绕过安全限制等。

收录的相关漏洞包括:IBMJazz for Service Management跨站请求伪造漏洞(CNVD-2017-37857、CNVD-2017-37866)、IBM Atlas eDiscoveryProcess Management SQL注入漏洞、IBM Financial TransactionManager SQL注入漏洞、IBM QRadar命令注入漏洞、IBM Security Guardium Database Activity Monitor SQL注入漏洞、IBM Sterling File Gateway安全绕过漏洞、IBM TivoliMonitoring任意代码执行漏洞。除“IBM Jazz for Service Management跨站请求伪造漏洞(CNVD-2017-37857、CNVD-2017-37866)”外,其余漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。提醒用户及时*载下**补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

http://www-01.ibm.com/support/docview.wss?uid=swg22011308

http://www-01.ibm.com/support/docview.wss?uid=swg22011307

http://www-01.ibm.com/support/docview.wss?uid=swg22005835

http://www-01.ibm.com/support/docview.wss?uid=swg22011179

http://www-01.ibm.com/support/docview.wss?uid=swg22011730

http://www-01.ibm.com/support/docview.wss?uid=swg22011554

http://www-01.ibm.com/support/docview.wss?uid=swg22010758

http://www.ibm.com/support/fixcentral/

2、Huawei产品安全漏洞

Huawei AR120-S等都是中国华为(Huawei)公司的路由器产品,Huawei S12700等是智能路由交换机。Huawei USG系列产品及Secospace USG系列是新一代专业入侵防御和防火墙产品。Huawei 畅享5S是一款智能手机。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞读取数据、泄露内存信息或发起拒绝服务攻击等。

收录的相关漏洞包括:多款Huawei产品IPv6协议越边界读取漏洞、多款Huawei产品输入校验漏洞、多款Huawei产品输入验证漏洞(CNVD-2017-37728)、多款Huawei防火墙产品存在内存泄露漏洞、多款Huawei路由器产品数值计算错误漏洞、多款Huawei产品拒绝服务漏洞(CNVD-2017-37724、CNVD-2017-37726)、Huawei 畅享5S信息泄露漏洞。除“多款Huawei产品拒绝服务漏洞(CNVD-2017-37726)、Huawei 畅享5S信息泄露漏洞”外,其余漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。提醒用户及时*载下**补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

http://www.huawei.com/cn/psirt/security-advisories/2017/huawei-sa-20171213-02-ipv6-cn

http://www.huawei.com/cn/psirt/security-advisories/2017/huawei-sa-20171206-01-sctp-cn

http://www.huawei.com/cn/psirt/security-advisories/2017/huawei-sa-20171215-01-ike-cn

http://www.huawei.com/cn/psirt/security-advisories/2017/huawei-sa-20171213-02-firewall-cn

http://www.huawei.com/cn/psirt/security-advisories/2017/huawei-sa-20171215-01-router-cn

http://www.huawei.com/cn/psirt/security-advisories/2017/huawei-sa-20171206-01-nqa-cn

http://www.huawei.com/cn/psirt/security-advisories/2017/huawei-sa-20171206-01-ssl-cn

http://www.huawei.com/cn/psirt/security-advisories/2017/huawei-sa-20171213-05-smartphone-cn

3、Quest产品安全漏洞

Quest NetVault Backup是美国Quest Software公司的一套数据备份软件。本周,该产品被披露存在SQL注入漏洞,攻击者可利用漏洞获取数据库敏感信息。

收录的相关漏洞包括:Quest NetVault Backup SQL注入漏洞(CNVD-2017-37630、CNVD-2017-37631、CNVD-2017-37632、CNVD-2017-37633、CNVD-2017-37634、CNVD-2017-37635、CNVD-2017-37636、CNVD-2017-37637)。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。提醒用户及时*载下**补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.quest.com/products/netvault-backup/

4、QNAP产品安全漏洞

QNAP QTS是中国威联通(QNAP Systems)公司的一套Turbo NAS作业系统。Video Station是其中的一个视频*放播**器。本周,上述产品被披露存在缓冲区溢出和SQL注入漏洞,攻击者可利用漏洞执行任意代码或获取数据库敏感信息。

收录的相关漏洞包括:QNAPQTS缓冲区溢出漏洞、QNAP QTS缓冲区溢出漏洞(CNVD-2017-37605、CNVD-2017-37606、CNVD-2017-37607、CNVD-2017-37608、CNVD-2017-37609、CNVD-2017-37610)、QNAP Video Station命令注入漏洞。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。提醒用户及时*载下**补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.qnap.com/en/security-advisory/nas-201712-15

https://www.qnap.com/zh-tw/security-advisory/nas-201711-21

5、多款Shenzhen Tenda产品app_data_center命令注入漏洞

Shenzhen Tenda Ac9等都是中国腾达(Tenda)公司的无线路由器产品。本周,Tenda被披露存在命令注入漏洞,远程攻击者可通过发送特制的cgi-bin/luci/usbeject?dev_name= GET请求利用该漏洞执行任意的操作系统命令。目前,厂商尚未发布漏洞修补程序。提醒广大用户随时关注厂商主页,以获取最新版本。

参考链接:

http://www.cnvd.org.cn/flaw/show/CNVD -2017-37811

三、本周重要漏洞攻击验证情况

PHICOMM K2(PSG1218)输入验证漏洞

验证描述

PHICOMM K2(PSG1218)是中国斐讯(PHICOMM)公司的一款无线路由器产品。

PHICOMM K2(PSG1218)22.5.11.5及之前的版本中存在输入验证漏洞。远程攻击者可通过向ASP脚本发送请求利用该漏洞执行代码。

验证信息

POC链接:

https://github.com/ZIllR0/Routers/blob/master/PHICOMM

注:以上验证信息(方法)可能带有攻击性,仅供安全研究之用。请广大用户加强对漏洞的防范工作,尽快*载下**相关补丁。

四、本周安全资讯

1.WebLogicXMLDecoder反序列化漏洞

Oracle Fusion Middleware(Oracle融合中间件)是美国甲骨文(Oracle)公司的一套面向企业和云环境的业务创新平台。该平台提供了中间件、软件集合等功能。Oracle WebLogic Server是其中的一个适用于云环境和传统环境的应用服务器组件。Oracle Fusion Middleware中的Oracle WebLogicServer组件的WLS Security子组件存在安全漏洞。使用精心构造的xml数据可能造成任意代码执行,攻击者只需要发送精心构造的 HTTP 请求,就可以拿到目标服务器的权限。攻击者可利用该漏洞控制组件,影响数据的可用性、保密性和完整性。

2.星巴克的WiFi竟然会利用用户的电脑来挖矿?

就在几天之前,星巴克意外地发现他们的其中一位店内客户竟陷入了网络攻击者的加密货币挖矿活动之。此次事件的主角是国外软件公司Stensul(总部设在美国纽约)的首席执行官Noah Dinkin,当时他正在布宜诺斯艾利斯的一家星巴克咖啡店喝咖啡,但是当他在使用店内WiFi上网时,他却意外地发现自己的笔记本电脑竟成为了一台挖矿机!星巴克方面表示,他们目前已经在采取相应的“措施“来解决这个问题。

3.美国电信运营商AT&T的 DirectTV WVB设备被爆出0day远程Root漏洞

趋势科技安全研究人员RickyLawshae公开了AT&T DirecTV WVB设备组件中存在易于利用的 0day漏洞(编号CVE-2017-17411),黑客利用该漏洞可以获取root权限,从而完全控制该设备,数百万注册 DirecTV服务的用户将面临风险。此次公布的漏洞问题在于Genie DVR系统的一个核心组件,该组件附带了免费的DirecTV,这个很容易被黑客利用,从而获得root权限,并完全控制该设备。这个漏洞实际上存在于Linksys制造的WVBR0-25,它是一款Linux驱动的无线视频桥。DirecTV无线视频桥WVBR0-25允许Genie DVR与客户的Genie客户端(最多8个)空中对接,和家里的电视进行通信,A&A向其新客户提供了这个平台。

4.新型Android恶意软件可对手机造成物理损坏

卡巴斯基实验室的研究人员发现了一个潜伏在假冒反病毒和色情应用中的新型Android恶意软件,它能够执行大量的恶意活动 – 包括挖矿和分布式拒绝服务(DDoS)攻击。这款木马被称为Loapi,可以在一段时间内执行大量恶意活动,以至于感染后的两天内就会导致手机电池突出。Loapi有一个模块化的架构,可以进行各种恶意活动,包括挖掘门罗币,发动DDoS攻击,展示固定广告,重定向网页流量,发送短信,*载下**和安装其他应用程序等。

部分数据来源CNVD