大家好,今天我们来学习交流一下Cisco交换机标准访问控制列表的建立及应用。

访问控制主要是保证网络安全的一种策略方法,它起到控制流量和流向的作用,可以起到保护网络内服务器及核心设备的安全。通过访问控制列表可以指定路由对数据包的过滤,对那些数据接收,哪些数据拒绝。这些都由特定指示条件来完成。

通过本文实验,主要了解为以下几点

1、了解 IP标准访问控制列表的功能及用途;

2、掌握交换机标准访问控制列表配置技能。

实验参考配置命令

1、定义访问控制列表

Switch(config)#access-list 1 deny 192.168.1.0 0.0.0.255 //定义拒绝 192.168.1.0 网

段控制列表

Switch(config)#access-list 1 permit any //定义允许除192.168.1.0 网段之外的控

制列表

Switch(config)#access-list 2 permit 192.168.1.0 0.0.0.255 // 定义允许 192.168.1.0

网段控制列表

2、应用访问控制列表

Switch(config)#interface Vlan2

Switch(config-if)#ip address 192.168.1.1 255.255.255.0

Switch(config-if)#ip access-group 1 in

或

Switch(config-if)#ip access-group 2 out

实验环境

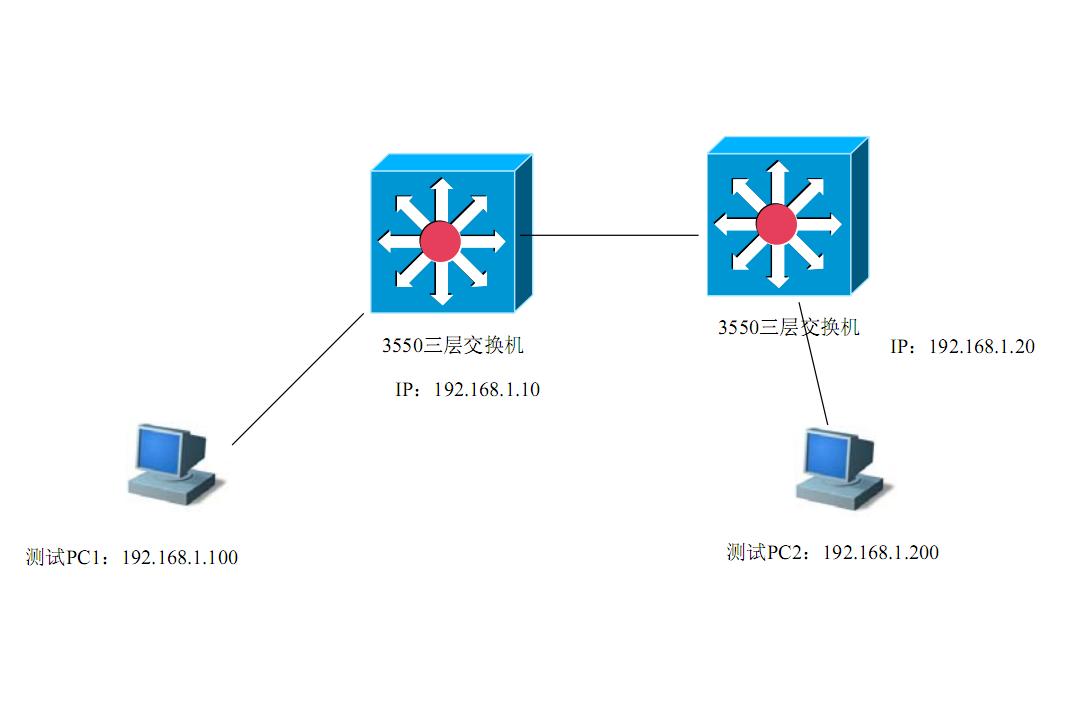

1、Cisco3560 交换机 2 台;

2、计算机2 台;

3、Console 电缆 1 条、直通线 2 条、交叉线1 条。

实验拓扑

实验内容

1、在两台交换机上配置管理IP,分别为:192.168.1.10 和 192.168.1.20。在交换 机上定义一个标准禁止访问控制列表,方向为in ,应用到 PC1 的接入端口上,定义 IP为:192.168.1.100 的机器不能访问 PC2,再定义一个IP为:192.168.1.99的机器能够访问 PC2,PC2 的 IP地址为:192.168.1.200,改变 PC1 的IP地址进行测试,ping 管理 IP和 PC2,观察测试结果。

2、将第 1 点定义的访问控制应用到级联端口上,方向为out ,ping 交换机的管理 IP和PC2,查看测试结果与前者有何不同。

3、定义一个扩展访问控制,允许子网为 192.168.1.0/26的网段通过 telnet 管理交换机,禁止子网为 192.168.1.64/192 的网段通过 telnet 管理交换机。分析测试结果。

实验常见问题

1、ACL 定义好,可以在很多地方应用,接口上应用只是其中之一,其它的常用应用包括在 route map 中的 match 应用和在vty 下用"access-class"命令调用, 来控制 telnet 的访问;

2、访问控制列表项的检查按自上而下的顺序进行,并且从第一个表项开始,所以必须考虑在访问控制列表中定义语句的次序;

3、路由器不对自身产生的 IP 数据包进行过滤;

4、访问控制列表最后一条是隐含的拒绝所有;

5、每一个路由器接口的每一个方向,每一种协议只能创建一个ACL;

6、 "access-class"命令只对标准ACL 有效。

以上为本文全部内容,如有学习需要可使用Cisco Packet Tracer或者其它模拟软件进行模拟实验。有问题也可留言提问。感谢大家的观看。如果大家对网络技术有兴趣,欢迎大家关注。

转载请注明