当前,全民乃至全球都在开展新型冠状病毒的攻坚战疫,然而不曾想,一款木马病毒,披上防控“新冠病毒”的外衣后,开始向航运企业的网络进行黑客攻击,并正在快速扩散。

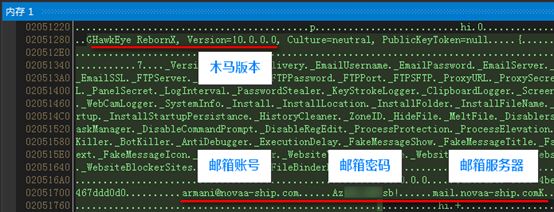

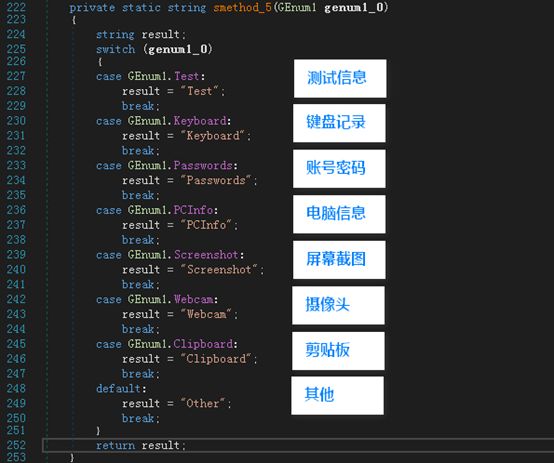

近日,360安全卫士发出通知,称其全球首家拦截到了以“冠状病毒”为主题的钓鱼活动,该网络攻击行动主要瞄准大型航运公司,并定向扩散商业间谍木马病毒“HawkEye Keylogger 10.0”,监控并窃取多种有价值的数据,包括电脑上的账号密码、键盘记录、屏幕截图、摄像头、剪切板等。

经分析发现,该商业间谍木马“HawkEye Keylogger 10.0”又称“鹰眼键盘记录器”,国内外已有大批航运企业不幸感染。

这款“鹰眼”恶意木马软件,此次打着“新冠病毒”的旗号针对航运业的网络攻击,主要通过3个伎俩来实现,我们来具体看看这3个伎俩。

伎俩一:

冒充“新冠病毒”防控邮件 诱导用户点击运行

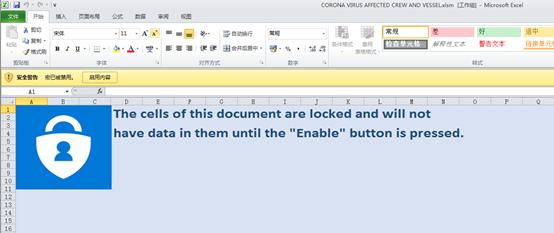

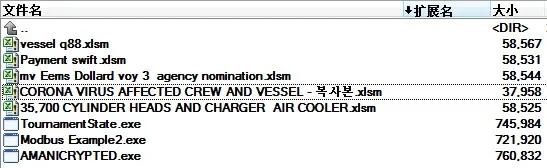

据悉,此次的“HawkEye Keylogger 10.0”木马病毒,主要利用钓鱼邮件的方式传播扩散。不法分子将暗藏恶意代码的表格文档“CORONA VIRUS AFFECTED CREW AND VESSEL.xlsm”发送至目标人群邮箱。

而该文档名翻译成中文即为“冠状病毒影响船员和轮船航运”,在新冠疫情防控的当下,极具诱导性,操作者很容易受诱导打开恶意文档。而一旦打开,界面又会显示一个带有安全警告的宏禁用提示,再一次诱导用户点击运行。

一旦用户点击运行,这款木马病毒就将窃取设备上的信息。

此外,该“鹰眼”恶意软件,也可以作为加载器,利用其僵尸网络帮助第三方威胁行为者将其他恶意软件加载至该设备。

伎俩二:

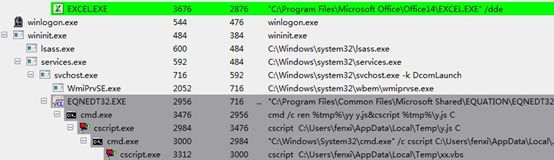

钻office漏洞,强行嵌入恶意代码

据悉,如果“鹰眼”恶意软件使用邮件诱导用户的伎俩没有成功,那么接下来,它就会通过经典的office公式编辑器漏洞(CVE-2017-11882),让文档携带的恶意代码在用户电脑中自动运行。

这一步一旦成功后,将*载下**解密木马核心模块“Hawk Eye Keylogger”,并根据资源中的加密配置,将信息回传给远程ESMTP服务器,具体地址为“mail.novaa-ship.com”,而发送邮件所使用的账号则为“armani@novaa-ship.com”(阿玛尼)。

伎俩三:

伪装成航运巨头的企业域名

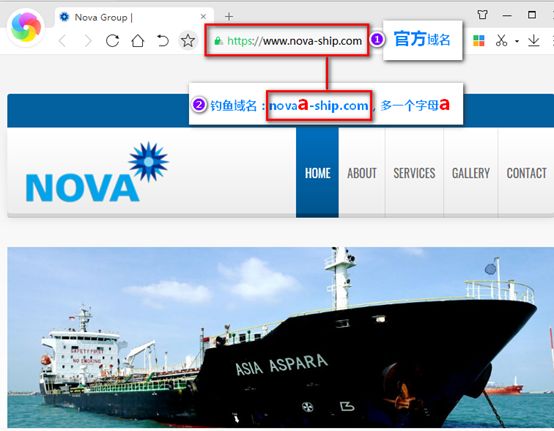

除了上述两个伎俩,还发现冒充航运巨头企业的域名,也是这款“鹰眼”恶意软件的常用手段,比如新加坡Nova航运公司官方域名就被该恶意软件冒用,其通过在“nova”域名后增加字母 “a”,用以迷惑客户和用户。

新加坡Nova航运公司网站截图

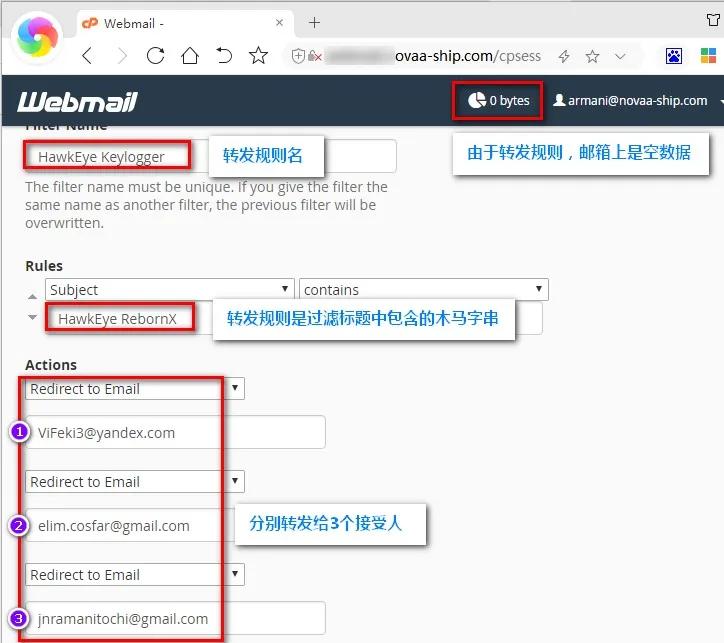

360安全大脑根据木马配置中使用的回传邮箱账号,进一步找到该邮箱服务器的一个后台,该邮箱数据虽显示为空,但通过邮箱转发规则锁定了不法分子转移数据的接收者邮箱。原来,不法分子为躲避追踪,对窃取数据进行了二次转移,360安全大脑发现了如下3个转移数据接收者邮箱。

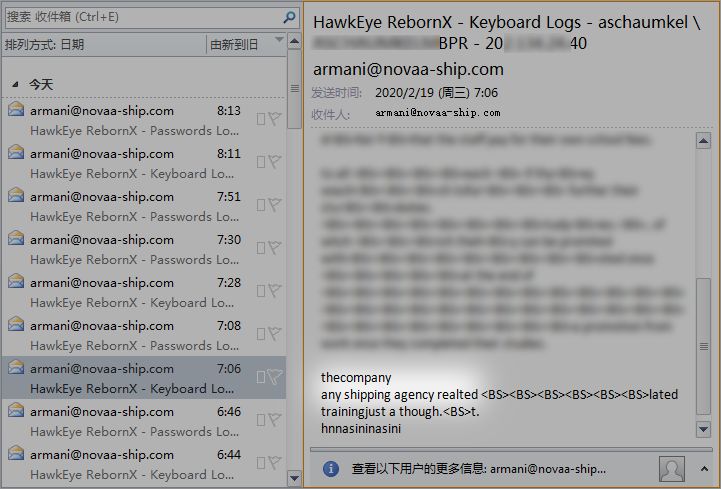

拦截邮箱后,360安全大脑捕获到了不法分子从受害者电脑陆续回传的数据,正如360安全大脑分析的那样,涉及了受害者多种私密账号密码和全部键盘记录等内容,并且在一受害者所被窃取的键盘输入数据中,发现受害者的office办公软件中涉及 “船务代理”等商业信息,悉数被木马回传至不法分子服务器,这无疑将危及企业商业运营。

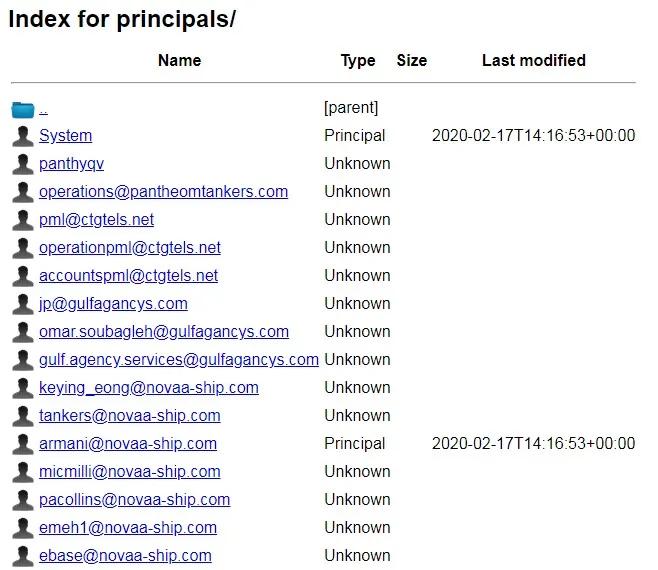

在追踪到不法分子邮箱服务器后台后,360安全大脑发现此次商业窃密木马为团伙作案,并从追踪到的通信地址信息来看,该团伙有着明确的业务分工体系。

染指航运后蔓延贸易领域360安全大脑全球首家拦截查杀

相较于不法分子的单独作案,商业间谍木马的团伙作案方式意味着更高的威胁。360安全大脑根据C&C域名溯源同类样本后也印证了这一点,目前此次商业间谍木马钓鱼活动不仅殃及航运业,且正快速向国际贸易领域扩散。

360安全专家通过whois查询通讯录邮箱域名时发现,全球范围内发生的多起同类事件均为同一个匿名实体注册,通过隐私保护设置与DNS解析地址也进一步确认,多起事件均出自同一团伙之手。

此外,最近英国某知名航运公司的计算机也遭受到未经授权的网络入侵,导致整个预防系统措施沦陷。

在遭遇网络侵袭后,该公司立即采取了防御措施,并调派外部专家、网络安全专家,努力尽快完成恢复工作,将黑客攻击对航运业务的影响降到最低。

网络攻击将给航运企业带来巨大损失,我们还记得马士基集团2017年遭受的网络攻击,当时马士基集团的的港口和航运业务受到全面影响,持续时间长达两周,马士基直接损失了近3亿美元。

据悉,目前该“鹰眼”恶意木马软件正打着“新冠病毒”的旗号快速扩散,并向国际商业范畴蔓延,攻击对象包括航运业在内的整个国际贸易网络。

所以提醒航运企业,在全力防控新冠疫情的同时,还要警惕不法分子冒用“新冠病毒”旗号欺骗攻击,要做好邮件甄别,筑牢网络安防堡垒。在针对这场新冠病毒的战疫中,既确保人员安全,又确保网络安全。