一、事件简述

4月26日,ESET 公司揭露了一起“Evasive Panda”APT组织的恶意活动,该活动针对国内一家非政府组织,通过QQ更新服务器进行恶意软件传播,来源链接:https://www.welivesecurity.com/2023/04/26/evasive-panda-apt-group-malware-updates-popular-chinese-software/。

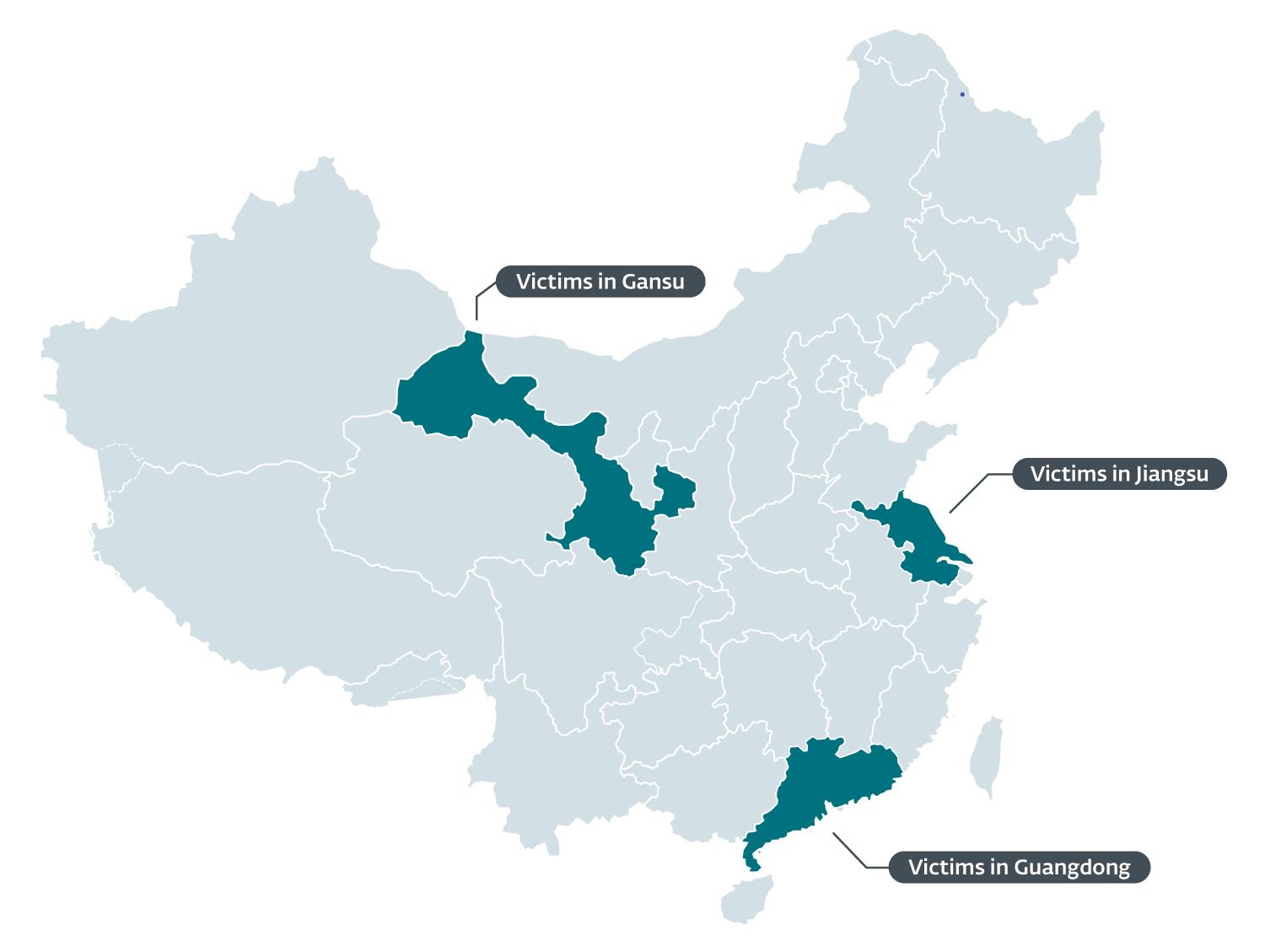

文中说,2022年1月,ESET发现用户在更新QQ应用的时候,会安装Evasive Panda APT组织的MgBot后门程序,在随后的调查中,ESET称该恶意活动可以追溯到2020年。中国用户是该次恶意活动的主要目标,从2020年开始一直持续到2021,受害目标用户位于甘肃、广东和江苏省,如下图所示:大多数受害者是一家国际非政府组织的成员,该组织在上述两个省份开展活动。另外一名受害者也被发现位于尼日利亚。

Evasive Panda API活动受害者位置

ESET根据MgBot后门判断攻击源,据称该后门程序于2014年被公开,此后几乎没有任何演变,且没有被其他APT组织使用过。同时,本次恶意活动中,ESET称受害者主机只会安装MgBot后门及其插件,因此ESET认定本次恶意活动一定来自Evasive Panda。

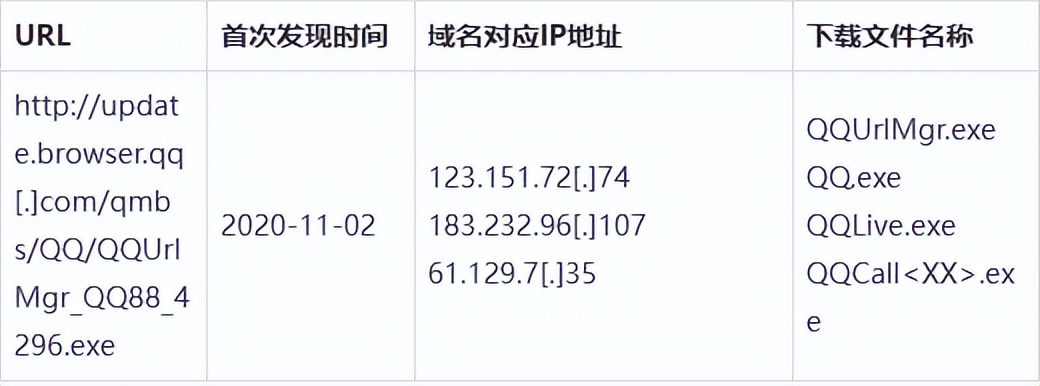

ESET称本次恶意活动利用QQ更新域名服务器(update.browser.qq.com),域名对应IP也是用户系统当时域名服务器解析的IP地址,*载下**的URL对应的软件名称都是QQ的应用。

为什么会出现利用上述合法更新域名服务器进行攻击的情况呢,ESET认为有两种情况:

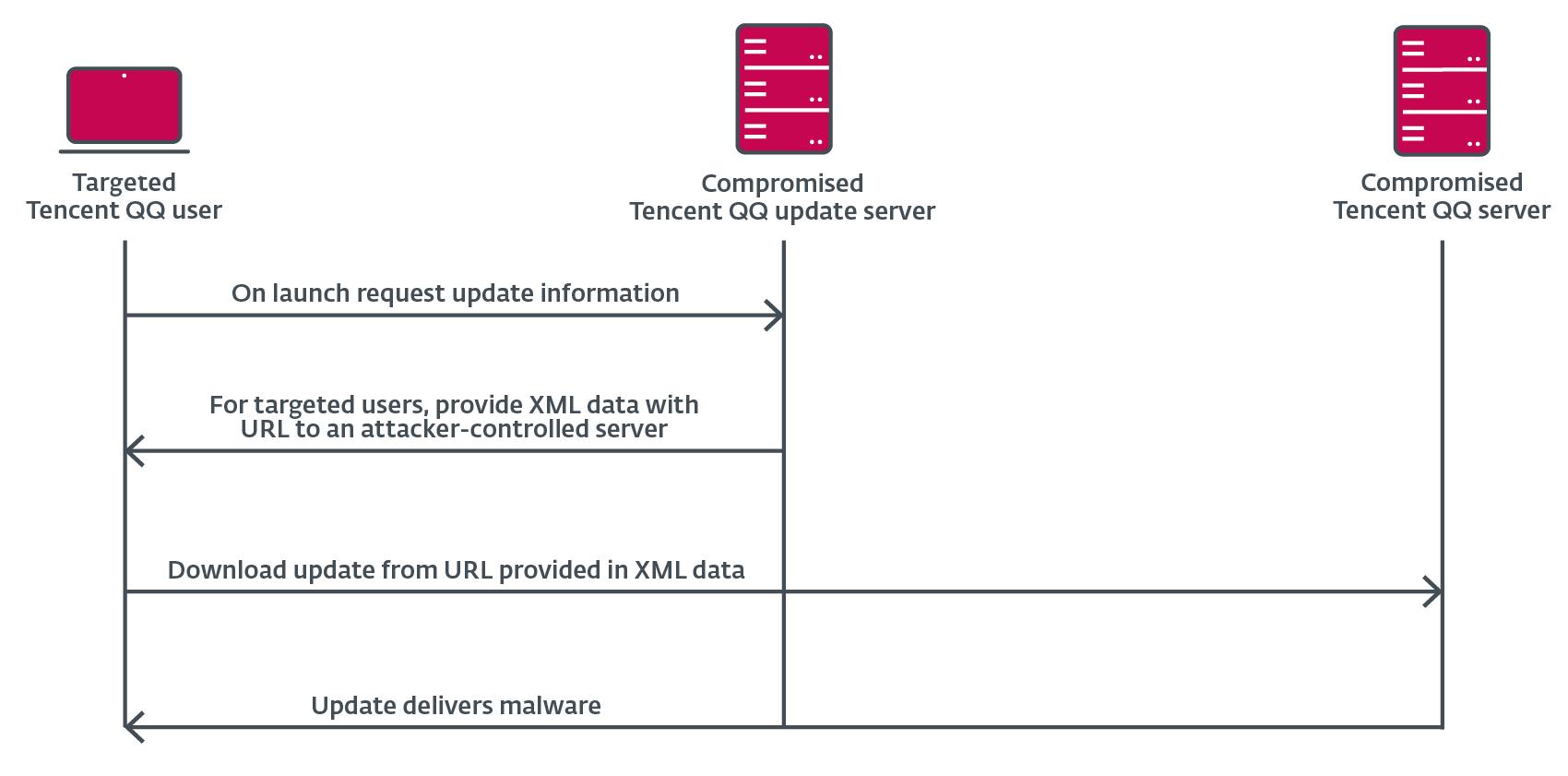

一是供应链攻击,攻击者控制了QQ更新服务器,当然用户更新软件的时候,服务器发现是自己设定的攻击目标,就发送恶意攻击数据,将用户的更新过程引向其控制的恶意服务器,如果是其他非攻击目标用户的升级,则正常执行QQ更新,如下图所示:

对QQ实施供应链攻击的假设

文中称他们联系了腾讯安全响应中心,以确认*载下**恶意软件的完整URL的合法性;在撰写本文时,update.brower.qq.com域名已经无法访问,但腾讯无法确认完整的URL是否合法。

二是中间人攻击。

ESET称另外一种可能是该APT组织通过合法或非法手段控制了ISP骨干基础设备(如路由器),将能拦截并恢复HTTP更新请求,从而动态修改数据包,达成中间人攻击。

最后,ESET称他们还分析了MgBot后门插件,发现其中大多数插件旨在通过窃取凭据和信息来监视用户。

二、报告解读和分析

1、ESET公司发布的本次APT恶意活动报告,文中虽然分析了部分技术细节,但是从跟上我们发现,其还是带有一种明显的主观恶意,想将阅读者带向“这个是中国政府支持的APT组织的活动”,比如文中点名指出某受害用户是国际非政府组织的成员,同时,将锅甩个所谓的“Evasive Panda”组织,赤裸裸的对我的指责意图。殊不知,攻击者攻击的目标范围可能是不同国家和地区、不同行业、不同组织机构的,为什么文中单单指出特定受害者是所谓的“国际非政府组织”?

2、技术角度分析没有问题,如果情况属实的话,基本可以断定可能是供应链攻击或者网络中间人攻击。但是,能实现这种攻击的组织或背后的国家比比皆是,尤其我们知道在现实世界,“漂亮国”是名副其实的黑客帝国、监听帝国、窃密帝国,其惯用的手段就是:贼喊捉贼,当今世界最大的APT组织是美国NSA。

3、作为一家专业的反病毒公司和网络安全公司,ESET技术分析的专业性还是要尊重的,我们质疑的是其所谓的西方欧美国家的“政治正确”,不分青红皂白的一味通过批判中国来满足自身所谓的“优越感”,尤其是不能仅仅通过一些所谓的技术判断和历史情况,就将锅甩给我国。当然,话说回来,本次报告中ESET公司终还有一点要赞赏的,图中引用的是中国地图,其中台湾省紧紧面向祖国母亲,盼望早日实现国家统一,实现中华民族的伟大复兴。