近日360互联网安全中心监测到国内知名*载下**站:游迅网和*载下**吧的页面JS脚本中被植入恶意代码,导致用户访问该网站时会被跳转到*彩博**网站或*彩博**App*载下**页面,影响用户计算机安全。建议广大用户上网时开启360安全卫士,保护上网安全。

情况说明

- 游迅网

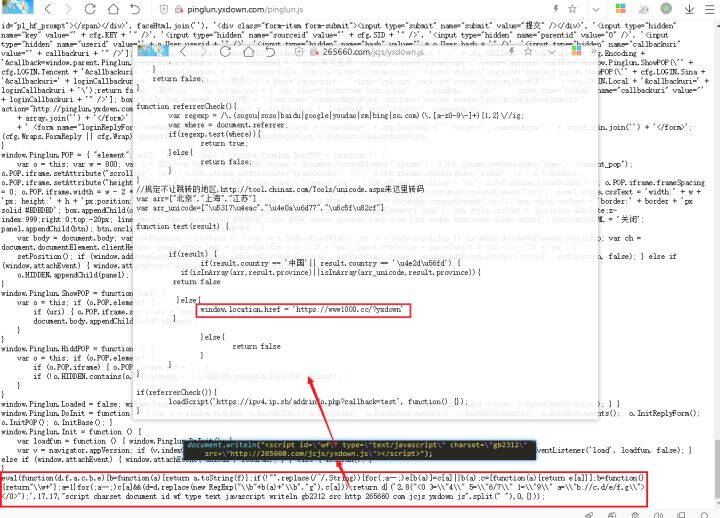

游迅网被植入恶意代码的脚本为:

hxxp://http://pinglun.yxdown.com/pinglun.js

植入的恶意代码使用了简单混淆,解码后发现代*会码**判断当前访问的来源是否为常见搜索引擎,并排除来自北京、上海、江苏地区的访问。满足判断条件后,恶意代*会码**将页面重定向至一个*彩博**网站:

最终跳转到*彩博**网站如下图:

2、*载下**吧

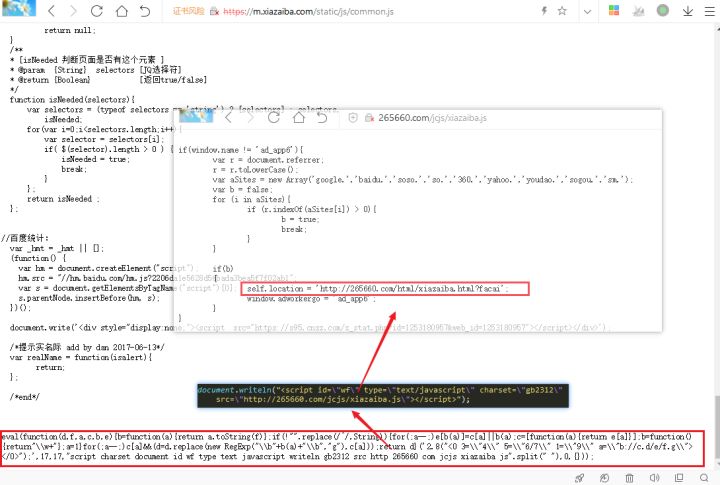

*载下**吧被植入恶意代码的脚本为:

hxxps://http://m.xiazaiba.com/static/js/common.js

插入的恶意代码同样使用了简单混淆,而解码出的代码功能也与游迅网被植入的恶意代码功能类似,但并未判断访问者所在地区。只要访问来源是来自常见搜索引擎,恶意代码就会将当前页面重定向到一个*彩博**App*载下**网站。

最终跳转到的彩票App的*载下**页面:

360互联网安全中心提醒站长尽快检查相关网站,尽快去除恶意代码,用户可使用360拦截此类*彩博**网站

IOC:

hxxps://http://m.xiazaiba.com/static/js/common.js

hxxp://http://pinglun.yxdown.com/pinglun.js

hxxp://http://265660.com/jcjs/yxdown.js

hxxps://http://m.xiazaiba.com/static/js/swiper.min.js

hxxp://http://8ybct.com/jcjs/xiazaiba.js

http://www.765088.com/xiazaiba.html