起因是因为粉丝的私聊,我看了一下就知道这个程序我见过,而且网上找得到源码。这里就不去目标网站了,直接本地搭建审计吧

*载下**好了自己搭建一下,本地开个guest账户

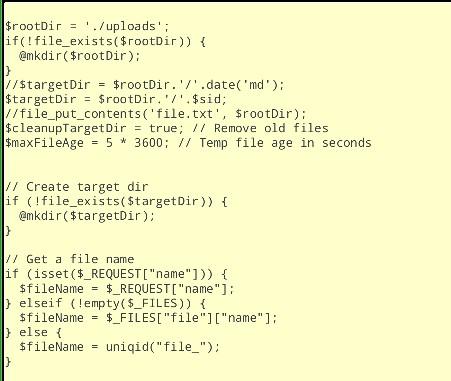

web测试最基础的就是sql xss 之类的常见漏洞,这里我直接翻上传文件upload.php

往下看

<?php

if (isset($_POST['submit'])) {

echo "文件名:".$_FILES['upfile']['name']."<br />";

if ($_FILES['upfile']['error'] == 0) {

$dir = "./upload/".$_FILES['upfile']['name'];

move_uploaded_file($_FILES['upfile']['tmp_name'],$dir);

echo "上传成功...<br />"

这里上传是压根没有做任何限制

恰巧有个头像上传

直接抓包,上传getshell

成功getshell,粉丝发的网站,源码是一模一样的

直接传个phpinfo验证一下吧

也就没必要测试了,像这种被骗了的,建议找警察叔叔,我是没有任何办法的

喜欢的可以点个赞再走吧