2018年,中国某银行高管发现银行的程序系统被植入木马病毒,经调查该病毒在2016年就已存在,几年来不断*取盗**账户余额,累计造成的损失高达700多万。虽然最终成功抓获凶手,但悄无声息间盗走银行这么多钱依旧让人匪夷所思,银行木马究竟是何方神圣?下面,#G探长# 来做个小科普:木马病毒初识,为增加大家对网络安全的意识,普及网络安全常识。

银行木马是什么?

在这个互联网时代,我们对木马病毒早已不陌生,但银行木马就听的比较少了。其实,银行木马和木马病毒一样,都是隐藏在正常程序中的一段恶意代码。区别就在于攻击的目标不同,银行木马主要用来攻击银行的服务器。

银行木马能够在人们毫无察觉的情况下从银行账号中取走钱,等你发现的时候已为时过晚,这也是最让各大银行的掌权者们头疼的问题。每年全世界都有很多家银行遭受过银行木马的攻击,比如曾经日本14家大型银行就被名为“师傅”的木马攻击、2019年底“Lampion”攻击了葡萄牙各大银行等等。

这样的例子数不胜数,银行木马给银行带来的损失难以估量。我们想方设法地去防备木马,但它也在不断地进化,G探长来给大家介绍一下银行木马的升级之路。

银行木马的升级之路

有句话说的很好,要想*倒打**敌人你就得先了解他。为了对抵抗银行木马,外国一位高级安全研究员曾详细地写了份银行木马的发展史。

第一代:BackOrfice

出现时间:1998年

以BackOrfice为代表的第一代银行木马只是作为普通后门,进驻用户pc,接着黑客通过后门进入,获得对用户信息的访问。

第二代:bancos

随后出现第二代银行木马,针对性更强,能够预先打包,然后寻找到所需信息、自动实施盗窃。以bancos为代表的第二代银行木马都有很多变种,用于攻击不同安全防御等级的银行。

第三代:Win32.Grams

出现时间:2004年

第三代银行木马可以自动模拟用户行为,然后偷走用户信息,进而将其账户中的钱取走。最让人匪夷所思的是,第三代银行木马还可以准确抓取用户的电脑屏幕,也就是说,用户在软键盘上输入的真实密*会码**被清楚地显示出来。

科技在不断地进步,银行木马也在日益进化,第三代银行木马出现到现在已经过了很长一段时间了,它变成什么样了呢?

近日,安全研究人员发现,银行木马可以利用安卓漏洞来影响安卓系统的所有版本。一旦被利用,银行木马就可以伪装成合法的手机应用来执行攻击。目前,银行木马已经集成了该漏洞的功能,这就意味着或许你点开任意一款手机应用,银行木马就有可能会清空你的个人账户。

我们的钱存银行还安全吗?

银行木马已经这么强大了,那我们的钱存银行还安全吗?木马病毒会长期与人类共存吗?我们知道,木马病毒的制造背后也是人,由人的不确定性可以联想到技术也存在不确定性,木马病毒也可能会长期与人类共存。虽然我们无法预知技术的发展,但其实也不用过于担心,所谓“魔高一尺,道高一丈”,网络发展至今,安全技术也越来越先进,网络安全工具为我们筑起了一道道围墙,抵抗着木马的攻击。

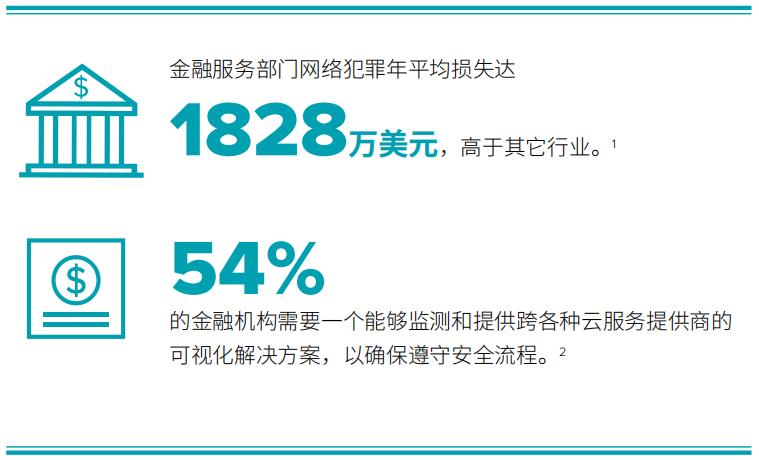

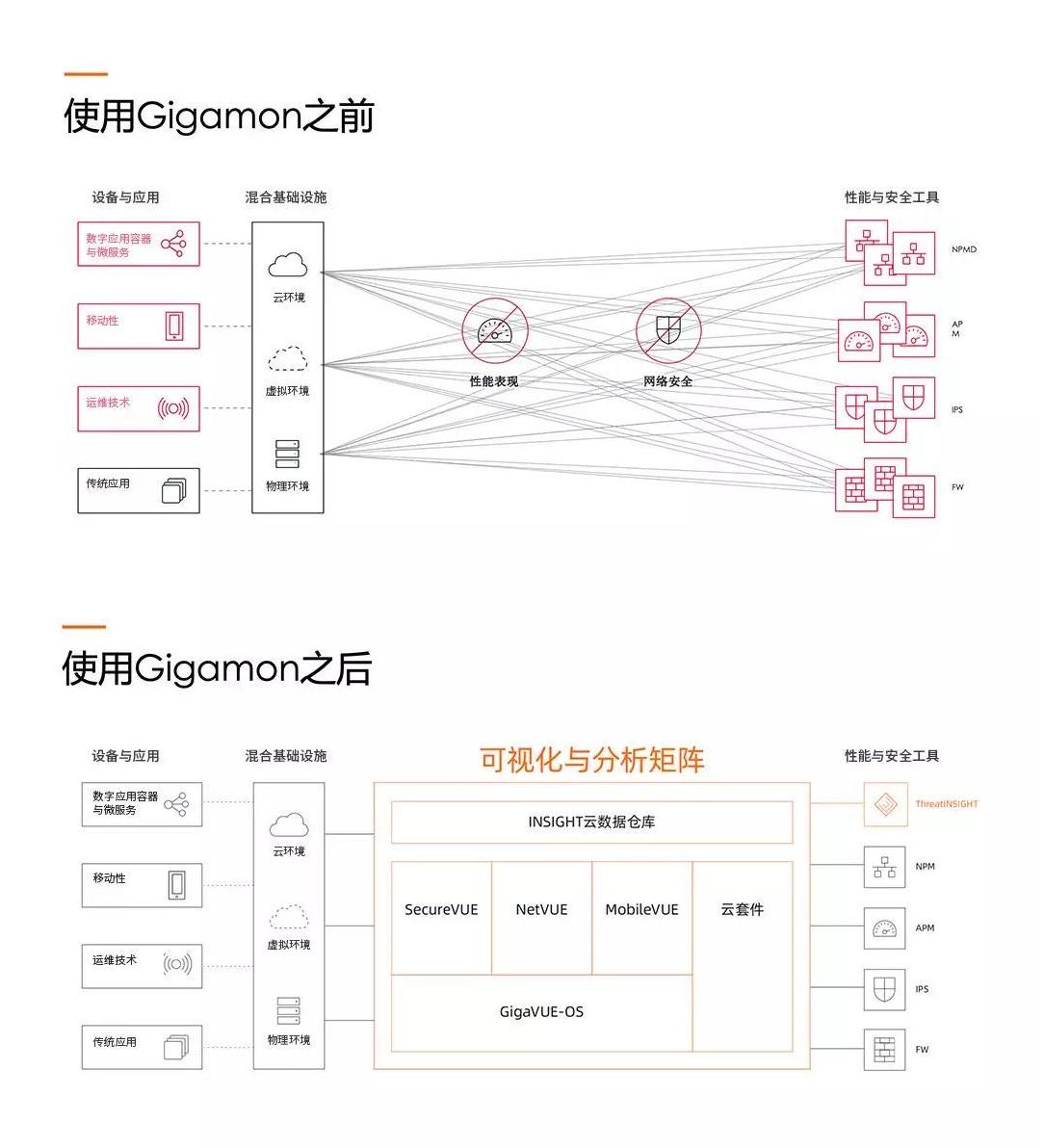

拿Gigamon网络可视化解决方案来说,可视性的每个维度对应运维的意义和价值是不一样的,因此,需要规划和利用好各个维度的数据源,来帮助企业实行需要的可视性。它能够专注流量采集,全方面实现可视化;实现对多云环境的普遍可视化,消除潜在的网络盲点,降低安全和不合规风险,维护网络可用性和保护数字应用安全运行。一旦发现反常的网络行为,监测工具能立刻采取应对措施,极大地提高了企业或个人使用网络的安全性。

(网络可视化平台)

当然,我们也不能掉以轻心,毕竟银行木马也在不断的升级,网络安全仍需重视。

(文中部分图片来源自网络公开)