黑客称,劫持蓝牙安全设备只需定制代码和100美元的硬件。

当你使用手机解锁特斯拉(Tesla)时,设备和汽车会使用蓝牙信号来测量彼此之间的距离。 你拿着手机靠近汽车时,车门自动解锁。 远离汽车,它就会锁定。 这种近距离身份验证的工作前提是,手机上存储的密钥只有在锁定的设备处于蓝牙范围内时才能传输。

现在,一名研究人员设计了一种黑客技术,可以让他解锁数百万辆特斯拉和无数其他设备,即使认证手机或密钥卡在几百码或几英里之外。这种黑客攻击利用了数千家设备制造商遵守的蓝牙低能耗标准的弱点,可被用来开门、开车和操作车辆,并在未经授权的情况下访问大量笔记本电脑和其他安全敏感设备。

当便利科技回过头反噬我们的时候

安全公司 NCC Group 的首席安全顾问兼研究员苏尔坦·卡西姆·汗(Sultan Qasim Khan)表示:“从数百英里外侵入汽车,切实展示了当前高效便利的互联世界如何让我们面临来自其另一面的威胁 —— 有时甚至是世界另一端的威胁。这项研究规避了针对远程对抗性车辆解锁的典型对策,并改变了我们对低功耗蓝牙通信安全性的思考方式。”

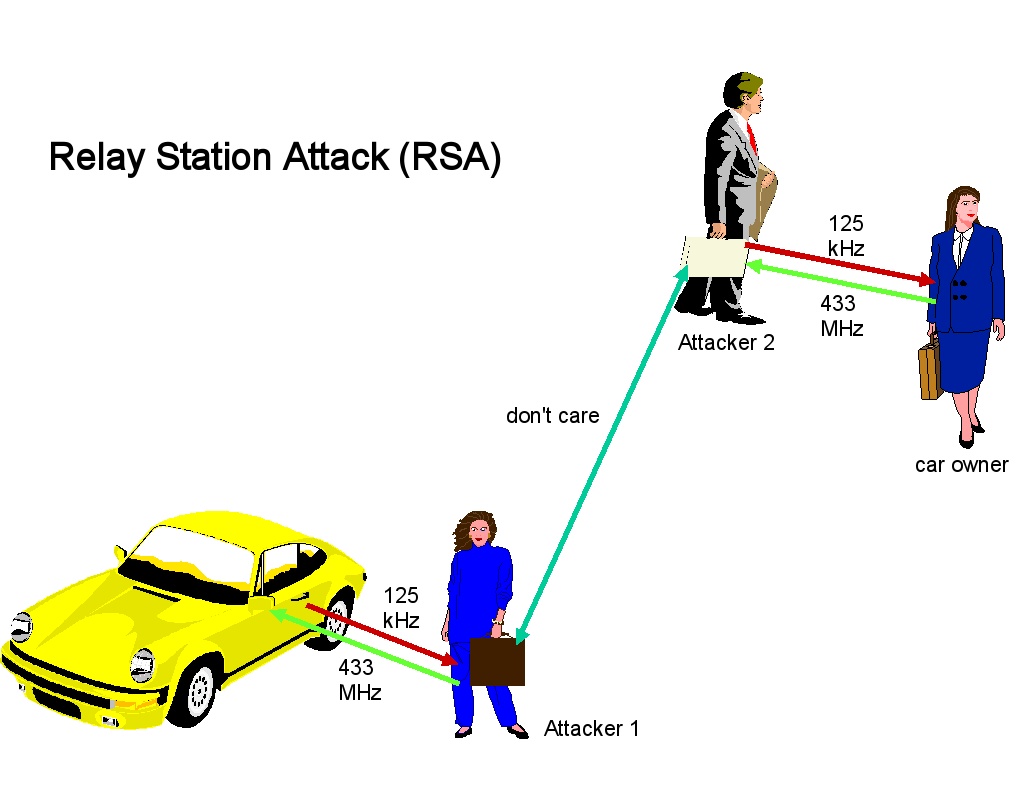

这类黑客被称为中继攻击,是中间人攻击的*亲近**。在最简单的形式中,中继攻击需要两个攻击者。在锁定的特斯拉的情况下,第一个攻击者,我们将其称为攻击者 1,在汽车超出验证手机的范围时,此人离汽车很近。与此同时,攻击者 2 靠近用于解锁车辆的合法手机。攻击者 1 和攻击者 2 有一个开放的 Internet 连接,允许他们交换数据。

攻击者 1 使用他自己的蓝牙设备冒充身份验证电话,并向 Tesla 发送信号,促使 Tesla 回复身份验证请求。攻击者 1 捕获请求并将其发送给攻击者 2,攻击者 2 又将请求转发到身份验证电话。电话以凭证作为响应,攻击者 2 迅速捕获该凭证并将其转发回攻击者 1。然后攻击者 1 将凭证发送到汽车。

这样,攻击者 1 就解锁了车辆。下面是一个简单的攻击图,摘自上面链接的维基百科文章。在实际测试中,研究员苏尔坦·卡西姆·汗用上述方法打开一辆特斯拉,带着它开走了,尽管授权的手机并不在附近。

在现实世界中,中继攻击并不需要有两个实际的攻击者。这种中继设备可以藏在花园、衣帽间或家里、餐馆或办公室的其他偏僻地方。当目标到达目的地,并移动到隐藏设备的蓝牙范围时,它会检索秘密证书并将其转发给位于汽车附近的设备(由攻击者 1 操作)。

低功耗蓝牙 BLE(Bluetooth Low Energy的缩写)对中继攻击的敏感性是众所周知的,因此设备制造商长期以来一直依赖两种对策来防止上述情况的发生。一种防御措施是测量请求和响应的流量,并在延迟达到特定阈值时拒绝身份验证,因为中继通信通常比合法通信需要更长的时间才能完成。另一种保护措施是对手机发送的凭证进行加密。

而研究员苏尔坦·卡西姆·汗的 BLE 中继攻击击败了这些缓解措施,使此类黑客攻击可以针对大量设备和产品,而这些设备和产品以前被认为是可以抵御此类攻击的。

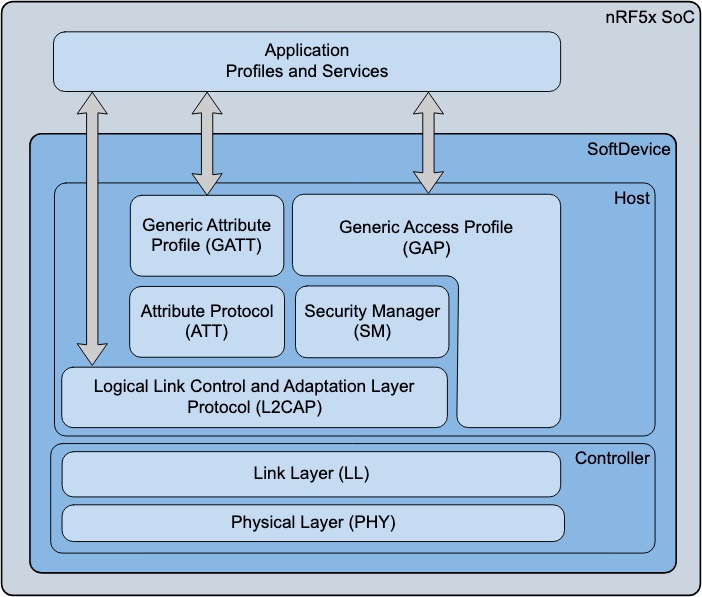

在(链路)层

成功绕过的关键在于,与之前的 BLE 中继攻击不同,它从基带捕获数据,在基带中向设备发送无线信号并从设备接收无线信号,并在链路层(蓝牙协议栈的最底层)捕获数据,在链路层中通告、创建、维护和终止连接。以前的 BLE 中继攻击在 GATT(通用属性配置文件的缩写)层中起作用,该层位于堆栈的更高层。

因为链路层是凭证加密的地方,所以新方法可以击败针对基于 GATT 的中继的加密防御。链路层中继的延迟也比 GATT 中继小得多,因为它们绕过了堆栈中更高的级别,这些级别充当了带宽瓶颈。这使得链路层中继与合法通信无法区分。

苏尔坦·卡西姆·汗的攻击,使用定制软件和价值约 100 美元的设备。他已经确认它适用于以 Kwikset 和 Weiser 品牌销售的特斯拉 Model 3 和 Model Y 和 Kevo 智能锁。但苏尔坦·卡西姆·汗表示,几乎任何仅根据接近度进行身份验证的 BLE 设备(而不是还需要用户交互、地理位置查询或其他东西)都容易受到攻击。

苏尔坦·卡西姆·汗解释说:“问题在于,基于 BLE 的邻近身份验证应用于那些从来就不安全的地方。BLE 是设备共享数据的标准,它从来就不是邻近身份验证的标准。然而,许多公司已经采用它来实现邻近身份验证。”

由于该威胁不是由蓝牙规范或标准实现中的传统BUG或错误引起的,因此没有用于跟踪漏洞的CVE标识。苏尔坦·卡西姆·汗补充道:

一般来说,任何依赖 BLE 邻近认证的产品,如果不需要用户在电话或遥控钥匙上进行交互来批准解锁,并且没有通过飞行时间测量或手机/钥匙卡的GPS,或蜂窝位置相对于被解锁的设备的位置进行比较来实现安全测距的,那么它就容易受到攻击。 GPS 或蜂窝位置比较也可能不足以防止短距离中继攻击(例如,当主人的电话或钥匙扣在屋内时,闯入房屋的前门)。

使 BLE 认证更安全

在等不到补丁或修复的情况下,我们能做些什么呢?答案是:在相信手机或密钥卡是真实的之前,需要的不仅仅是感知接近。一种机制是检查身份验证设备的位置,以确保它实际上在物理上靠近上锁的汽车或其他设备。

另一种对策是要求用户在身份验证设备受到信任之前,向其提供某种形式的输入。例如,符合最近推出的 WebAuthn 标准的基于电话的安全密钥,不仅要求设备靠近被解锁的机器或帐户,而且还要求用户向设备出示有效的指纹、面部扫描或 PIN .这可以防止这种攻击在这些设备上起作用。

另一种对策是使用手机的加速计来测量手机的运动。当设备静止一段时间后,接近键功能被禁用。

Kwikset 的一位代表表示,其用于 Kevo 的 iOS 应用程序具有超时功能,一旦设备静止 30 秒就会激活。它还提供了在设备受信任之前要求输入 PIN 的选项。这些功能在该公司的 Android 应用程序中尚不可用。该代表表示,该公司预计 PIN 选项将在 9 月下旬在 Android 应用程序中提供。该代表说,该攻击仅适用于 Kwikset 的 Kevo 线路。

负责监督蓝牙标准的蓝牙特别兴趣组(Bluetooth Special Interest Group)的代表发表了一份声明,声明的部分内容如下:蓝牙特殊兴趣组(SIG)优先考虑安全性,蓝牙规范包括一系列特性,这些特性为开发人员提供了所需的工具,以确保蓝牙设备之间的通信安全,并为其产品实现适当级别的安全性。在开发过程中,所有蓝牙规范都要经过安全审查。”

公平地说,对锁具制造商和电动汽车制造商来说,他们只是受这次新攻击影响的众多设备制造商中的两家。 研究的重点不是挑出一两个违规者,而是要明确基于接近度的 BLE 身份验证在标准中从来没有预期过,早就应该放弃了。

首席安全顾问兼研究员苏尔坦·卡西姆·汗最后表示:“在过去十年中,业界对针对接近身份验证系统的中继攻击风险视而不见。而我们的这项研究表明,低功耗蓝牙中继攻击对流行产品是实用且有效的,并强调行业需要重新考虑蓝牙被动进入的风险与便利性之间的权衡。”

如果朋友们喜欢,敬请关注“知新了了”!