今天我们来讲一下实战操作验证OpenSSL POODLE漏洞的方法,以下的操作实例都是通过漏洞扫描系统,扫描出存在相应漏洞的站点URL,由于系统存在一些误报,所以必须经过人工验证,才能确定漏洞的确存在。

一、漏洞概述

POODLE即Padding Oracle On Downgraded Legacy Encryption.是安全漏洞(CVE-2014-3566)的代号,俗称“贵宾犬”漏洞。 此漏洞是针对SSL3.0中CBC模式加密算法的一种padding oracle攻击,可以让攻击者获取SSL通信中的部分信息明文,如果将明文中的重要部分获取了,比如cookie,session,则信息的安全出现了隐患。从本质上说,这是SSL设计上的缺陷,SSL先认证再加密是不安全的。

二、漏洞验证

1、SSL Server Test工具验证

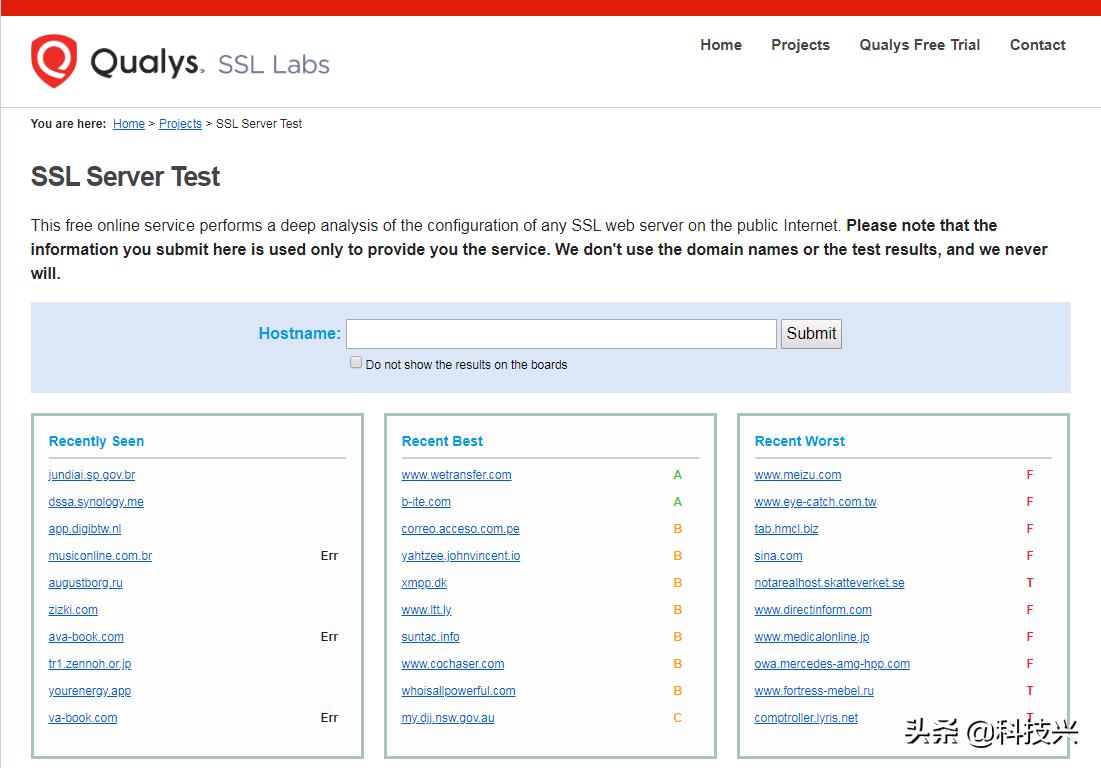

SSL Server Test是一款在线漏洞检测工具,网址为:https://www.ssllabs.com/ssltest/,界面如下图所示:

SSL Server Test在线检测工具

我们只需要把存在漏洞的网址放入“Hostname”输入框中,点击“Submit”,需要注意的是SSL Server Test在线检测工具免费版只支持域名检测,如果需要检测IP地址,将会提示进行注册,后续会收取费用才可以继续,如下图所示:

IP地址检测提示

正常情况下,3-5分钟会给出检测结果(可能和网速有关),检测结果中如果有“This server is vulnerable to the POODLE attack. If possible, disable SSL 3 to mitigate. Grade capped to C. ”的提示,说明该网站极容易受到贵宾犬攻击,并给出建议禁用 SSL 3来减轻这种风险,如下图所示:

存在OpenSSL POODLE漏洞的提示

2、SSLv3 POODLE漏洞检测工具

SSLv3 POODLE漏洞检测工具也是一款在线检测工具,网址为:http://scan.ssleye.com/poodle.html,这是一款中文版免费的检测工具,这个网站可以检测IP地址,但是需要说明的是,检测前必须要输入对应的端口,大部分是443或者8443端口,界面如下图所示:

SSLv3 POODLE漏洞检测工具界面

SSLv3 POODLE漏洞检测,只是其中的一个检测项目,有兴趣的可以了解一下其他漏洞检测功能

其他漏洞检测功能

存在SSLv3 POODLE漏洞的检测结果如下:

存在漏洞的检测提示

个人提示:根据我本人对以上两款在线检测工具的使用经验,觉得第一款工具检测出的漏洞率比较高,也就是说存在第二款检测工具检测不出漏洞的网站,第一款工具却可以检测出,本着“宁可信其有”的原则,我大多采用第一款工具的检测结果。

3、nmap辅助检测

由于小编没有购买SSL Server Test工具的收费服务,当检测IP地址时就会使用第二款工具,由于受到第二款工具检测成功率的影响,我都会配合使用nmap工具进行检测,当IP地址检测反馈如下图信息时,就极有可能存在OpenSSL POODLE漏洞,也是本着“宁可信其有”的原则,也会上报漏洞存在。

nmap扫描结果

三、漏洞防御

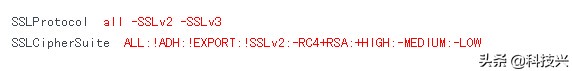

禁用sslv3协议,不同的web server不尽相同。这边列举主流的服务器的禁用方式1、Nginx服务器:

禁用sslv3协议

2、apache服务器:

禁用sslv3协议

3、IIS服务器:打开浏览器--工具--Internet选项--高级

禁用sslv3协议

根据图示进行选择,修改完成后重启服务器。4、Tomcat服务器:

JDK版本过低也会带来不安全漏洞,请升级JDK为版本。升级JDK风险请安按照系统升级风险酌情考虑。

禁用sslv3协议

使用apr的tomcat

禁用sslv3协议

对于其他平台的修复方式 可以参考其官方文档。

注意事项: Windows XP 系统下的 IE6 或以IE6作为内核的浏览器,默认不支持 SSL3.0以上的 加密协议。

禁用sslv3协议

若服务端关闭SSL3.0协议,需在此类客户端启用TLS 协议。