一、前言

近期金睛云华安全团队关注到一起境外通过“鱼叉式”钓鱼邮件投递恶意软件并利用加密流量进行C2控制的疑似高级威胁攻击事件。通过对投递恶意软件进行详细分析,发现是一个疑似与俄罗斯有关的黑客组织使用一种精心设计的新颖的网络钓鱼技术,对乌克兰等国家的基础设施等部门进⾏⽹络攻击活动,且该恶意软件样本其通信行为特征与APT组织Gamaredon和Armageddon的攻击行为较为符合:首先通过“鱼叉式”钓鱼邮件的传统诱捕方式进行攻击投递,然后攻击者在整个触发攻击链的过程中全部采用以TLS/SSL为主的加密手段来隐蔽自己的通信行为以绕过一般检测手段。其基本攻击行为过程如下:

图1 疑似高级威胁攻击事件攻击过程

由此可见,基于恶意加密流量的未知威胁检测仍然是我们共同⾯临的主要⽹络威胁之⼀,面对“鱼叉式”钓鱼邮件加恶意加密流量进行C2通信的这类高级威胁,金睛云华高级威胁检测产品(Advanced Threat Detection System, ATD)对钓鱼邮件的检测,采用威胁情报、人工智能和沙箱技术相结合的方式构建针对邮件威胁场景的防护。对于样本投递并激活后进行的C2控制采用的TLS/SSL恶意加密通信行为,我司运用人工智能算法检测恶意加密流量,提取TCP/IP层数据包时序和字节分布特征、TLS/SSL认证和证书特征、以及关联的DNS/HTTP上下文特征,针对不同恶意软件的特点补充其默认证书、心跳行为等补充特征,利用监督学习和集成学习算法构建恶意加密检测关联模型和非关联模型,检测恶意加密流量的单向和双向通信流量。下面我们详细介绍这种攻击的主要过程。

二、攻击事件分析

阶段一:

① 攻击样本投递

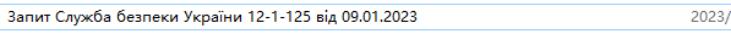

攻击者向特定攻击目标发送电子邮件,并在电⼦邮件的附件中添加了一个名为“12-1-125_09.01.2023”的 RAR压缩包。解开压缩包后的文件名为“Запит Служба безпеки України 12-1-125 від 09.01.2023.lnk” (“Request of the Security Service of Ukraine 12-1-125 dated 09.01.2023.lnk/2023年1月9日乌克兰安全局12-1-125的要求.lnk”)

图2 恶意文件样本

⼀旦受害者打开该.LNK ⽂件,它将通过执行Windows Microsoft HTML应用程序(HTA)文件mshta*ex.e**,加载 Windows 脚本宿主代码 (VBScript),运行程序的信息如下图所示:

图3 strings信息

运行过程中,程序会通过URL:https://secureurl[.]shop/09.01_otck/quicker[.]rtf*载下**名为“quickerrtf”的⽂件,境内ip会出现连接无法访问的状况, 只有特定乌克兰IP才能进行访问。

图4 二阶段载荷*载下**链接

图5 需要乌克兰境内ip访问

与此同时,我们还发现了相同域名下的不同*载下**路径,如:https://secureurl[.]shop/10.01_otck/quicker[.]rtf和https://secureurl[.]shop/11.01_ss/decidedly.rtf等。但目前尚未被多数情报机构所标记。

② 关键样本信息确认

通过对样本的检测,确认该邮件附件为恶意文件,文件检测的告警日志详情如下:

图6 APT智能沙箱样本检测日志

我司高级威胁检测产品(Advanced Threat Detection System, ATD)对钓鱼邮件的检测,采用威胁情报、人工智能和沙箱技术相结合的方式构建针对邮件威胁场景的防护。具体技术包括:

威胁情报来源于对外部网络攻击者和攻击手段的分析并提取威胁IOC,包括攻击者IP地址、攻击过程访问的域名、URL、攻击载荷或投递的恶意软件Hash等。

人工智能技术利用文件基因建模方法,在将恶意样本通过图像映射算法转换为灰度图的条件下,先使用聚类算法进行分类,形成不同家族的样本的灰度图分类,再根据这些分类的数据,使用监督学习的卷积神经网络进行训练学习,形成可以支持多家族分类的人工智能检测模型,进行恶意样本变种的检测。为提高模型检测结果的解释性,在产品的文件检测报告中集成了当前检测样本与已有恶意文件的对比灰度图。

沙箱技术集成了文件病毒AV检测、静态检测、文件Yara签名检测、动态行为检测、流量特征检测等多种针对文件及其沙箱运行流量的检测。

以上方法各自发出的威胁日志,在关联分析引擎中做进一步的准确事件提炼和攻击过程还原,包括攻击IP确认、钓鱼恶意附件威胁程度评估、邮件内容是否伪装或定向投放、是否有后续攻击动作等,提取攻击特征,及时发现恶意软件变种及其传播路径,从而达到保护目标网络的目的。

③ 关键IOC信息确认

访问的secureurl[.]shop域名最早所使用的ip地址为95[.]163[.]241[.]205(俄罗斯/Domain names registrar REG.RU), 而最近一次是从 MivoCloud SRL(摩尔多瓦 基希讷乌)194[.]180[.]174[.]158 的 IP 地址更改到乌克兰安全服务的 IP 地址 193[.]29[.]204[.]56(首次出现于 2023-01-16)。

图7 域名历史解析记录

阶段二:载荷*载下**

quicker.rtf⽂件实际上是⼀个包含 VBScript 代码的 HTA ⽂件。并通过 base64 编码等方式对 VBScript 中代码进行混淆。

图8 BASE64编码VBScript 中代码

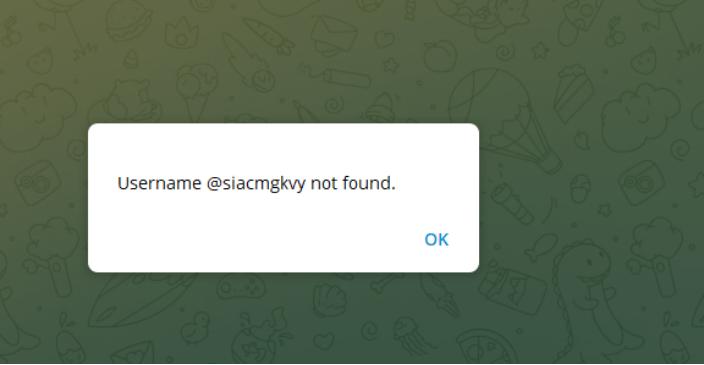

VBScript 代码包含获取下⼀个 C2 服务器 IP 地址的指令,其中一种通讯方式时内置硬编码中访问Telegram URL :hxxps://t[.]me/s/siacmgkvy ,通过群组订阅读取动态C2地址,但截止发稿日,该Telegram URL已经无法访问:

图9 通过 Telegram URL hxxps://t[.]me/s/siacmgkvy 获取 C2 地址

图10 获取 C2 地址的TG订阅已经失活

阶段三:命令与控制

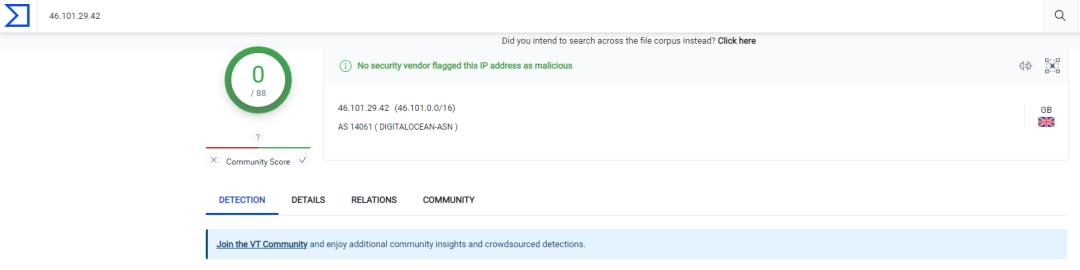

获取到动态C2服务器后,发送针对https://C2IP/cisco/lab URL 的 HTTPS 请求,分析样本中所触发的IP为“46[.]101[.]29[.]42”,即通过https://46[.]101[.]29[.]42/cisco/lab *载下**和执⾏远程 PowerShell 脚本。

图11 ip:46[.]101[.]29[.]42信息

图12 *载下**payload并远程执行 PowerShell 脚本

样本其他变种行为如下:

图13 C2连接载荷*载下**

三、AI模型对该恶意软件恶意加密流量的检测

恶意软件的TLS/SSL加密方式虽然对通信过程的大部分内容进行了加密,通信过程如下图所示:

图14 TLS v1.2认证过程

认证之后的加密通信数据并无明显的特征,如下图所示:

图15 加密通信数据

为此,我们运用人工智能算法实现在不解密的情况下根据流量分析检测恶意加密流量,包括提取TCP/IP层数据包时序和字节分布特征、TLS/SSL认证和证书特征、以及关联的DNS/HTTP上下文特征,针对不同恶意软件的特点补充其默认证书、心跳行为等补充特征,利用监督学习和集成学习算法构建恶意加密检测关联模型和非关联模型,检测恶意加密流量的单向和双向通信流量。检测效果如下图所示:

图16 设备检测的恶意加密流量图

以上检测过程,也输出了用于攻击研判的关键证据,包括:

① 连接初始阶段TLSv1.2使用的自签名证书:

图17 证书1

图18 证书2

② 我们在检测研究过程中收集的该类恶意软件加密通信识别指纹库中的指纹,包括:

JA3:c12f54a3f91dc7bafd92cb59fe009a35

JA3s:ec74a5c51106f0419184d0dd08fb05bc

图19 JA3/JA3S 指纹

因此,在AI模型检测到高级持续威胁样本投递和激活后的加密传输流量通信行为后,输出的告警日志中包含Client Hello特征、TLS版本、密码套件、压缩选项、扩展列表、自签名证书、JA3/JA3S加密通信指纹等信息用于对告警的研判,通过多维度对比和异常分析,发现该恶意样本触发的告警与ATD加密流量检测模型识别Power-shell-Empire后渗透框架投递恶意样本触发的加密通信行为一致,进一步证实该攻击是通过类似Emprie等powershell平台,有组织有预谋的APT活动。

三、总结

经过关联研判和分析,确认该组织的攻击手法较多,且攻击链条相对比较复杂,同时地域针对性较强,根据其攻击手法变换频率来看,所使用的核心攻击技术以powershell脚本作为通讯载荷较为固定,利用率最高的初始入侵手段仍然以“鱼叉攻击、社工攻击、水坑攻击”为主;目前,金睛云华-高级威胁检监测系统(ATD)对该工具和组织已具备加密检测能力。同时,金睛云华安全研究团队也将持续针对各类恶意加密协议保持密切跟踪和研究,并及时更新方案和监测模型进行监控和捕捉。

IOC

https://mohsengo[.]shop

https://secureurl[.]shop

https://secureurl[.]shop:443/09.01_otck/quicker.rtf

185.163.45.5/cmd

81[.]19.140.42/init.php

84[.]32.131.61/joan.html

157[.]245[.]175.124/judgment/95.jas?=write95

c14dfe8d9c80c28f269cb532ced973c4

1cd1f4bb60ec8143feb0c4e1df708f24

参考链接

https://hybrid-analysis.com/sample/032a5a32190648c4b9482b914cbd829875979841a98b46a4ad5036c3b1a46203

https://twitter.com/Cyber0verload/status/1613902888530591748

https://scpc.gov.ua/api/docs/19b0a96e-8c31-44bf-863e-cd3e0b651f22/19b0a96e-8c31-44bf-863e-cd3e0b651f22.pdf

https://mp.weixin.qq.com/s/Ovjv_DdYHNRqHRDg1PmTcA

https://www.virustotal.com/gui/file/032a5a32190648c4b9482b914cbd829875979841a98b46a4ad5036c3b1a46203

来源:金睛云华