监控设备物理安全机制

1.1 安全芯片

安全芯片提供了主流的安全加密算法,并且支持密钥数据的安全存储,有效保障密钥的机密性。

1.2 物理通信接口

设备物理接口采用 ESD 静电防护,保障接口和系统的安全运行;主板不预留芯片外围空闲的串口、USB、I2C、SPI 等通信接口,且在系统内部直接关闭,防止通过未认证接口非法访问系统内部资源;针对芯片 JTAG 调试口、程序烧录口等,主板不预留相关接口。

1.3 Flash 冗余备份

利用了空闲的 Flash 空间,对主 Flash 区中的固件数据进行备份,当主 Flash 数据被破坏时,设备将会自动重启,并基于冗余 Flash 中的备份数据对主 Flash 区进行固件恢复。

1.4 主备双控技术

设备采用双主板设计结构,主板间协同工作、相互备份,当主用主板受到破坏时,主机将无缝切换至备用主板继续工作,保障设备业务的连续性和健壮性。

主备双控设备

1.5 电源冗余备份

设备采用冗余电源设计结构,保持多个电源同时工作,其中任意一路电源因故障而中断时,冗余电源可继续保持供电,维持设备正常工作。

电源冗余备份

监控设备系统安全机制

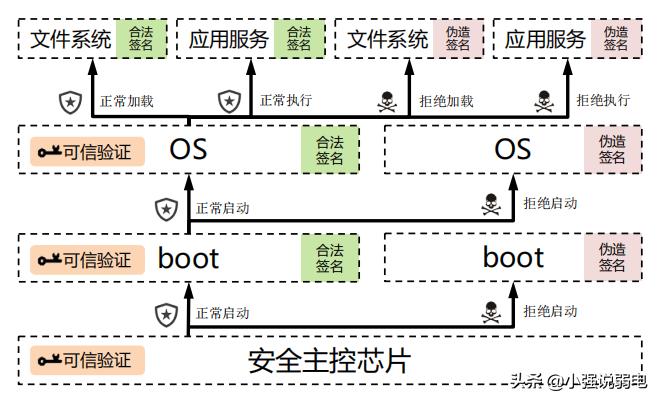

2.1 可信启动

设备以安全主控芯片作为可信启动的“物理信任根”,在系统启动的过程中,通过可信验证逐级校验,实现控制权的安全交接,直至完成最终应用服务的启动。通过建立完整的启动信任链,构建设备初始信任状态,是设备后续运行可信的基础保障。

可信启动原理

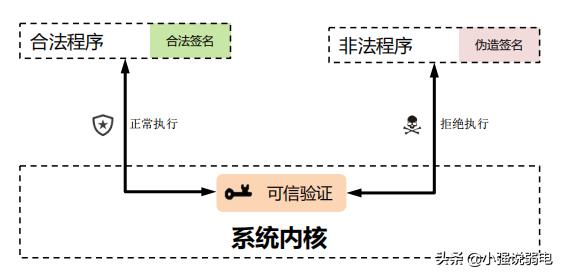

2.1 可信执行

设备运行期间,任何可执行程序在加载运行前,均须通过内核的可信验证,避免恶意程序(如病毒、木马等)入侵设备。

可信执行原理

录像加密存储

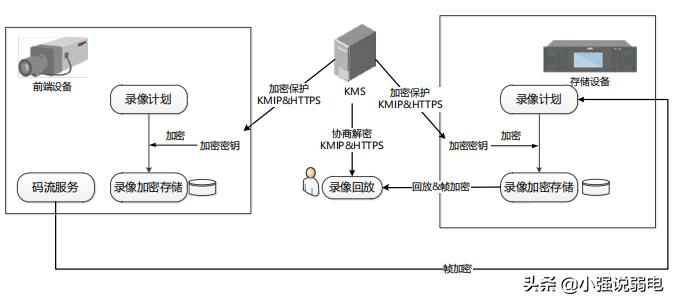

3.1 基于 KMS 加密存储

KMS 是专业的密钥管理服务器,可帮助网络中的设备进行密钥统一管理,以保障密钥的稳定与安全。具体流程如下:

- 采用随机生成的密钥对录像数据进行加密,支持 AES256 加密算法。

- 对接 KMS 系统保护随机密钥,采用业内标准协议 KMIP 及 HTTPS 对接 KMS 系统。

- 支持密钥定时更新。

基于KSM录像加密保护原理

3.2 基于密码派生加密存储

为了简化用户的密钥管理部署,大华设备实现了基于用户设置的密码对录像数据进行加密存储。其基本原理如下:

- 采用随机生成的密钥对录像数据进行加密,支持 AES256 加密算法。

- 基于用户配置的密码进行 KDF 密钥派生,对录像密钥进行加密保护。

3.3 录像加密*载下**

设备支持录像*载下**功能,为了保证录像数据在移动介质中的安全,设备同时支持加密*载下**功能,以保障录像数据在移动介质传递过程中的机密性,其基本原理如下:

- 基于用户设置的录像加密*载下**密码,进行 KDF 密钥派生得到密钥。

- 使用密钥对目标录像进行加密后*载下**至客户端本地。

3.4 配置加密存储

基于设备的不同能力,配置的加密存储功能选用了不同的加密技术,包括:

- 如果设备支持安全芯片,则使用安全芯片进行加密存储。

- 如果设备不支持安全芯片,则基于 KDF 密钥派生技术生成密钥,并使用密钥对数据进行加密。

监控设备网络安全机制

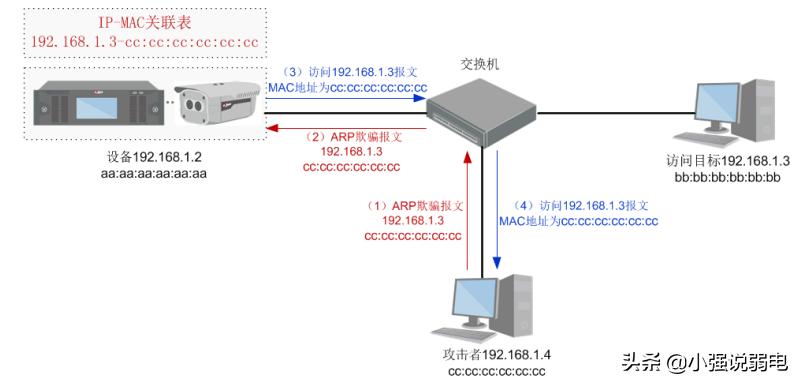

4.1 防 ARP 欺骗技术

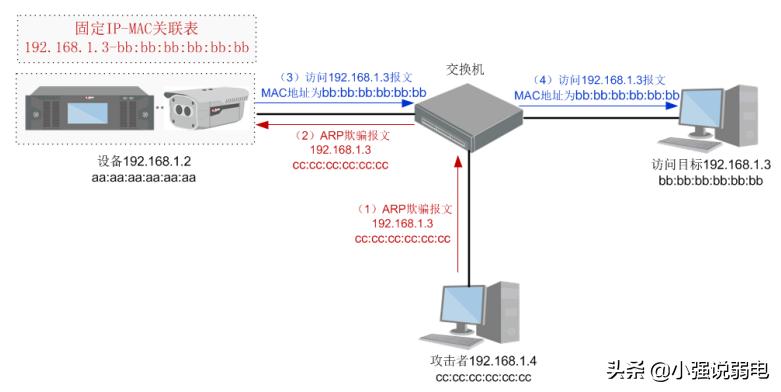

ARP 欺骗是通过不断发送 ARP 欺骗报文,将仿冒的 IP-MAC 映射植入到网络设备或主机中,从而截获发往目标主机的数据,仿冒的 IP-MAC 映射是指由攻击目标主机 IP 和攻击者主机 MAC 组合而成的映射关系。

ARP欺骗技术

防 ARP 欺骗技术是通过固化源主机 IP-MAC 映射列表,屏蔽 ARP 欺骗报文,避免仿冒的 IP-MAC 映射关系的植入。

防ARP欺骗技术

4.2 防 DoS 攻击技术

DoS 攻击是指攻击者通过发送恶意的网络报文耗尽目标主机的服务资源,致使目标主机无法为合法用户提供正常服务。大华设备提供了以下几种 DoS 攻击的防御技术:

- ICMP Flood,即通过向设备发送大量 ICMP 消息报文,致使设备不能对合法的服务请求作出响应。

- Syn Flood,即 TCP 半连接攻击,攻击者通过不断发送伪造的 TCP 连接请求,致使设备构建大量的 TCP 半连接资源,从而耗尽 TCP 协议栈,实现 DoS 攻击。

4.3 密码防 暴破

密码暴破攻击是指利用高性能的主机,对目标主机进行高频率的密码猜测,直至成功登录设备,从而获得登录设备的正确密码。

当设备识别密码暴破的攻击行为时,将自动锁定帐户,并在一段时间内禁止该主机的登录行为。

密码防暴破技术

增强监控设备网络安全的建议措施

1. 物理防护

建议您对设备(尤其是存储类设备)进行物理防护,比如将设备放置在专用机房、机柜,并做好门禁权限和钥匙管理,防止未经授权的人员进行破坏硬件、外接设备(例如 U 盘、串口)等物理接触行为。

2. 定期修改密码

建议您定期修改密码,以降低被猜测或破解的风险。

3. 及时设置、更新密码重置信息

设备支持密码重置功能,为了降低该功能被攻击者利用的风险,请您及时设置密码重置相关信息,包含预留手机号/邮箱、密保问题,如有信息变更,请及时修改。设置密保问题时,建议不要使用容易猜测的答案。

4. 开启帐户锁定

出厂默认开启帐户锁定功能,建议您保持开启状态,以保护帐户安全。在攻击者多次密码尝试失败后,其对应帐户及源 IP 将会被锁定。

5. 更改 HTTP 及其他服务默认端口

建议您将 HTTP 及其他服务默认端口更改为 1024~65535 间的任意端口,以减小被攻击者猜测服务端口的风险。

6. 使能 HTTPS

建议您开启 HTTPS,通过安全的通道访问 Web 服务。

7. 启用白名单

建议您开启白名单功能,开启后仅允许白名单列表中的 IP 访问设备。因此,请务必将您的电脑 IP 地址,以及配套的设备 IP 地址加入白名单列表中。

8. MAC 地址绑定

建议您在设备端将其网关设备的 IP 与 MAC 地址进行绑定,以降低 ARP 欺骗风险。

9. 合理分配帐户及权限

根据业务和管理需要,合理新增用户,并合理为其分配最小权限集合。

10. 关闭非必需服务,使用安全的模式

如果没有需要,建议您关闭 SNMP、SMTP、UPnP 等功能,以降低设备面临的风险。

如果有需要,强烈建议您使用安全的模式,包括但不限于:

- SNMP:选择 SNMP v3,并设置复杂的加密密码和鉴权密码。

- SMTP:选择 TLS 方式接入邮箱服务器。

- FTP:选择 SFTP,并设置复杂密码。

- AP 热点:选择 WPA2-PSK 加密模式,并设置复杂密码。

11. 音视频加密传输

如果您的音视频数据内容比较重要或敏感,建议启用加密传输功能,以降低音视频数据传输过程中被窃取的风险。

12. 安全审计

- 查看在线用户:建议您不定期查看在线用户,识别是否有非法用户登录。

- 查看设备日志:通过查看日志,可以获知尝试登录设备的 IP 信息,以及已登录用户的关键操作信息。

13. 网络日志

由于设备存储容量限制,日志存储能力有限,如果您需要长期保存日志,建议您启用网络日志功能,确保关键日志同步至网络日志服务器,便于问题回溯。