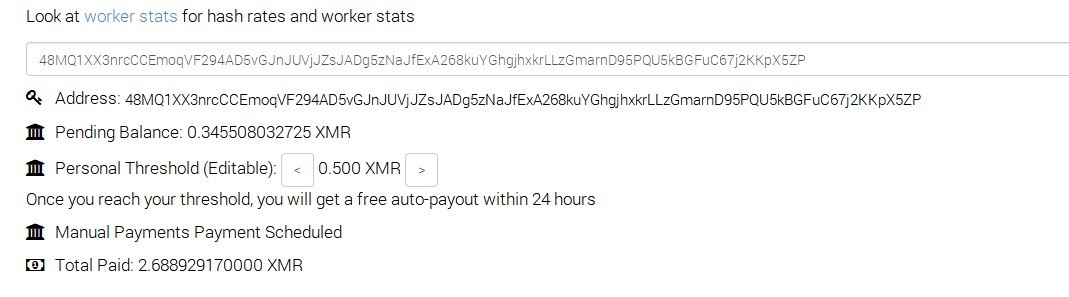

最近两天,Adobe Flash Player的零日漏洞成为安全圈的新闻焦点,昨天360安全团队因发现并报告了2018年Flash Player的第二波零日漏洞刚刚收到Adobe致谢,今天360安全中心就发出了Flash Player另一漏洞利用的预警。360的安全研究员发现,近日一类新型挖矿木马非常活跃,研究员对病毒样本进行分析后发现该挖矿病毒利用了今年二月份被发现的cve-2018-4878 Flash漏洞,通过在网页上植入木马(网页挂马)进行传播,截止到发稿时,次挖矿木马已经挖到了两个门罗币,价值数千元。研究员将此病毒命名为“WagonlitSwfMiner”。

挖矿木马行为分析

用户再点击被挂马的网页后会访问到带有漏洞的Flash文件,之后木马会被*载下**运行,此木马是使用NSIS程序(Windows 系统下安装程序制作程序)打包的,该木马在运行后会释放electrotonus.dll和Wagonlit.bin文件,其中加载electrotonus.dll文件是此木马病毒的载入程序,用来读取后者解密出木马病毒的核心可执行程序文件,并且通过傀儡僵尸的方式写入到svchost进程中进行门罗币挖矿。

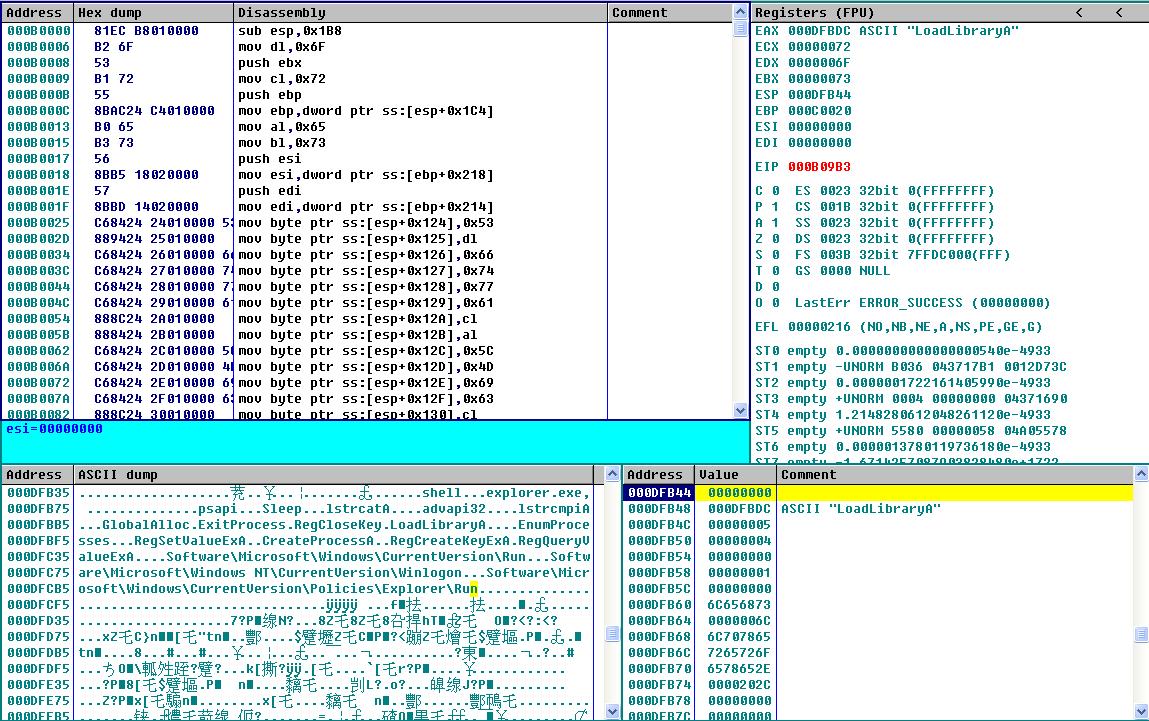

木马运行后复制自身到%appdata%/blowoff*ex.e**并添加到启动项中再执行,blowoff*ex.e**主要通过释放木马载入程序来工作,DLL中加入了大量的垃圾指令混淆和动态API填充,来阻止静态分析防御杀毒软件的查杀,DLL被加载后调用FindBit32导出函数执行木马功能。

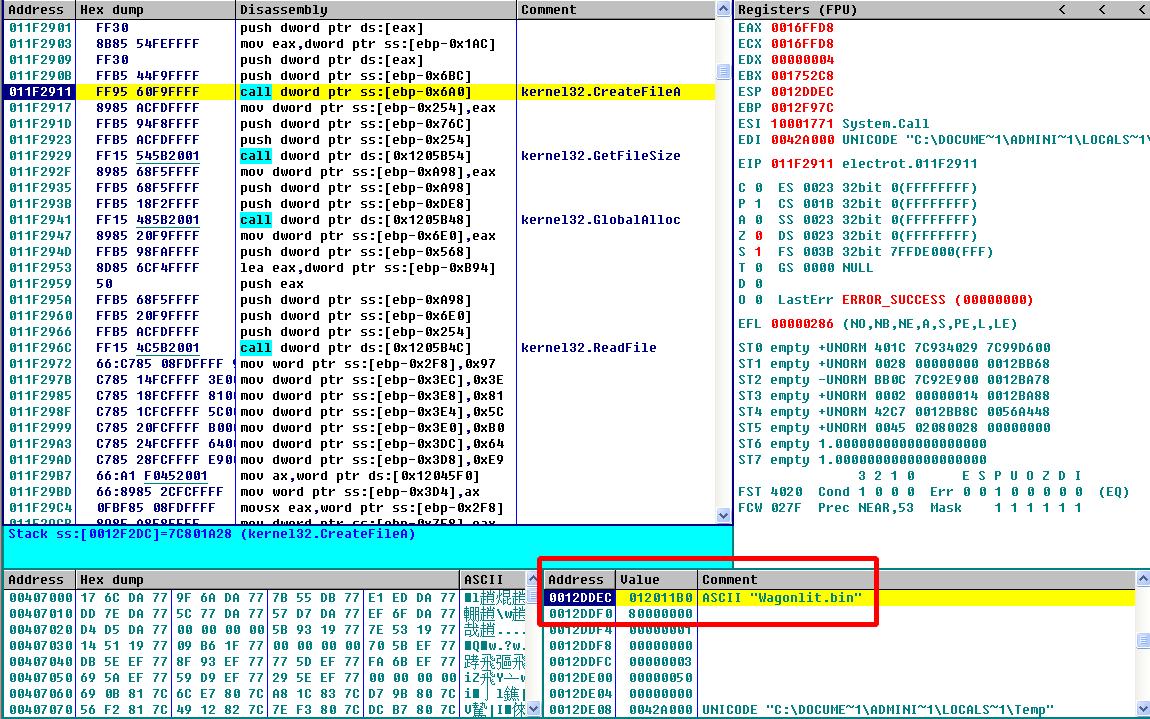

图:electrotonus.dll模块读取Wagonlit.bin文件

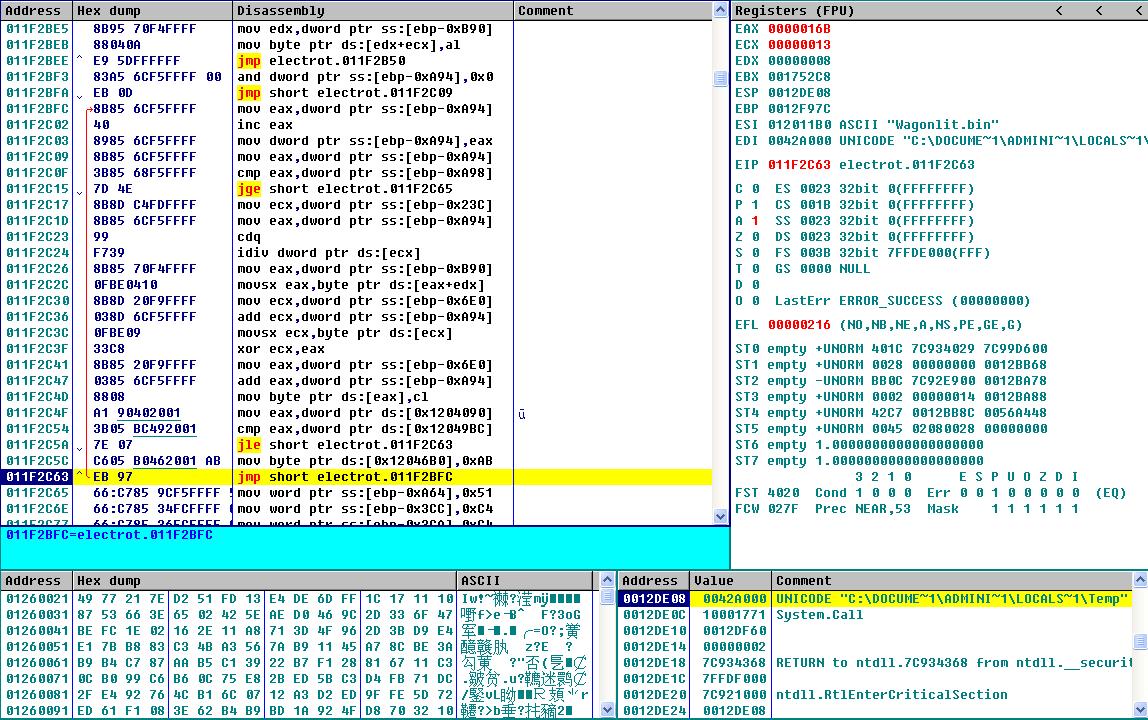

图:循环解密Wagonlit.bin文件头部SHELLCODE内容

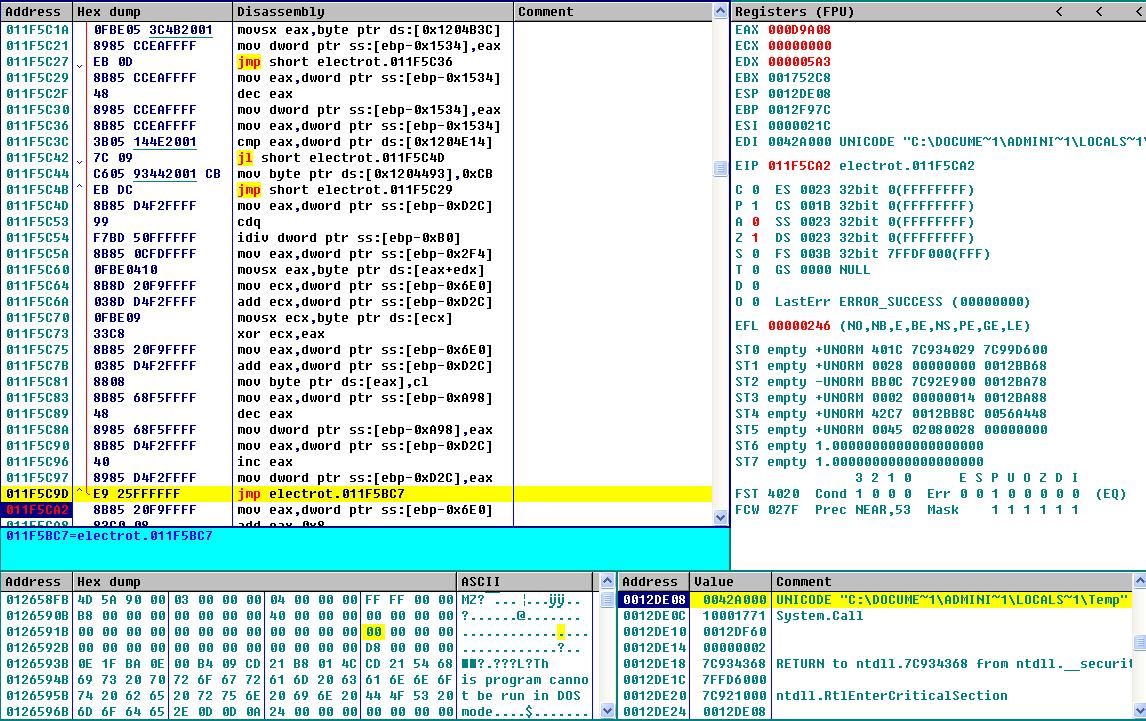

图:循环解密Wagonlit.bin文件中木马核心PE文件

启动挂起的msiexec*ex.e**进程,远程写入解密的SHELLCODE代码后远程执行线程,用来添加启动项,绕过杀毒软件拦截。之后再次启动挂起的blowoff*ex.e**进程,远程写入之前解密的挖矿核心PE并执行。

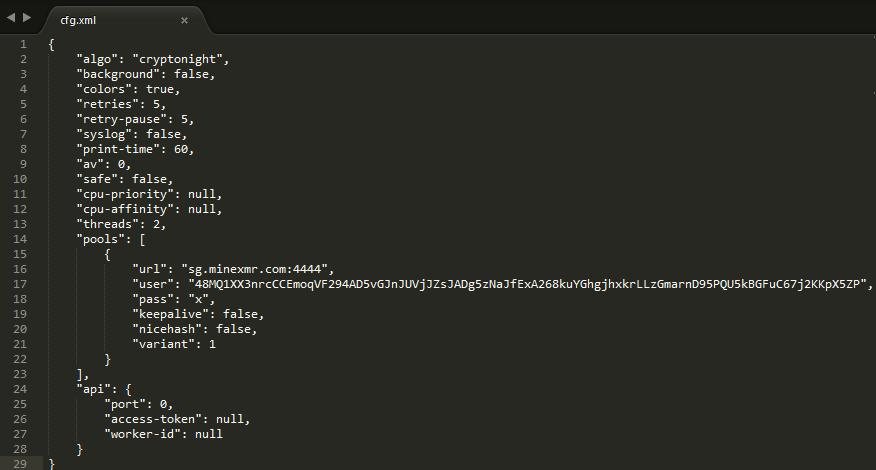

核心木马执行后先请求http://nhocboconfig.ru/bo/config.txt获取最新配置,如果请求成功则解密线上配置,如果请求失败则解密本地信息,目前线上地址无效,本地解密后的内容写入到%appdata%/ KcEqSDTxqP / cfg中,内容如下:

"url": "sg.minexmr.com:4444",

"user": "48MQ1XX3nrcCCEmoqVF294AD5vGJnJUVjJZsJADg5zNaJfExA268kuYGhgjhxkrLLzGmarnD95PQU5kBGFuC67j2KKpX5ZP",

"pass": "x",

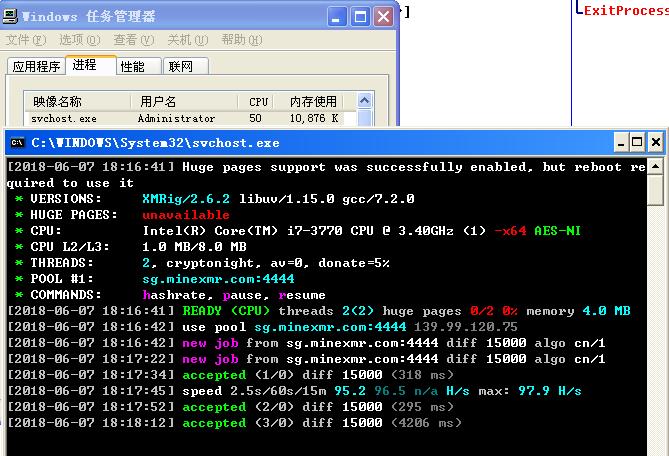

然后再次启动svchost*ex.e**挂起的进程,把XMR开源挖矿程序注入执行用来挖矿,启动参数如下:

"C:\WINDOWS\System32\svchost*ex.e**" -c "C:\Documents and Settings\All Users\Application Data\KcEqSDTxqP\cfg"

木马会检测自身参数,如果启动参数含有--show-window,则创建的挖矿进程带有显示界面,下面可以看到挖矿的界面过程:

除此之外,木马还会每隔4秒检测svchost挖矿进程是否存在,如果进程不存在,则重新创建进程进行挖矿,防止挖矿进程被结束。

图:挖矿木马近两天收益(约等于2.7个门罗币)

近期挖矿木马非常活跃,让人防不胜防。建议用户及时打上系统和第三方补丁,发现电脑卡慢等异常情况时候使用安全软件扫描,同时注意保证安全软件的常开以进行防御,一旦受诱导而不慎中招,尽快使用360安全卫士查杀清除木马。

此外,360安全卫士已经推出了挖矿木马防护功能,全面防御从各种渠道入侵的挖矿木马。用户开启了该功能后,360安全卫士将会实时拦截各类挖矿木马的攻击,为用户计算机安全保驾护航。

给电脑传防弹衣请点击这里>>> http://urlqh.cn/m5rYE