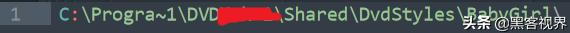

众所周知,Platinum可以说是亚太地区技术最先进的黑客组织之一。最近,卡巴斯基实验室就发现了Platinum使用的一个新后门——Titanium(以一个自解压文件的密码命名),通过伪装成普通软件(如声卡驱动软件、DVD视频制作软件等)来隐藏自身。

受感染计算机分布

根据卡巴斯基实验室的统计,到目前为止感染Titanium的计算机主要分布于南亚和东南亚。

后门简介

Titanium的部署会经历一个相对复杂的过程,具体如下:

- 利用能够作为系统用户执行代码的漏洞;

- 使用一个shellcode来*载下**下一阶段的*载下**器;

- 使用*载下**程序*载下**一个包含Windows任务安装脚本的SFX压缩文件;

- 一个受密码保护的SFX压缩文件与木马后门安装程序;

- 一个安装程序脚本(ps1);

- 一个COM对象DLL(一个加载器);

- 后门木马本身。

感染载体

卡巴斯基实验室认为,Titanium的传播是从受害者访问带有恶意代码的本地内网网站开始的。

1 – Shellcode

传播的另一种已知方式是使用需要注入到进程(winlogon*ex.e**)中的shellcode,但尚不清楚shellcode是如何被注入的。

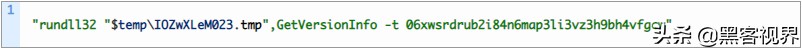

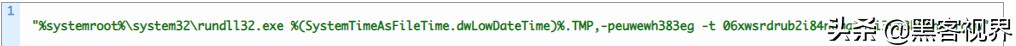

Shellcode本身包含与位置无关的代码,不需要以前加载的库(Kernel32.dll除外)。它的唯一目的是连接到硬编码的C&C地址,*载下**加密的有效载荷(受密码保护的SFX压缩文件),然后解密并使用硬编码的拆包密码启动它。通常的命令行是:

2 – 打包器DLL

为了解密以及将解密后的文件加载到系统内存中,攻击者使用了具有相应导出函数的打包器——一个COM DLL。

此外,还有一种打包器DLL旨在从导出函数参数中获取命令行并创建新进程。

3 – Windows任务安装程序(SFX压缩文件)

这是一个受密码保护的SFX压缩文件,可以通过BITS Downloader*载下**。密码被硬编码在*载下**器中,该*载下**器使用“-p”命令行参数解密SFX压缩文件。

SFX压缩文件包含已编译为一个DLL 的cURL可执行代码,其目的是安装Windows任务以实现在受感染系统中的长久驻留。

4 – 木马后门安装程序(SFX压缩文件)

后门本身也被打包成一个SFX压缩文件,需要使用密码通过命令行来启动。

5 –BITS Downloader

BITS Downloader是一个DLL文件,被用于从C&C服务器*载下**加密文件,然后解密并启动它们,只有一个导出函数:GetVersionInfoA。

执行顺序

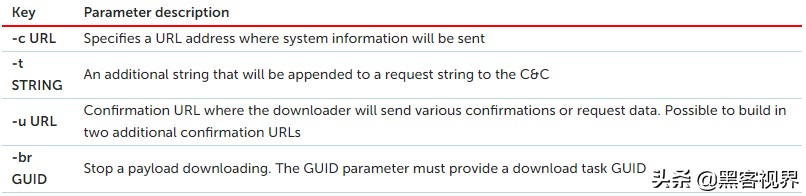

*载下**器要做的第一件事就是检查它是否是使用SYSTEM用户启动的。如果是,它将使用WMI启动命令行参数(传递给*载下**程序DLL加载的二进制文件);如果不是,则会将命令行参数传递到参数解析器中。

参数解析器

如果存在这些参数之一,那么*载下**程序将收集有关已安装的防病毒产品的信息,并将其发送给C&C。

之后,它将*载下**请求发送到确认URL。作为响应,C&C将发送回一个文件,该文件将被*载下**到“USERPROFILE”文件夹下。

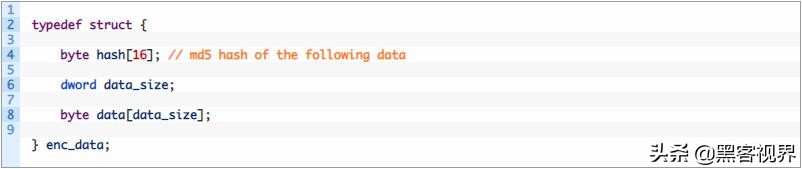

为了解密*载下**的文件,*载下**器将使用字符串加密密钥的MD5哈希值。

确认URL请求和文件*载下**

默认(硬编码)URL:http://70.39.115.196/payment/confirm.gif

请求则一个字符串,例如:

- http://70.39.115.196/payment/confirm.gif?f=1(x86)

- http://70.39.115.196/payment/confirm.gif?f=2(x64)

有效载荷解密和启动

这是加密文件的结构:

*载下**程序对照数据字段哈希的计算得出的MD5检查哈希字段,如果哈希正确,则执行以下操作:

- 附加扩展名(DLL或EXE,取决于数据类型);

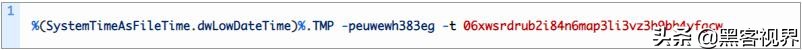

- 使用名称“%(SystemTimeAsFileTime.dwLowDateTime).%TMP”将*载下**的文件保存到“TMP”文件夹下。

然后,*载下**程序指定一个命令行来启动*载下**的文件。如果文件是DLL,那么最后的命令行是:

如果文件是EXE:

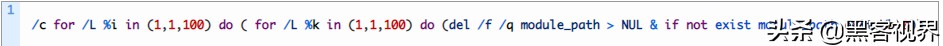

之后,*载下**器将使用如下命令行删除自身:

文件启动

为了启动*载下**的文件,*载下**程序将使用WMI类Win32_ProcessStartup、Win32_Process及其方法类和字段。

使用BITS*载下**文件

为了*载下**文件,*载下**程序将使用BITS服务及其COM界面(名为“IBackgroundCopyManager”)。

它首先会创建一个名为“Microsoft Download”的任务,然后指定远程和本地文件路径以及超时。

木马后门安装

*载下**的压缩文件将被解压缩到如下文件夹中:

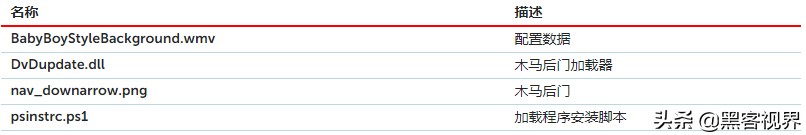

包含如下文件:

其中,nav_downarrow.png包含有隐藏的数据,解密后的数据包含后门命令及其参数。

PNG文件示例如下:

后门可以接受许多不同的命令,部分命令如下:

- 从文件系统读取任何文件并将其发送到C&C;

- 释放一个文件到文件系统或删除文件系统中的一个文件;

- 释放一个文件并运行它;

- 运行命令行并将执行结果发送给C&C;

- 更新配置参数(AES加密密钥除外);

- 交互模式–允许攻击者从控制台程序接收输入并将其输出发送到C&C。

结论

Platinum黑客组织的入侵手段非常复杂,涉及多个步骤,且需要所有步骤之间很好的衔接。此外,由于使用了加密和无文件技术,这就导致恶意文件很难被检测出来。