1.安全通告

2017年5月12日起,全球范围内爆发基于Windows网络共享协议进行攻击传播的蠕虫恶意代码,这是不法分子通过改造之前泄露的NSA黑客*器武**库中“永恒之蓝”攻击程序发起的网络攻击事件,用户只要开机上网就可被攻击。五个小时内,影响覆盖美国、俄罗斯、整个欧洲等100多个国家,国内多个高校校内网、大型企业内网和政府机构专网中招,被勒索支付高额赎金才能解密恢复文件,对重要数据造成严重损失。

目前发现的蠕虫会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机并连接网,不法分子就能在电脑和服务器中植入执行勒索程序、远程控制木马等恶意程序。

此蠕虫目前在没有对445端口进行严格访问控制的教育网及企业内网大量传播,呈现爆发的态势,受感染系统会被勒索高额金钱,不能按时支付赎金的系统会被销毁数据造成严重损失。该蠕虫攻击事件已经造成非常严重的现实危害,各类规模的企业内网也已经面临此类威胁。

2.攻击分析

本次发现的蠕虫利用Windows 0day漏洞并使用EternalBlue (永恒之蓝)工具进行攻击。永恒之蓝是NSA(美国国家安全局)的网络部队“方程式”组织使用的*弹核**级网络攻击*器武**(可以突破全球70%的计算机),勒索软件搭配永恒之蓝进行传播,使得用户不需要做任何的操作,只要电脑开机并且连接互联网就有被攻击的风险。

3.攻击过程还原

-

寻找目标

A电脑链接的网络中,有电脑感染的WannaCry勒索病毒正在扫描当前网络中的所有计算机,发现A电脑存在相关漏洞并能够使用永恒之蓝攻击。

-

进行传播并开始勒索

发现A电脑可被攻击时,病毒使用永恒之蓝工具将自身植入A电脑并尝试链接域名:

iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com

若域名存在(注册)则停止继续传播,若域名不存在(未被注册)则继续进行传播

然后病毒使用RSA+AES加密算法加密如下后缀名的文件:

.PNG.PGD.PSPIMAGE.TGA.THM.TIF.TIFF.YUV.AI.EPS.PS.SVG.INDD.PCT.PDF.XLR.XLS.XLSX.ACCDB.DB.DBF.MDB.PDB.SQL.APK.APP.BAT.CGI.COM.EXE.GADGET.JAR.PIF.WSF.DEM.GAM.NES.ROM.SAV.CAD.DWG.DXF.GPX.KML.KMZ.ASP.ASPX.CER.CFM.CSR.CSS.HTM.HTML.JS.JSP.PHP.RSS.XHTML.DOC.DOCX.LOG.MSG.ODT.PAGES.RTF.TEX.TXT.WPD.WPS.CSV.DAT.GED.KEY.KEYCHAIN.PPS.PPT.PPTX.INI.PRF.HQX.MIM.UUE.7Z.CBR.DEB.GZ.PKG.RAR.RPM.SITX.TAR.GZ.ZIP.ZIPX.BIN.CUE.DMG.ISO.MDF.TOAST.VCD.TAR.TAX2014.TAX2015.VCF.XML.AIF.IFF.M3U.M4A.MID.MP3.MPA.WAV.WMA.3G2.3GP.ASF.AVI.FLV.M4V.MOV.MP4.MPG.RM.SRT.SWF.VOB.WMV.3DM.3DS.MAX.OBJ.BMP.DDS.GIF.JPG.CRX.PLUGIN.FNT.FOX.OTF.TTF.CAB.CPL.CUR.DESKTHEMEPACK.DLL.DMP.DRV.ICNS.ICO.LNK.SYS.CFG

将相关文件全部加密后,弹出勒索窗口并提示用户付费。

-

扩散传播

扫描网络寻找存在相关漏洞的主机并继续进行传播,进一步感染内网其他主机。

-

攻击过程详细分析

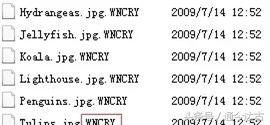

在成功感染系统后,病毒开始加密系统中的照片、图片、文档、压缩包、音频、视频、可执行程序等几乎所有类型的文件,被加密的文件后缀名被统一修改为“.WNCRY”。

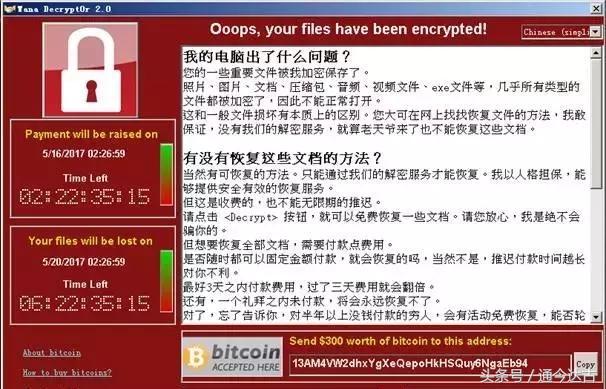

在加密完成后,启动窗口实施勒索:

攻击者极其嚣张,号称“除攻击者外,就算老天爷来了也不能恢复这些文档”(该勒索软件提供免费解密数个加密文件以证明攻击者可以解密加密文件,“点击按钮,就可以免费恢复一些文档。”该勒索软件作者在界面中发布的声明表示,“3天内付款正常,三天后翻倍,一周后不提供恢复”)。

4.处置建议

扫描内网,发现所有开放445 SMB服务端口的Windows终端和服务器,确认是否安装了MS17-010补丁,如没有安装则受威胁影响。

-

4.1.网络层面

目前利用漏洞进行攻击传播的蠕虫开始泛滥,强烈建议网络管理员在网络边界的防火墙上阻断445端口的访问,如果边界上有IPS和防火墙之类的设备,请升级设备的检测规则到最新版本并设置相应漏洞攻击的阻断。

利用系统防火墙高级设置阻止向445端口进行连接

-

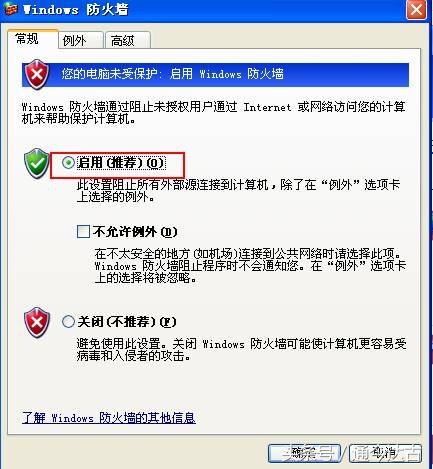

开启系统防火墙

-

利用系统防火墙高级设置阻止向445端口进行连接(该操作会影响使用445端口的服务)

【Win7、Win8、Win10的处理流程】

1)打开控制面板-系统与安全-Windows防火墙,点击左侧启动或关闭Windows防火墙

2)选择启动防火墙,并点击确定

3)点击高级设置

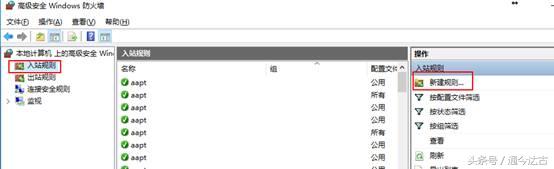

4)点击入站规则,新建规则

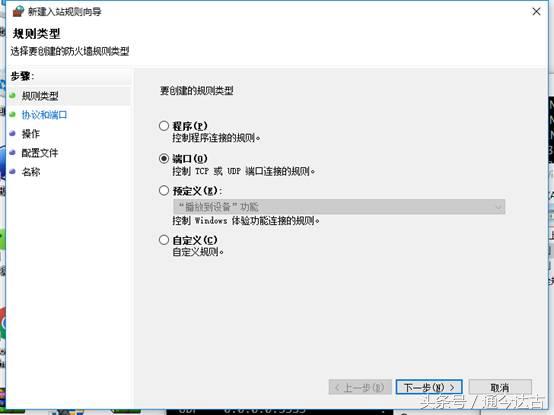

5)选择端口,下一步

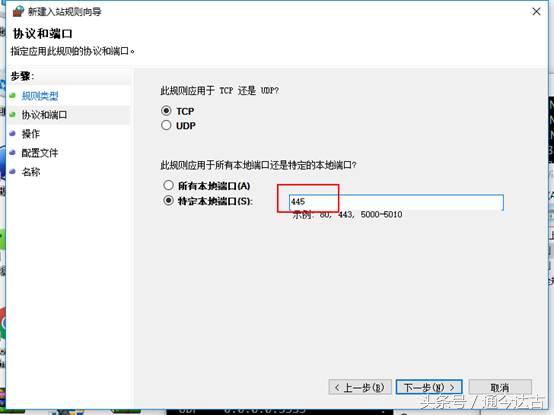

6)特定本地端口,输入445,下一步

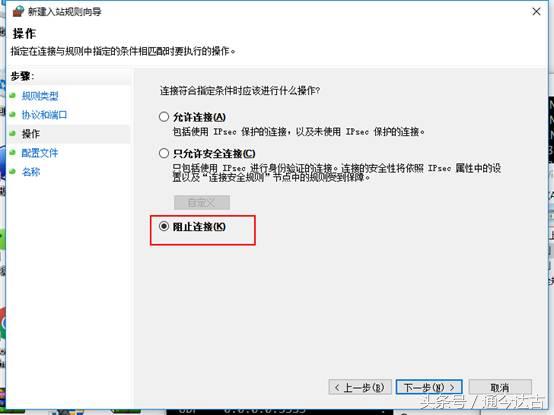

7)选择阻止连接,下一步

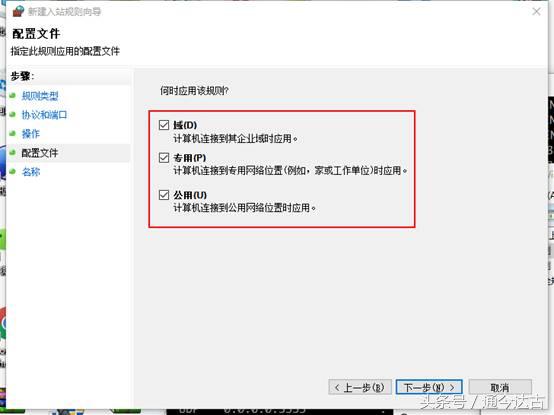

8)配置文件,全选,下一步

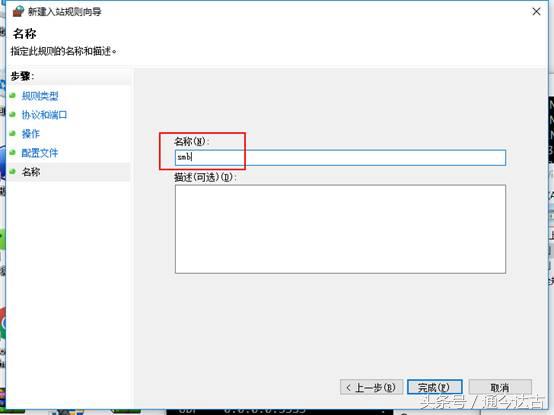

9)名称,可以任意输入,完成即可。

【XP系统的处理流程】

1).依次打开控制面板,安全中心,Windows防火墙,选择启用

2).点击开始,运行,输入cmd,执行下面的命令

net stop rdr

net stop srv

sc config netbt start= disabled

然后在注册表中修改:

Key: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NetBT

Value: Start

Type: DWORD value (REG_DWORD)

Content: 4

net stop rdr

net stop srv

-

4.2.服务器及PC机层面

1).使用“NSA免疫工具”检测并修复

可使用360安全公司提供的“NSA免疫工具”,在服务器或PC机上运行该工具,检测服务器或PC机是否存在NSA*器武**库工具可以利用的漏洞,点击“立即修复”,通过360安全卫士安装补丁(服务器或PC机需事先安装360安全卫士)。

2).手动安装MS17-010补丁

为保险起见,除了使用“NSA免疫工具”外,建议手动安装微软官方针对此次攻击发布的MS17-010补丁。就当前WannaCry利用“永恒之蓝”漏洞进行攻击的情形而言,安装MS17-010补丁即可修复。

以上通告摘自某集团公告,仅大家参考,感谢

假若以上方法你都无法理解

提供【终极必杀技】

全面*击狙** Wannacry

具有中国特色的安全解决方案已放出(如图)