企业内网中常有这样的需求,管理员或老板希望能够访问其他业务部门主机的共享资料等信息,却不希望任何人访问管理员的共享信息。

我们可以利用ACL 结合 过滤策略来实现。

拓扑说明:AR1内网核心设备

SW1 及下联PC1 SERVER1代表管理员主机组

SW2 及下联PC2 SERVER2代表管理员主机组

基础配置:

PC1 192.168.1.2/24 SERVER1 192.168.1.1/24开启HTTP服务

PC2 172.16.1.2/24 SERVER2 172.16.1.1/24开启HTTP服务

AR1配置接口IP

sys R1

interface GigabitEthernet0/0/0

ip address 192.168.1.254 255.255.255.0

interface GigabitEthernet0/0/1

ip address 172.16.1.254 255.255.255.0

不做任何限制 两个网段互访没有任何问题。

关键配置

主要需要理解TCP连接建立过程包括三次握手,被动一方所发送的握手数据中携带rst或ack标记,不会携带syn等其它标记,所以只需要在被动一方上配置ACL,允许rst或者ack通过,不允许其它tcp通过即可。

AR1配置

acl number 3000

rule 5 permit tcp destination 192.168.1.0 0.0.0.255 tcp-flag ack

rule 10 permit tcp destination 192.168.1.0 0.0.0.255 tcp-flag rst

rule 15 deny tcp destination 192.168.1.0 0.0.0.255

interface GigabitEthernet0/0/0

traffic-filter outbound acl 3000

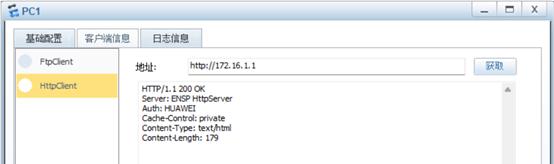

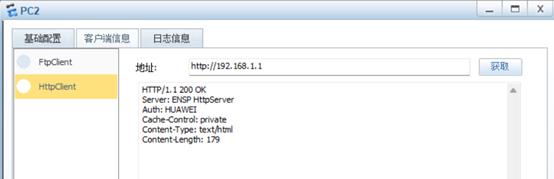

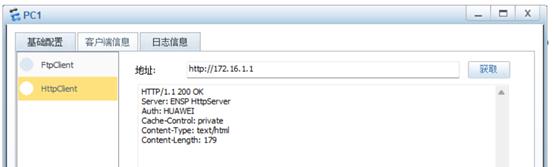

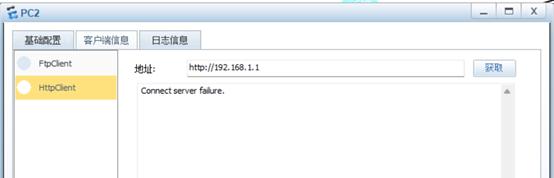

配置完成,测试所有主机互PING没有问题,PC1可以访问SERVER2的HTTP服务,PC2不能访问SERVER1的HTTP服务。

也可以用traffic-policy来实现即MQC模块配置

配置如下

acl number 3000

rule 5 permit tcp destination 192.168.1.0 0.0.0.255 tcp-flag ack

rule 10 permit tcp destination 192.168.1.0 0.0.0.255 tcp-flag rst

rule 15 deny tcp destination 192.168.1.0 0.0.0.255

traffic classifier c1 operator or

if-match acl 3000

traffic behavior b1

permit

traffic policy p1

interface GigabitEthernet0/0/0

traffic-policy p1 outbound