概述

盲眼鹰(APT-C-36)是2019年2月,360威胁情报中心披露的针对哥伦比亚大型政企机构的新APT组织,该组织自2018年,持续发起针对哥伦比亚的攻击活动,该组织通过伪装成与目标受害者业务相关的政府部门对受害者发送钓鱼邮件,诱导其执行带有恶意宏的附件。一旦受害者启用宏,恶意宏代码便会执行,从而拉回Imminent RAT执行,控制受害者计算机。

简略TTP

组织名称盲眼鹰(APT-C-36)疑似来源南美洲国家攻击目标哥伦比亚政府机构和大型公司(金融、石油、制造等行业)攻击手法伪装为哥伦比亚政府机构进行鱼叉邮件投递使用后门Imminent RAT

样本分析

DROPPER

文件名Denuncia Virtual en su contra.doc(对你的虚拟控告)MD59FB15F35F6C2BA4727CBA53FB95C1179样本来源https://app.any.run/tasks/8709d129-7acd-4e5c-81c0-110a3f4751fe

诱饵文档内容如下:

通过对内容图标使用谷歌以图搜图发现,该图标为为哥伦比亚司法部门的图标。

而文件名为翻译为“对你的虚假控告”,因此,小编大胆猜测,此次攻击活动的的邮件内容大致应该是告诉受害者被控告,需查看附件连接详细信息。从而达到诱导受害者执行附件。

宏被加密了,利用olevba可以成功解出宏:

宏与之前的样本类似,从http://eltiempocomco.com/f.jpg*载下**后续木马执行。

Imminent rat

将后续木马下回来,先放在虚拟机里溜溜马:

看行为中的字符串确实是Imminent rat,该样本为商业远控木马,官方的售卖地址:imminentmethods.net,支持的命令功能如下:

功能

bDfBqxDCINCfwSAfMnZwspLefnc 主机管理

ChatPacket 用户支持

cokLfFnjBwgKtzdTpdXSgQIPacR注册表管理

CommandPromptPacket远程命令行

ConnectionSocketPacket网络传输通道管理

ExecutePacket上传、*载下**、执行PE文件

FastTransferPacket支持快速传输

FilePacket文件管理F

ileThumbnailGallery支持文件缩略图库

KeyLoggerPacket键盘记录

MalwareRemovalPacket恶意功能管理

MessageBoxPacket聊天消息

MicrophonePacket麦克风聊天

MouseActionPacket鼠标动作

MouseButtonPacket鼠标左、右、掠过等

NetworkStatPacket主机网络管理

PacketHeader通信数据头信息

PasswordRecoveryPacket浏览器密码恢复

PluginPacket插件管理

ProcessPacket进程管理

ProxyPacket代理管理(反向代理等)

RDPPacket提供远程桌面功能

RegistryPacket注册表操作

RemoteDesktopPacket标志远程桌面数据包

ScriptPacket执行脚本(html、vbs、 batch)

SpecialFolderPacketWindows特殊文件夹

StartupPacket启动项操作

TcpConnectionPacketTCP刷新及关闭

ThumbnailPacket缩略图相关

TransferHeader通信连接操作

WebcamPacket网络摄像头相关

WindowPacketWindows操作(刷新、最大化、最小化等)

关联分析

与之前披露的攻击活动TTP基本一致,攻击者伪装成哥伦比亚政府机构进行攻击,都采用带有恶意宏的MHTML格式的Office Word诱饵文档,且宏也基本一致。

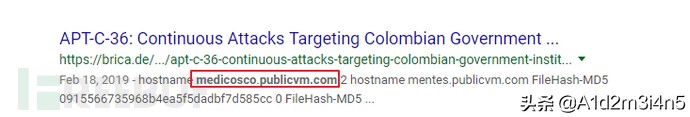

后门也同样是Imminent rat,且c2: medicosco.publicvm.com是之前活动披露过的:

基于公开的威胁情报信息关联分析,可见该样本确实属于APT-C-36。

Ioc

MD5:9fb15f35f6c2ba4727cba53fb95c1179 URL:eltiempocomco.com/f.jpg C2:medicosco.publicvm.com

参考

https://ti.360.net/blog/articles/apt-c-36-continuous-attacks-targeting-colombian-government-institutions-and-corporations/

*本文作者:*ucfk**god,转载自FreeBuf.COM