X微e-office的那个前台任意文件上传漏洞已经被爆出一段时间了,相关的漏洞利用脚本甚至是漏洞批量利用脚本

也有很多。在这里根据系统代码结合POC来分析一下这个漏洞点。

定位漏洞点

【私信回复“资料”可获取网络安全 全套学习资料】

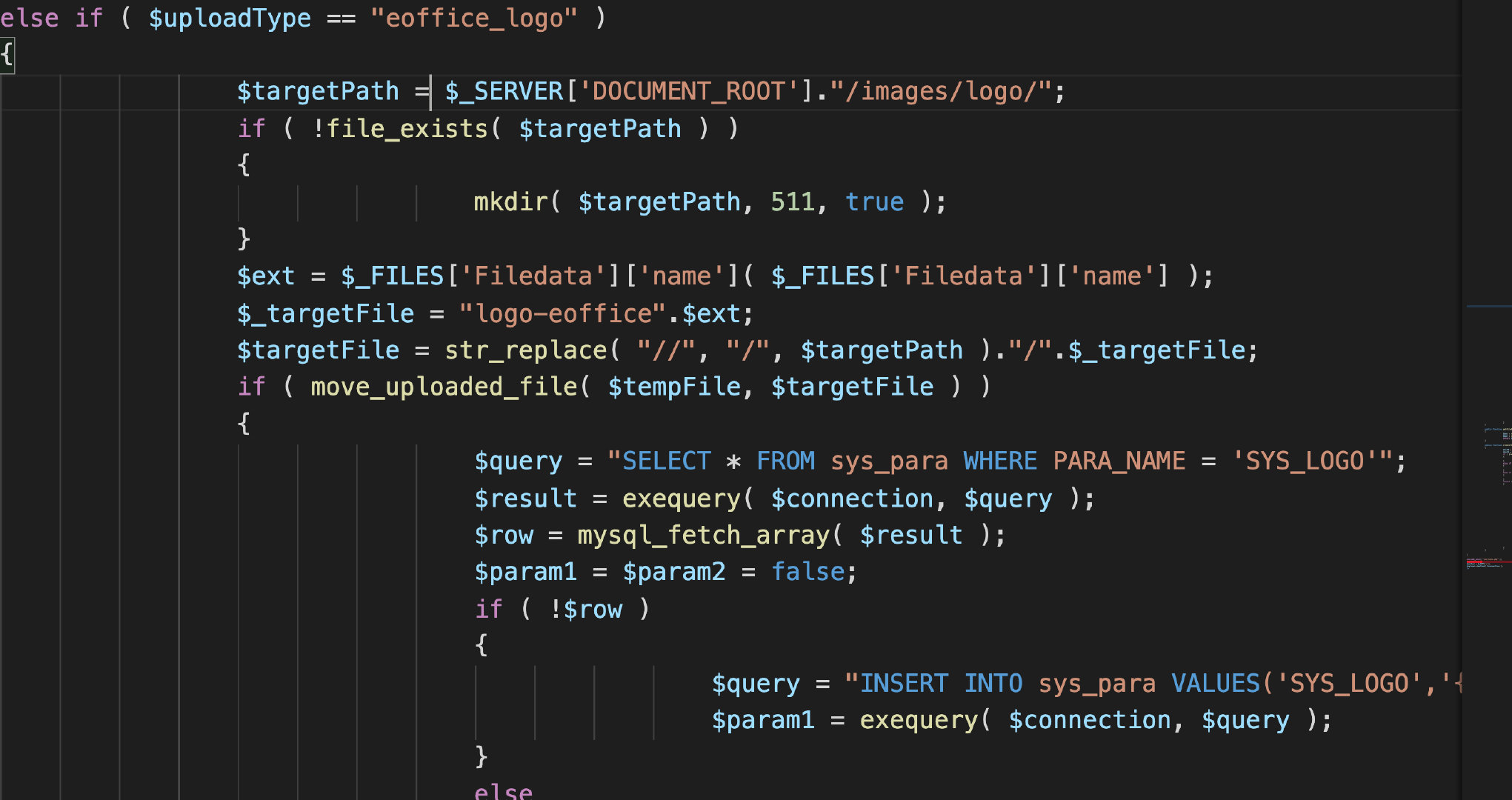

根据poc中的上传路径可以知道,漏洞点存在于/general/index/UploadFile.php文件。产生漏洞的代码是下边这一串。

else if ( $uploadType == "eoffice_logo" )

{

$targetPath = $_SERVER['DOCUMENT_ROOT']."/images/logo/";

if ( !file_exists( $targetPath ) )

{

mkdir( $targetPath, 511, true );

}

$ext = $_FILES['Filedata']['name']( $_FILES['Filedata']['name'] );

$_targetFile = "logo-eoffice".$ext;

$targetFile = str_replace( "//", "/", $targetPath )."/".$_targetFile;

if ( move_uploaded_file( $tempFile, $targetFile ) )

{

$query = "SELECT * FROM sys_para WHERE PARA_NAME = 'SYS_LOGO'";

$result = exequery( $connection, $query );

$row = mysql_fetch_array( $result );

$param1 = $param2 = false;

if ( !$row )

{

$query = "INSERT INTO sys_para VALUES('SYS_LOGO','{$_targetFile}')";

$param1 = exequery( $connection, $query );

}

else

{

$query = "UPDATE sys_para SET PARA_VALUE='{$_targetFile}' WHERE PARA_NAME='SYS_LOGO'";

$param1 = exequery( $connection, $query );

}

$query = "SELECT * FROM sys_para WHERE PARA_NAME = 'SYS_LOGO_TYPE'";

$result = exequery( $connection, $query );

$row = mysql_fetch_array( $result );

if ( !$row )

{

$query = "INSERT INTO sys_para VALUES('SYS_LOGO_TYPE','2')";

$param2 = exequery( $connection, $query );

}

else

{

$query = "UPDATE sys_para SET PARA_VALUE='2' WHERE PARA_NAME='SYS_LOGO_TYPE'";

$param2 = exequery( $connection, $query );

}

if ( $param1 && $param2 )

{

echo $_targetFile;

}

else

{

echo 0;

}

}

else

{

echo 0;

}

}

}

}

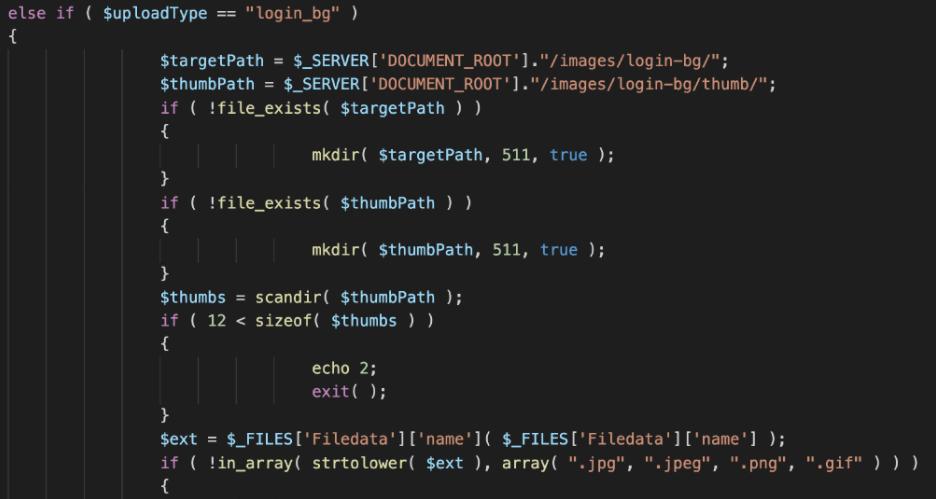

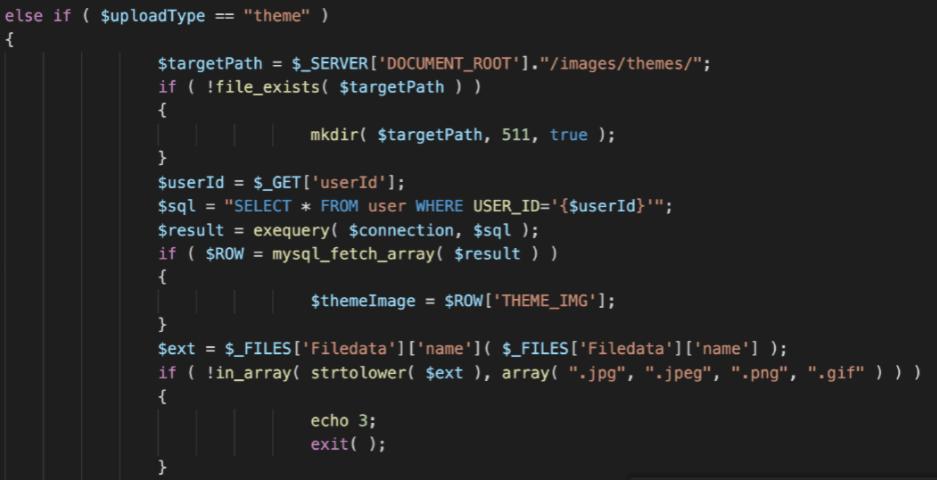

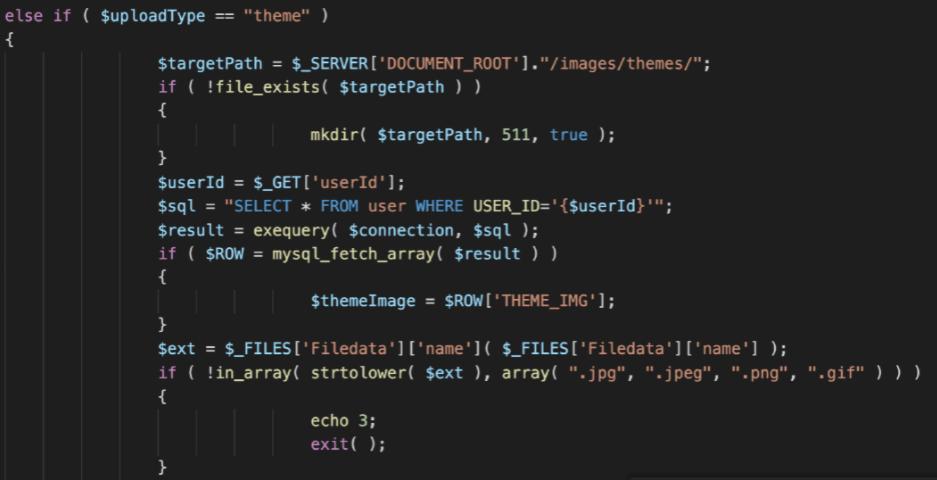

在看到UploadFile.php中的内容的时候,发现了很多处类似上面产生漏洞点的代码

但是为什么只有 $uploadType == "eoffice_logo" 这里可以进行任意文件上传呢。

上面三处都使用下边的语句对上传的文件进行了白名单过滤

if ( !in_array( strtolower( $ext ), array( ".jpg", ".jpeg", ".png", ".gif" ) ) )

只有 $uploadType == "eoffice_logo" 这里没有进行白名单过滤,具体是因为什么我还没有深究。

漏洞点代码分析

【私信回复“资料”课获取网络安全 全套学习资料】

定位到产生漏洞的代码以后,开始对这段代码进行分析。

定义上传后的文件名和上传路径:

//targetPath 为网站 根目录/images/logo/

$targetPath = $_SERVER['DOCUMENT_ROOT']."/images/logo/";

//targetPath 如果不存在的话,就会新建目录

if ( !file_exists( $targetPath ) )

{

mkdir( $targetPath, 511, true );

}

//获取上传文件后缀名,并使用写好的的logo-eoffice与上传文件后缀拼接形成新的文件名,最后进行目录拼接

$ext = $_FILES['Filedata']['name']( $_FILES['Filedata']['name'] );

$_targetFile = "logo-eoffice".$ext;

$targetFile = str_replace( "//", "/", $targetPath )."/".$_targetFile;

现在的targetFile为 根目录/images/logo/logo-eoffice.上传文件的后缀

X微e-office的那个前台任意文件上传漏洞已经被爆出一段时间了,相关的漏洞利用脚本甚至是漏洞批量利用脚本

也有很多。在这里根据系统代码结合POC来分析一下这个漏洞点。

定位漏洞点

【私信回复“资料”课获取网络安全 全套学习资料】

根据poc中的上传路径可以知道,漏洞点存在于/general/index/UploadFile.php文件。产生漏洞的代码是下边这一串。

else if ( $uploadType == "eoffice_logo" )

{

$targetPath = $_SERVER['DOCUMENT_ROOT']."/images/logo/";

if ( !file_exists( $targetPath ) )

{

mkdir( $targetPath, 511, true );

}

$ext = $_FILES['Filedata']['name']( $_FILES['Filedata']['name'] );

$_targetFile = "logo-eoffice".$ext;

$targetFile = str_replace( "//", "/", $targetPath )."/".$_targetFile;

if ( move_uploaded_file( $tempFile, $targetFile ) )

{

$query = "SELECT * FROM sys_para WHERE PARA_NAME = 'SYS_LOGO'";

$result = exequery( $connection, $query );

$row = mysql_fetch_array( $result );

$param1 = $param2 = false;

if ( !$row )

{

$query = "INSERT INTO sys_para VALUES('SYS_LOGO','{$_targetFile}')";

$param1 = exequery( $connection, $query );

}

else

{

$query = "UPDATE sys_para SET PARA_VALUE='{$_targetFile}' WHERE PARA_NAME='SYS_LOGO'";

$param1 = exequery( $connection, $query );

}

$query = "SELECT * FROM sys_para WHERE PARA_NAME = 'SYS_LOGO_TYPE'";

$result = exequery( $connection, $query );

$row = mysql_fetch_array( $result );

if ( !$row )

{

$query = "INSERT INTO sys_para VALUES('SYS_LOGO_TYPE','2')";

$param2 = exequery( $connection, $query );

}

else

{

$query = "UPDATE sys_para SET PARA_VALUE='2' WHERE PARA_NAME='SYS_LOGO_TYPE'";

$param2 = exequery( $connection, $query );

}

if ( $param1 && $param2 )

{

echo $_targetFile;

}

else

{

echo 0;

}

}

else

{

echo 0;

}

}

}

}

在看到UploadFile.php中的内容的时候,发现了很多处类似上面产生漏洞点的代码

但是为什么只有 $uploadType == "eoffice_logo" 这里可以进行任意文件上传呢。

上面三处都使用下边的语句对上传的文件进行了白名单过滤

if ( !in_array( strtolower( $ext ), array( ".jpg", ".jpeg", ".png", ".gif" ) ) )

只有 $uploadType == "eoffice_logo" 这里没有进行白名单过滤,具体是因为什么我还没有深究。

漏洞点代码分析

【私信回复“资料”课获取网络安全 全套学习资料】

定位到产生漏洞的代码以后,开始对这段代码进行分析。

定义上传后的文件名和上传路径:

//targetPath 为网站 根目录/images/logo/

$targetPath = $_SERVER['DOCUMENT_ROOT']."/images/logo/";

//targetPath 如果不存在的话,就会新建目录

if ( !file_exists( $targetPath ) )

{

mkdir( $targetPath, 511, true );

}

//获取上传文件后缀名,并使用写好的的logo-eoffice与上传文件后缀拼接形成新的文件名,最后进行目录拼接

$ext = $_FILES['Filedata']['name']( $_FILES['Filedata']['name'] );

$_targetFile = "logo-eoffice".$ext;

$targetFile = str_replace( "//", "/", $targetPath )."/".$_targetFile;

现在的targetFile为 根目录/images/logo/logo-eoffice.上传文件的后缀