2018年6月下旬,网络安全公司Palo Alto Networks发现了一个此前从未被公开报道过的网络间谍组织——Rancor。进一步调查显示,该组织于2017年至2018年期间在东南亚进行了有针对性的攻击。

近日,Palo Alto Networks公司再次为了我们带来了有关Rancor的最新调查结果。调查显示,该组织于2018年12月至2019年1月期间至少对一个柬埔寨政府组织实施了攻击,且动用了一种新开发的恶意软件——DUDELL。

攻击活动概述

根据Palo Alto Networks公司的说法,Rancor在2018年12月上旬至2019年1月下旬期间至少实施了两波攻击,目的是在目标计算机上安装多种恶意软件,其中就包括了一种此前从未见过的新型恶意软件DUDELL。

恶意软件概述

DUDELL

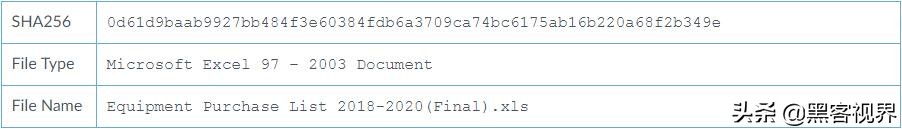

图1. DUDELL的属性

DUDELL是经过*器武**化处理的Microsoft Excel文档,其中包含将在受感染计算机上运行的恶意宏。

图2. DUDELL文件元数据

当收件人打开文档并单击“Enable Content(启用编辑)”按钮后,文档中的宏便会执行,定位并执行位于文档属性中Company字段下的数据,以运行一个VBS脚本——tmp.vbs。

图3. Company字段数据

tmp.vbs被用于*载下**第二阶段有效载荷,这涉及到滥用Microsoft工具msiexec。

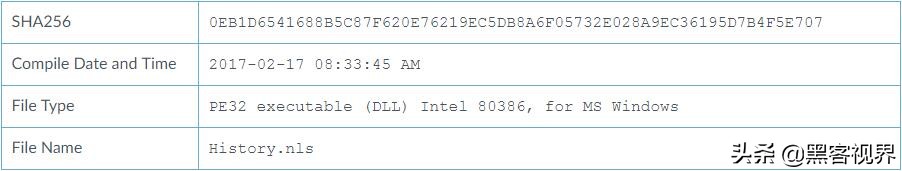

DDKONG

图4. DDKONG属性

Rancor使用的另一种恶意软件是DDKONG,它具有多种恶意功能:

- 杀死特定进程

- 枚举进程

- 上传文件

- *载下**文件

- 删除文件

- 枚举文件夹内容

- 枚举存储卷

- 执行命令

- 反向shell

- 截屏

KHRAT

图5.KHRAT属性

KHRAT主要负责从受感染计算机窃取数据并上传到C2服务器,数据在上传前将经过XOR编码处理——以网络流量的第一个字节作为密钥。

此外,KHRAT同样也具有反向shell功能。

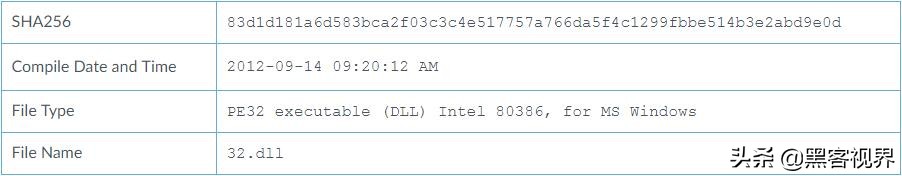

Derusbi

图6. Derusbi属性

Derusbi是一种后门木马,功能之一是加载有效载荷。

Chrome.vbs

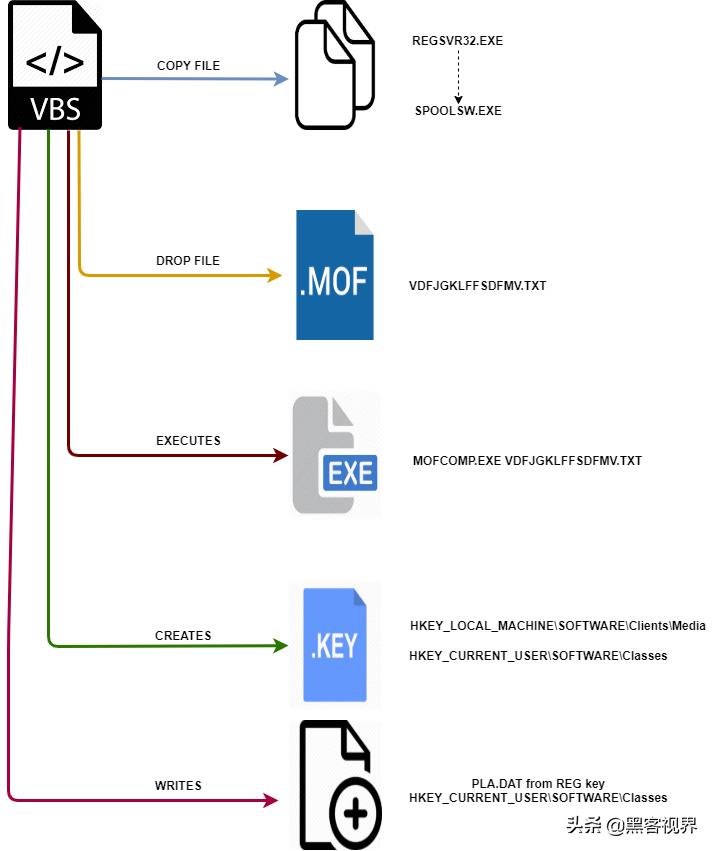

在今年7月份,Palo Alto Networks公司还观察到Rancor使用了一个VBS脚本,名为“Chrome.vbs”。

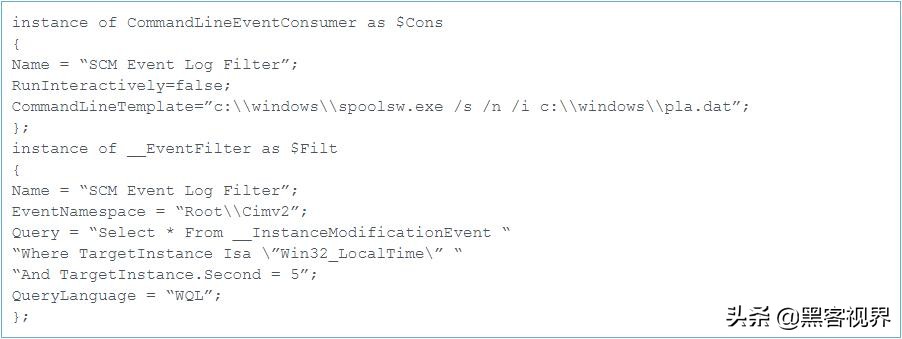

根据Palo Alto Networks公司的说法,这个VBS脚本被用于实现有效载荷的长久驻留,执行的主要操作如下:

1.将regsvr32*ex.e**从“%windir%\syswow64”复制到“%windir%\spoolsw*ex.e**”中。

2.在受感染计算机的“%TMP%”文件夹中创建一个名为“vdfjgklffsdfmv.txt”的文本文件(实际上是一个MOF文件)。

3.执行Windows mofcomp*ex.e**传递在步骤2中创建的MOF文件。

4.将数据添加到两个注册表项:classes和media。

5.从第4步中创建的注册表项中读取数据,并将数据保存到文件“%windir%\pla.dat”中。

图7.Chrome.vbs执行流程

图8. MOF文件的内容(部分)

分析表明,位于media注册表项中的DLL正是KHRAT的变种。

结论

至少从2017年开始,网络间谍组织Rancor就一直在东南亚地区进行有针对性的攻击,并且使用了此前从未被公开披露过的新型自定义恶意软件家族(即DUDELL)。

一旦恶意宏运行,便会*载下**并执行第二阶段有效载荷。此外,Rancor还使用Derusbi恶意软件家族在侵入目标计算机后加载辅助有效载荷,进一步确保了在受感染计算机上的长久驻留,以达到能够持续窃取数据的目的。