目录

1. 总则

2. 术语和定义

3. 信息安全事件分类

4. 信息安全事件分级

5. 信息安全事件的发现和报告

6. 信息安全事件的处理和解决

7. 信息安全事件的反馈和关闭

8. 信息安全事件的回顾和分析

9. 信息安全事件处理流程图

A. 附录

1. 总则

1.1 目的

为保证我司信息安全事件有效处理,对信息安全事件进行分类分级,用于信息安全事件的防范与处置,并提供事前前准备、事中应对、事后处理的流程,特制定此制度。

1.2 适用范围

本管理规定适用于本公司信息安全事件的管理和处理工作。

1.3 职责

1.3.1 信息安全管理委员会

负责审批本管理规定;

在发生信息安全事故时决定其安全处置策略;

在发生严重信息安全事件或信息安全事故时负责协调相应的资源保障;

审批确认严重信息安全事件、事故分析报告及相关责任处罚措施。

1.3.2 信息安全管理组

组织协调公司范围内信息安全事件的处理;

决定信息安全事件的处置策略;

受理公司范围内发生的信息安全事件;

组织完成信息安全事件和信息安全事故分析、责任认定工作;

向信息安全管理委员会报告信息安全事件处理情况;

跟踪、验证信息安全事件纠正措施的实施情况;

归档公司范围内发生的信息安全事件的处理过程相关记录;

汇总公司范围内发生的信息安全事件并形成报告;

定期组织进行信息安全事件的回顾分析。

1.3.3 审计法务部

负责在信息安全事件处理过程中提供法律方面的咨询及支持。

1.3.4 各部门负责人

负责本部门信息安全事件的协调处理和分析总结。

1.3.5 全体员工

报告并配合处理相关信息安全事件;

参加公司信息安全事件相关培训。

1.3.6 信息安全事件处理小组

信息安全事件处理小组,是由信息安全员、信息安全管理组、技术中心相关人员和公司负责人组成的临时组织。应组成针对不同级别事件的信息安全事件处理小组,并形成“信息安全事件响应联系列表”。

表 1-1信息安全事件响应联系列表

2. 术语和定义

2.1 信息系统 information system

由计算机及其相关的和配套的设备、设施(含网络)构成的,按照一定的应用目标和规则对信息进行采集、加工、存储、传输、检索等处理的人机系统。

2.2 信息安全事件 information security incident

由于自然或者人为以及软硬件本身缺陷或故障的原因,对信息系统造成危害,或对社会造成负面影响的事件。

2.3 缩略语

MI:有害程序事件(Malware Incidents)

CVI:计算机病毒事件(Computer Virus Incidents)

WI:蠕虫事件(Worms Incidents)

THI:特洛伊木马事件(Trojan Horses Incidents)

BI:僵尸网络事件(Botnets Incidents)

BAI:混合攻击程序事件(Blended Attacks Incidents)

WBPI:网页内嵌恶意代码事件(Web Browser Plug-Ins Incidents)

NAI:网络攻击事件(Network Attacks Incidents)

DOSAI:拒绝服务攻击事件(Denial of Service Attacks Incidents)

BDAI:后门攻击事件(Backdoor Attacks Incidents)

VAI:漏洞攻击事件(Vulnerability Attacks Incidents)

NSEI:网络扫描*听窃**事件(Network Scan & Eavesdropping Incidents)

PI:网络钓鱼事件(Phishing Incidents)

II:干扰事件(Interference Incidents)

IDI:信息破坏事件(Information Destroy Incidents)

IAI:信息篡改事件(Information Alteration Incidents)

IMI:信息假冒事件(Information Masquerading Incidents)

ILEI:信息泄漏事件(Information Leakage Incidents)

III:信息窃取事件(Information Interception Incidents)

ILOI:信息丢失事件(Information Loss Incidents)

ICSI:信息内容安全事件(Information Content Security Incidents)

FF:设备设施故障(Facilities Faults)

SHF:软硬件自身故障(Software and Hardware Faults)

PSFF:外围保障设施故障(Periphery Safeguarding Facilities Faults)

MDA:人为破坏事故(Man-made Destroy Accidents)

DI:灾害性事件(Disaster Incidents)

OI:其他事件(Other Incidents)

3. 信息安全事件分类

3.1 考虑要素与基本分类

信息安全事件可以是故意、过失或非人为原因引起的。本指导性技术文件综合考虑信息安全事件的起因、表现、结果等,对信息安全事件进行分类。

信息安全事件分为有害程序事件、网络攻击事件、信息破坏事件、信息内容安全事件、设备设施故障、灾害性事件和其他信息安全事件等7个基本分类,每个基本分类分别包括若干个子类。

3.2 事件分类

3.2.1 有害程序事件(MI)

有害程序事件是指蓄意制造、传播有害程序,或是因受到有害程序的影响而导致的信息安全事件。

有害程序是指插入到信息系统中的一段程序,有害程序危害系统中数据、应用程序或操作系统的保密性、

完整性或可用性,或影响信息系统的正常运行。

有害程序事件包括计算机病毒事件、蠕虫事件、特洛伊木马事件、僵尸网络事件、混合攻击程序事

件、网页内嵌恶意代码事件和其它有害程序事件等7个子类,说明如下:

a) 计算机病毒事件(CVI)是指蓄意制造、传播计算机病毒,或是因受到计算机病毒影响而导致

的信息安全事件。计算机病毒是指编制或者在计算机程序中插入的一组计算机指令或者程序代

码,它可以破坏计算机功能或者毁坏数据,影响计算机使用,并能自我复制;

b) 蠕虫事件(WI)是指蓄意制造、传播蠕虫,或是因受到蠕虫影响而导致的信息安全事件。蠕

虫是指除计算机病毒以外,利用信息系统缺陷,通过网络自动复制并传播的有害程序;

c) 特洛伊木马事件(THI)是指蓄意制造、传播特洛伊木马程序,或是因受到特洛伊木马程序影

响而导致的信息安全事件。特洛伊木马程序是指伪装在信息系统中的一种有害程序,具有控制

该信息系统或进行信息窃取等对该信息系统有害的功能;

d) 僵尸网络事件(BI)是指利用僵尸工具软件,形成僵尸网络而导致的信息安全事件。僵尸网络

是指网络上受到黑客集中控制的一群计算机,它可以被用于伺机发起网络攻击,进行信息窃取

或传播木马、蠕虫等其他有害程序;

e) 混合攻击程序事件(BAI)是指蓄意制造、传播混合攻击程序,或是因受到混合攻击程序影响

而导致的信息安全事件。混合攻击程序是指利用多种方法传播和感染其它系统的有害程序,可

能兼有计算机病毒、蠕虫、木马或僵尸网络等多种特征。混合攻击程序事件也可以是一系列有

害程序综合作用的结果,例如一个计算机病毒或蠕虫在侵入系统后安装木马程序等;

f) 网页内嵌恶意代码事件(WBPI)是指蓄意制造、传播网页内嵌恶意代码,或是因受到网页内

嵌恶意代码影响而导致的信息安全事件。网页内嵌恶意代码是指内嵌在网页中,未经允许由浏

览器执行,影响信息系统正常运行的有害程序;

g) 其它有害程序事件(OMI)是指不能包含在以上6个子类之中的有害程序事件。

3.2.2 网络攻击事件(NAI)

网络攻击事件是指通过网络或其他技术手段,利用信息系统的配置缺陷、协议缺陷、程序缺陷或使用*力暴**攻击对信息系统实施攻击,并造成信息系统异常或对信息系统当前运行造成潜在危害的信息安全事件。

网络攻击事件包括拒绝服务攻击事件、后门攻击事件、漏洞攻击事件、网络扫描*听窃**事件、网络钓鱼事件、干扰事件和其他网络攻击事件等7个子类,说明如下:

a) 拒绝服务攻击事件(DOSAI)是指利用信息系统缺陷、或通过*力暴**攻击的手段,以大量消耗信息系统的CPU、内存、磁盘空间或网络带宽等资源,从而影响信息系统正常运行为目的的信息安全事件;

b) 后门攻击事件(BDAI)是指利用软件系统、硬件系统设计过程中留下的后门或有害程序所设置的后门而对信息系统实施的攻击的信息安全事件;

c) 漏洞攻击事件(VAI)是指除拒绝服务攻击事件和后门攻击事件之外,利用信息系统配置缺陷、协议缺陷、程序缺陷等漏洞,对信息系统实施攻击的信息安全事件;

d) 网络扫描*听窃**事件(NSEI)是指利用网络扫描或*听窃**软件,获取信息系统网络配置、端口、服务、存在的脆弱性等特征而导致的信息安全事件;

e) 网络钓鱼事件(PI)是指利用欺骗性的计算机网络技术,使用户泄漏重要信息而导致的信息安全事件。例如,利用欺骗性电子邮件获取用户银行帐号密码等;

f) 干扰事件(II)是指通过技术手段对网络进行干扰,或对广播电视有线或无线传输网络进行插播,对卫星广播电视信号非法攻击等导致的信息安全事件;

g) 其他网络攻击事件(ONAI)是指不能被包含在以上6个子类之中的网络攻击事件。

3.2.3 信息破坏事件(IDI)

信息破坏事件是指通过网络或其他技术手段,造成信息系统中的信息被篡改、假冒、泄漏、窃取等而导致的信息安全事件。

信息破坏事件包括信息篡改事件、信息假冒事件、信息泄漏事件、信息窃取事件、信息丢失事件和其它信息破坏事件等6个子类,说明如下:

a) 信息篡改事件(IAI)是指未经授权将信息系统中的信息更换为攻击者所提供的信息而导致的信息安全事件,例如网页篡改等导致的信息安全事件;

b) 信息假冒事件(IMI)是指通过假冒他人信息系统收发信息而导致的信息安全事件,例如网页假冒等导致的信息安全事件;

c) 信息泄漏事件(ILEI)是指因误操作、软硬件缺陷或电磁泄漏等因素导致信息系统中的保密、敏感、个人隐私等信息暴露于未经授权者而导致的信息安全事件;

d) 信息窃取事件(III)是指未经授权用户利用可能的技术手段恶意主动获取信息系统中信息而导致的信息安全事件;

e) 信息丢失事件(ILOI)是指因误操作、人为蓄意或软硬件缺陷等因素导致信息系统中的信息丢失而导致的信息安全事件;

f) 其它信息破坏事件(OIDI)是指不能被包含在以上5个子类之中的信息破坏事件。

3.2.4 信息内容安全事件(ICSI)

信息内容安全事件是指利用信息网络发布、传播危害国家安全、社会稳定和公共利益的内容的安全事件。

信息内容安全事件包括以下4个子类,说明如下:

a) 违反宪法和法律、行政法规的信息安全事件;

b) 针对社会事项进行讨论、评论形成网上敏感的舆论热点,出现一定规模炒作的信息安全事件;

c) 组织串连、煽动*会集***行游**的信息安全事件;

d) 其他信息内容安全事件等4个子类。

3.2.5 设备设施故障(FF)

设备设施故障是指由于信息系统自身故障或外围保障设施故障而导致的信息安全事件,以及人为的

使用非技术手段有意或无意的造成信息系统破坏而导致的信息安全事件。

设备设施故障包括软硬件自身故障、外围保障设施故障、人为破坏事故、和其它设备设施故障等4个子类,说明如下:

a) 软硬件自身故障(SHF)是指因信息系统中硬件设备的自然故障、软硬件设计缺陷或者软硬件运行环境发生变化等而导致的信息安全事件;

b) 外围保障设施故障(PSFF)是指由于保障信息系统正常运行所必须的外部设施出现故障而导致的信息安全事件,例如电力故障、外围网络故障等导致的信息安全事件;

c) 人为破坏事故(MDA)是指人为蓄意的对保障信息系统正常运行的硬件、软件等实施窃取、破坏造成的信息安全事件;或由于人为的遗失、误操作以及其他无意行为造成信息系统硬件、软件等遭到破坏,影响信息系统正常运行的信息安全事件;

d) 其它设备设施故障(IF-OT)是指不能被包含在以上3个子类之中的设备设施故障而导致的信息安全事件。

3.2.6 灾害性事件(DI)

灾害性事件是指由于不可抗力对信息系统造成物理破坏而导致的信息安全事件。

灾害性事件包括水灾、台风、地震、雷击、坍塌、火灾、恐怖袭击、战争等导致的信息安全事件。

3.2.7 其他事件(OI)

其他事件类别是指不能归为以上6个基本分类的信息安全事件。

4. 信息安全事件分级

4.1 分级考虑要素

4.1.1 概述

对信息安全事件的分级主要考虑三个要素:信息系统的重要程度、系统损失和社会影响。

4.1.2 信息系统的重要程度

信息系统的重要程度主要考虑信息系统所承载的业务对国家安全、经济建设、社会生活的重要性以及业务对信息系统的依赖程度,划分为特别重要信息系统、重要信息系统和一般信息系统。

4.1.3 系统损失

系统损失是指由于信息安全事件对信息系统的软硬件、功能及数据的破坏,导致系统业务中断,从而给事发组织所造成的损失,其大小主要考虑恢复系统正常运行和消除安全事件负面影响所需付出的代价,划分为特别严重的系统损失、严重的系统损失、较大的系统损失和较小的系统损失,说明如下:

a) 特别严重的系统损失:造成系统大面积瘫痪,使其丧失业务处理能力,或系统关键数据的保密性、完整性、可用性遭到严重破坏,恢复系统正常运行和消除安全事件负面影响所需付出的代价十分巨大,对于事发组织是不可承受的;

b) 严重的系统损失:造成系统长时间中断或局部瘫痪,使其业务处理能力受到极大影响,或系统关键数据的保密性、完整性、可用性遭到破坏,恢复系统正常运行和消除安全事件负面影响所需付出的代价巨大,但对于事发组织是可承受的;

c) 较大的系统损失:造成系统中断,明显影响系统效率,使重要信息系统或一般信息系统业务处理能力受到影响,或系统重要数据的保密性、完整性、可用性遭到破坏,恢复系统正常运行和消除安全事件负面影响所需付出的代价较大,但对于事发组织是完全可以承受的;

d) 较小的系统损失:造成系统短暂中断,影响系统效率,使系统业务处理能力受到影响,或系统重要数据的保密性、完整性、可用性遭到影响,恢复系统正常运行和消除安全事件负面影响所需付出的代价较小。

4.1.4 社会影响

社会影响是指信息安全事件对社会所造成影响的范围和程度,其大小主要考虑国家安全、社会秩序、经济建设和公众利益等方面的影响,划分为特别重大的社会影响、重大的社会影响、较大的社会影响和一般的社会影响,说明如下:

a) 特别重大的社会影响:波及到一个或多个省市的大部分地区,极大威胁国家安全,引起社会动荡,对经济建设有极其恶劣的负面影响,或者严重损害公众利益;

b) 重大的社会影响:波及到一个或多个地市的大部分地区,威胁到国家安全,引起社会恐慌,对经济建设有重大的负面影响,或者损害到公众利益;

c) 较大的社会影响:波及到一个或多个地市的部分地区,可能影响到国家安全,扰乱社会秩序,对经济建设有一定的负面影响,或者影响到公众利益;

d) 一般的社会影响:波及到一个地市的部分地区,对国家安全、社会秩序、经济建设和公众利益基本没有影响,但对个别公民、法人或其他组织的利益会造成损害。

4.2 信息安全事件分级

4.2.1 信息安全事故(Ⅰ级)

造成业务中断或间断时间在30分钟以上,或者影响的范围涉及两个或两个以上信息系统,或者信息系统或网络被破坏;或者业务数据损坏、丢失,并且无法恢复,或者重要数据泄露,公司商业活动及声誉受到极大的影响。例如:公司网站遭到破坏或页面遭到篡改,已经造成公司声誉受损或社会负面影响。

4.2.2 严重事件(Ⅱ级)

造成业务中断或间断时间在30分钟以内,并未造成业务数据损坏、或者业务数据部分损坏、丢失,可以通过备份进行恢复;但并未造成重要数据大批量泄露;尚未对公司商业活动及声誉造成影响;例如,某服务器被入侵后,业务数据被删除,被删除数据有备份。公司网站遭到破坏或页面遭到篡改,但尚未造成公司声誉受损和社会负面影响。

4.2.3 一般事件(Ⅲ级)

事件导致系统性能下降,但未影响到信息系统的正常运作;影响范围只是个别用户;没有重要的数据泄漏;事件不直接影响业务,或存在变通的解决方式;也包括客户和合作伙伴针对本公司信息安全管理的相关投诉或建议。

5. 信息安全事件的发现和报告

5.1 信息安全事件发现来源总体可分为三种:

5.1.1 员工发现:员工在工作中发现信息安全事件。

5.1.2 系统监控:通过系统监控,例如病毒监控软件、网络IDS/IPS监控发现信息安全事件。

5.1.3 第三方通知:第三方安全合作伙伴的通知。

5.2 发现信息安全事件后,应立即按照附录《信息安全事件处置快速一览表》中各等级信息安全事件的报告流程进行初步判断并报告给相应组织或部门。

5.3 事件发现人应尽可能将事件描述清晰,报告内容应包括但不限于事件的性质、发生的时间、现象、影响范围、严重程度。

5.4 任何企图或实施阻拦、干扰、报复事件报告者的行为都被视为违反本规定,将根据相关制度进行处理。

5.5 各部门及个人不得以任何原因或借口延误严重信息安全事件的上报,更不能隐瞒不报,由于报告不及时而产生的一切后果应由事件责任部门或个人承担。

5.6 所有员工发现安全事件后,应立即通知信息安全管理组。

5.7 信息安全管理组收到事件通报之后,应进行判断,确认是否属于信息安全事件范畴,如是则按照事件的具体的描述进行判断,若属于信息安全事故等级,需及时按照附录《信息安全事件处置快速一览表》中针对安全事故的报告原则报告给信息安全管理委员会,由信息安全管理委员会决定处置策略,并应及时填写《信息安全事件处理表》。如经信息安全管理组判断事件并不属于信息安全事件范畴,则将发回技术中心helpdesk进行处理。

5.8 信息安全事件发生时应及时通知法务部,由法务部判断是否需要采取法律措施。

6. 信息安全事件的处理和解决

6.1 信息安全事件的处理应遵从一定的策略和步骤:

6.1.1 保留证据:事件初发生时,是保存证据的最好时机,简单的文字说明搭配截屏,就能发挥功效。在进一步采取行动之前,要确认保留了有效信息;

6.1.2 阻止扩大:应采取一切可能的措施阻止事态进一步恶化,如果是对业务有影响的信息安全事件,应首先考虑保证业务的持续进行;如果是信息泄漏事件,应确保信息传播面不会进一步扩大等;

6.1.3 排查事件源头:找到安全事件发生的原因,迅速制定应急做法并及时实施以彻底解决问题;

6.1.4 修补伤害:鉴于信息安全事件对公司业务、声誉可能造成的负面影响,在事件得到控制后,应考虑采取措施对已造成的伤害进行补救;

6.1.5 逐步纪录:在信息安全事件的处理过程中,应及时记录每一步操作,以供后期回顾。

6.2 针对一般和严重信息安全事件,各部门在处理过程中,应及时报告信息安全管理组事件的处理情况,由信息安全管理组记录在“信息安全事件处理表”中。

6.3 针对信息安全事故,信息安全管理组及时协调技术中心和其他责任部门成立信息安全事件处理小组对安全事故进行处理;信息安全事故的处置过程需及时通知信息安全管理委员会,由信息安全管理委员会统一指挥并决定处置策略,并按照实际情况确定是否需要启动相应应急预案,并由信息安全管理组负责协调相关部门准备启动相应应急预案。

6.4 信息安全管理组在严重信息安全事件和信息安全事故处理过程中负责配合各方面的工作,并全程进行跟踪记录事件/事故的处理过程,完善“信息安全事件处理表”。

6.5 信息安全事件及信息系统事故的处理部门在事件处理过程中须视事态变化逐步升级,具体事件升级原则见附录《信息安全事件处置快速一览表》,并报告给相应的部门。

6.6 对于违法事件,各部门和个人应积极配合法务部和行政人事部,保留证据,并配合外部相关法律单位执行必要的取证工作。

7. 信息安全事件的反馈和关闭

7.1 事件报告部门、受影响的部门、技术中心应配合信息安全管理组对事件的类型、严重程度、发生的原因、性质、产生的损失进行全面评估分析,进行责任认定,提供事件处置及责任处罚建议,形成《信息安全事件处理表》的处置建议栏。

7.2 信息安全管理组部应组织相关人员对发生的信息安全事件/事故进行深入分析、总结、吸取教训、查找风险隐患、提出改善建议,制定预防措施,形成《信息安全事件统计分析报告》,预防此类事件再次发生。

7.3 信息安全管理组将“信息安全事件分析报告”提交给信息安全管理委员会进行审批确认后,由各责任部门负责后续的纠正预防措施的执行工作,信息安全管理组及时对纠正预防的过程和结果进行跟踪验证。

7.4 对瞒报、漏报安全事件者,根据安全事件的严重程度对责任人进行处理。对于触犯法律者交司法机关处理。

7.5 信息安全管理组在信息安全事件、事故处理完毕后将《信息安全事件处理表》、《信息安全事件统计分析报告》进行统一归档,并将对应信息安全事件的具体情况记录在《信息安全事件统计表》中。

8. 信息安全事件的回顾和分析

8.1 信息安全管理组负责收集汇总公司范围内发生的信息安全事件的具体情况,并统一对各类信息安全事件处理过程中的操作流程记录及证据资料进行归档、保存。

8.2 每半年由信息安全管理组组织各部门根据“信息安全事件汇总表”对安全事件进行统计分析、形成报告,报信息安全管理委员会审批确认,并由信息安全管理组针对审批确认后的报告制定整体改善计划,由各部门配合实施改进。

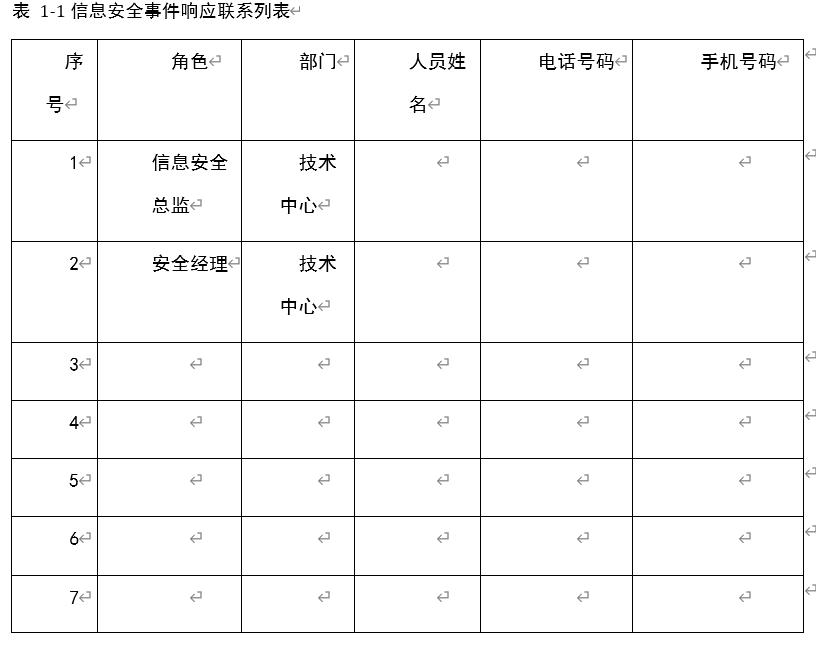

9. 信息安全事件处理流程图

图 9-1 信息安全事件处理流程图

A. 附录

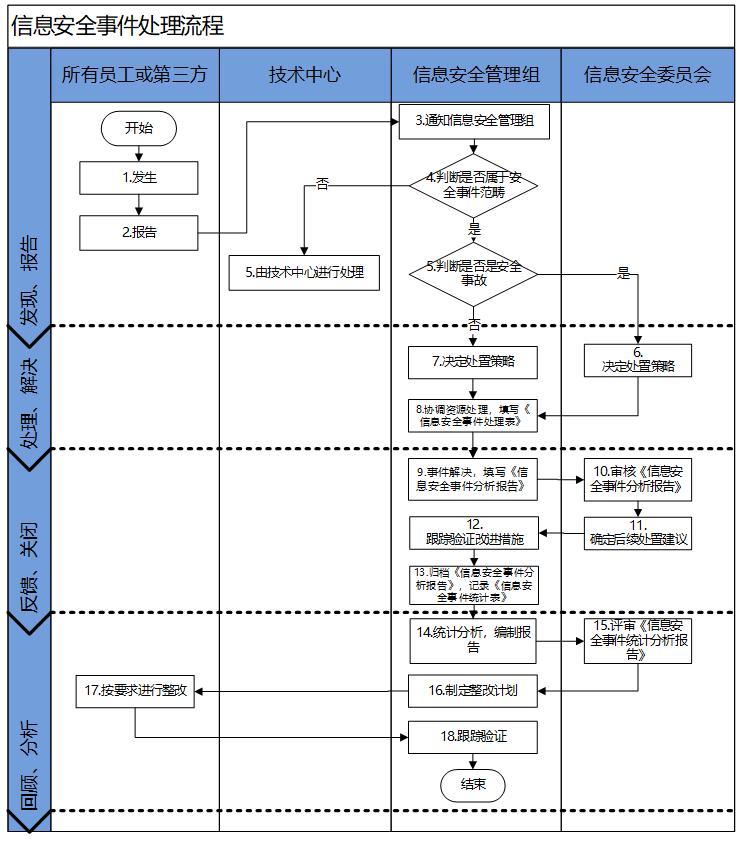

表 10-1信息安全事件处置快速一览表

|

事件 级别 |

一般信息安全事件 |

严重信息安全事件 |

信息安全事故 |

|

|

Ⅲ级 |

Ⅱ级 |

Ⅰ级 |

||

|

蓝色 |

红色 |

|||

|

à 升级方向 à 升级方向 à 升级方向 à 升级方向 à |

||||

|

事件定义影响程度及判断标准 |

事件影响系统性能下降,但未影响到业务的正常开展。事件不直接影响业务,或存在变通的方式解决;未造成敏感信息外泄。也包括服务客户针对信息安全管理的相关建议。 |

造成信息系统中断或间断时间在30分钟以内,并未造成系统数据损坏、或者信息系统数据部分损坏、丢失,可以通过备份进行恢复,尚未造成大批量重要数据泄露;公司声誉和商业活动未受影响。例如,某服务器被入侵后,业务数据被删除,被删除数据有备份。公司网站遭到破坏或页面遭到篡改,尚未造成公司声誉受损和社会负面影响。 |

造成信息系统中断或间断时间在30分钟以上,或者影响的范围涉及两个或两个以上信息系统,或者业务数据损坏、丢失,并且无法恢复,或者重要数据泄露,或者业务系统或网络被破坏或损坏,并且预计在30分钟内无法恢复。公司网站遭到破坏或页面遭到篡改,已经造成公司声誉受损或社会负面影响。 |

|

|

解决时间 |

48小时内出解决方案,5个工作日内完成 |

立即解决 |

立即解决 |

|

|

报告 |

第一时间 |

信息安全管理组(决定处置策略、协调处理) 技术中心(配合处理、记录汇总) |

信息安全管理组(决定处置策略、协调处理) 技术中心(配合处理、记录汇总) |

信息安全管理委员会(决定处置策略) 信息安全管理组(协调处理) 技术中心(配合处理、记录汇总) |

|

更新周期 |

每个工作日更新一次 |

每2小时更新一次 |

每1小时更新一次 |

|

|

需要的行动 |

使用可用的资源尽快予以解决 |

信息安全管理组组织协调并决定策略; 信息安全管理组在事件解决后24小时内以书面材料向信息安全管理委员会报告。 |

信息安全管理委员会决定处置策略,调动所有相关人员参与解决问题,按实际情况决定是否需要启动相应应急预案,由信息安全管理组组织协调工作,; 信息安全管理组通知相关部门准备实施应急预案; 事件解决后信息安全管理组在24小时内以书面材料向信息安全管理委员会报告。 |

|