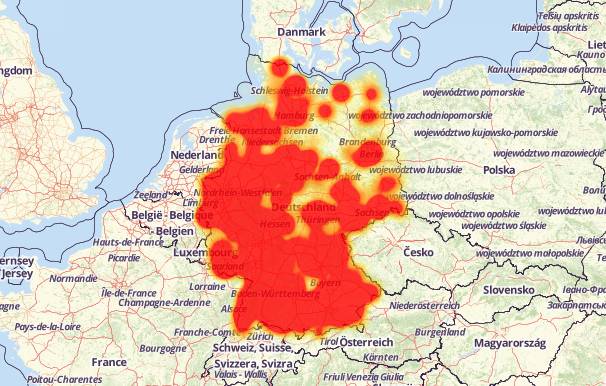

德国当地时间11月27日(周日)17:00左右, 德国电信遭遇网络攻击,超90万路由器无法联网 ,德国电信方面已经确认了此事。断网事故共持续数个小时,后于11月28日(周一)上午08:00,再次出现断网问题。除了联网服务外,德国电信用户还用这些路由器来连接电话和电视服务。

根据披露的信息显示,该次攻击疑似为“Mirai”变种导致,在相关感染的样本中发现了与Mirai相同的代码。但与Mirai不同的特征在于,Mirai在进行感染传播的过程中,会对目标的23和2323端口进行扫描,而这次的样本是针对目标的7547端口进行扫描。我们捕获到了与此次攻击类似的样本并对其进行详细分析。

是谁攻击了德国电信?

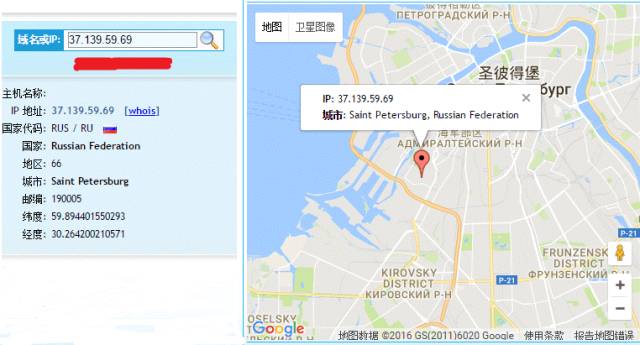

通过对该样本的网络行为进行简单的跟踪,发现IP:37.139.59.69,位于俄罗斯圣彼得堡地区。

影响范围

据媒体报道,

Mirai攻击历史

Mirai时间线跟踪如图所示:

Mirai恶意软件变种传播机制

该样本通过扫描路由器的7547端口进行漏洞利用攻击,攻击者通过对7547端口发送特定命令的数据包,执行如下命令,开启防火墙80端口,使攻击者远程访问网络管理界面。

德国电信路由器漏洞分析

此次遭受攻击的主要是德国电信的路由器,致使用户无法登录互联网。造成该攻击的主要原因是端口配置不当。受攻击的路由器默认将7547端口分配给TR-069协议,该协议全称为“CPE WAN Management Protocol”,用于远程管理设备,ISP可以利用该协议对这些设备远程进行管理,因此7547端口就被暴露到了互联网上。

然而在Eir D1000 modem中,7457端口同时还被TR-064协议“LAN-Side CPE Configuration”使用。这个协议的目的是让ISP给路由器安装软件,但是并不是面向路由器的WAN端。当两个服务一起进行时,就产生了错误,这个漏洞最早是在2016年11月7日爆出来的。

在TR-064的说明文档中,我们发现TR-064服务允许在CPE上对NTP/SNTP时间客户端进行配置。

说明文档

而TR-064在设置NTP时间服务时存在命令注入漏洞,攻击者通过对7547端口发送特定命令的数据包,执行的命令为“busybox iptables -I INPUT -p tcp –dport 80 -j ACCEPT”,开启防火墙80端口,使攻击者远程访问网络管理界面,主要代码为:

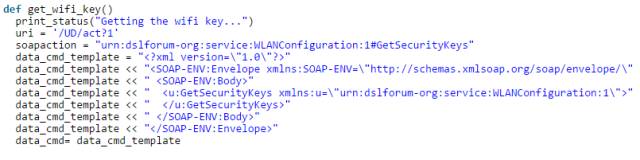

由于D1000的默认登录密码是默认Wi-Fi 密码,进一步获取Wi-Fi 密码,从而直接*载下**远程样本,完成最终的攻击行为:

获取密码

攻击代码

其它捕获的相关攻击类型如下:

从这些攻击命令我们可以看到,攻击者主要的目的是要让目标主机从特定域名*载下**最终的恶意程序并执行,从而完成整个的攻击工作。我们注意到域名为l.ocalhost.host,并不是localhost,该域名的设置也可以一定程度上起到迷惑用户的作用。

Mirai恶意软件防护方案

检测方法

● 查看当前路由器是否开放了31517端口。

● 查看当前路由器7547端口是否被关闭。

清除方法

● 关闭设备并等待15分钟以上,再次开启设备。

绿盟科技检测服务

● 绿盟科技工程师前往客户现场检测。

● 绿盟科技在线云检测,登陆绿盟云,申请威胁分析中心试用。链接地址如下:

https://cloud.nsfocus.com/#/krosa/views/initcdr/productandservice?service_id=1018

绿盟科技木马专杀解决方案

● 短期服务:绿盟科技工程师现场木马后门清理服务(人工服务+NIPS+TAC)。确保第一时间消除网络内相关风险点,控制事件影响范围,提供事件分析报告。

● 中期服务:提供3-6个月的风险监控与巡检服务(NIPS+TAC+人工服务)。根除风险,确保事件不复发。

● 长期服务:基于行业业务风险解决方案(威胁情报+攻击溯源+专业安全服务)

精彩内容请点击“阅读原文”

请点击屏幕右上方“…”

关注绿盟科技公众号

NSFOCUS-weixin

↑↑↑长按二维码,*载下**绿盟云APP