最近!我一直提 iOS 15.x A9 - A11 系统越狱消息,评论中就有网友质问,谁还在用那么老款手机啊!我只能说你别急,真的很多人在用的,但重点是,我们要看 KFD 漏洞对越狱的帮助,未来利用的趋势。

有一点你必须要知道,之前 iOS15.x 手机上完成的越狱工具还未发布,但电脑上可以引导完成越狱,缺点就是,每次重启手机都需要电脑引导,重点是 A11 设备不能使用密码锁,这就是硬件漏洞缺陷。

对于 Dopamine iOS 15.0 - 15.4.1 越狱,这款越狱工具目前支持 A12 - A15 和 M1 设备,暂不支持 A9 - A11 设备,也就是说不支持 iPhone 6S - X 设备,很多网友也期待它能支持 A9 - A11 设备。

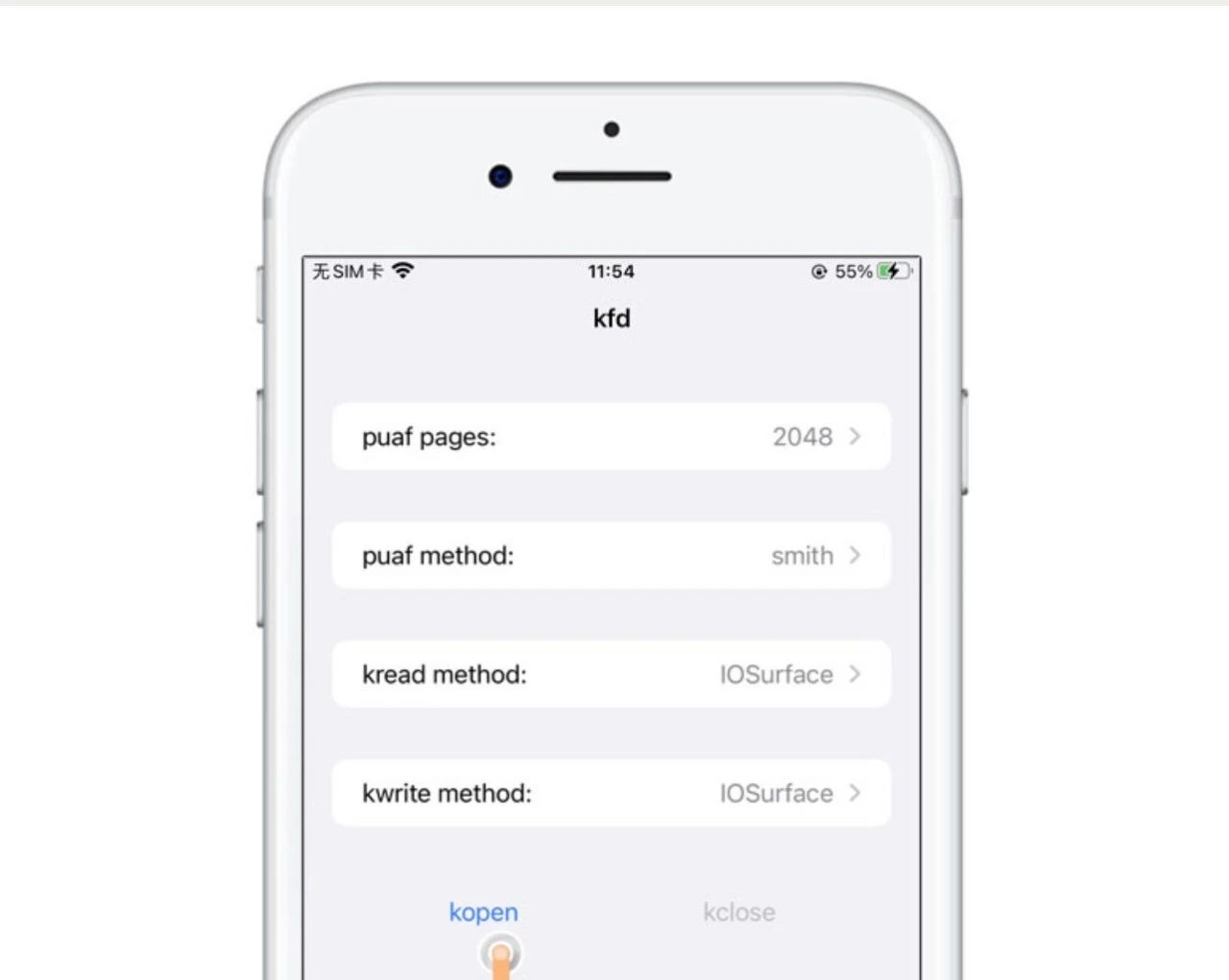

直到!KFD漏洞发布后,iOS 15.x iPhone 6S - X 设备手机端越狱有望了,目前该项目由 Wh1te4ever 大神进行研究中。

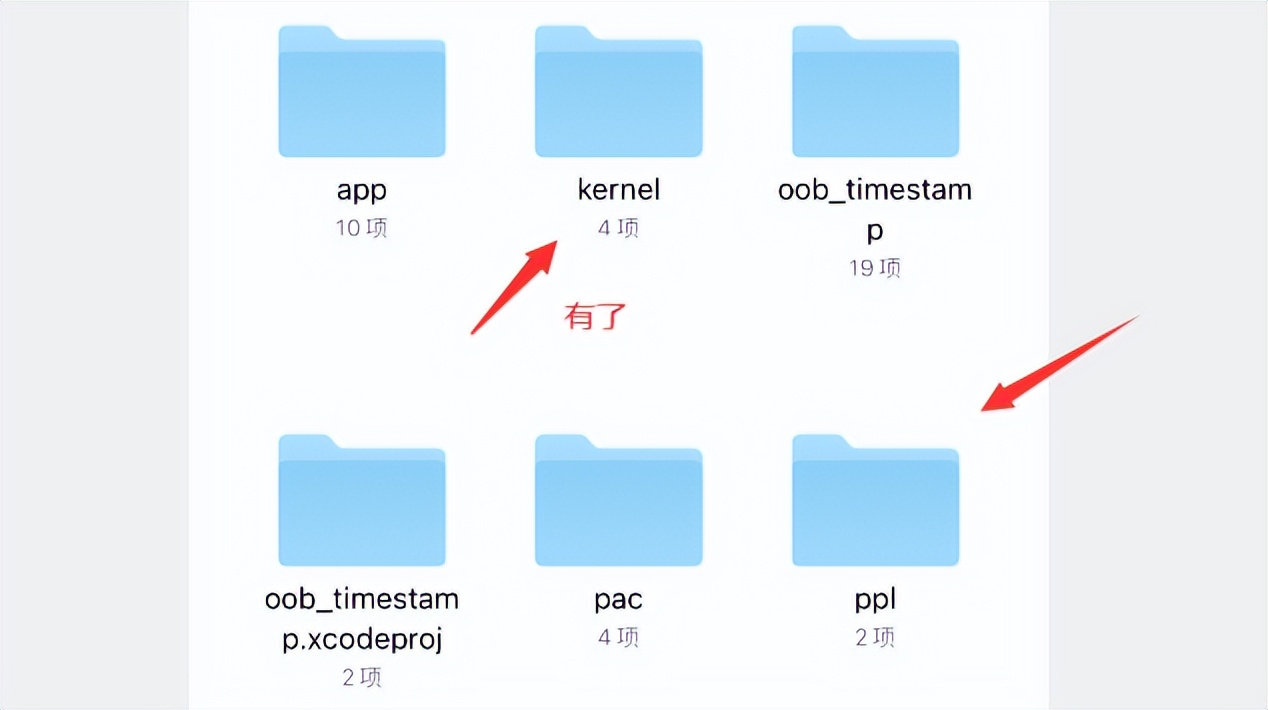

昨天已经完成项目有:

- 在 arm64 15.1 上使用 trustcache 注入

- 通过 trustcache 成功运行 SSH

- 内核 r/w 切换 test-kernrw(其它进程)

- 测试与其它进程的通信(得到0x1337)

- Dyld 修补并挂载 /usr/lib 到 Fakelib 完成

- 实现 jbdcall api 和系统范围 dylib 注入

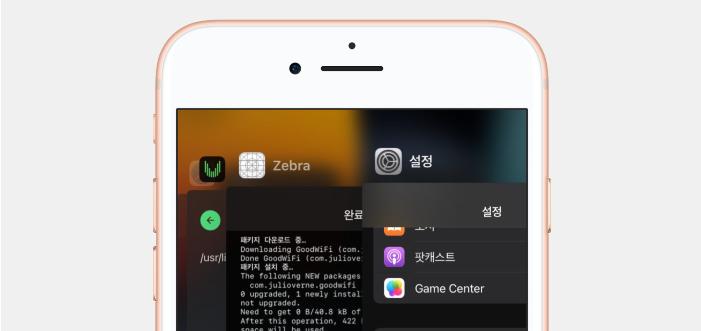

- 成功安装越狱商店并且还能安装插件

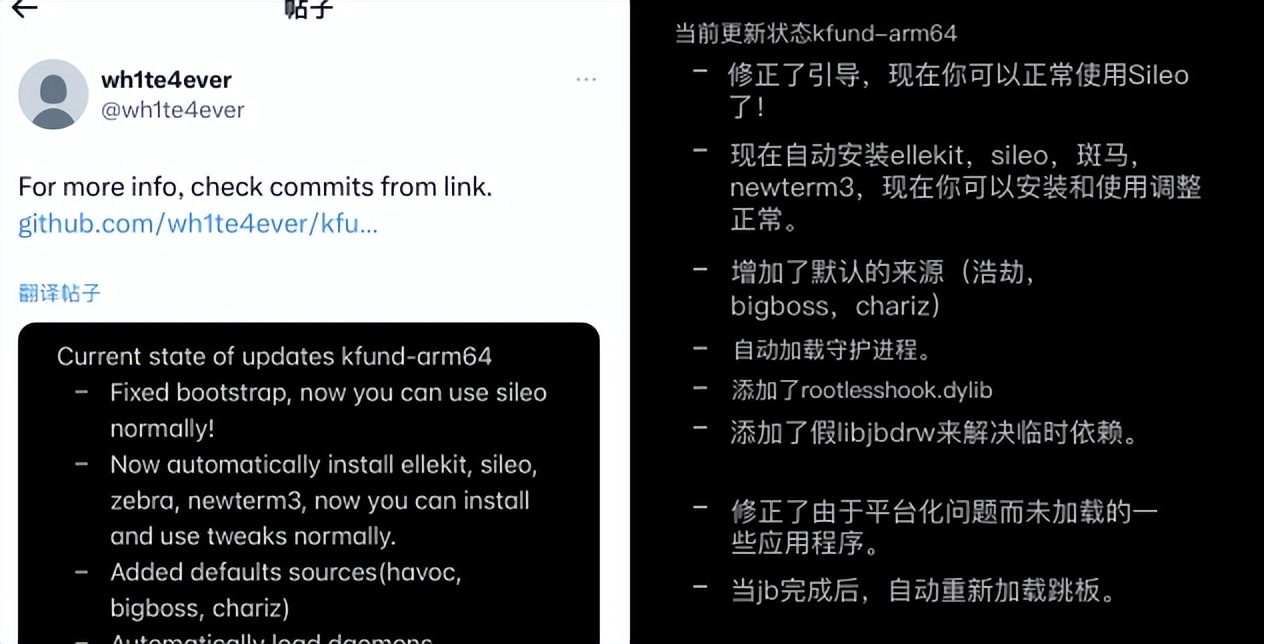

在8月27日凌晨时段,Wh1te4ever 大神再次发推,这次更新内容有八点,包括:

- 修复了引导,可正常使用Sileo越狱商店

- 可自动安装 ellekit、Sileo、Zebra和终端

- 增加默认软件源(bigboss和chariz)

- 自动加载守护进程

- 添加 rootlesshook.dylib

- 添加 fake libjbdrw 临时解决依赖

- 修正平台化问题而未加载一些应用程序

- 当完成越狱,自动加载 spingboard (重启)

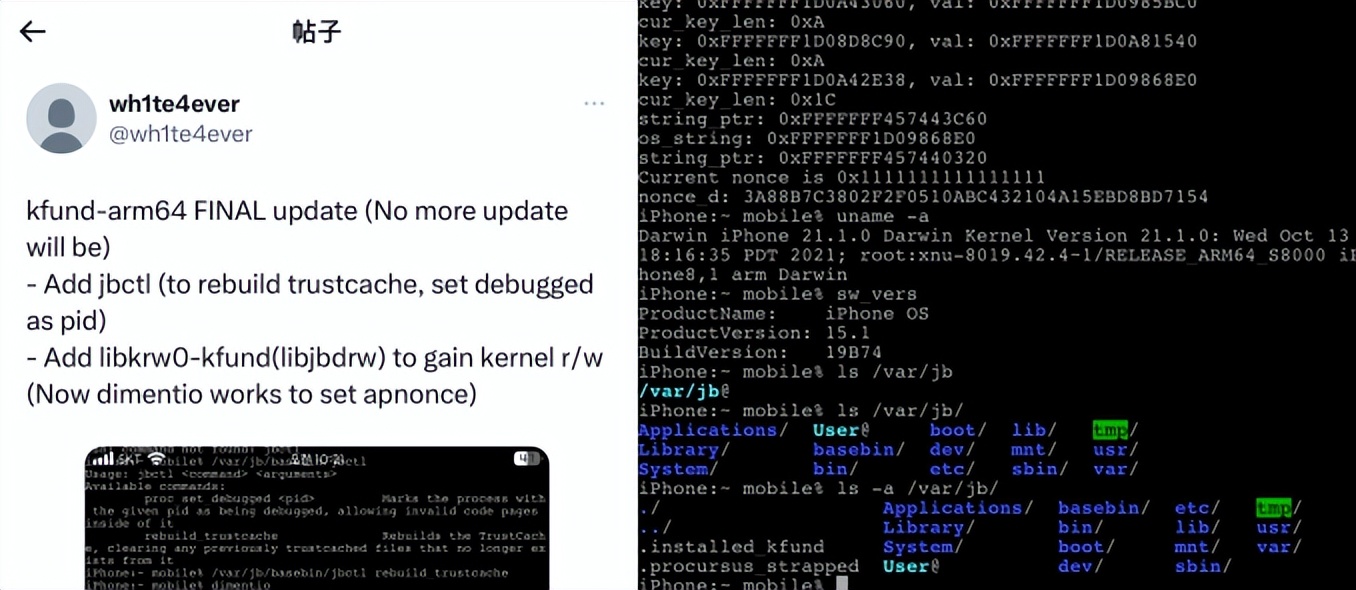

接着!在8月27日早上时段,Wh1te4ever 大神正式官宣,该项目不再更新,也就是已经完结了,并且添加两点:

- 添加 jbctl(重建 trustcache,将调试为 pid)

- 添加 libkrw0-kfund(libjbdrw)已获得内核r/w

如果你对这方面比较感兴趣的,也想体验测试的,可前往「新有趣工具箱」小程序,找到KFD(A9-A11)获取IPA包,自行自签,仅限制开发者用户测试体验。

接下来,不知道 opa334 大神会不会将它加入 Dopamine 越狱支持。

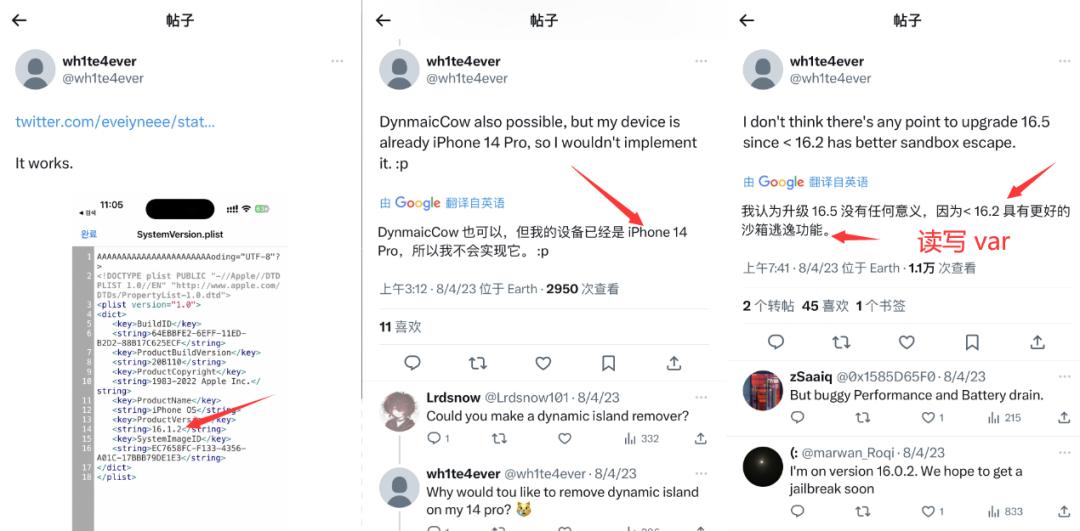

Wh1te4ever 大神已经搞定 iOS 14.x 和 15.x 系统,接下来会不会研究 iOS 16.x 系统呢?这就不太清楚了,但我们知道他有一台 iPhone 14 Pro iOS 16.1.2 系统,有图有真相。

还是那句话!在 iOS 16.0 - 16.5 和 16.6 beta 系统上,想越狱的,就需要有新的 PPL bypass 绕过,目前还没有人公开,只能等。

大概这些内容了,话说!你们期待 iOS 15.x A9 - A11 有越狱成功的吗?请评论。