关于

是一款功能强大的域名安全检测工具。 借助该工具,研究人员可以轻松检测单个目标域名或域名列表中的域名是否存在遭受欺诈攻击的风险。

该工具基于纯开发,可以根据SPF和DMARC记录检测并判断目标域名是否可以被欺骗。

工具属性

1.支持所有查询(DNS)的权威查询(已知回退);

2.支持精准批量查询的执行;

3. 支持实现欺骗逻辑的自定义或手动测试并在真实场景中生成结果;

4.提供SPF查询计数器;

工具操作机构

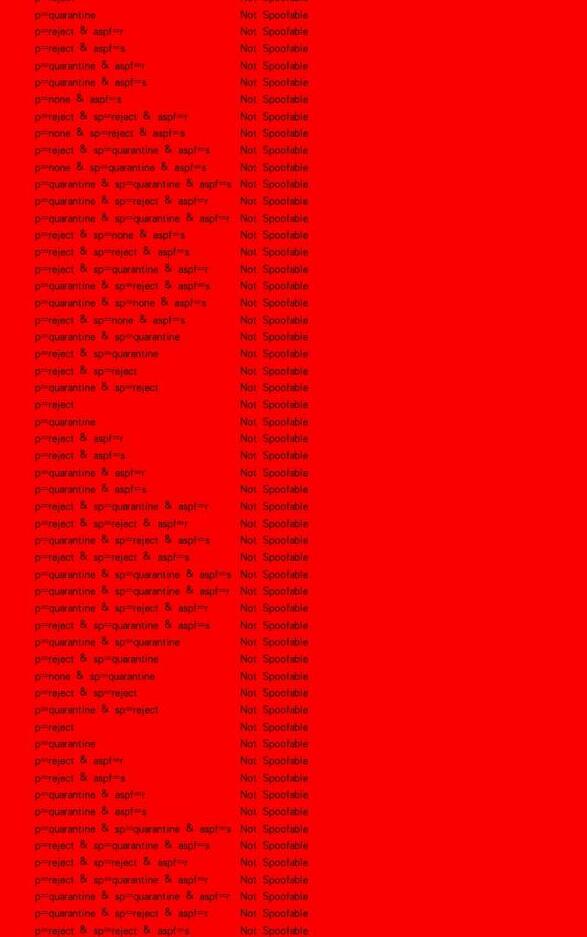

该工具基于域名欺骗可行性表来实现其功能,该表列出了每个相关的SPF和DMARC配置,将它们组合起来,然后收集大量的域名数据:

测试 SPF 和 DMARC 组合是否可伪造是使用电子邮件渗透测试安全套件完成的,但测试的初始阶段是使用 Gmail 进行的。 早期测试发现这些服务使用的反向查找检查会影响结果,特别是子域欺骗测试。 因此,我后来开始使用365,因为它提供了对电子邮件处理更大程度的控制。

在使用 365 进行初步测试后,由于电子邮件处理方式的差异,我们又使用 Gmail 重新测试了一些组合。 Gmail 可能会在您的收件箱中放置虚假邮件,或者在垃圾邮件中放置假邮件,从而导致某些 SPF 和 DMARC 组合在使用时被报告为“ ”。

工具*载下**

由于该工具是基于3开发的,因此研究人员首先需要在本地设备上安装并配置3环境。 接下来我们可以直接使用以下命令将项目源码克隆到本地:

git clone https://github.com/MattKeeley/Spoofy.git

然后切换到项目目录,使用pip3工具和项目提供的.txt文件安装该工具所需的其他依赖组件:

cd Spoofy

pip3 install -r requirements.txt

工具使用

扫描单个域名

./spoofy.py -d [DOMAIN] -o [stdout or xls]

扫描域名列表

./spoofy.py -iL [DOMAIN_LIST] -o [stdout or xls]

许可协议

本项目的开发和发布遵循CC0-1.0开源许可协议。

项目地址

:

参考